Clear Sky Science · fr

FalsEye : détection proactive des attaques par injection de fausses données dans les réseaux intelligents à l’aide d’un apprentissage ensembliste optimisé par IceCube

Maintenir l’alimentation dans un monde numérique

Les réseaux électriques modernes se transforment rapidement en systèmes « intelligents » qui s’appuient sur des flux constants de données numériques pour garantir une distribution d’électricité fluide. Mais la même connectivité qui les rend efficaces ouvre aussi la porte aux cybercriminels capables de falsifier en silence les relevés de capteurs et les signaux de contrôle. Cet article présente FalsEye, un nouveau garde-fou intelligent conçu pour repérer tôt ces attaques de données cachées, afin d’éviter que pannes, dommages matériels et interruptions de service ne se propagent aux foyers et aux entreprises.

Quand des données falsifiées menacent le courant réel

Les réseaux intelligents dépendent de capteurs et d’appareils de contrôle qui informent les opérateurs en temps réel de ce qui se passe sur les lignes électriques. Les attaques par injection de fausses données (FDIA) fonctionnent en modifiant subtilement ces mesures pour que le réseau paraisse sain alors qu’il est en réalité sous contrainte, ou en trompant les équipements pour qu’ils prennent de mauvaises décisions. Des incidents réels en Ukraine et des tentatives d’attaque aux États-Unis montrent que ce n’est pas une préoccupation théorique : des données malveillantes soigneusement conçues peuvent mettre hors service des postes et provoquer des coupures à grande échelle. Parce que les attaques réelles sont rares par rapport au fonctionnement normal, et parce que les attaquants peuvent modifier en permanence leurs tactiques, les alarmes basées sur des règles classiques et les outils d’apprentissage automatique standard manquent souvent les cas les plus dangereux.

Pourquoi les défenses précédentes ont échoué

Les chercheurs ont testé une grande variété de méthodes pour détecter les FDIAs, des contrôles statistiques et astuces de traitement du signal aux réseaux neuronaux avancés. Beaucoup de ces méthodes fonctionnent bien dans des tests contrôlés, mais peinent dans des environnements de réseau réels. Un problème clé est le déséquilibre des données : il y a bien plus d’exemples de comportement normal que d’attaques, si bien que les modèles apprennent à très bien reconnaître l’ordinaire et à très mal détecter le rare et dangereux. D’autres approches n’utilisent qu’un seul type de modèle ou reposent sur des réglages fixes choisis manuellement, qui peuvent mal s’adapter lorsque le réseau change ou que les attaquants modifient leur stratégie. Les auteurs ont passé en revue des décennies de travaux antérieurs et ont constaté qu’aucun système existant ne combinait pleinement trois ingrédients connus pour aider : des ensembles de modèles puissants, un rééquilibrage intelligent des événements rares dans les données, et un réglage systématique des paramètres des modèles.

Construire un garde‑chien plus intelligent

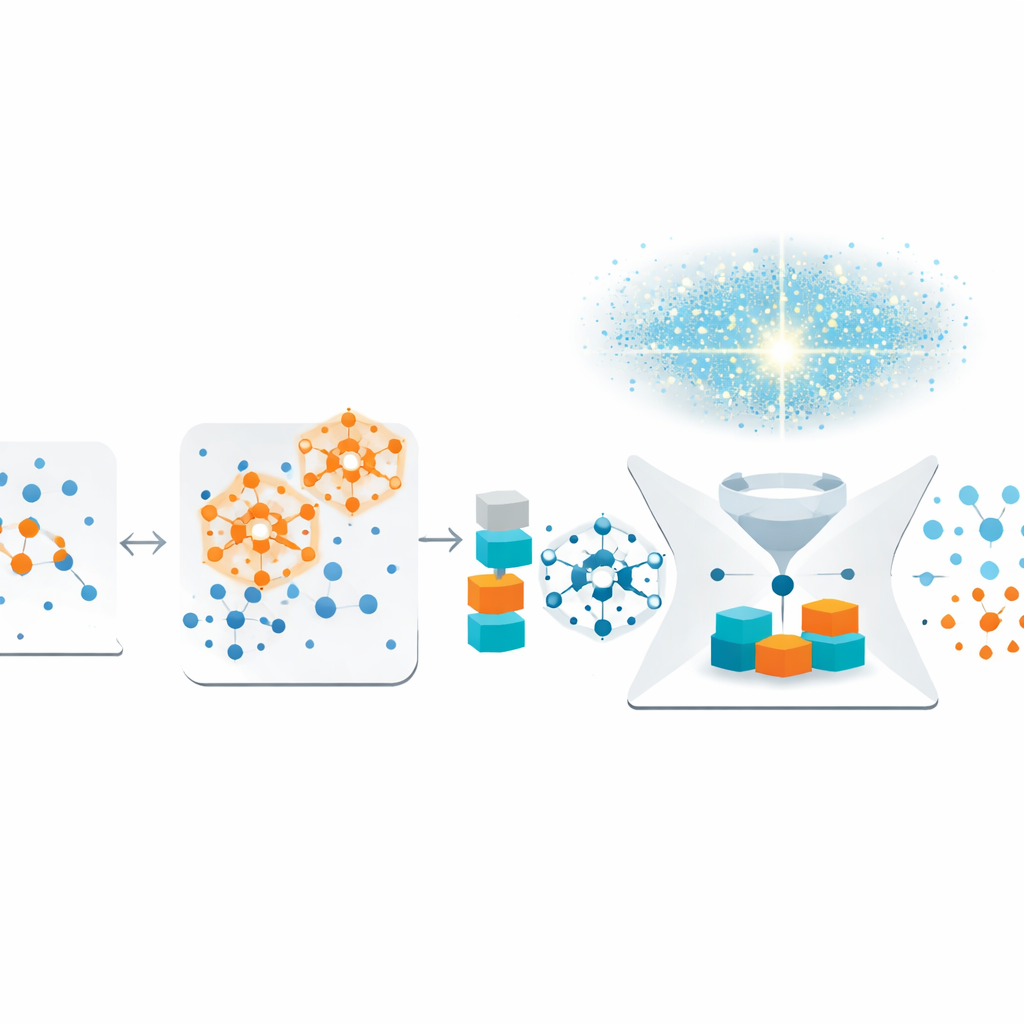

FalsEye rassemble ces éléments manquants dans une seule chaîne de traitement. Elle débute par des mesures issues d’un système de test de réseau intelligent disponible publiquement, qui inclut à la fois des événements naturels et une large gamme d’attaques simulées. À l’aide d’une technique appelée sélection de caractéristiques, le cadre choisit d’abord les parties les plus informatives des données, comme les variations de tension, de courant et de fréquence qui ont tendance à se produire lors d’une attaque. Ensuite, il applique une méthode d’échantillonnage adaptatif appelée ADASYN, qui génère des exemples supplémentaires réalistes de schémas d’attaque rares, en particulier dans les régions de l’espace des données les plus difficiles à apprendre. Cela aide le système à apprendre à quoi ressemblent les attaques sans le submerger d’un bruit artificiel.

Combiner plusieurs intelligences et les affiner

Au cœur de FalsEye se trouve un ensemble de vote qui réunit plusieurs modèles d’apprentissage automatique différents, y compris des méthodes rapides basées sur des arbres comme Extra Trees, LightGBM et CatBoost, ainsi que des classificateurs plus traditionnels. Plutôt que de se fier à un modèle unique, le système mélange leurs estimations de probabilité par un « vote doux », de sorte que les points faibles d’un modèle puissent être compensés par les points forts d’un autre. Pour extraire les meilleures performances de ces composants, les auteurs présentent une nouvelle approche d’optimisation inspirée de la façon dont les particules se diffusent et se figent dans la glace, appelée algorithme d’optimisation IceCube (IO). IO explore différentes combinaisons de paramètres pour les modèles de base, en les orientant vers des configurations qui reconnaissent au mieux la classe minoritaire des attaques. Une seconde étape, utilisant une recherche par grille standard, peaufine ensuite ces réglages prometteurs pour s’assurer qu’ils fonctionnent de manière fiable sur différentes portions des données.

Quelle est son efficacité ?

Pour tester FalsEye, les chercheurs ont utilisé un jeu de données étiqueté du Oak Ridge National Laboratory qui reproduit un réseau de transport réel avec divers scénarios de défauts et d’attaques. Ils ont comparé FalsEye à de nombreux modèles d’apprentissage automatique courants et à plusieurs schémas de détection à la pointe présentés dans des études récentes. Sur des mesures cruciales pour la sécurité — en particulier le rappel, qui reflète le nombre d’attaques réelles détectées — le nouveau cadre s’est montré systématiquement en tête. Il a atteint une précision globale de 99 %, avec un rappel élevé pour les cas d’attaque même lorsque celles‑ci étaient extrêmement rares, par exemple une attaque pour mille événements normaux. Le système est resté stable sur une gamme de niveaux de déséquilibre, ce qui suggère qu’il peut faire face à la réalité selon laquelle les cyberattaques sont rares mais potentiellement dévastatrices.

Ce que cela signifie pour les utilisateurs quotidiens

FalsEye montre qu’en combinant judicieusement plusieurs méthodes d’apprentissage, en rééquilibrant les données d’attaque rares et en réglant soigneusement les paramètres, il est possible de construire une garde beaucoup plus vigilante pour les réseaux intelligents. Pour les non‑spécialistes, la conclusion est simple : des logiciels plus intelligents peuvent rendre notre infrastructure électrique de plus en plus numérique plus difficile à tromper par de fausses données. Si des approches comme FalsEye sont adoptées et intégrées dans la surveillance en temps réel, elles pourraient contribuer à rendre l’électricité plus fiable et résiliente, même face à la multiplication et à la sophistication croissante des menaces cybernétiques.

Citation: Sheta, A.N., Osman, S.F., Eladl, A.A. et al. FalsEye: proactive detection of false data injection attacks in smart grids using IceCube-optimised ensemble learning. Sci Rep 16, 9093 (2026). https://doi.org/10.1038/s41598-026-38723-0

Mots-clés: sécurité des réseaux intelligents, injection de fausses données, détection des cyberattaques, ensemble d’apprentissage automatique, données déséquilibrées