Clear Sky Science · fr

Attention explicable basée sur un LSTM en few-shot pour la détection d'intrusions dans les réseaux de systèmes cyber‑physiques déséquilibrés

Pourquoi des défenses plus intelligentes comptent pour les machines connectées

Des réseaux électriques et des usines de traitement de l'eau aux robots d'usine et aux dispositifs hospitaliers, notre monde physique repose de plus en plus sur des machines en réseau appelées systèmes cyber‑physiques. Une seule intrusion discrète sur ces réseaux peut interrompre des services, endommager des équipements ou même mettre des vies en danger. Pourtant, de nombreux outils de sécurité manquent encore des attaques rares mais dangereuses ou inondent les opérateurs d'alertes qu'ils ne peuvent pas interpréter. Cette étude présente une nouvelle approche de détection d'intrusion, HeXAI‑AttentionCPS, conçue pour repérer à la fois les menaces courantes et les menaces rares dans ces réseaux critiques tout en expliquant aux humains pourquoi une alerte a été déclenchée.

Dangers cachés dans le trafic numérique

Les systèmes cyber‑physiques échangent en permanence d'énormes volumes de données, dont la plupart sont routinières. Le trafic d'attaque ressemble à quelques fils de couleur différente tissés dans une vaste étoffe. Les systèmes de détection d'intrusion traditionnels ont tendance à se concentrer sur les motifs les plus courants qu'ils observent. En conséquence, ils deviennent très performants pour reconnaître les événements fréquents mais négligent les attaques rares et émergentes, comme des schémas sophistiqués d'homme du milieu. Lorsque les chercheurs tentent de corriger cela en multipliant artificiellement les attaques rares dans les données, ils introduisent souvent du bruit, rendant les modèles moins stables et plus lents, et toujours pas pleinement fiables face à de nouveaux types de menaces.

Un système d'apprentissage qui se concentre sur le rare et l'important

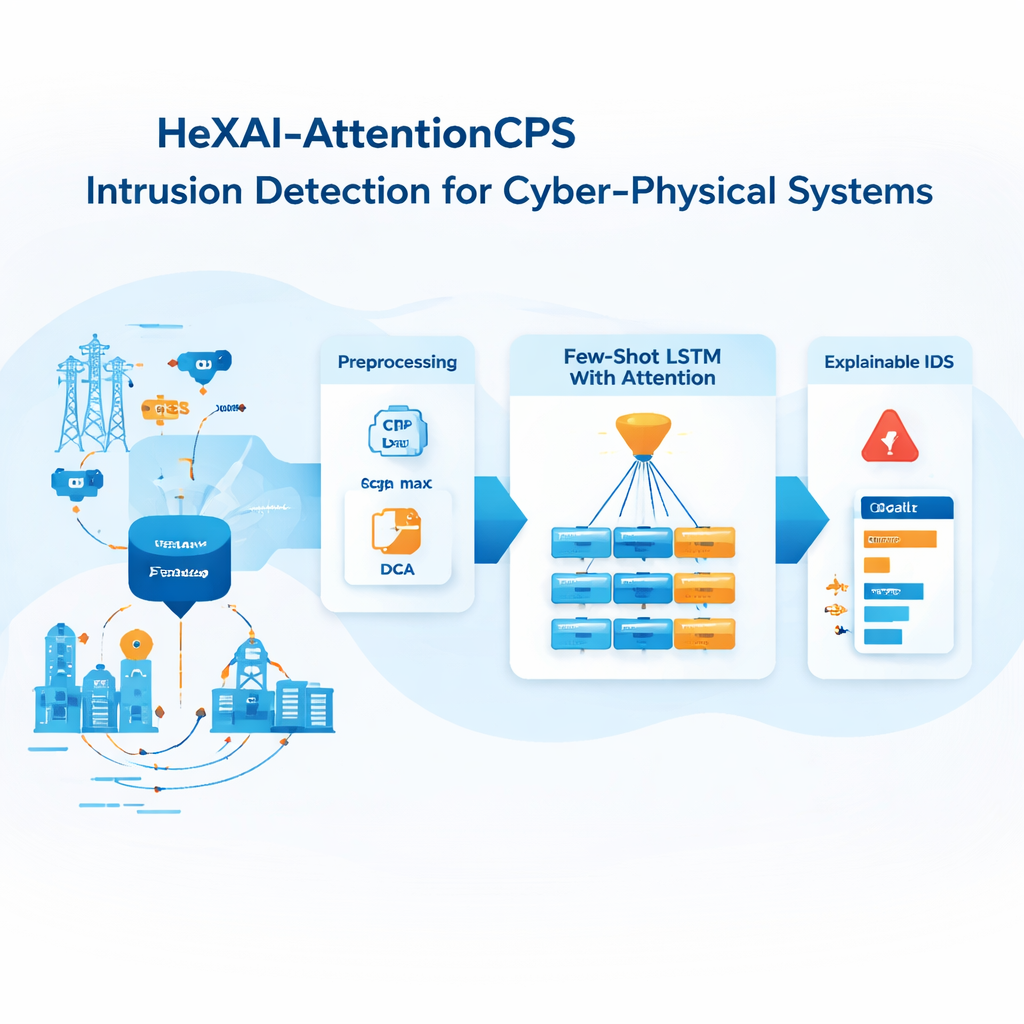

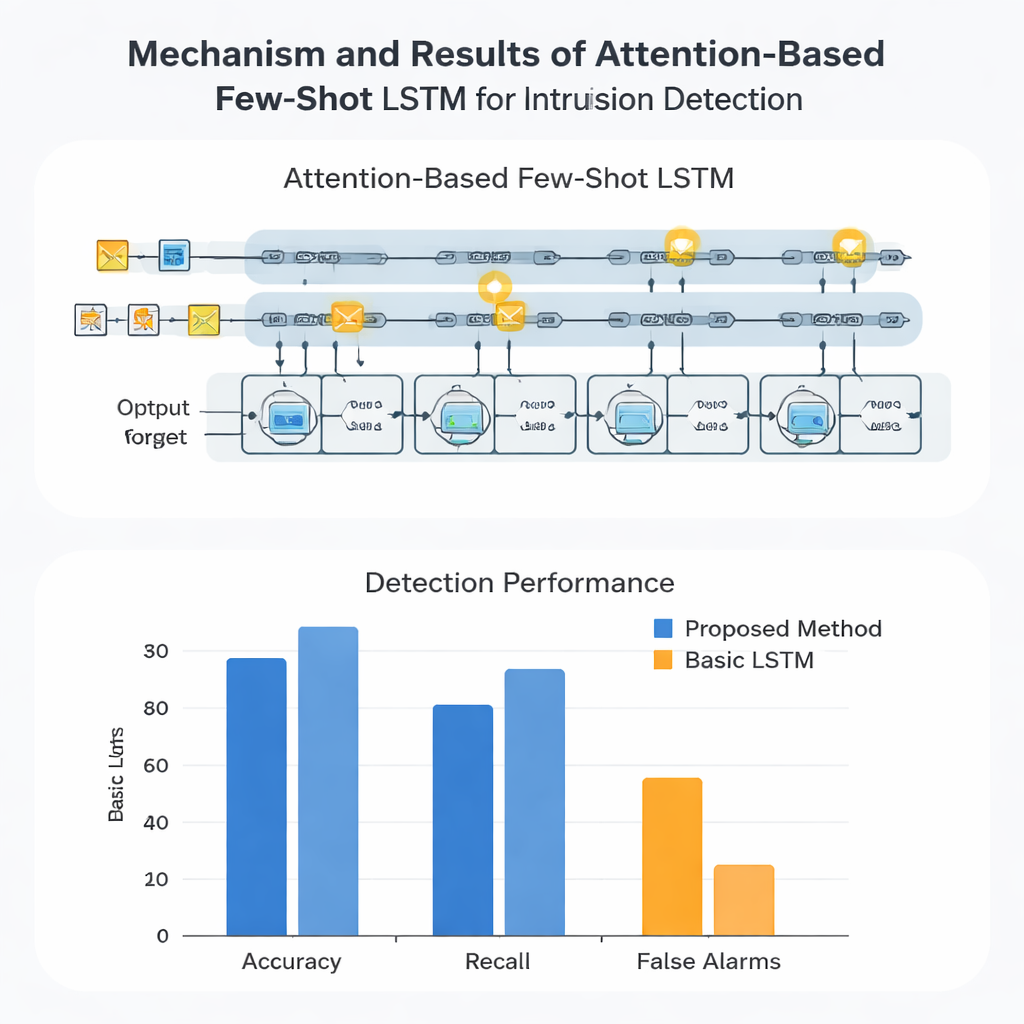

Le cadre proposé HeXAI‑AttentionCPS aborde ces problèmes en modifiant à la fois la façon dont le système apprend et ce à quoi il prête attention dans le trafic réseau. D'abord, il utilise un modèle de séquence appelé LSTM pour lire les données dans le temps, un peu comme nous comprenons le sens d'une phrase plutôt que de mots isolés. Par-dessus cela, un mécanisme d'attention agit comme un projecteur, mettant en évidence les moments les plus révélateurs de la séquence de trafic au lieu de traiter chaque point de données comme également important. Le modèle est entraîné en mode « few‑shot » : pendant l'entraînement, il s'exerce à reconnaître des types d'attaque à partir de seulement quelques exemples, reflétant les situations réelles où seules quelques instances étiquetées d'une nouvelle attaque sont disponibles.

Équilibrer la balance sans falsifier les données

Plutôt que de générer des attaques synthétiques pour corriger le déséquilibre, le système utilise une fonction de perte spéciale appelée focal loss qui met délibérément l'accent sur les erreurs concernant les classes rares tout en atténuant les décisions déjà faciles sur le trafic courant. Cela oriente l'apprentissage vers les attaques difficiles à détecter sans déformer le jeu de données lui‑même. Avant l'apprentissage, les données sont également compressées à l'aide d'une lentille mathématique appelée analyse en composantes principales (ACP), qui conserve les motifs les plus informatifs tout en éliminant la redondance. Cette combinaison réduit la charge de calcul et aide le mécanisme d'attention à se concentrer sur des variations réellement significatives du trafic, améliorant à la fois la vitesse et la précision.

Transformer des alertes boîtes noires en indices compréhensibles

Un obstacle majeur à la confiance dans les défenses automatisées est que beaucoup se comportent comme des boîtes noires, émettant des alertes sans explication. HeXAI‑AttentionCPS intègre une méthode d'explication connue sous le nom de SHAP, qui décompose chaque prédiction en contributions provenant de caractéristiques individuelles telles que les ports source et destination, les adresses IP, la durée du trafic et l'état de la connexion. Pour un opérateur, cela signifie que lorsque le système signale une attaque de type homme du milieu, il peut aussi montrer quels ports, motifs d'IP ou comportements de chronologie ont orienté la décision vers « malveillant ». Sur de nombreuses alertes, cette vue révèle quelles facettes du réseau sont systématiquement impliquées dans les attaques, offrant des indications pour durcir le système.

Ce que les résultats signifient en pratique

Les auteurs ont testé leur cadre sur un jeu de données de référence réaliste qui mime des réseaux industriels modernes avec neuf types d'attaque différents. Comparé à plusieurs baselines d'apprentissage profond, HeXAI‑AttentionCPS a obtenu des précisions et des scores F1 très élevés tout en maintenant les fausses alertes extrêmement basses, même pour les attaques rares que d'autres systèmes manquent souvent. Pour les équipes de sécurité, cela se traduit par moins d'intrusions graves manquées et moins d'alertes fausses et distrayantes, plus une compréhension claire des raisons pour lesquelles le système réagit. En termes simples, l'étude montre qu'il est possible de construire un gardien pour les infrastructures critiques qui voit non seulement mieux les menaces inhabituelles, mais peut aussi expliquer son raisonnement de manière exploitable par des humains.

Citation: Abdulganiyu, O.H., Fadi, O., Moukafih, Y. et al. Explainable attention based few shot LSTM for intrusion detection in imbalanced cyber physical system networks. Sci Rep 16, 7217 (2026). https://doi.org/10.1038/s41598-026-38668-4

Mots-clés: détection d'intrusion, systèmes cyber‑physiques, données déséquilibrées, IA explicable, apprentissage few‑shot