Clear Sky Science · fr

Une nouvelle encryption d'image 1D basée sur une carte quadratique de Chebyshev amplifiée avec permutation-diffusion dynamique

Pourquoi il est crucial de cacher les images

Nous envoyons des photos en permanence — aux médecins, aux banques, aux portails gouvernementaux ou vers des sauvegardes cloud — souvent sans nous interroger sur qui d'autre pourrait y avoir accès. Pourtant, des images de radiographies, de sites militaires ou de pièces d'identité peuvent être extrêmement sensibles. Si quelqu'un peut intercepter ou altérer légèrement ces images, les conséquences peuvent être graves. Cet article propose une nouvelle méthode pour brouiller des images numériques de manière si approfondie que même des attaquants déterminés auront énormément de mal à deviner, analyser ou manipuler leur contenu.

Une nouvelle façon d'induire le chaos numérique

Au cœur du travail se trouve une nouvelle recette mathématique que les auteurs appellent la « carte quadratique de Chebyshev amplifiée 1D ». Malgré le nom intimidant, il s'agit essentiellement d'une formule compacte qui, appliquée de façon itérative, produit une suite de nombres au comportement chaotique : de petites différences initiales s'amplifient pour donner des résultats complètement différents par la suite. Des formules chaotiques classiques sont déjà utilisées en chiffrement, mais beaucoup présentent des faiblesses : elles ne sont chaotiques que sur des plages de paramètres étroites, peuvent être prédites dans certaines conditions ou ne réagissent pas suffisamment aux petites variations. La nouvelle carte est conçue pour éviter ces écueils en combinant deux ingrédients chaotiques bien connus de façon amplifiée, contrôlée par seulement deux paramètres ajustables.

Évaluer l'intensité réelle du chaos

Pour être utile en sécurité, le chaos doit être à la fois fort et mesurable. Les chercheurs ont donc soumis leur nouvelle carte à une série étendue de tests dynamiques. Ils ont examiné la vitesse de divergence de valeurs proches (exposant de Lyapunov), la façon dont le comportement du système change quand on fait varier les paramètres (diagrammes de bifurcation), et la complexité de ses motifs géométriques (dimension de corrélation et sections de Poincaré). Ils ont aussi appliqué des diagnostics modernes du chaos tels que le test 0–1, ainsi que plusieurs mesures d'entropie qui quantifient l'aléa. Sur de larges plages de paramètres, la nouvelle carte a conservé de grands exposants de Lyapunov positifs, une entropie élevée et des motifs irréguliers non répétitifs, surpassant plusieurs cartes chaotiques établies. Les tests d'aléa utilisés par les organismes de normalisation pour évaluer les générateurs de nombres pseudo-aléatoires cryptographiques ont confirmé que les séquences produites par cette carte semblent statistiquement indiscernables d'un bruit idéal.

Des équations à une serrure d'image pratique

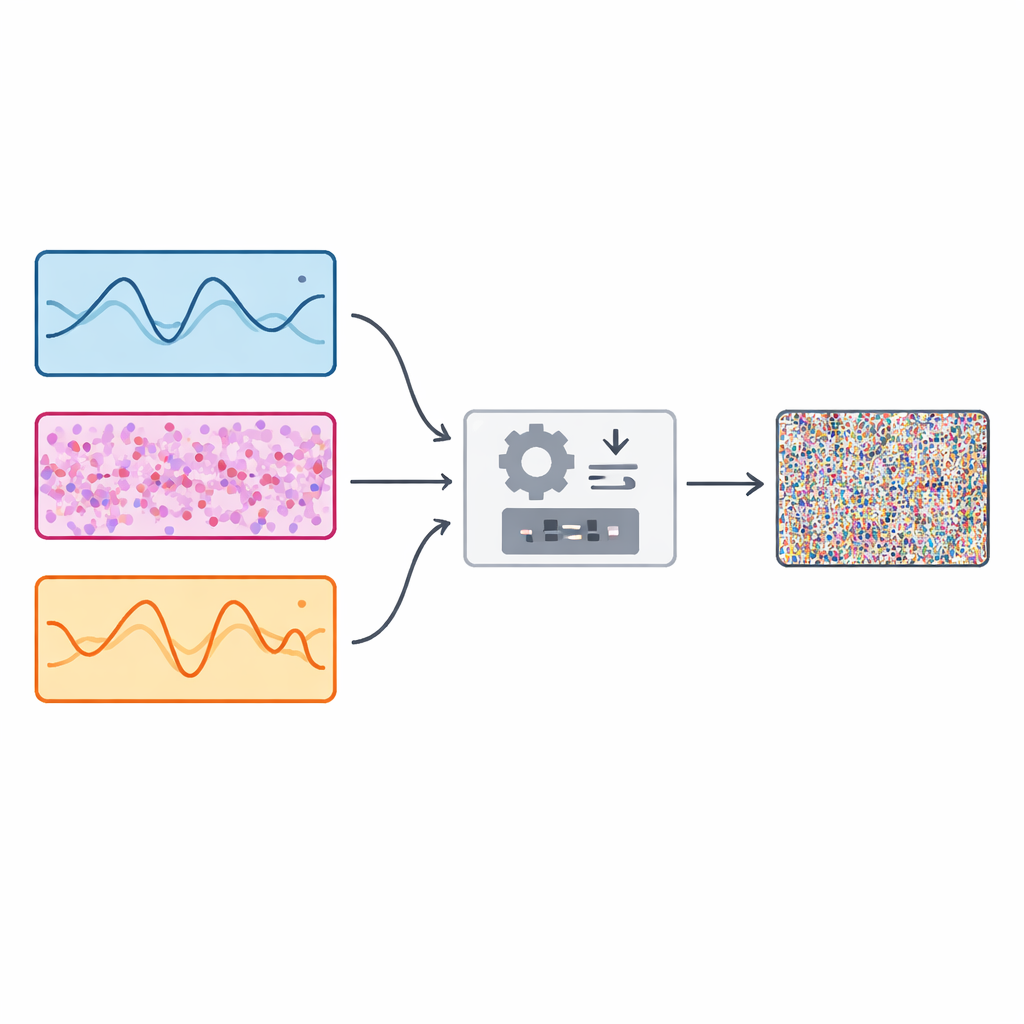

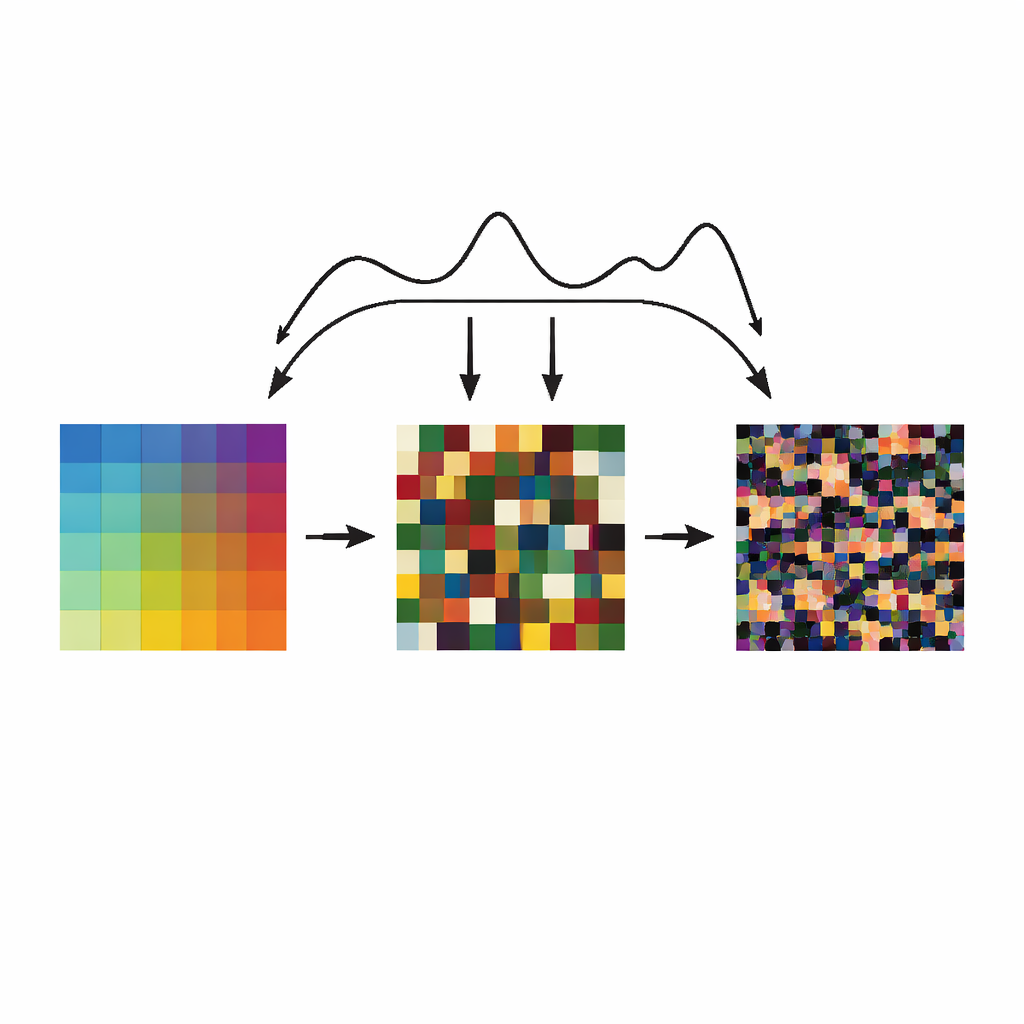

S'appuyant sur ce moteur chaotique, les auteurs conçoivent un schéma de chiffrement d'image qu'ils nomment D3CM‑IES. Plutôt que de s'appuyer sur une unique source de chaos, le système exécute en parallèle trois générateurs chaotiques différents, incluant la nouvelle carte et deux cartes existantes basées sur les fonctions sinus et tangente. Pour chaque pixel d'une image, l'algorithme choisit dynamiquement l'une de ces trois suites chaotiques pour guider les étapes de chiffrement. D'abord, une étape de permutation remélange les pixels vers de nouvelles positions selon un modèle qui paraît aléatoire mais qui est exactement reproductible uniquement si la clé secrète est connue. Ensuite, une étape de diffusion modifie la luminosité de chaque pixel, en utilisant des nombres chaotiques pour déplacer les valeurs comme si l'on ajoutait du bruit. Parce que la source chaotique change pixel par pixel, la transformation globale est très irrégulière et difficile à inverser sans la clé et les paramètres exacts.

Soumettre la serrure à l'épreuve

L'équipe vérifie si leur schéma masque vraiment la structure en exécutant une batterie d'évaluations de sécurité et de qualité d'image. Lorsqu'ils chiffrent des images de test standard, les images résultantes ressemblent à un pur bruit multicolore, et les mesures statistiques montrent presque aucune corrélation entre pixels voisins. Les histogrammes — le nombre d'occurrences de chaque niveau de luminosité — s'aplatissent, ce qui empêche les attaquants d'exploiter des motifs visibles. Lorsqu'on modifie un seul pixel dans l'image d'origine, presque tous les pixels de la version chiffrée changent, et l'amplitude des variations de luminosité à travers l'image se rapproche de l'idéal théorique pour résister aux attaques différentielles. La méthode passe également les tests de texte clair choisi, où l'attaquant peut sélectionner des images particulières comme tout noir ou tout blanc : même dans ces cas, les images chiffrées paraissent aléatoires et non corrélées. Parallèlement, l'algorithme reste efficace : avec des optimisations logicielles simples, il peut chiffrer des images de taille moyenne en bien moins d'une seconde sur un ordinateur portable standard, et ses opérations se prêtent bien à une accélération supplémentaire sur GPU ou matériel dédié.

Ce que cela implique pour la sécurité quotidienne

En substance, l'article montre qu'en concevant et en analysant soigneusement une nouvelle formule chaotique, puis en la combinant de manière dynamique avec deux autres, on peut construire une « serrure » d'image à la fois plus robuste et plus souple que de nombreux dispositifs existants. Le nouveau système transforme des images ordinaires en motifs de type bruit qui ne révèlent presque rien, même face à des investigations mathématiques sophistiquées, tout en restant assez léger pour un usage en temps réel dans des dispositifs et des systèmes de communication. Pour quiconque se préoccupe de la confidentialité et de l'intégrité des données visuelles — de la télémédecine et des caméras intelligentes aux satellites et aux drones — ce travail indique des voies plus sûres pour protéger ce que nos images dévoilent.

Citation: Sarra, B., Sun, H., Dua, M. et al. A novel 1D powered Chebyshev quadratic map-based image encryption using dynamic permutation-diffusion. Sci Rep 16, 9469 (2026). https://doi.org/10.1038/s41598-026-38483-x

Mots-clés: cryptage d'image, cartes chaotiques, confidentialité numérique, imagerie sécurisée, cryptographie