Clear Sky Science · fr

Détection d’intrusions basée sur les anomalies sur des jeux de données de référence pour la sécurité réseau : une évaluation complète

Pourquoi des défenses plus intelligentes importent pour tous les internautes

Chaque e‑mail que vous envoyez, vidéo que vous diffusez ou facture que vous payez en ligne transite par des réseaux constamment sondés par des attaquants. Des outils de sécurité appelés systèmes de détection d’intrusion jouent le rôle d’alarmes numériques, parcourant ce trafic à la recherche de signes de problème. Mais à mesure que les attaques deviennent plus variées et sophistiquées, les outils anciens basés sur des règles peinent à suivre. Cette étude examine comment les méthodes modernes d’apprentissage profond peuvent alimenter des alarmes plus précises et adaptables, capables de repérer à la fois des menaces connues et inédites tout en maintenant un faible taux de fausses alertes.

Des règles fixes à l’apprentissage par l’expérience

Les outils traditionnels de détection d’intrusion fonctionnent un peu comme les antivirus : ils recherchent des signatures connues — des motifs spécifiques correspondant à des attaques répertoriées. Cette approche est rapide et fiable pour les menaces familières, mais elle échoue lorsque les attaquants changent de tactique ou exploitent des failles zero‑day. Une stratégie plus récente, la détection d’anomalies, apprend plutôt à reconnaître le comportement réseau normal et signale l’activité inhabituelle. Cela la rend meilleure pour détecter des attaques nouvelles, mais elle risque d’augmenter les fausses alertes. Les auteurs se concentrent sur l’apprentissage profond, une branche de l’intelligence artificielle dans laquelle des réseaux superposés d’unités de traitement simples apprennent automatiquement les motifs à partir des données, visant à combiner l’adaptabilité de la détection d’anomalies et la fiabilité des systèmes à signatures.

Mettre deux moteurs d’apprentissage à l’épreuve

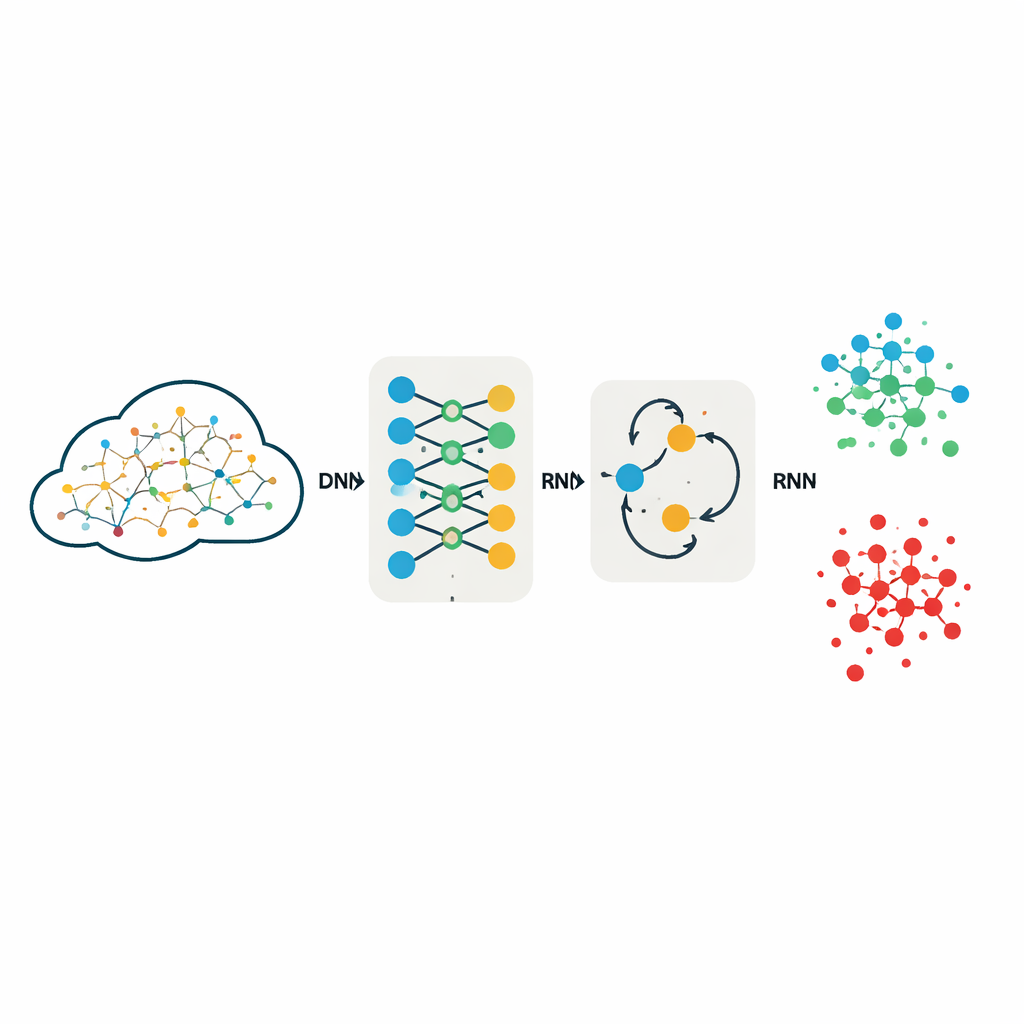

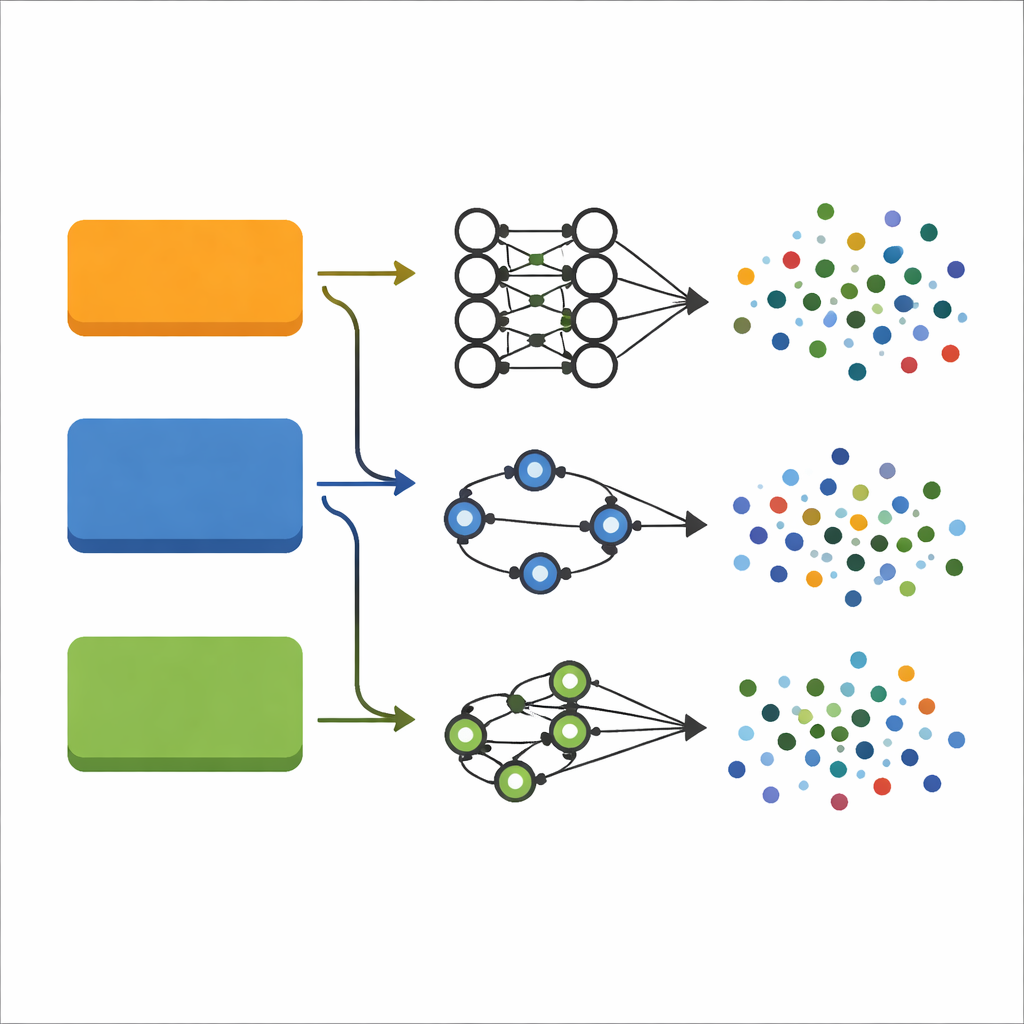

Les chercheurs évaluent deux modèles d’apprentissage profond populaires : un réseau de neurones profond (DNN), qui traite chaque connexion réseau comme un enregistrement numérique riche, et un réseau de neurones récurrent (RNN), qui ajoute une « mémoire » interne conçue pour capturer les relations dans des données ordonnées. Plutôt que de créer des caractéristiques à la main, ils alimentent ces modèles avec des ensembles complets de mesures décrivant chaque connexion réseau, après conversion des champs textuels en nombres et mise à l’échelle de toutes les valeurs. Les deux modèles sont entraînés et testés de la même manière sur trois collections de référence largement utilisées de trafic réseau : KDDCup99, NSL‑KDD et UNSW‑NB15, qui couvrent ensemble un large éventail de types d’attaques, du flood d’un serveur (DoS) aux tentatives furtives d’obtention de privilèges supplémentaires.

Comment l’étude a été soigneusement conçue

Pour rendre la comparaison équitable et reproductible, l’équipe maintient des conceptions de modèles volontairement simples et transparentes. Le DNN utilise trois couches entièrement connectées pour transformer les 40–42 caractéristiques d’entrée en prédictions sur soit cinq soit dix catégories de trafic, telles que « normal » ou différentes familles d’attaques. Le RNN utilise une couche récurrente légère suivie d’une couche de décision finale, traitant chaque enregistrement comme une très courte séquence afin de pouvoir modéliser les interactions entre caractéristiques. Les deux modèles utilisent la même fonction d’activation et une stratégie d’optimisation largement adoptée, réputée pour la stabilité de l’apprentissage. De façon cruciale, les auteurs ne suppriment pas de caractéristiques pour réduire les données ; des travaux antérieurs ont montré qu’une réduction agressive des caractéristiques peut jeter des indices subtils mais vitaux pour distinguer des attaques rares et dangereuses.

Ce que disent les résultats sur la précision et la fiabilité

Sur les anciens jeux de données KDDCup99 et NSL‑KDD, les deux modèles offrent des performances remarquablement élevées : les précisions dépassent 99 % avec des fausses alertes inférieures à 1 %. Cela signifie que presque toutes les connexions malveillantes sont correctement détectées, tandis que très peu de connexions légitimes sont signalées à tort. Sur UNSW‑NB15, un jeu de données plus moderne et plus difficile à dix classes distinctes, les performances chutent quelque peu comme prévu, mais restent solides. Le DNN atteint environ 96 % de précision, tandis que le RNN plafonne autour de 82 %. Les scores détaillés montrent que le DNN non seulement classe bien les attaques courantes, mais gère aussi bien les catégories rares comme les vers et les attaques user‑to‑root avec des F1‑scores élevés, une mesure équilibrant détection d’attaques et évitement des ratés. Des expériences avec un modèle plus complexe basé sur des transformeurs obtiennent en fait de moins bons résultats, ce qui suggère qu’une sophistication architecturale supplémentaire n’apporte pas automatiquement une meilleure sécurité.

Ce que cela signifie pour des réseaux plus sûrs

L’étude conclut que des modèles d’apprentissage profond bien conçus mais relativement simples peuvent constituer l’épine dorsale de systèmes de détection d’intrusion pratiques. En s’entraînant directement sur des jeux de données de référence riches en caractéristiques et en réglant soigneusement leur processus d’apprentissage, le DNN en particulier atteint une précision de pointe avec peu de faux positifs sur une grande variété de types d’attaques. Pour les utilisateurs quotidiens, cela se traduit par des outils de sécurité plus aptes à repérer à la fois les menaces routinières et inhabituelles sans pousser d’alertes intempestives. Les auteurs suggèrent que des travaux futurs peuvent s’appuyer sur cette base en affinant les modèles récurrents, en explorant des réductions de caractéristiques sélectives pour la rapidité, et en combinant des extracteurs profonds de caractéristiques avec des classifieurs traditionnels, nous rapprochant d’une détection d’intrusion à la fois puissante et efficace dans les réseaux réels.

Citation: Kumar, L.K.S., Nethi, S.R., Uyyala, R. et al. Anomaly-based intrusion detection on benchmark datasets for network security: a comprehensive evaluation. Sci Rep 16, 8507 (2026). https://doi.org/10.1038/s41598-026-38317-w

Mots-clés: détection d'intrusion, sécurité réseau, apprentissage profond, détection d'anomalies, cyberattaques