Clear Sky Science · fr

Apprentissage automatique en ensemble pour la détection proactive des rançongiciels Android à partir du trafic réseau

Pourquoi le bavardage Internet de votre téléphone compte

Nos smartphones communiquent discrètement avec Internet tout au long de la journée. Cachés dans ces échanges, des cybercriminels peuvent glisser un type d’attaque particulièrement néfaste appelé rançongiciel, qui verrouille vos fichiers ou même l’ensemble de l’appareil jusqu’à ce que vous payiez une rançon. Cet article explore comment une surveillance attentive de ce bavardage réseau — et non des applications elles-mêmes — peut révéler tôt les rançongiciels Android, en s’appuyant sur une équipe de modèles d’apprentissage automatique intelligents qui apprennent et s’adaptent au fur et à mesure que les attaquants changent de tactique.

Comment un rançongiciel prend en otage un téléphone Android

Le rançongiciel commence généralement par une erreur simple : installer une application apparemment inoffensive depuis une boutique tierce, cliquer sur un lien dans un message ou accepter une fausse mise à jour. Une fois sur le téléphone, l’application demande des permissions étendues, comme l’accès au stockage, à la caméra, au microphone ou aux contrôles système. Avec ces accès accordés, elle chiffre discrètement photos, documents et messages, et peut envoyer des données sensibles vers des serveurs distants. Ce n’est qu’ensuite qu’elle révèle sa vraie nature, affichant un écran de verrouillage ou un message d’avertissement et réclamant un paiement, souvent en cryptomonnaie, pour restaurer l’accès. Certaines souches sont conçues pour résister aux tentatives de suppression, ce qui les rend particulièrement difficiles à éliminer et transforme un moment d’inattention en jours de perturbation pour des particuliers et des entreprises.

Observer le flux plutôt que les fichiers

Les outils antivirus traditionnels recherchent des « signatures » de code malveillant connues, une approche qui s’avère peu efficace lorsque les attaquants réécrivent et déguisent constamment leur logiciel. Cette étude emprunte une voie différente : elle se concentre sur les métadonnées du trafic réseau — des mesures décrivant comment les données entrent et sortent du téléphone, telles que les tailles de paquets, les intervalles entre paquets et les schémas de connexion. À partir de plus de 200 000 enregistrements de trafic comprenant une activité normale et dix familles de rançongiciels notoires, les auteurs construisent un système qui apprend le rythme révélateur des rançongiciels : rafales soudaines de trafic, durées de connexion inhabituelles ou combinaisons étranges de drapeaux techniques rarement observées en usage courant. Parce que cette méthode s’intéresse au comportement plutôt qu’au code, elle peut détecter des familles de rançongiciels nouvelles ou modifiées qui n’ont jamais été cataloguées auparavant.

Constituer une équipe de « juges » numériques

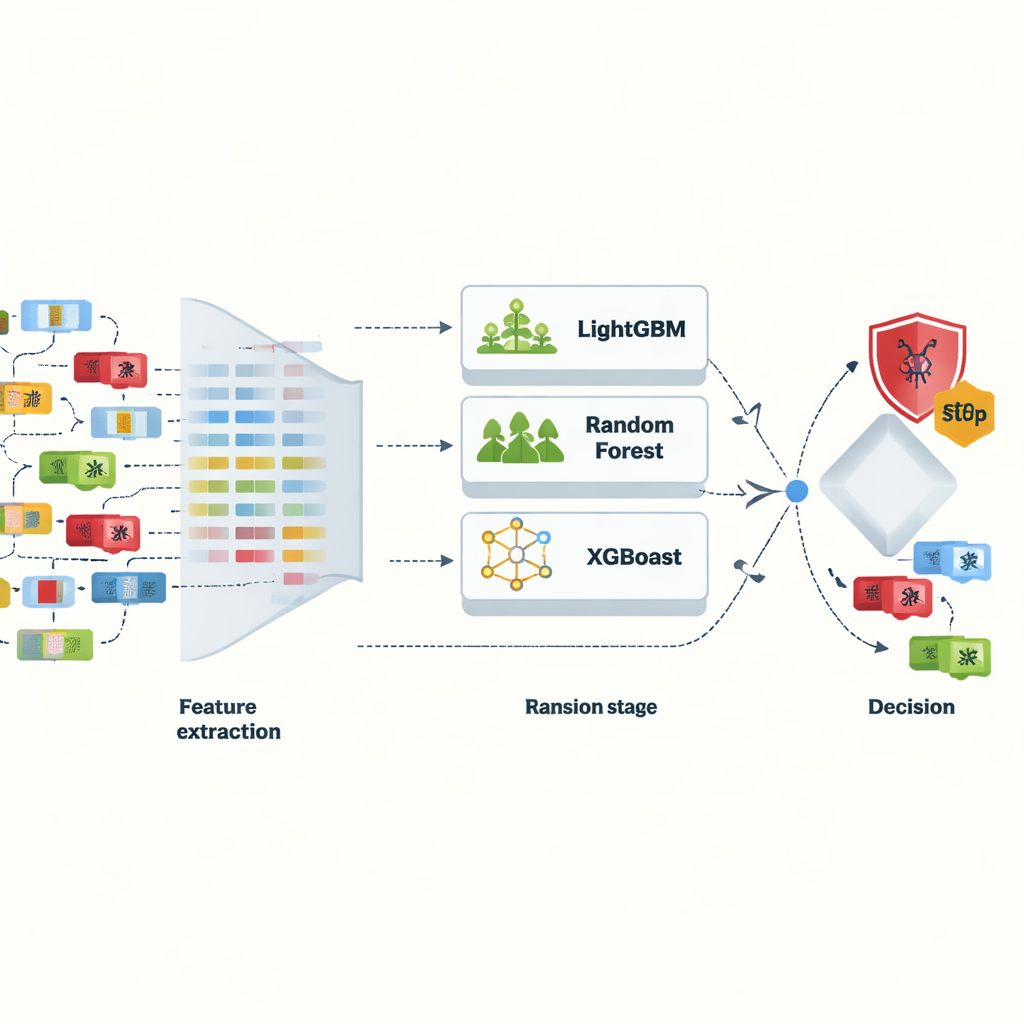

Plutôt que de se fier à un modèle unique, les chercheurs combinent plusieurs approches d’apprentissage automatique — Light Gradient Boosting Machine, XGBoost, Random Forest et d’autres — au sein d’un ensemble, à la manière d’un panel d’experts plutôt que d’un seul évaluateur. Ils prétraitent d’abord les données en les nettoyant et en les normalisant, puis sélectionnent les attributs les plus informatifs à l’aide d’un pipeline en trois étapes qui filtre, teste et classe les caractéristiques réseau. Des techniques comme SMOTE sont utilisées pour équilibrer le jeu de données afin que les exemples de rançongiciels ne soient pas noyés dans le trafic ordinaire. Après un réglage fin et une validation croisée en cinq plis, les modèles sont comparés tête-à-tête. LightGBM, en particulier, offre des performances remarquables, distinguant correctement le rançongiciel du trafic bénin dans presque tous les cas de test, tout en n’utilisant qu’un ensemble de caractéristiques relativement réduit et efficace, adapté à une utilisation en temps réel sur des dispositifs aux ressources limitées.

Ouvrir la boîte noire pour les analystes humains

Une haute précision ne suffit pas pour les équipes de sécurité, qui ont besoin de comprendre pourquoi un système a signalé une connexion comme dangereuse. Pour répondre à cette exigence, les auteurs appliquent des outils d’IA explicable appelés SHAP et LIME. Ces méthodes révèlent quels motifs de trafic ont le plus influencé chaque décision — par exemple, des intervalles extrêmement courts entre paquets qui ressemblent à un chiffrement en rafale, ou des flux de données anormalement longs qui suggèrent l’exfiltration d’informations vers un serveur distant. En faisant correspondre ces caractéristiques aux tactiques d’attaquants bien connues répertoriées dans le cadre MITRE ATT&CK, les alertes du système deviennent plus que de simples réponses oui/non ; elles fournissent des indices exploitables par les enquêteurs. Cette transparence facilite la confiance dans le modèle, le raffinement des règles de défense et une réponse plus rapide lorsqu’une nouvelle vague de rançongiciels apparaît.

Rester adaptatif à mesure que les attaquants évoluent

Les cybercriminels n’arrêtent pas d’évoluer, aussi un modèle entraîné une fois pour toutes perdra progressivement son efficacité à mesure que les rançongiciels changent. Pour étudier comment rester à jour, les chercheurs simulent la progression du temps en divisant leurs données de trafic en cinq blocs chronologiques et en mettant à jour un modèle LightGBM étape par étape, imitant un scénario d’apprentissage en ligne. Alors que la précision d’un modèle statique s’érode dans ce paysage changeant, la version mise à jour de manière incrémentale maintient de meilleures performances, même si elle perd tout de même un peu de terrain dans le dernier bloc. Cette expérience illustre à la fois la valeur et les limites de l’apprentissage incrémental : les mises à jour continues aident, mais la robustesse à long terme exigera encore des réentraînements périodiques ou des stratégies adaptatives plus avancées, notamment à mesure que les attaquants inventent de nouvelles façons de se dissimuler dans des environnements réseau chiffrés et bruyants.

Ce que cela signifie pour les utilisateurs quotidiens

Pour les non-spécialistes, le message est rassurant : en prêtant attention à la manière dont les données circulent plutôt qu’à cataloguer chaque fichier malveillant possible, les outils de sécurité peuvent détecter rapidement et précisément les rançongiciels Android — même lorsqu’ils changent de forme. Le cadre proposé dans cet article montre qu’un ensemble bien conçu de modèles d’apprentissage automatique, soutenu par une manipulation prudente des données et des explications claires, peut constituer l’épine dorsale d’une protection pratique et en temps réel pour les appareils mobiles. Bien que des travaux supplémentaires soient nécessaires pour renforcer ces méthodes contre les menaces futures et pour les faire fonctionner efficacement sur téléphones et dispositifs en périphérie, cette étude indique un avenir où les motifs subtils du trafic réseau de votre téléphone servent de système d’alerte précoce, bloquant discrètement les rançongiciels avant qu’ils n’aient la chance de verrouiller votre vie numérique.

Citation: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

Mots-clés: Rançongiciel Android, analyse du trafic réseau, sécurité par apprentissage automatique, modèles en ensemble, cybersécurité mobile