Clear Sky Science · fr

Contrat intelligent basé sur blockchain avec protocole d’échange de clés pour une communication sécurisée de dispositif à dispositif utilisant des structures K‑aires d’arbre Verkle

Pourquoi les appareils communicants ont besoin de meilleurs gardes du corps

Des milliards d’appareils du quotidien — téléphones, capteurs, compteurs et dispositifs médicaux — communiquent désormais sans fil entre eux. Ils doivent souvent passer par une station de base centrale, qui peut être lente, surchargée ou même mise hors service en cas de catastrophe. Cet article explore une nouvelle façon pour des appareils proches de communiquer directement, repousser les espions et consigner qui a dit quoi en utilisant une forme de blockchain économe en énergie. Pour les lecteurs, il offre un aperçu de la façon dont les conversations invisibles entre appareils pourraient bientôt devenir à la fois plus rapides et plus difficiles à pirater.

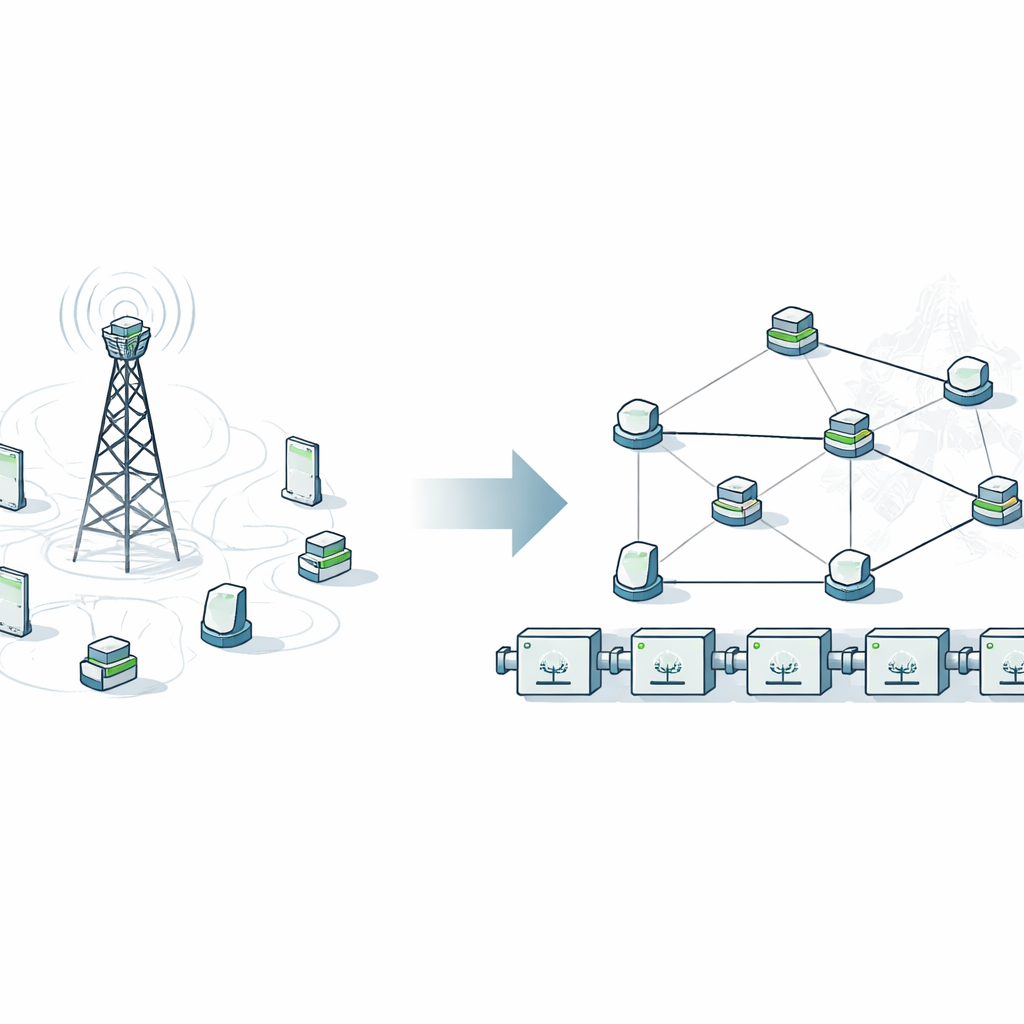

Des autoroutes encombrées aux rues locales

Aujourd’hui, même deux téléphones séparés de quelques mètres envoient généralement leurs messages jusqu’à une antenne cellulaire puis les font redescendre. Ce détour gaspille du temps et encombre le réseau, surtout à mesure que les applications 5G et « au‑delà de la 5G » exigent des réponses instantanées. Les auteurs se concentrent sur la « communication dispositif‑à‑dispositif », où les appareils se connectent directement comme des voisins qui discutent par-dessus une clôture. Ce raccourci local peut augmenter la rapidité, économiser la batterie et éviter la congestion du réseau plus large, ce qui est vital en cas d’urgence lorsque les stations de base peuvent tomber en panne.

Protéger les secrets dans un voisinage hostile

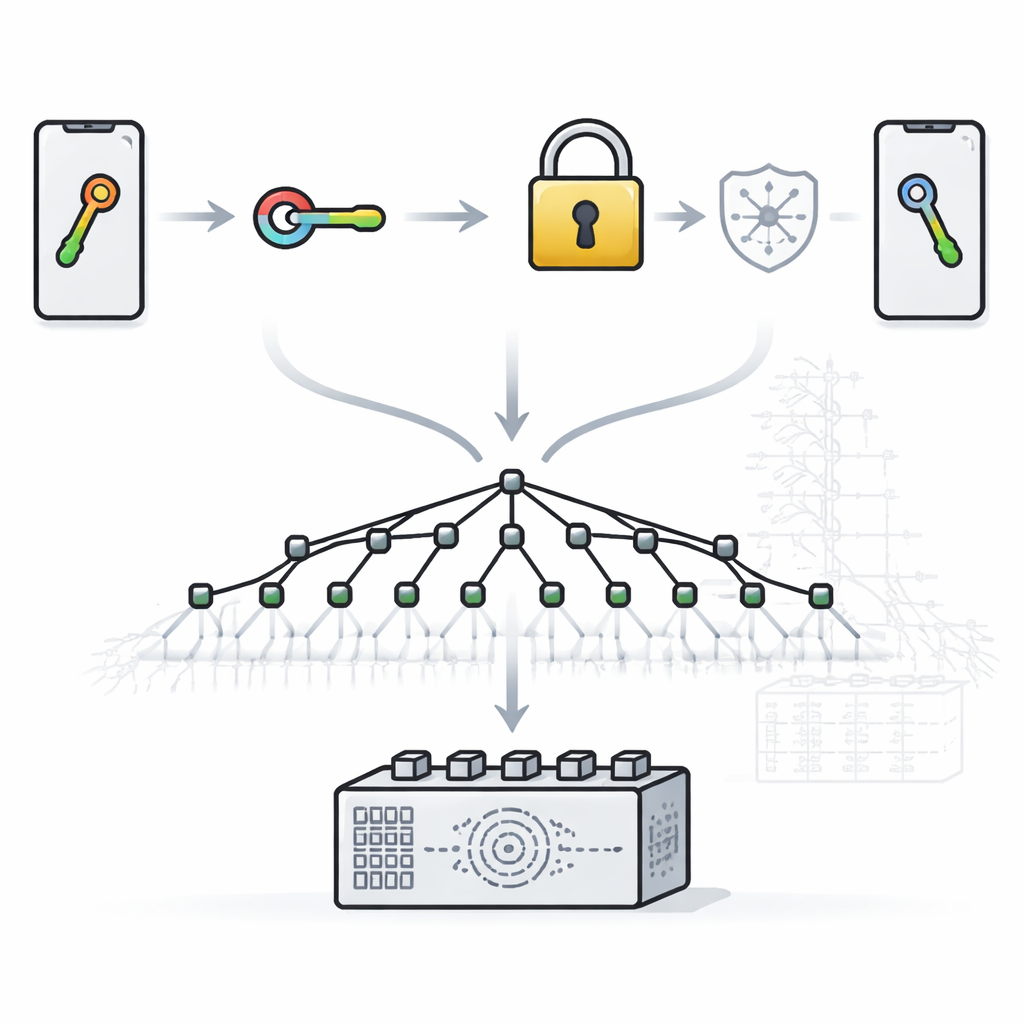

Permettre aux appareils de communiquer directement les rend aussi des cibles tentantes. Des attaquants peuvent tenter de s’interposer dans une conversation, rejouer d’anciens messages ou usurper une identité. Pour se défendre, les chercheurs fondent leur système sur une astuce mathématique bien connue, appelée Diffie–Hellman sur courbes elliptiques. En termes simples, chaque appareil crée son propre « verrou » privé et une « clé » publique. En n’échangeant que les parties publiques, les deux côtés arrivent indépendamment au même secret partagé sans jamais le révéler. Ce secret alimente ensuite une méthode de chiffrement (AES‑256) de sorte que, même si quelqu’un capture le trafic sans fil, le contenu reste illisible.

Les contrats intelligents comme arbitres impartiaux

Le défi suivant est la confiance. Comment un appareil peut‑il être sûr que la clé publique d’un inconnu est authentique et n’a pas été remplacée par un attaquant ? L’équipe se tourne vers la blockchain et les contrats intelligents — du code auto‑exécutant stocké sur un registre partagé. Les appareils enregistrent leur identité et leur clé publique auprès d’un contrat sur un réseau de type Ethereum. Quand deux appareils veulent communiquer, le contrat vérifie que les deux sont connus et autorisés, les aide à établir une session sécurisée et enregistre les événements clés. Parce que le registre est partagé et résistant aux altérations, il devient très difficile pour un attaquant de falsifier des identités ou de réécrire l’histoire en toute discrétion.

Alléger le bagage de la blockchain

Les blockchains classiques stockent des résumés de transactions dans une structure appelée arbre de Merkle, qui prouve qu’une entrée donnée figure bien dans un bloc. Bien que robuste, cet arbre peut nécessiter de grosses « preuves » et du temps supplémentaire pour les vérifier, en particulier lorsque le système passe à des millions ou des milliards d’entrées. Les auteurs remplacent cela par une structure plus récente appelée arbre Verkle, qui utilise un engagement mathématique différent sous le capot. En permettant à chaque nœud de l’arbre d’avoir de nombreux enfants (une structure k‑aire), l’arbre devient plus court et ses preuves plus compactes. Des simulations montrent que, pour le même niveau de sécurité, les preuves basées sur Verkle peuvent être jusqu’à 33 fois plus petites que celles construites à partir d’arbres de Merkle et se valider à peu près deux fois plus vite.

Assembler les pièces en pratique

Pour tester la conception complète, l’équipe a implémenté les contrats intelligents en Solidity sur un environnement de test Ethereum privé et a exécuté les étapes cryptographiques en Python sur un processeur de classe Internet des objets. Ils ont comparé leur méthode d’échange de clés avec des standards plus anciens comme RSA et les schémas traditionnels sur courbe elliptique. Alors que tous offrent une sécurité théorique similaire, RSA nécessite des clés beaucoup plus grandes et consomme plus de temps et d’énergie. Leur configuration Diffie–Hellman sur courbe elliptique, en revanche, utilisait des clés compactes, les échangeait en quelques millièmes de seconde et consommait le moins d’énergie. Combinée au registre Verkle, elle a offert une faible latence de communication, des besoins de stockage blockchain réduits et une forte protection contre une large gamme d’attaques, y compris les attaques de type homme‑du‑milieu, les rejouements et les tentatives d’usurpation.

Ce que cela signifie pour la vie connectée de tous les jours

En termes simples, l’étude montre que nos appareils peuvent communiquer directement et en toute sécurité sans s’appuyer autant sur des tours lointaines ou des serveurs centraux fragiles. En combinant un chiffrement efficace, des accords automatisés sur blockchain et une manière plus légère d’organiser les données du registre, les auteurs décrivent une voie vers des conversations sécurisées, rapides et évolutives entre des milliards d’appareils. À l’avenir, ils prévoient de renforcer encore cette approche contre les menaces émergentes de l’ère quantique, afin de maintenir les « chuchotements » numériques entre appareils privés et fiables pendant des années.

Citation: Simbu, A., Nandakumar, S. & Saravanan, K. Blockchain-driven smart contract with key exchange protocol for secure device-to-device communication using verkle tree K-ary structures. Sci Rep 16, 9470 (2026). https://doi.org/10.1038/s41598-026-38035-3

Mots-clés: communication de dispositif à dispositif, sécurité blockchain, contrats intelligents, échange de clés sur courbe elliptique, arbre Verkle