Clear Sky Science · fr

Recherche sur une stratégie de protection des réseaux d’infrastructures basée sur le jeu de Stackelberg bayésien en conditions asymétriques

Pourquoi la protection des artères cachées est essentielle

L’électricité, les transports, les communications et les systèmes d’eau sont les artères cachées qui font fonctionner la société moderne. Pourtant, des incidents récents — des coupures de courant aux attaques contre des ponts et des centrales — montrent à quel point ces réseaux interconnectés peuvent être vulnérables. Cette étude pose une question simple mais vitale : si des attaquants déterminés sondent ces systèmes, comment les défenseurs peuvent-ils, avec des ressources limitées et un peu de tromperie intelligente, maintenir l’alimentation et la circulation ? S’appuyant sur des idées de la science des réseaux et de la prise de décision stratégique, les auteurs proposent une méthode permettant aux défenseurs d’induire en erreur les attaquants tout en se préparant à la fois à des adversaires réfléchis et impulsifs.

Voir l’infrastructure comme un réseau de connexions

L’article considère les infrastructures critiques comme un réseau de nœuds et de liens : centrales électriques, nœuds de communication et carrefours de transport reliés par des câbles, des conduites et des itinéraires. Parce que tant de choses dépendent de ces systèmes imbriqués, la défaillance d’un seul nœud clé peut déclencher des effondrements en cascade. Les méthodes de protection antérieures présumaient souvent que les défenseurs réagissaient simplement après un incident, ou qu’ils connaissaient des probabilités de défaillance fixes pour chaque composant. Elles avaient aussi tendance à considérer les attaquants comme des acteurs parfaitement rationnels et omniscients. Les auteurs soutiennent que les confrontations réelles sont plus confuses : l’information est incomplète, les attaquants ont des objectifs et des ressources variés, et les décisions humaines peuvent être loin d’être parfaitement logiques.

Duper les attaquants avec une carte falsifiée

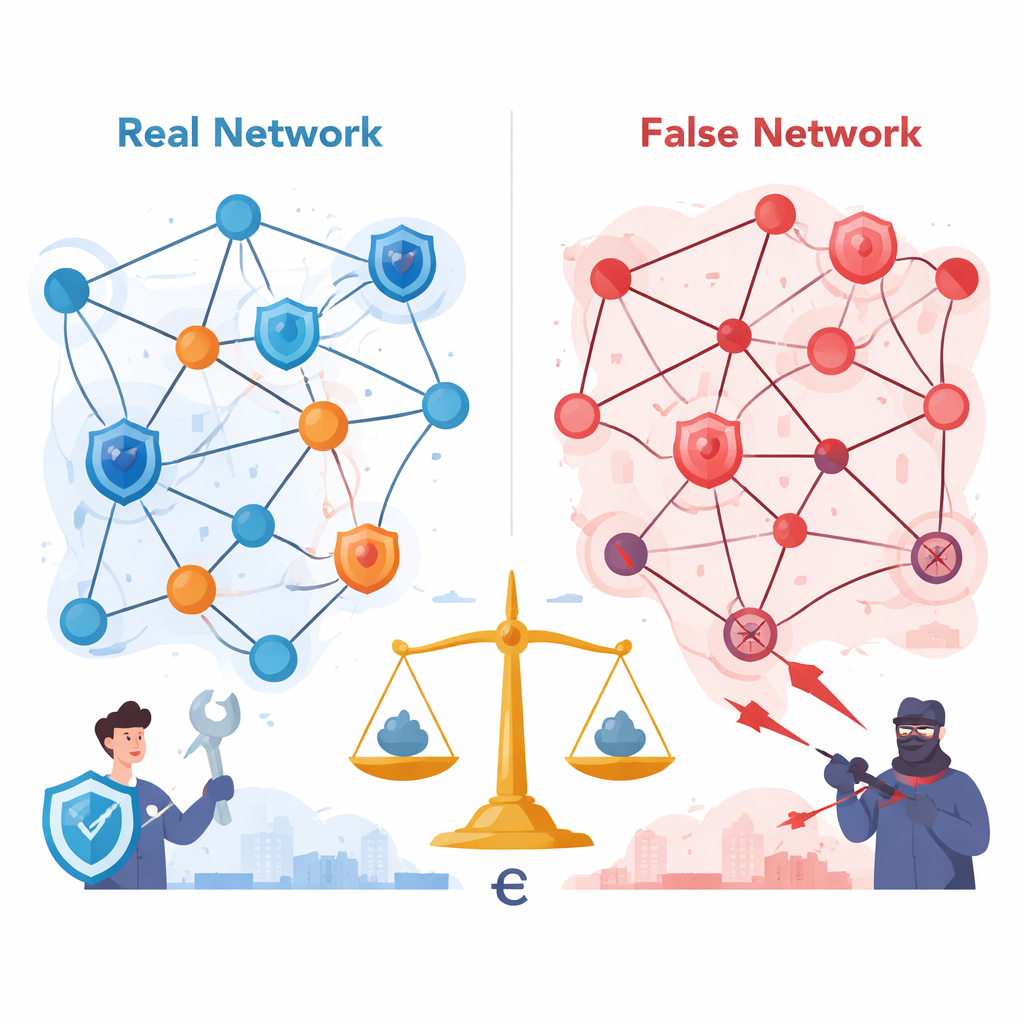

Plutôt que de se contenter de renforcer les points faibles connus, les auteurs explorent l’idée d’une « défense active » : laisser l’attaquant voir une version légèrement erronée du réseau. Ils définissent un réseau faux, une copie soigneusement altérée du système réel. Dans ce réseau de camouflage, certaines connexions authentiques sont cachées et des liens fictifs sont ajoutés, de sorte que le réseau « semble » réaliste mais que ses points faibles apparents sont déplacés loin des nœuds véritablement critiques. Pour concevoir cette tromperie sans réécrire manuellement des centaines de règles, ils utilisent un réseau neuronal convolutionnel de graphes qui apprend les motifs structurels à partir de l’infrastructure réelle. Il suggère ensuite quels liens ajouter ou masquer afin que la carte falsifiée soit convaincante tout en orientant les attaquants vers des cibles moins dommageables.

Planifier pour plusieurs types d’attaquants

Sachant que tous les adversaires ne pensent pas de la même manière, l’étude distingue les attaquants à court terme et à long terme. Les attaquants à court terme cherchent à provoquer la plus grande perturbation immédiate, par exemple en réduisant la plus grande composante encore fonctionnelle du réseau. Les attaquants à long terme se préoccupent davantage de dégrader la capacité globale au fil du temps. Les auteurs placent ces comportements dans un cadre décisionnel « leader–suiveur » : les défenseurs choisissent d’abord un schéma mixte de protection sur le réseau, puis les attaquants choisissent leur mode d’attaque préféré après avoir observé ce schéma. Comme le défenseur ne sait pas quel type d’attaquant apparaîtra, il assigne des probabilités à chaque type et calcule des stratégies qui fonctionnent raisonnablement bien en moyenne à travers eux.

Prendre en compte des choix imparfaits, voire irrationnels

Les attaquants réels ne choisissent pas toujours le coup mathématiquement optimal — ils peuvent mal évaluer les risques, prendre des décisions précipitées ou être biaisés. Pour refléter cela, les auteurs introduisent un concept d’« équilibre fort ε ». Ici, ε mesure à quel point le choix d’un attaquant peut s’écarter du gain maximal possible. Le défenseur planifie alors pour le pire cas à l’intérieur de cette bande de réponses presque optimales, supposant de fait que l’attaquant peut se comporter de façon quelque peu erratique mais pas complètement aléatoire. À l’aide d’une procédure d’optimisation spécialisée, ils calculent des stratégies de défense qui maintiennent le bénéfice attendu minimal du défenseur relativement élevé, même lorsque les attaquants sont partiellement irrationnels. Des simulations sur un réseau de test de 500 nœuds montrent que ces stratégies rendent les résultats du défenseur plus stables et réduisent le risque de surprises catastrophiques.

Efficacité pratique de la tromperie

Les auteurs comparent leurs réseaux falsifiés appris avec deux méthodes plus simples d’ajout et de suppression de liens : des changements aléatoires et des modifications basées uniquement sur l’importance des nœuds. Leur méthode déplace légèrement moins de liens qu’un schéma aléatoire tout en produisant un bénéfice défensif considérablement supérieur, et offre un meilleur rapport qualité-prix que l’approche fondée sur le degré. Lorsqu’aucun camouflage n’est utilisé, des attaques optimales peuvent fortement endommager le système dès que les ressources atteignent un niveau modéré. Avec les réseaux falsifiés proposés et les stratégies de défense basées sur l’équilibre fort ε, une portion significative des dommages potentiels est détournée vers des parties moins critiques du système, augmentant le bénéfice moyen du défenseur et réduisant la vulnérabilité effective du réseau réel.

Ce que cela signifie pour la sécurité au quotidien

Pour le lecteur non spécialiste, le message central est que les défenseurs d’infrastructures critiques n’ont pas besoin d’être plus forts partout ; ils peuvent être plus malins. En façonnant soigneusement ce que voient les attaquants et en planifiant pour plusieurs types d’assaillants qui n’agissent pas toujours de façon logique, il est possible de déplacer les attaques loin des composants véritablement vitaux et d’amortir l’impact des défaillances qui surviennent. Bien que l’article se concentre sur des modèles et des simulations, ses idées indiquent la voie vers des outils de sécurité futurs qui mêlent tromperie, probabilités et analyse de réseau pour maintenir la résilience des services essentiels face à des menaces imprévisibles.

Citation: Zhang, J., Gao, Y., Kang, W. et al. Research on infrastructure network protection strategy based on bayesian stackelberg game under asymmetric conditions. Sci Rep 16, 7045 (2026). https://doi.org/10.1038/s41598-026-37843-x

Mots-clés: infrastructures critiques, sécurité des réseaux, théorie des jeux, défense par tromperie, défaillances en cascade