Clear Sky Science · fr

Détection efficace des intrusions dans le jeu de données TON-IoT grâce à une approche hybride de sélection de caractéristiques

Pourquoi la protection des objets connectés est importante

Des milliards d'appareils du quotidien — des caméras domestiques aux capteurs d'usine — communiquent désormais via Internet, formant ce que l'on appelle l'Internet des objets (IoT). Si cette connectivité apporte confort et efficacité, elle ouvre aussi de nouvelles opportunités aux pirates. L'article résumé ici aborde une question simple mais cruciale : comment repérer de manière fiable les attaques dans ces réseaux d'appareils étendus sans recourir à des logiciels de sécurité lourds et énergivores ?

Le défi de détecter les effractions numériques

Pour étudier les attaques contre les systèmes IoT, les chercheurs s'appuient souvent sur de grands jeux de données publics qui enregistrent l'apparence du trafic réseau en fonctionnement normal et pendant des cyberattaques. L'un des plus utilisés est le jeu de données ToN-IoT, qui capture du trafic réel à partir d'un banc d'essai industriel réaliste, incluant divers types d'attaques comme les dénis de service, les rançongiciels, le craquage de mots de passe et les interceptions « homme du milieu ». Cependant, les auteurs montrent que ce jeu de données présente un écueil caché : de nombreuses attaques ont été lancées depuis des plages d'adresses IP et des numéros de port fixes. Cela permet à un modèle de « tricher » en apprenant qui est l'attaquant plutôt que ce à quoi ressemble un comportement malveillant. De tels modèles peuvent obtenir d'excellents scores en laboratoire mais échouer lamentablement lorsqu'un attaquant provient d'une nouvelle adresse.

Du lourd au sobre : une vue épurée du comportement

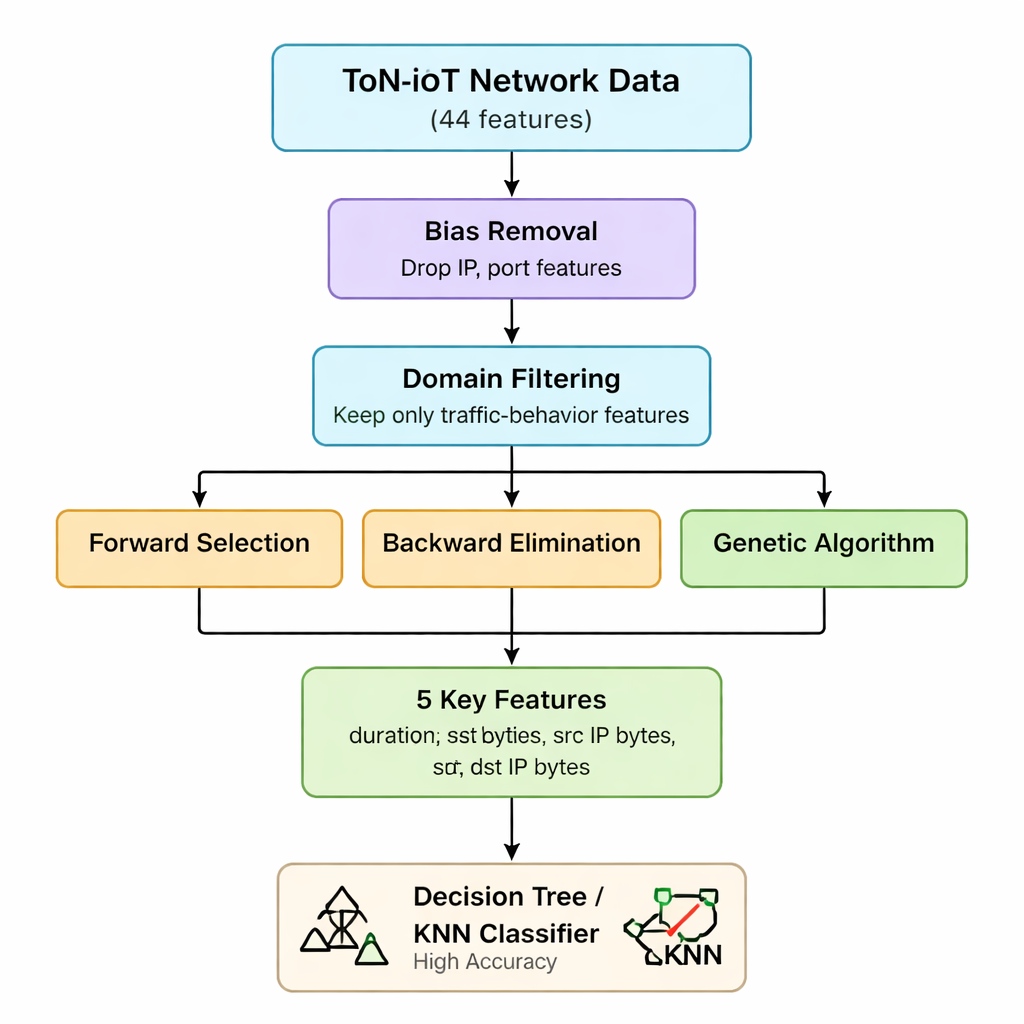

Les données réseau originales de ToN-IoT comprennent 44 mesures différentes pour chaque connexion, allant des informations IP aux détails du trafic web et chiffré. Traiter l'ensemble augmente le temps de calcul et la mémoire requise, ce qui pose problème pour les passerelles IoT et les dispositifs de l'edge aux ressources limitées. Les auteurs commencent par utiliser leur compréhension des mécanismes d'attaque pour éliminer les caractéristiques biaisées (comme les adresses IP et les numéros de port) ou peu utiles pour distinguer les attaques. Ils soutiennent que la plupart des menaces IoT se manifestent finalement par des motifs anormaux dans le nombre de paquets et d'octets envoyés et reçus, et par la durée des connexions — indépendamment de qui communique avec qui. Cette première étape réduit l'ensemble de caractéristiques de 44 à sept statistiques de trafic essentielles liées au volume et à la durée.

Sélection hybride de caractéristiques : trois regards sur les mêmes données

Puis l'équipe applique trois méthodes de type « wrapper » qui entraînent à plusieurs reprises un modèle en ajoutant, supprimant ou recombinan tles caractéristiques pour voir quel sous-ensemble importe vraiment. La sélection avant (forward selection) construit un jeu à partir de rien, en conservant une caractéristique uniquement si elle améliore la précision. L'élimination arrière (backward elimination) part des sept et retire les caractéristiques dont la suppression n'altère pas la précision. Un algorithme génétique explore de nombreuses combinaisons en parallèle, faisant évoluer de meilleurs sous-ensembles au fil des générations. Les trois méthodes sont testées avec un classifieur simple d'arbre de décision, la précision servant d'étalon. En croisant les résultats, les auteurs obtiennent un noyau stable de cinq caractéristiques : durée de connexion, octets envoyés, octets reçus, et leurs comptes d'octets au niveau IP. Ces cinq variables capturent efficacement les augmentations anormales ou les déséquilibres de trafic qui signalent de nombreux types d'attaques.

Des modèles légers qui restent performants

Avec ce jeu de données épuré et centré sur le comportement, les chercheurs évaluent dans quelle mesure des modèles d'apprentissage automatique simples peuvent distinguer le trafic sûr des attaques. En n'utilisant que les cinq caractéristiques choisies, un arbre de décision atteint 98,6 % de précision pour la classification binaire « attaque vs normal » et 97,2 % pour la distinction entre plusieurs catégories d'attaque. Un modèle k-plus proches voisins affiche des performances similaires, et des méthodes d'ensemble plus complexes comme les forêts aléatoires ou le gradient boosting n'apportent que de faibles gains tout en exigeant plus de calcul et de mémoire. Surtout, les auteurs confirment par des tests statistiques que leurs caractéristiques retenues sont réellement informatives et non des artefacts de la collecte des données. Ils notent toutefois que les attaques subtiles de type homme du milieu — conçues pour se fondre dans les flux normaux — restent plus difficiles à repérer, ce qui suggère que des indices supplémentaires au niveau des protocoles ou du timing pourraient être nécessaires à l'avenir.

Ce que cela signifie pour la sécurité en conditions réelles

Pour un public non spécialiste, l'idée principale est qu'il n'est pas toujours nécessaire d'avoir des modèles massifs ou des dizaines de mesures techniques pour protéger les systèmes IoT. En éliminant les indices qui ne fonctionnent que dans un seul jeu de test et en se concentrant sur une poignée de comportements de trafic, les auteurs montrent que des algorithmes simples et rapides peuvent néanmoins détecter la plupart des attaques avec une grande fiabilité. Leur version à cinq caractéristiques du jeu de données ToN-IoT est plus facile à traiter sur des appareils contraints en ressources situés en périphérie du réseau, ce qui la rend pratique pour des routeurs, des passerelles et de petits concentrateurs qui doivent réagir aux menaces en temps réel. En bref, l'étude trace une voie vers une détection d'intrusion plus fiable et déployable pour les objets intelligents du quotidien qui nous entourent de plus en plus.

Citation: Dharini, N., Janani, V.S. & Katiravan, J. Efficient detection of intrusions in TON-IoT dataset using hybrid feature selection approach. Sci Rep 16, 7763 (2026). https://doi.org/10.1038/s41598-026-37834-y

Mots-clés: Sécurité IoT, détection d'intrusion, apprentissage automatique, sélection de caractéristiques, trafic réseau