Clear Sky Science · fr

Un cadre hybride XGBoost–SVM ensembliste pour la détection robuste des cyberattaques dans l’Internet des objets médicaux (IoMT)

Pourquoi des appareils médicaux plus intelligents ont besoin de gardiens plus intelligents

Les appareils qui veillent discrètement sur les patients aujourd’hui – moniteurs cardiaques, capteurs de glucose, pompes intelligentes et objets portables – font tous partie de l’Internet des objets médicaux (IoMT), en forte croissance. Ces outils rendent les soins plus pratiques et peuvent même sauver des vies, mais ils ouvrent aussi de nouvelles portes numériques aux pirates. Cet article explore comment un nouveau type de « système d’alarme » piloté par les données peut repérer rapidement et avec précision les cyberattaques visant les dispositifs médicaux, contribuant ainsi à préserver à la fois les données des patients et leur sécurité.

L’essor des soins connectés – et leurs points faibles

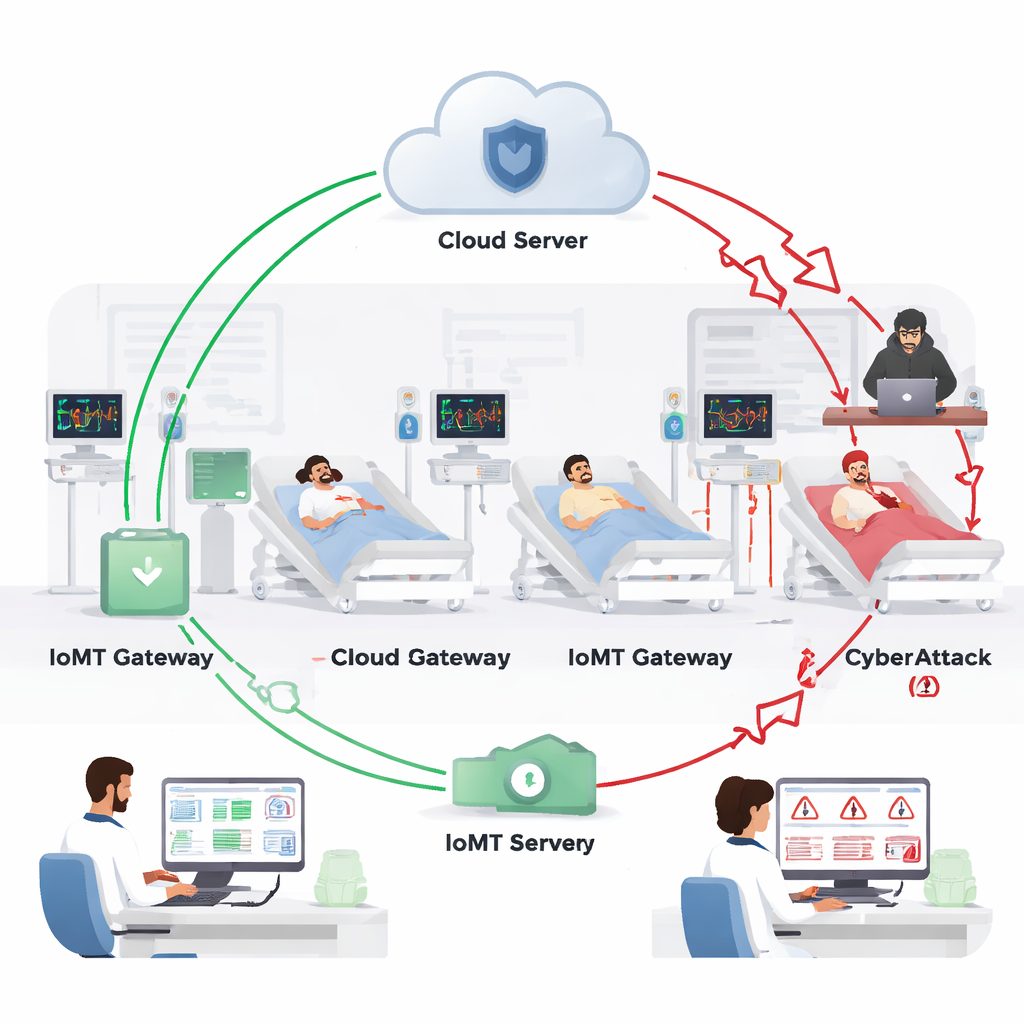

L’IoMT relie capteurs médicaux, équipements hospitaliers, applications mobiles de santé et services cloud pour que les signes vitaux et autres données de santé circulent en temps réel entre patients et cliniciens. Cette connectivité a explosé depuis la pandémie de COVID‑19, facilitant la surveillance à distance, réduisant les visites à l’hôpital et les coûts. Pourtant, les mêmes réseaux qui transportent des informations vitales sont des cibles attrayantes pour les criminels. Des attaques telles que les rançongiciels, le vol de données et l’interception de communications peuvent falsifier les mesures, bloquer l’accès aux dossiers ou interrompre des services, avec des conséquences directes sur le diagnostic et le traitement.

Pourquoi les protections anciennes ne suffisent plus

Les protections traditionnelles comme les mots de passe et le chiffrement basique aident, mais elles n’ont pas été conçues pour le nombre et la variété d’appareils IoMT, dont beaucoup disposent de faibles capacités de calcul et sont rarement mis à jour. Des travaux antérieurs ont testé des pare‑feux basés sur des règles, des modèles profonds lourds et de nombreux algorithmes d’apprentissage automatique isolés. Ces approches peinent soit à suivre les nouvelles ruses d’attaque, soit consomment trop de ressources pour les petits appareils, soit génèrent trop de fausses alertes. Les auteurs soutiennent qu’il faut un « lecteur de motifs » léger mais précis, capable d’apprendre à partir de données réseau et médicales réelles comment les attaques se manifestent réellement.

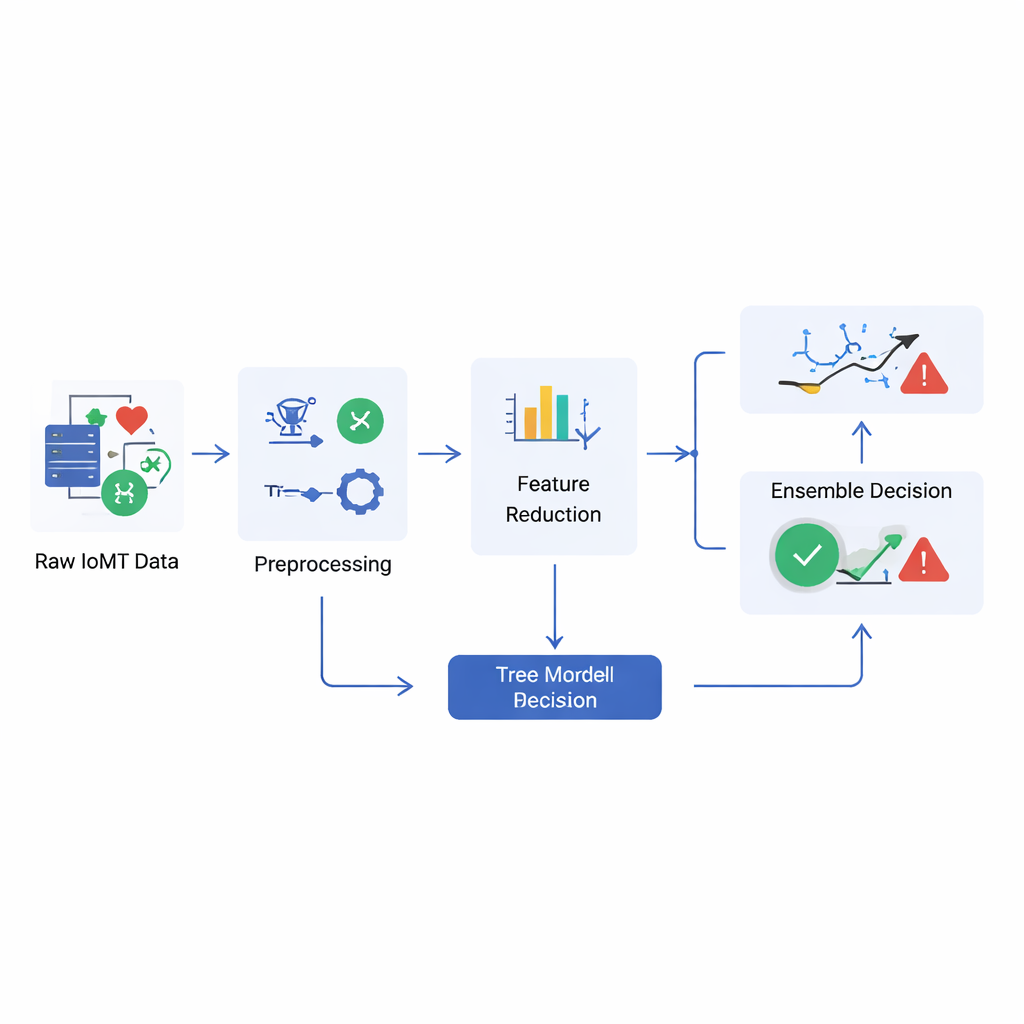

Apprendre aux machines à reconnaître les comportements hostiles

L’étude construit un tel détecteur en utilisant un ensemble hybride – une équipe d’algorithmes qui votent ensemble – entraîné sur un banc d’essai de type hospitalier réel nommé WUSTL‑EHMS‑2020. Cet ensemble de données mélange le trafic normal des capteurs et passerelles avec des attaques mises en scène reproduisant des dénis de service, des injections de données et des écoutes des flux patients. Le système commence par nettoyer et condenser les données, puis les alimente dans deux types d’apprenants : une méthode basée sur les arbres, réputée pour trouver des combinaisons complexes d’indices, et des méthodes à vecteurs de support qui excellent à tracer des frontières nettes entre comportements « sûrs » et « dangereux » dans des données complexes. Chaque modèle produit sa propre évaluation, et un schéma de vote doux moyenne leurs probabilités pour parvenir à une décision finale.

Quelle est la performance de la nouvelle alarme

Sur le jeu de données IoMT principal, le modèle combiné a correctement classé environ 98 % des cas, avec très peu d’attaques manquées et peu d’événements normaux signalés à tort comme des menaces. Pour vérifier sa robustesse au‑delà du contexte de laboratoire, les auteurs l’ont aussi évalué sur deux collections de sécurité bien connues, TON‑IoT et CICIDS‑2017, qui contiennent une large gamme de menaces réseau. Là, le détecteur a atteint une précision supérieure à 99 %, suggérant qu’il peut se généraliser à différents environnements et styles d’attaque. Fait important, les auteurs ont mesuré la mémoire, le temps de traitement et la consommation énergétique de la méthode, montrant qu’elle peut s’exécuter sur des passerelles et des nœuds périphériques typiques des réseaux hospitaliers sans l’empreinte lourde des réseaux neuronaux profonds.

Ce que cela signifie pour les patients et les hôpitaux

Pour un non‑spécialiste, le message essentiel est simple : en apprenant à partir de données réseau médicales réelles, ce modèle hybride devient un dispositif de détection très sensible et efficace contre la falsification numérique. Il ne remplace pas les mesures de sécurité de base, mais il ajoute une couche de surveillance intelligente capable d’alerter cliniciens et équipes de sécurité dès qu’un comportement inhabituel apparaît dans les flux de données qui orientent les soins. S’il est adopté et affiné, ce type de technique pourrait rendre les systèmes de santé connectés plus fiables, afin que les avantages des appareils intelligents – soins plus rapides, moins de complications et plus de confort à domicile – ne soient pas éclipsés par le risque d’attaques invisibles.

Citation: Abdelhaq, M., Palanisamy, S., Gopinath, M. et al. A hybrid XGBoost–SVM ensemble framework for robust cyber-attack detection in the internet of medical things (IoMT). Sci Rep 16, 6855 (2026). https://doi.org/10.1038/s41598-026-37832-0

Mots-clés: Internet des objets médicaux, sécurité des dispositifs médicaux, détection des cyberattaques, apprentissage automatique, protection des données de santé