Clear Sky Science · fr

Renforcer la sécurité de l’IoMT grâce à TinyGAN fédéré pour une détection de logiciels malveillants légère et précise

Pourquoi une sécurité plus intelligente compte pour les dispositifs médicaux connectés

Des lits d’hôpital aux montres de fitness, un nombre croissant d’appareils médicaux sont désormais en ligne, collectant discrètement les fréquences cardiaques, les taux d’insuline et d’autres données sensibles. Cet « Internet of Medical Things » (IoMT) promet des soins meilleurs et plus rapides — mais ouvre aussi de nouvelles portes aux pirates. L’article résumé ici propose une nouvelle méthode pour repérer les logiciels malveillants sur ces appareils, à la fois très précise et respectueuse de leurs ressources limitées en batterie, mémoire et puissance de calcul.

Le risque croissant dans un monde d’appareils intelligents

Des milliards d’objets du quotidien — des pompes à perfusion aux tensiomètres domestiques — communiquent via Internet. Parce qu’ils sont bon marché, compacts et fabriqués par de nombreux industriels différents, ils manquent souvent d’une sécurité forte et uniforme. Un logiciel malveillant qui infecte un seul dispositif peut rapidement se propager dans le réseau d’un hôpital ou d’un domicile, voler des données privées ou lancer des attaques perturbatrices comme le tristement célèbre botnet Mirai qui a un jour mis hors ligne de grands sites web. Les défenses traditionnelles reposent fréquemment sur des serveurs centraux qui collectent les données brutes de chaque appareil, les analysent et renvoient des décisions. Bien que efficaces, ces approches peuvent surcharger des appareils fragiles, introduire des délais et créer des cibles attrayantes pour des attaquants qui n’ont qu’à compromettre la base centrale pour tout accéder.

Une nouvelle manière d’apprendre à partir des appareils sans exposer leurs données

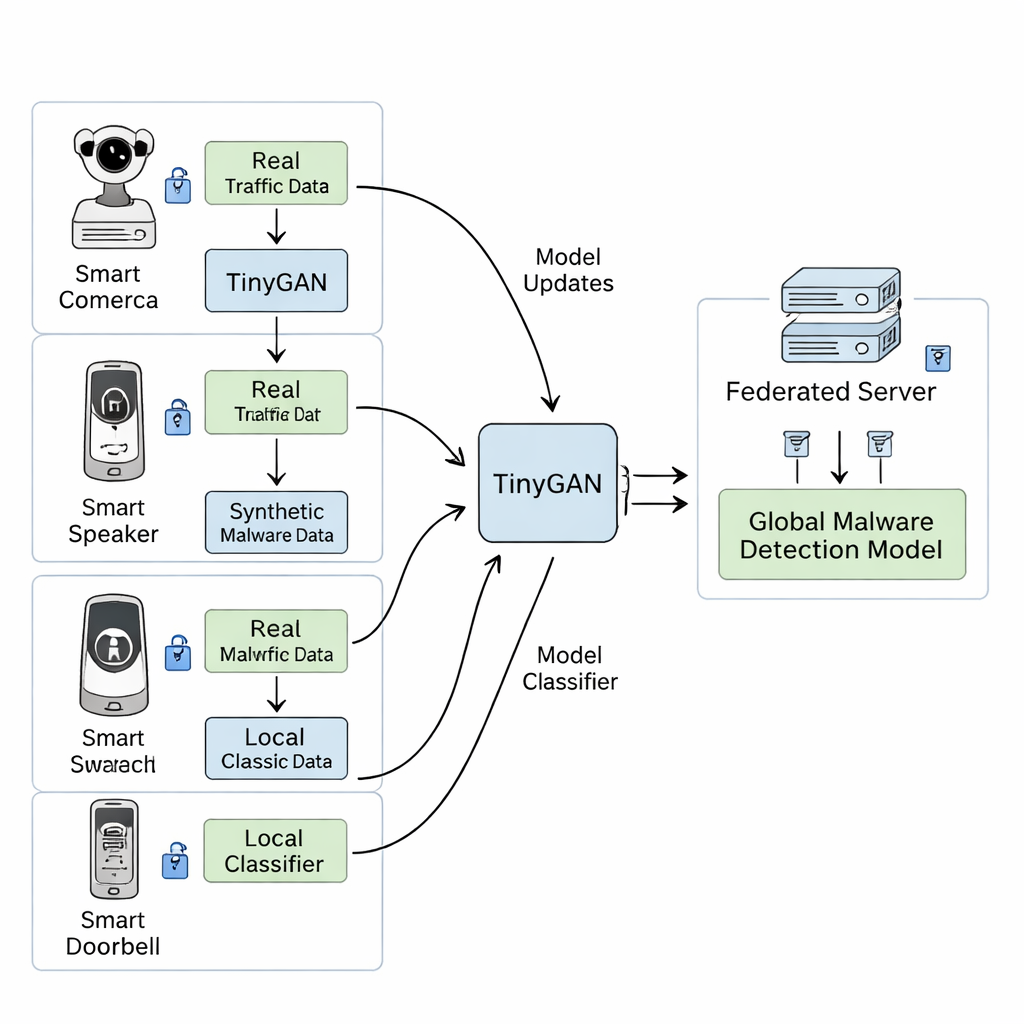

Les auteurs proposent une stratégie différente fondée sur une technique appelée apprentissage fédéré. Plutôt que d’envoyer des données brutes à un serveur central, chaque appareil entraîne localement son propre petit modèle de détection en utilisant ses journaux de trafic. Périodiquement, les appareils n’envoient que des mises à jour anonymisées du modèle — comme des « règles empiriques » affinées — à un serveur central qui les moyenne pour obtenir un modèle partagé plus robuste, puis renvoie la version améliorée. Aucune donnée personnelle ou médicale ne quitte les appareils. Ce dispositif réduit la consommation de bande passante, respecte les lois sur la vie privée et la confiance des patients, et peut s’adapter au fur et à mesure que de nouveaux schémas d’attaque apparaissent sur le terrain.

Apprendre au système à reconnaître les attaques rares et nouvelles

Un défi central en sécurité est de repérer les logiciels malveillants rares ou jamais vus auparavant (« zero‑day »). Les jeux de données réels sont souvent déséquilibrés : des attaques courantes apparaissent partout, tandis que certaines variantes dangereuses n’apparaissent qu’à quelques reprises. Pour y remédier, le cadre ajoute un petit générateur de données synthétiques nommé TinyGAN. Sur chaque appareil, TinyGAN apprend la « forme » statistique des flux réseau malveillants puis crée des exemples factices réalistes qui ressemblent aux malwares difficiles à trouver. Ces échantillons synthétiques sont mélangés au trafic réel pour entraîner le détecteur local, lui donnant une vision plus riche de ce que peut être un comportement malveillant sans nécessiter la collecte d’énormes quantités de données d’attaque réelles.

Tester le système sur du trafic réseau réel

Les chercheurs ont évalué leur approche sur IoT‑23, un grand jeu de données public de trafic Internet qui inclut de nombreuses familles de malwares IoT bien connues comme Mirai et Hajime. Ils ont déployé le système sur deux appareils périphériques modestes — un Raspberry Pi et un NVIDIA Jetson Nano — connectés à un serveur central, reproduisant une petite installation IoMT réaliste. Ils ont comparé trois options : un réseau neuronal simple (MLP), un modèle plus profond qui combine couches feedforward et mémoires (FNN/LSTM), et leur conception fédérée TinyGAN. Alors que le FNN/LSTM plus lourd atteignait une très haute précision dans une tâche binaire simple (malveillant vs. bénin), il peinait à distinguer de nombreux types de malwares et exigeait plus de temps et de ressources. Le MLP simple fonctionnait facilement sur les petits appareils mais échouait à se généraliser face aux données très différentes observées par chaque appareil. En revanche, le système TinyGAN fédéré a convergé rapidement — en environ 20 tours d’entraînement — et a obtenu une précision de 99,30 %, un rappel parfait de 100 % et un score F1 global proche de 99,5 %, tout en maintenant la taille du modèle et l’utilisation mémoire suffisamment faibles pour le matériel IoT réel.

Une protection robuste et privée pour l’internet médical

Au‑delà de la simple précision, les auteurs ont examiné le comportement de leur système sous contrainte. Ils ont montré que même si un appareil du petit réseau est compromis et étiquette délibérément mal des données, ou si le canal de communication est bruité, la performance du modèle global se dégrade seulement légèrement et continue de s’améliorer avec le temps. Des analyses des données synthétiques ont confirmé que TinyGAN produit des exemples de malwares variés et réalistes plutôt que de copier le jeu d’entraînement, ce qui aide le modèle à éviter le surapprentissage et à mieux gérer des attaques inconnues. Globalement, l’étude conclut que la combinaison de l’apprentissage fédéré et d’un générateur de données synthétiques léger offre une voie pratique et respectueuse de la vie privée pour renforcer les dispositifs médicaux et autres appareils IoT contre l’évolution des malwares, sans exiger du matériel lourd ni exposer des informations sensibles sur les patients.

Citation: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

Mots-clés: sécurité IoT, dispositifs médicaux, détection de logiciels malveillants, apprentissage fédéré, données synthétiques