Clear Sky Science · fr

Placement adaptatif des bits pour une double biométrie utilisant signature et empreinte digitale pour la stéganographie d’images DWT-DCT

Pourquoi il est important de cacher une identité dans une image

Chaque fois que nous déverrouillons un téléphone avec une empreinte digitale ou que nous envoyons une signature numérisée en ligne, nous transmettons des fragments de notre identité. Si ces données sont interceptées ou copiées, elles permettent à un tiers de nous usurper de manière significative. Cet article explore une méthode ingénieuse pour dissimuler deux types d’informations biométriques — une signature manuscrite et une empreinte digitale — à l’intérieur d’une seule photo d’apparence ordinaire. L’objectif est de rendre les données cachées extrêmement difficiles à détecter, difficiles à détruire, tout en restant faciles à récupérer pour des contrôles de sécurité légitimes.

Transformer une image en support secret

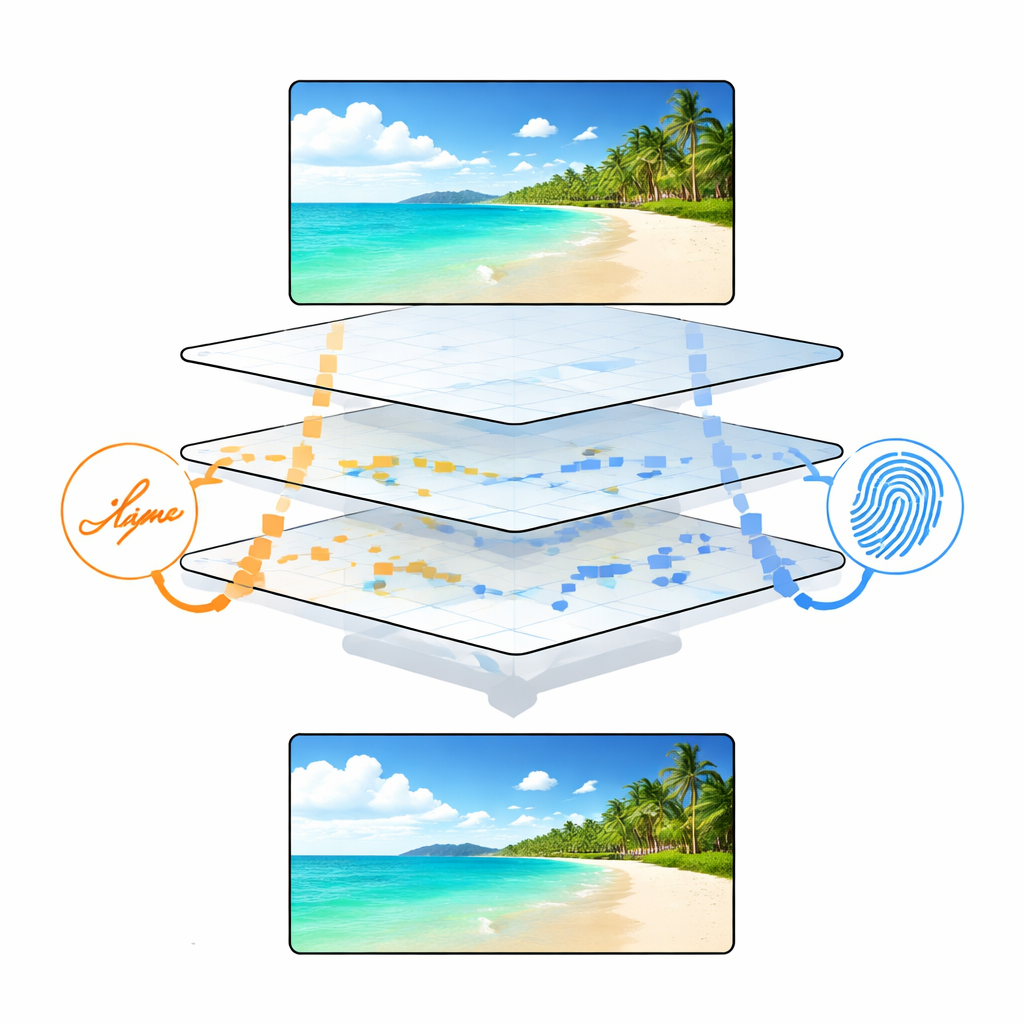

Les auteurs partent d’une image courante et détaillée, comme la célèbre image de test « Baboon ». Ces photos riches en textures sont des cachettes idéales parce que de petites modifications se perdent visuellement dans le désordre naturel. Avant toute dissimulation, l’image est décomposée mathématiquement en couches représentant les formes générales et les détails fins. Cela se fait à l’aide d’un duo d’outils standards du traitement d’image : l’un qui sépare l’image en bandes de basse et haute fréquence, et l’autre qui décompose ces bandes en blocs de différentes fréquences. Ensemble, ces outils permettent au système de décider où une infime modification sera la moins perceptible pour l’œil humain tout en résistant aux opérations courantes sur l’image comme la compression ou le bruit.

Cacher deux signes corporels simultanément

Les deux biométries — signature et empreinte — sont d’abord nettoyées et simplifiées de sorte que chacune devienne une grille nette de pixels noirs et blancs. Ces grilles sont ensuite converties en flux de bits (zéros et uns). Plutôt que d’insérer ces bits à des positions fixes, la méthode assigne chaque type de biométrie à une couche différente de l’image transformée : les bits de la signature vont dans une bande riche en détails horizontaux, tandis que les bits de l’empreinte sont placés dans une bande riche en détails verticaux. Cette séparation permet que, même si une partie de l’image est endommagée ou altérée, les deux biométries puissent souvent être récupérées indépendamment, offrant une forme de sauvegarde et rendant beaucoup plus difficile pour un attaquant de falsifier ou d’effacer les deux à la fois.

Laisser l’image choisir où les bits vont

Le principe central de l’étude est le « placement adaptatif des bits ». Plutôt que d’écraser les mêmes positions partout, l’algorithme mesure l’importance ou la force de chaque petit coefficient dans l’image transformée. Les bits ne sont cachés que là où les valeurs sont élevées ou la texture locale est complexe — des endroits où de petites modifications se fondent dans la variation naturelle. Un seuil, dérivé de statistiques simples de ces valeurs, décide des emplacements sûrs. L’intensité de chaque modification est également ajustée afin de contrôler le compromis entre invisibilité et robustesse. En pratique, c’est l’image elle‑même qui guide l’emplacement du secret, ce qui rend la détection statistique et la stéganalyse basée sur l’apprentissage automatique beaucoup plus difficiles.

Mettre la méthode à l’épreuve

Pour vérifier l’efficacité de l’approche, les auteurs intègrent les deux biométries dans une variété d’images de test standard puis mesurent trois aspects : la ressemblance visuelle entre l’image porteuse et l’originale, la quantité de données transportable, et la robustesse des biométries cachées face aux agressions. Les différences visuelles sont si minimes qu’elles sont pratiquement invisibles, confirmé par des scores élevés sur des mesures de qualité courantes. La méthode transporte un peu plus de données que les schémas biométriques doubles antérieurs, malgré l’insertion de deux modèles complets. Lorsque les images sont tournées, recadrées, compressées en JPEG ou altérées par du bruit, les signatures et empreintes récupérées correspondent encore suffisamment pour une authentification fiable, avec des taux d’erreur nettement inférieurs à ceux des méthodes concurrentes.

Ce que cela signifie pour la sécurité quotidienne

En termes simples, cette recherche montre comment une seule image d’apparence innocente peut transporter en toute sécurité à la fois l’empreinte digitale et la signature d’une personne de manière difficile à remarquer et à compromettre. En laissant la structure de l’image décider où et comment cacher les bits, le système préserve l’aspect naturel de la photo tout en protégeant l’identité intégrée contre les altérations numériques courantes. Un tel cadre pourrait renforcer les contrôles d’identité dans des contextes à haute sécurité — de la défense et des enquêtes médico-légales aux dispositifs médicaux et villes intelligentes — où la perte ou la fuite de données biométriques n’est pas envisageable.

Citation: Bhattacharya, A., Welekar, A.R., Sarkar, P. et al. Adaptive bit placement for dual biometric using signature and finger print for DWT-DCT picture steganography. Sci Rep 16, 8758 (2026). https://doi.org/10.1038/s41598-026-37827-x

Mots-clés: sécurité biométrique, stéganographie d’image, confidentialité numérique, reconnaissance d’empreintes digitales, vérification de signature