Clear Sky Science · fr

Applications IoT intelligentes de détection multi-attaques utilisant l'approche Cluster F1MI

Pourquoi vos appareils connectés ont besoin d'une protection plus intelligente

Des sonnettes et caméras intelligentes aux capteurs médicaux et machines d'usine, l'Internet des objets (IoT) gère désormais discrètement une grande partie de la vie quotidienne. Mais ces appareils connectés sont souvent mal protégés et faciles à cibler pour les pirates, qui peuvent nous espionner, perturber des services ou voler des données. Cet article présente un système de défense automatisé et peu coûteux qui surveille le trafic réseau, détecte en temps réel de nombreux types d'attaques et lance l'alerte avant que des dégâts sérieux ne surviennent.

Une veille de quartier numérique pour les appareils intelligents

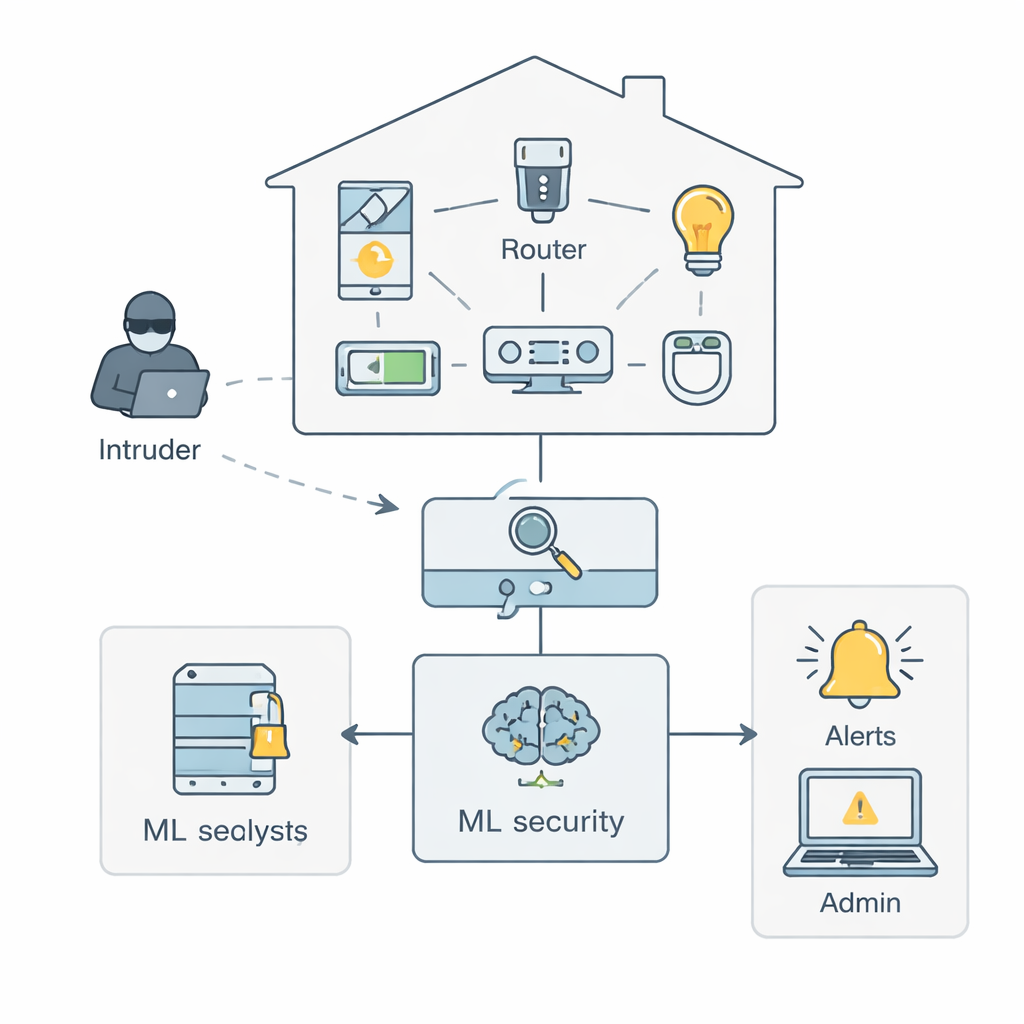

Imaginez votre domicile ou votre lieu de travail rempli d'appareils intelligents qui communiquent tous via un même routeur. Dans le scénario décrit par les auteurs, un intrus tente de se glisser dans ces échanges, en inondant le réseau de trafic malveillant ou en siphonnant discrètement des données. Un outil de surveillance capture d'abord tous les paquets transitant par le routeur et les transforme en un jeu de données structuré. Un module de sécurité fondé sur l'apprentissage automatique étudie ensuite ces données pour distinguer le comportement normal des schémas suspects et, lorsqu'il détecte un problème, alerte les administrateurs et peut déclencher des alarmes. Cette configuration agit comme une sorte de veille de quartier pour vos appareils, scrutant en continu les comportements anormaux sans exiger qu'un humain surveille des tableaux de bord toute la journée.

Apprendre aux machines à se concentrer sur les bons signaux d'alerte

Les données brutes du réseau sont désordonnées : elles contiennent des millions d'enregistrements et des dizaines de mesures techniques pour chaque connexion, dont beaucoup sont répétitives ou peu utiles. Les auteurs proposent un Smart Secured IoT Framework (SSIF) qui nettoie et standardise d'abord ces données, puis les rééquilibre pour que des attaques rares mais dangereuses ne soient pas noyées dans le trafic quotidien. Vient ensuite le cœur de leur méthode : un schéma d'ingénierie des caractéristiques appelé Cluster F1–MI. En termes simples, le système apprend quelles mesures fournissent les indices les plus utiles sur les attaques — par exemple la durée d'une communication, le nombre de paquets envoyés dans une direction, ou l'irrégularité du timing entre paquets. Il classe ces mesures selon leur capacité à séparer les attaques du trafic normal, élimine celles qui apportent peu de valeur, et regroupe les mesures similaires en grappes afin de ne conserver qu'un représentant par groupe.

Transformer les motifs de trafic en étiquettes d'attaque

Une fois que le cadre a réduit les données à un ensemble compact de signaux forts, il entraîne plusieurs modèles d'apprentissage automatique pour reconnaître différentes menaces. Les modèles sont entraînés à l'aide du jeu de données BoT‑IoT, une vaste collection réaliste de trafic provenant de dispositifs IoT simulés qui inclut à la fois une activité normale et de nombreuses attaques. Ces attaques se répartissent en trois familles générales : la collecte d'informations (comme le balayage réseau et l'identification des types de dispositifs), la perturbation de service (incluant des inondations de faux trafics qui submergent un appareil) et l'exfiltration de données (vol de mots de passe, frappes clavier ou autres informations sensibles). Les auteurs testent plusieurs algorithmes populaires — machines à vecteurs de support, forêts aléatoires, méthodes de gradient boosting, XGBoost et réseaux neuronaux — en utilisant une validation croisée rigoureuse et un réglage des paramètres pour éviter des résultats trop optimistes.

Quel est le niveau réel de performance du cadre ?

Le jeu de caractéristiques affiné et les modèles optimisés se révèlent très efficaces. Sur 11 types d'attaque différents, le modèle le plus performant, la Forêt Aléatoire, atteint une précision supérieure à 97 %, avec des scores de précision, rappel et F1 tout aussi élevés. En pratique, cela signifie que le système non seulement détecte la plupart des attaques, mais maintient aussi un faible taux de fausses alertes. Même pour des menaces subtiles comme le vol d'identifiants ou les fuites de données, qui apparaissent beaucoup moins souvent dans les données, le cadre conserve des scores de détection élevés. Comparé à des approches antérieures de détection d'intrusion qui utilisaient soit très peu de caractéristiques, soit un nombre excessif, SSIF trouve un juste équilibre : il réduit le nombre de mesures à considérer tout en améliorant la qualité de détection et en gardant des coûts de calcul suffisamment bas pour des environnements IoT aux ressources limitées.

Du cadre de laboratoire au bouclier du quotidien

Pour les non-spécialistes, la conclusion clé est qu'il est possible de construire une couche de sécurité automatisée et en permanence active qui protège de grandes flottes d'appareils intelligents sans nécessiter de matériel coûteux ni de supervision humaine constante. En laissant les algorithmes apprendre quels motifs dans le trafic des appareils importent vraiment, et en surveillant en permanence trois types principaux de comportements malveillants — reconnaissance, perturbation et vol de données — le Smart Secured IoT Framework peut fournir des avertissements précoces par courriels et alarmes dès qu'une activité anormale est détectée. Si des travaux futurs étendront l'approche à des jeux de données réels plus riches et variés, cette étude montre une voie claire pour transformer les maisons, hôpitaux et industries connectés aujourd'hui vulnérables en systèmes bien plus résilients.

Citation: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

Mots-clés: Sécurité IoT, détection d'anomalies, apprentissage automatique, attaques réseau, détection d'intrusion