Clear Sky Science · fr

Cadre de cybersécurité assisté par IA pour les infrastructures sans fil 5G de demain

Pourquoi la sécurisation de la 5G compte dans la vie quotidienne

Les réseaux sans fil de cinquième génération (5G) promettent des téléchargements ultra‑rapides, des appels vidéo plus fluides, des villes intelligentes, la chirurgie à distance et des véhicules autonomes. Mais les mêmes caractéristiques qui rendent la 5G puissante — la connexion d’un très grand nombre d’appareils, le déport de la puissance de calcul vers les bords du réseau et le découpage d’un réseau physique en plusieurs réseaux virtuels — ouvrent aussi de nouvelles portes aux cyberattaques. Cet article examine comment protéger ces réseaux futurs afin que les services dont les gens dépendent au quotidien restent sûrs, fiables et disponibles.

Nouveaux atouts, nouvelles fragilités

Les réseaux mobiles précédents se concentraient principalement sur un Internet plus rapide et des communications vocales plus claires. En revanche, la 5G est conçue comme une colonne vertébrale numérique flexible pour tout, des capteurs domestiques aux robots industriels. Elle utilise des techniques telles que le découpage réseau (plusieurs réseaux virtuels sur un matériel partagé), l’informatique en périphérie (traiter les données près de leur lieu de création) et des déploiements denses de petites stations de base. Ces avancées augmentent grandement la vitesse et la réactivité, mais multiplicitent aussi les points d’entrée pour les attaquants. Des appareils bon marché mal sécurisés, des interfaces logicielles exposées et des liens complexes entre dispositifs, antennes radio, serveurs en périphérie et centres de données centraux créent ensemble une surface d’attaque bien plus vaste que celle de la 4G.

Comment les attaquants pourraient exploiter la 5G

Les auteurs décrivent un large panorama de menaces qui couvre à la fois les mondes physique et numérique. Du matériel physique comme les antennes et les boîtiers routiers peut être vandalisé ou saboté. Les liaisons radio peuvent être brouillées ou usurpées de sorte que téléphones et capteurs se connectent à de fausses stations de base. À l’intérieur du réseau, le recours massif au logiciel et à la virtualisation signifie qu’un seul programme de contrôle compromis pourrait rediriger le trafic, espionner les utilisateurs ou perturber les services. Des segments réseau (slices) destinés à des usages différents — par exemple le streaming et la chirurgie à distance — pourraient se contaminer mutuellement si l’isolation venait à échouer. Des milliards d’objets connectés peu coûteux et mal sécurisés peuvent être détournés en botnets qui inondent le réseau de trafic malveillant. Par ailleurs, des groupes étatiques bien équipés peuvent s’introduire discrètement dans l’infrastructure 5G, attendant le moment opportun pour voler des données ou provoquer des coupures à grande échelle.

Des défenses plus intelligentes par couches et apprentissage

Pour répondre, l’article propose un cadre de sécurité multi‑couches qui considère la 5G comme une pile de zones interconnectées plutôt que comme un unique périmètre à protéger. À la base, chaque appareil doit prouver sa fiabilité avant de se connecter, en utilisant des contrôles matériels sécurisés, des logiciels vérifiés et un « score de confiance » dynamique mis à jour au fur et à mesure que son comportement est observé. Au milieu, chaque tranche du réseau dispose de règles de sécurité adaptées et d’une séparation stricte vis‑à‑vis des autres slices, limitant la mobilité d’un intrus. Une couche de contrôle spéciale surveille les communications entre fonctions réseau virtuelles ; toute connexion inattendue entre composants logiciels est signalée et peut être automatiquement interrompue. Au sommet, des intelligences artificielles avancées analysent en temps réel les schémas de trafic pour repérer des signes subtils d’attaque que les outils traditionnels pourraient manquer.

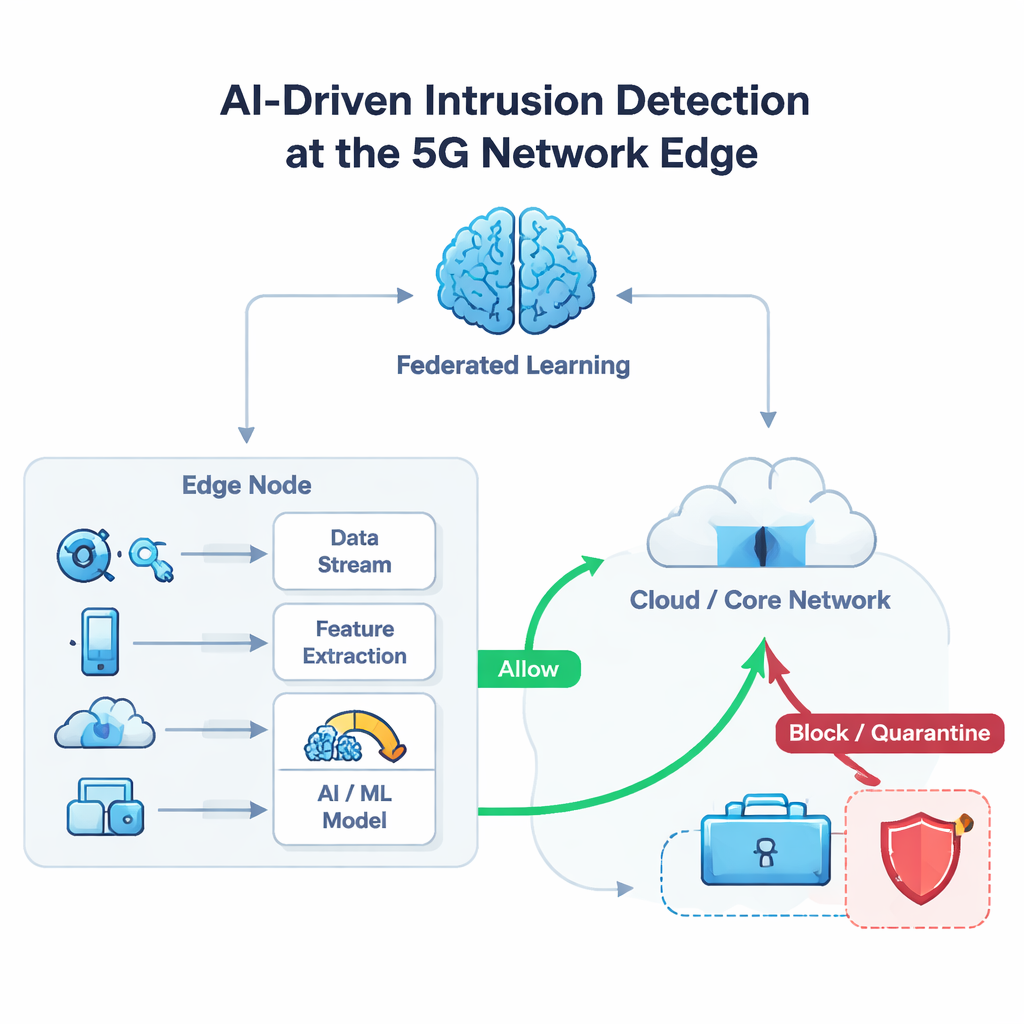

L’IA qui veille depuis la périphérie

Une idée clé du cadre est de pousser l’intelligence vers la périphérie du réseau, là où les données sont d’abord générées. Les serveurs en périphérie exécutent des modèles d’apprentissage automatique qui examinent des flux de paquets provenant d’appareils proches et attribuent à chaque flux une probabilité d’être malveillant. Si le risque paraît élevé, le nœud de périphérie peut bloquer instantanément cet appareil, mettre son trafic en quarantaine ou le rediriger, arrêtant de nombreuses attaques avant qu’elles n’atteignent le cœur du réseau. Pour entraîner ces modèles sans copier des informations sensibles dans une base centrale, le système utilise l’apprentissage fédéré : les nœuds en périphérie apprennent à partir de données locales puis partagent seulement des mises à jour abstraites du modèle, pas des enregistrements bruts. Dans des tests réalisés sur un environnement 5G émulé avec jusqu’à un million d’appareils simulés et un mélange de trafics normaux et malveillants, cette approche a détecté des menaces avec environ 97,6 % de précision tout en maintenant des latences aussi faibles que 6,5 millisecondes même sous attaque active.

Ce que cela signifie pour l’avenir de la connectivité

Pour les non‑spécialistes, le message principal est que la sécurisation de la 5G ne reposera pas sur un bouclier unique et magique, mais sur de nombreuses couches coordonnées qui mesurent constamment la confiance, surveillent les comportements inhabituels et réagissent automatiquement en une fraction de seconde. L’étude montre que le mélange d’idées de sécurité traditionnelles avec l’IA et une conception soignée du réseau peut rendre les systèmes sans fil futurs à la fois rapides et résilients, même lorsqu’ils desservent des millions d’appareils simultanément. Les auteurs soutiennent que de telles défenses proactives renforcées par l’IA seront essentielles non seulement pour les déploiements 5G actuels, mais aussi pour les réseaux 6G de demain, qui pourront devoir protéger des applications encore plus exigeantes comme des réunions holographiques et le contrôle en temps réel de machines à l’échelle mondiale.

Citation: Alam, A., Umer, A., Ullah, I. et al. AI-enabled cybersecurity framework for future 5G wireless infrastructures. Sci Rep 16, 7055 (2026). https://doi.org/10.1038/s41598-026-37444-8

Mots-clés: cybersécurité 5G, détection des menaces pilotée par l'IA, sécurité du découpage réseau, sécurité de l'informatique en périphérie, sécurité de l'IoT