Clear Sky Science · fr

Détection d’intrusion économe en énergie avec un modèle hybride transformeur–à pointes conscient du protocole

Pourquoi une défense cybernétique plus intelligente et plus sobre est importante

Alors que nos maisons, bureaux et villes se remplissent d’appareils connectés, les réseaux qui les relient sont devenus à la fois indispensables et vulnérables. Les systèmes de détection d’intrusion surveillent ce trafic numérique à la recherche de signes d’attaque, mais de nombreux outils modernes sont soit trop gourmands en énergie pour les petits appareils, soit incapables de repérer les intrusions rares et subtiles qui causent le plus de dégâts. Cet article présente un nouveau type de détecteur d’intrusion qui emprunte des idées aux modèles de langage et à l’informatique inspirée du cerveau pour repérer les menaces avec plus de précision tout en consommant moins d’énergie, le rendant mieux adapté à la prochaine génération de matériel toujours connecté et à ressources limitées.

Les défenses actuelles butent contre un mur

La détection d’intrusion conventionnelle reposait d’abord sur des signatures fixes, comme la recherche d’empreintes connues de logiciels malveillants. Cette approche échoue lorsque les attaquants changent de tactique ou inventent de nouvelles ruses. L’apprentissage automatique et, plus récemment, l’apprentissage profond ont amélioré la situation en apprenant les motifs directement à partir des données réseau. Cependant, ces modèles butent encore sur trois points cruciaux : ils exigent des calculs et de l’énergie importants ; ils se comportent souvent comme des boîtes noires difficiles à interpréter ; et ils ont tendance à négliger les types d’attaques rares mais dangereux enfouis dans un trafic majoritairement normal. Les modèles transformeurs, la même famille d’algorithmes qui alimente de nombreux outils linguistiques avancés, ont amélioré la précision en capturant des motifs à longue portée dans les connexions réseau. Pourtant, ils sont coûteux en calcul, ce qui les rend peu adaptés aux capteurs à faible consommation et aux appareils edge de l’Internet des objets.

Une approche hybride inspirée du cerveau

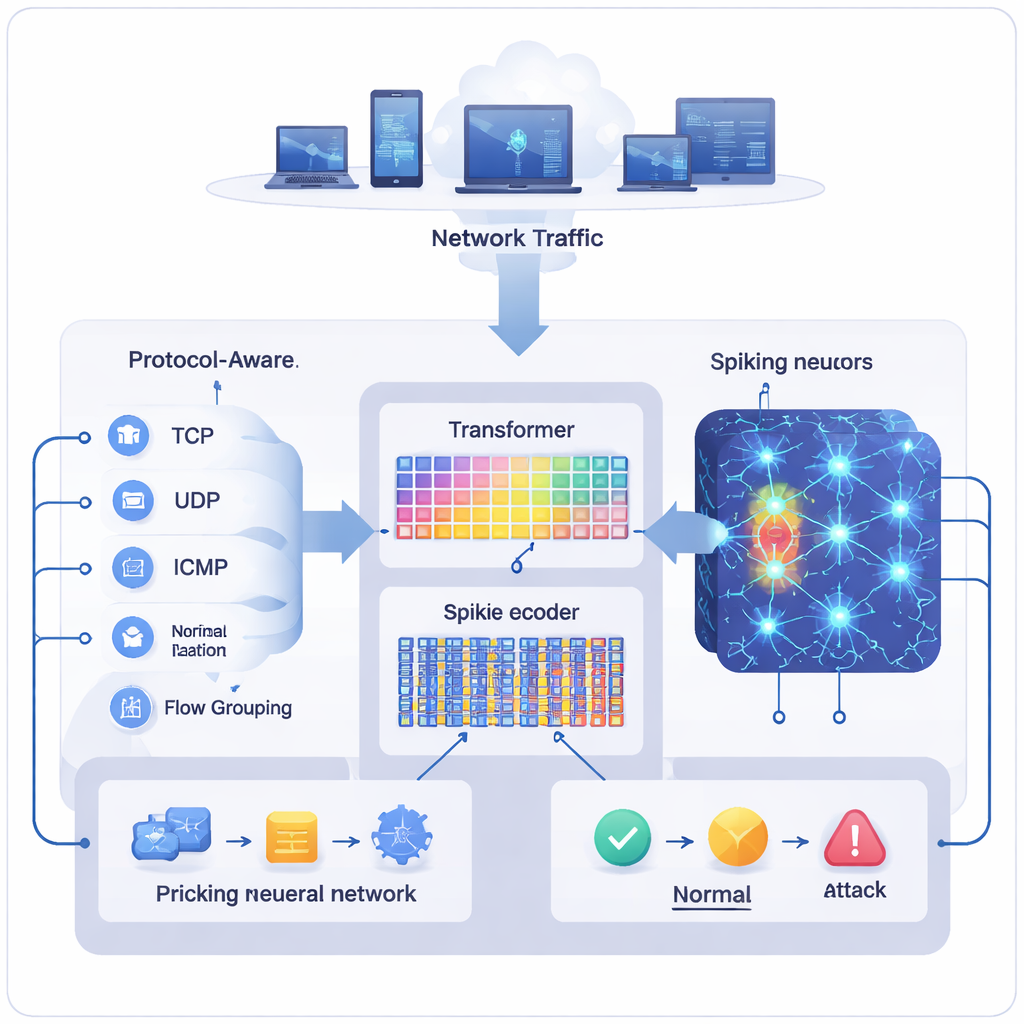

Les auteurs proposent un modèle hybride appelé Transformer‑Augmented Spiking Neural Network (TASNN) qui combine un petit transformeur avec un réseau neuronal à pointes, une classe de modèles qui traitent l’information sous forme de brèves impulsions électriques, à l’image des neurones biologiques. La partie transformeur se spécialise dans la compréhension du contexte : comment le protocole d’une connexion, le service et l’activité récente se rapportent les uns aux autres au sein de courtes « pseudo‑flux » de trafic. La partie à pointes excelle dans le calcul événementiel économe en énergie, ne s’activant que lorsque des changements significatifs surviennent. Entre les deux, le système utilise un prétraitement spécialisé pour traiter équitablement différents protocoles réseau, reconstruit de courts motifs d’interaction même à partir de données tabulaires de journalisation, et encode les caractéristiques en trains d’impulsions épars de sorte que la plupart des neurones restent silencieux sauf en présence d’anomalies.

Apprendre au modèle ce qui compte vraiment

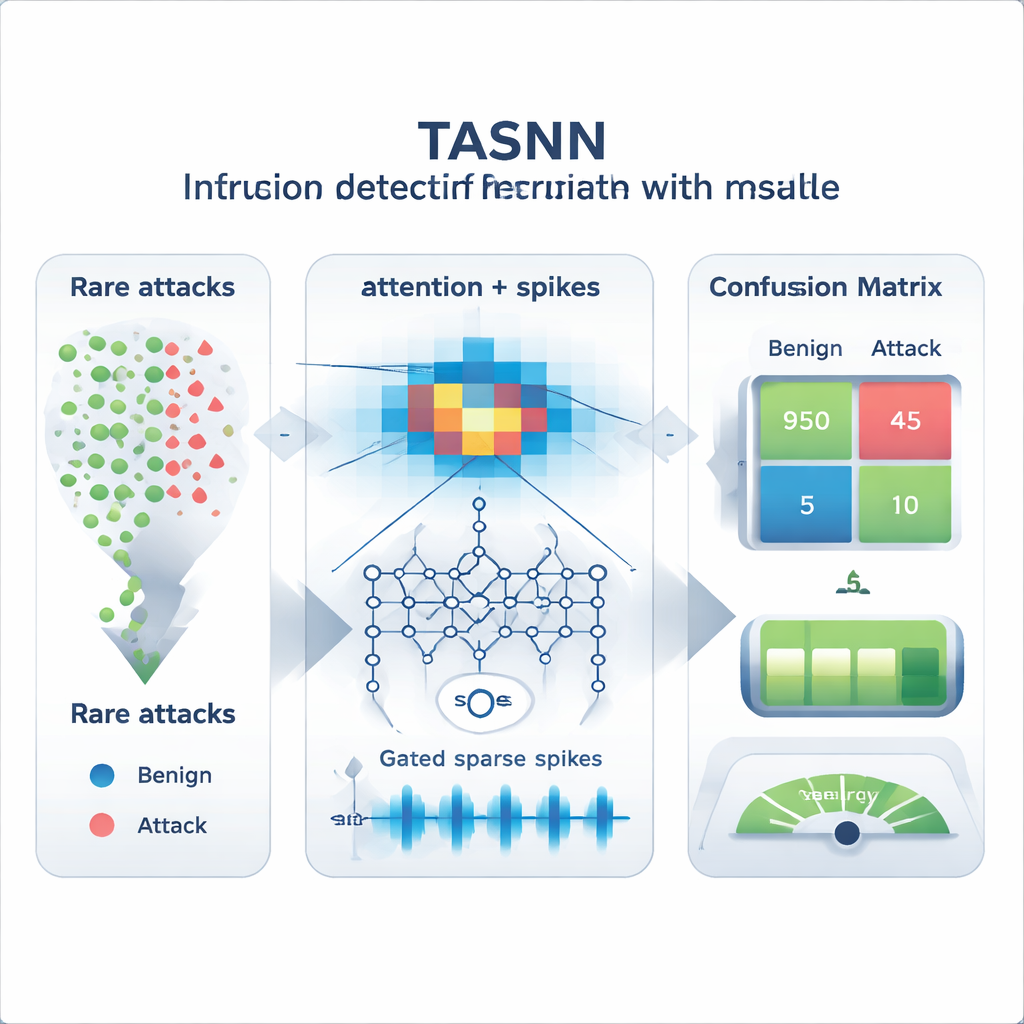

Une grande partie de la force du TASNN provient de la façon dont il prépare et filtre les données avant de prendre une décision. Plutôt que de normaliser tout le trafic en un seul ensemble, il ajuste les caractéristiques séparément pour les enregistrements TCP, UDP et ICMP afin qu’un protocole ne domine pas le processus d’apprentissage. Il regroupe également les enregistrements liés en courtes séquences de type flux, capturant des signaux tels que des variations soudaines du nombre d’octets ou des rafales de drapeaux inhabituels qui accompagnent souvent des scans ou des tentatives d’intrusion. Ces indices conçus sont ensuite transformés en impulsions qui ne se déclenchent que lorsque les valeurs changent suffisamment pour être remarquables. Un mécanisme d’attention à l’intérieur du transformeur met en évidence les champs — comme la durée, le type de protocole ou le rôle des ports — qui sont les plus influents, tandis qu’un mécanisme de verrouillage (gating) utilise cette attention pour décider de la quantité d’activité à pointes à autoriser. Une étape de sélection de caractéristiques recoupe l’attention du transformeur avec le nombre d’impulsions déclenchées par une caractéristique, élaguant les entrées qui ajoutent du coût sans améliorer les décisions.

Meilleur pour attraper les cas rares et faire plus avec moins

Les chercheurs ont évalué TASNN sur plusieurs jeux de données standard de détection d’intrusion, y compris NSL‑KDD, sa division plus difficile KDDTest+21, et des portions de CICIDS‑2017. Selon différentes manières de séparer les données en ensembles d’entraînement et de test, le modèle hybride a obtenu de manière constante une précision globale plus élevée et de meilleurs scores macro‑moyennés que l’apprentissage automatique traditionnel, les réseaux convolutionnels et les baselines uniquement transformeur. En termes simples, il est resté performant pour classer le trafic courant tout en améliorant nettement la détection des attaques rares que les systèmes précédents confondaient fréquemment avec du trafic normal. Parallèlement, les simulations de l’activité à pointes ont montré que les neurones ne déclenchaient en moyenne qu’environ une à deux impulsions par échantillon, avec des décisions prises en quelques millisecondes seulement. Comparé à un modèle non‑à pointes similaire, cela s’est traduit par environ 22 % d’économie d’énergie, un signe prometteur pour le matériel alimenté par batterie ou les architectures neuromorphiques.

Ce que cela signifie pour la sécurité réseau au quotidien

Pour les non‑spécialistes, la conclusion clé est que TASNN agit comme un agent de sécurité numérique plus observateur et plus sobre. Il prête attention aux bons détails pour chaque type de trafic, se souvient de courtes rafales de comportements inhabituels et réagit seulement lorsque les changements ont réellement de l’importance, au lieu de fonctionner en permanence à plein régime. Le résultat est un détecteur d’intrusion meilleur pour repérer à la fois les attaques courantes et rares tout en préservant les ressources de calcul, rapprochant une défense cybernétique de haut niveau des petits appareils contraints par l’énergie qui ancrent aujourd’hui nos vies numériques.

Citation: Karthik, M.G., Keerthika, V., Mantena, S.V. et al. Energy-efficient intrusion detection with a protocol-aware transformer–spiking hybrid model. Sci Rep 16, 7095 (2026). https://doi.org/10.1038/s41598-026-37367-4

Mots-clés: détection d’intrusion, cybersécurité, réseaux neuronaux à pointes, modèles transformeurs, IA économe en énergie