Clear Sky Science · fr

Une approche d’apprentissage profond fédéré pour la sécurité SDN avec sélection de caractéristiques optimisée par quantique et architecture hybride MSDC‑Net

Pourquoi des défenses plus intelligentes comptent pour les réseaux de demain

La vie numérique moderne repose sur des réseaux massifs et programmables qui décident discrètement où transitent chaque courriel, appel vidéo et virement bancaire. Ces réseaux définis par logiciel (SDN) sont agiles et efficaces, mais leur flexibilité même ouvre de nouvelles voies aux cyberattaquants. Cet article présente LightIDS‑SDN, un nouveau système de détection d’intrusion conçu pour repérer et stopper les attaques contre les SDN avec une grande précision, tout en préservant la confidentialité des données et en expliquant ses propres décisions. Il combine des idées issues de l’intelligence artificielle, de la collaboration entre de nombreux sites réseau et même de l’optimisation d’inspiration quantique pour construire une défense capable de suivre l’évolution rapide des menaces.

La promesse et le danger des réseaux programmables

Les SDN rompent avec l’ancien modèle de réseau en séparant le « cerveau » du réseau du « muscle ». Un contrôleur central décide du routage du trafic, tandis que les commutateurs et routeurs se contentent de transférer les données. Cela facilite grandement la reconfiguration dynamique des réseaux, le support des services cloud et la prise en charge du nombre croissant d’appareils connectés. Mais la centralisation crée aussi un point de défaillance unique attrayant. Si des attaquants submergent ou détournent le contrôleur, ils peuvent perturber ou espionner l’ensemble du réseau. Les outils de sécurité traditionnels, conçus pour des réseaux plus lents et rigides, peinent avec un trafic SDN plus volumineux, plus varié et en constante évolution. Les outils basés sur des signatures manquent les nouvelles attaques, tandis que les détecteurs d’anomalies génèrent souvent trop de faux positifs pour être utiles.

Un pipeline de sécurité léger mais puissant

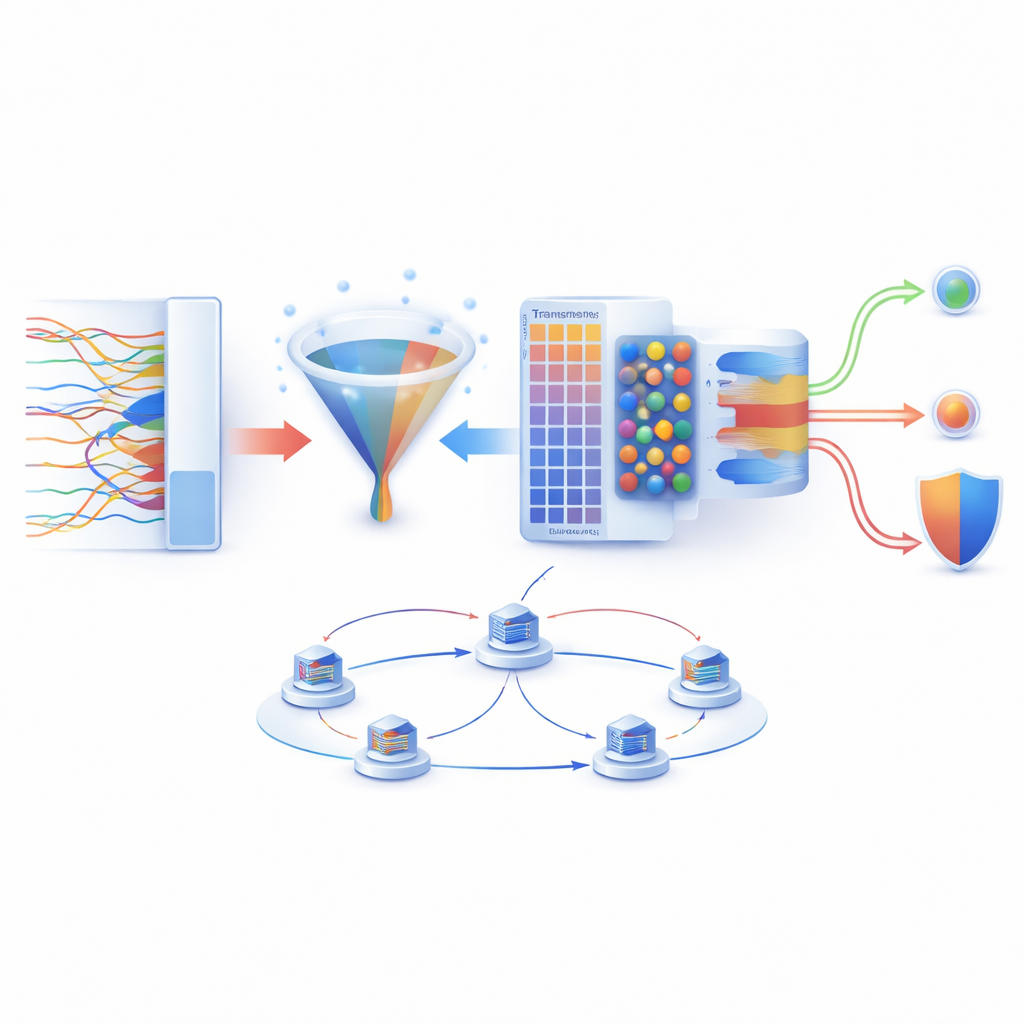

LightIDS‑SDN relève ces défis avec un pipeline soigneusement séquencé qui fonctionne aux côtés des contrôleurs SDN. Il commence par nettoyer et préparer les données de trafic, puis applique une méthode de sélection de caractéristiques d’inspiration quantique qui choisit automatiquement les mesures de trafic les plus informatives — telles que le chronométrage des flux et l’activité du plan de contrôle — tout en éliminant le bruit. Cette étape, nommée DFE‑GQPSO, réduit le nombre d’entrées à examiner par le système, ce qui accélère l’apprentissage et diminue le risque de surapprentissage sur des particularités des données passées. Sur ces entrées raffinées, les auteurs construisent un modèle d’apprentissage profond, MSDC‑Net, qui combine trois composants complémentaires pour capturer la manière dont les attaques se déploient dans l’espace, le temps et le contexte du réseau.

Examiner le trafic sous plusieurs angles

Le cœur de MSDC‑Net réside dans sa capacité à comprendre le comportement réseau sous plusieurs perspectives simultanément. Des couches Transformer examinent l’ensemble des caractéristiques pour trouver des relations à longue portée — par exemple des schémas répartis sur de nombreux flux ou appareils. Les Capsule Networks préservent les motifs structurés, aidant le système à reconnaître comment de petites irrégularités se combinent pour former un comportement plus large et suspect. Des unités LSTM bidirectionnelles lisent les séquences de trafic en avant et en arrière dans le temps, capturant comment des événements antérieurs et ultérieurs se combinent pour constituer une attaque. Cette conception multi‑vue permet à LightIDS‑SDN de distinguer des pics d’activité normaux de dénis de service coordonnés, de tentatives de devinette de mots de passe ou de sondages furtifs qui pourraient précéder une faille majeure.

Apprentissage collaboratif sans partage des données brutes

Les réseaux réels sont répartis sur de nombreux sites appartenant à différentes organisations, qui ne peuvent souvent pas ou ne veulent pas mutualiser les données brutes de trafic pour des raisons de confidentialité ou réglementaires. LightIDS‑SDN répond à ce problème grâce à l’apprentissage fédéré : chaque contrôleur SDN entraîne sa copie locale du modèle sur ses propres données, puis n’envoie que les paramètres de modèle mis à jour — pas le trafic sous‑jacent — à un serveur central. Ce serveur moyenne les mises à jour et renvoie un modèle global amélioré à tous les participants. Dans des tests simulant plusieurs contrôleurs, ce processus collaboratif a atteint une précision presque équivalente à un entraînement sur l’ensemble des données centralisées, tout en préservant la confidentialité. Les auteurs montrent également que la distribution de l’entraînement entre clients réduit le temps d’entraînement par nœud, même si elle introduit un certain surcoût de communication.

Ouvrir la boîte noire pour les analystes humains

Une plainte récurrente à propos des outils de sécurité basés sur l’apprentissage profond est qu’ils sont des « boîtes noires » qui émettent des alertes sans explication. LightIDS‑SDN s’attaque à ce problème avec un module d’explicabilité appelé Explain‑Edge. Il utilise les valeurs SHAP pour montrer quelles caractéristiques de trafic ont le plus influencé une décision particulière, et des visualisations de type Grad‑CAM pour mettre en évidence les motifs internes sur lesquels le modèle s’est appuyé. Dans les expériences, les caractéristiques les plus influentes correspondaient à ce que les experts réseau considèrent déjà comme importantes, comme la durée des flux et les taux de messages liés au contrôleur. Cet alignement aide à instaurer la confiance que le système apprend des signaux significatifs plutôt que de s’accrocher à des corrélations accidentelles.

Ce que signifient les résultats en pratique

Testé sur un important jeu de données spécifique aux SDN contenant des millions de flux bénins et malveillants répartis sur neuf types d’attaques, LightIDS‑SDN a atteint environ 99 % de précision ainsi qu’une précision et un rappel également élevés, surpassant plusieurs alternatives populaires d’apprentissage automatique et profond. Il l’a fait tout en utilisant moins de caractéristiques d’entrée, en supportant l’entraînement distribué et en offrant des sorties interprétables. Pour un lecteur non spécialisé, l’essentiel est que les auteurs ont construit un « copilote » de sécurité pour les réseaux modernes : il surveille attentivement le trafic, apprend à partir de nombreux sites sans copier les données sensibles et peut expliquer pourquoi il considère qu’un élément est suspect. S’il subsiste des défis — tels que le coût calculatoire et l’ajustement pour des charges temps réel extrêmes — ce travail indique des défenses réseau futures non seulement plus intelligentes et plus respectueuses de la vie privée, mais aussi plus transparentes et plus faciles à appréhender pour les humains.

Citation: Rohith, S., Logeswari, G., Tamilarasi, K. et al. A federated deep learning approach for SDN security with quantum optimized feature selection and hybrid MSDC net architecture. Sci Rep 16, 8038 (2026). https://doi.org/10.1038/s41598-026-37289-1

Mots-clés: sécurité des réseaux définis par logiciel, système de détection d’intrusion, apprentissage fédéré, cybersécurité par apprentissage profond, analyse du trafic réseau