Clear Sky Science · fr

Cadre catégorique pour une sécurité IA sans confiance résistante aux ordinateurs quantiques

Pourquoi sécuriser l’IA nécessite un nouveau type de verrou

À mesure que l’intelligence artificielle se déploie dans les hôpitaux, les usines et les foyers, les modèles qui alimentent ces systèmes deviennent des cibles privilégiées pour les pirates. Parallèlement, les futurs ordinateurs quantiques menacent de rompre de nombreux schémas de chiffrement qui protègent aujourd’hui les données. Cet article présente une nouvelle manière de protéger les modèles d’IA, conçue pour résister à la fois aux attaquants humains ingénieux et aux machines quantiques de demain, tout en restant exécutable sur des dispositifs petits et peu coûteux.

Construire une forteresse « ne jamais faire confiance » autour de l’IA

Les auteurs partent d’une philosophie de sécurité appelée « zéro confiance ». Plutôt que de supposer que tout ce qui se trouve à l’intérieur du réseau d’une entreprise est sûr, le zéro confiance considère chaque tentative d’accès comme suspecte. Dans la conception proposée, les clients externes doivent transiter par un courtier basé sur ESP32 puis par un agent de sécurité, également sur ESP32, avant d’atteindre les modèles d’IA sur un réseau local protégé. Chaque requête est vérifiée selon qui la demande, quel modèle est visé, quand la requête est effectuée et d’où elle provient. L’accès est restreint, limité dans le temps et lié à des rôles spécifiques : ainsi, même si une partie du système est compromise, les attaquants ne peuvent pas se déplacer librement vers d’autres modèles ou données.

Des verrous qui résistent aux ordinateurs quantiques

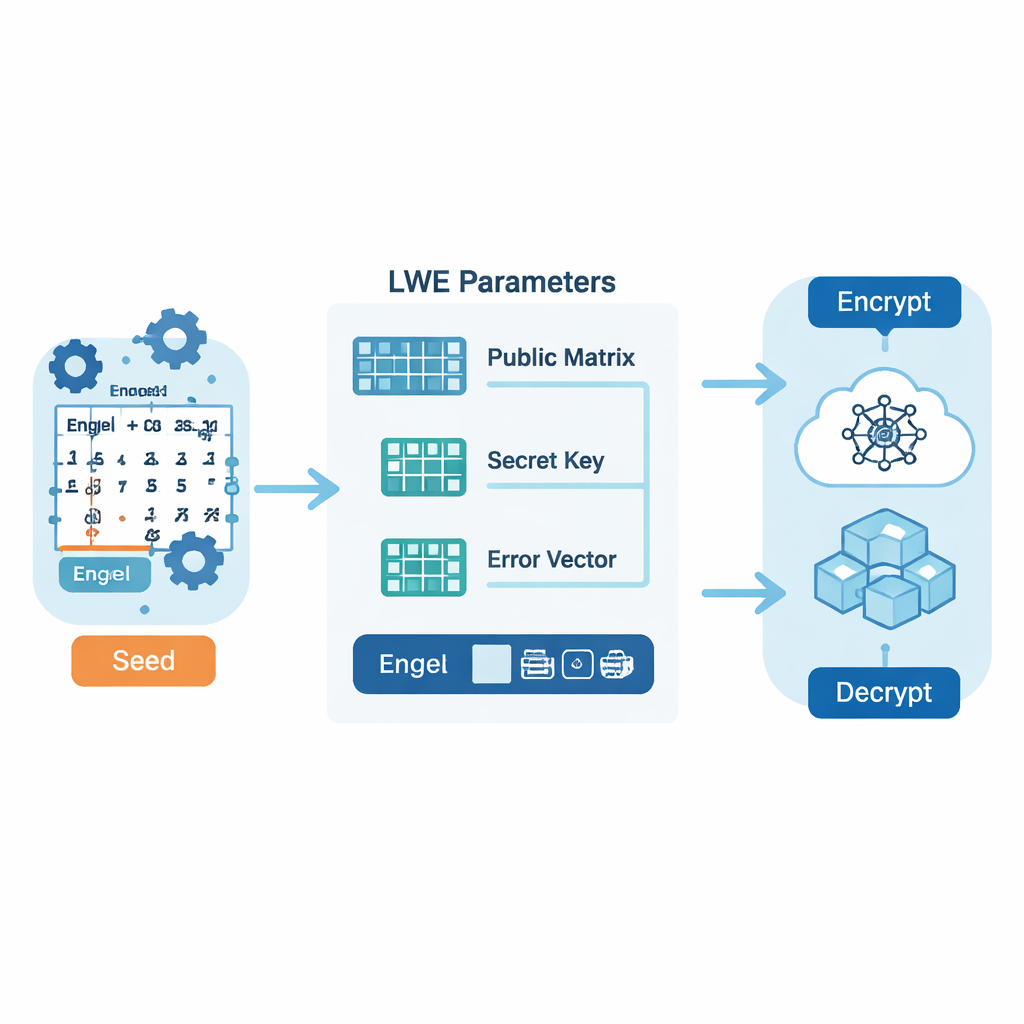

Pour protéger les messages transitant par cette passerelle zéro confiance, le système s’appuie sur une famille de techniques connues sous le nom de cryptographie post-quantique basée sur les réseaux (lattice-based). Plutôt que les énigmes arithmétiques familières d’aujourd’hui, ces schémas cachent l’information dans des grilles numériques de haute dimension qui sont considérées comme difficiles à résoudre même pour des machines quantiques. Une astuce technique clé de ce travail est la façon dont les auteurs génèrent les nombres « à apparence aléatoire » qui alimentent le chiffrement. Plutôt que d’utiliser un générateur de nombres aléatoires conventionnel, ils partent d’un nombre réel secret et l’étendent en une longue séquence de chiffres via une méthode appelée développement d’Engel, puis la combinent avec une application chaotique. Cela produit un flot de valeurs suffisamment structuré pour être stocké et reproduit efficacement, mais assez imprévisible pour résister aux attaques connues.

Transformer les mathématiques profondes en plan de sécurité

Ce qui distingue ce cadre, c’est son recours à une branche des mathématiques appelée théorie des catégories pour décrire l’ensemble du flux de sécurité. Plutôt que de se concentrer sur le code bas niveau, la théorie des catégories considère chaque opération cryptographique — génération de clés, chiffrement ou réarrangement de séquences aléatoires — comme une sorte de flèche entre objets abstraits, et traite les politiques de sécurité comme des mappages de niveau supérieur entre ces flèches. En organisant le système de cette façon, les auteurs peuvent exprimer des garanties importantes — telles que « déchiffrer après chiffrement rend le message original » ou « modifier un paramètre n’affaiblit pas silencieusement la sécurité » — comme des règles de diagramme simples. Cela fournit une liste de vérification rigoureuse qui aide à garantir la solidité du design même lorsque des composants sont remplacés ou mis à niveau.

Faire fonctionner une sécurité forte sur du matériel minuscule

Outre la théorie, l’article rapporte une implémentation complète sur des microcontrôleurs ESP32 à bas coût servant de courtier et d’agent devant des services d’IA. Malgré l’exécution de chiffrement résistant aux ordinateurs quantiques, les dispositifs restent très efficients : le chiffrement prend environ 11 millisecondes, le déchiffrement moins de 3 millisecondes, et l’utilisation mémoire laisse plus de 90 % du tas libre après les opérations cryptographiques. Les mesures de consommation montrent une base stable autour de 300 milliwatts avec des pointes brèves sous 500 milliwatts lors des calculs intensifs sur les réseaux, des niveaux compatibles avec des capteurs alimentés par batterie. Lors des tests, le système a bloqué 100 % de plus de 1 000 tentatives d’accès non autorisées tout en n’ajoutant pas plus d’une seconde au temps de réponse global de l’IA, la majeure partie de ce délai étant due aux modèles eux-mêmes plutôt qu’au chiffrement.

Préparer les mises à jour futures sans compromettre la sécurité

Le même cadre mathématique supporte également la « crypto‑agilité » : la capacité d’échanger un bloc cryptographique pour un autre — par exemple remplacer le schéma sur réseaux actuel par une future norme — sans redessiner le reste du système depuis zéro. Dans la vision catégorique, chaque algorithme cryptographique est un module enfichable, et les transitions sûres entre eux s’expriment comme des mappages structurés qui préservent des objectifs de sécurité tels que la confidentialité et l’intégrité. Cela réduit la quantité de code à modifier et la nécessité de re‑tests lorsqu’apparaissent de nouvelles normes post‑quantiques ou des optimisations matérielles.

Ce que cela signifie pour les utilisateurs au quotidien

Pour les non‑spécialistes, le message pratique est que la sécurité forte et à l’épreuve du futur pour l’IA n’a pas à être réservée aux grands centres de données. En combinant contrôles zéro‑confiance, mathématiques résistantes aux quantiques et raisonnement soigneux sur l’agencement des composants, les auteurs montrent que même de petites puces bon marché peuvent servir de gardiens fiables pour des modèles d’IA puissants. Leur prototype rejette toute requête non autorisée, maintient des délais faibles et peut évoluer au rythme des meilleures pratiques cryptographiques. Si de telles approches étaient largement adoptées, elles contribueraient à garantir que les services d’IA sur lesquels les gens comptent — de l’agriculture intelligente à la surveillance médicale — restent sûrs même si les attaquants et la technologie informatique gagnent en sophistication.

Citation: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

Mots-clés: cryptographie post-quantique, architecture zéro confiance, sécurité des modèles d'IA, chiffrement fondé sur les réseaux (lattice), sécurité embarquée pour IoT