Clear Sky Science · fr

Apprentissage profond amélioré par attention non locale pour une détection robuste des cyberattaques dans les systèmes SCADA industriels basés sur l’IoT

Pourquoi la protection de l’industrie intelligente est importante

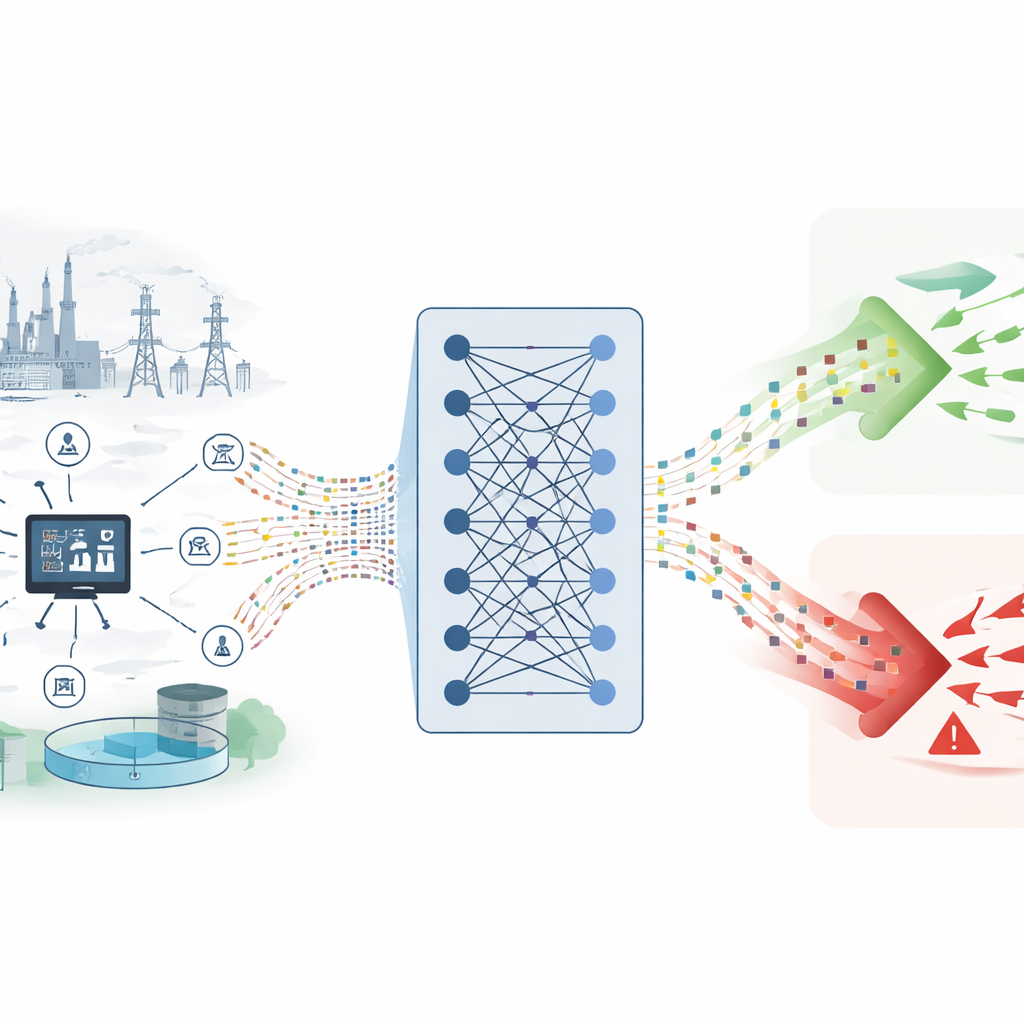

Les usines modernes, les réseaux électriques et les systèmes d’eau reposent de plus en plus sur des capteurs et des contrôleurs connectés à Internet pour fonctionner sans accroc. Cette toile d’appareils, souvent appelée Internet industriel des objets, offre aux opérateurs des informations d’exploitation en temps réel — mais elle ouvre aussi la porte aux pirates. L’article résumé ici présente un nouveau système d’intelligence artificielle conçu pour repérer même les cyberattaques les plus rares et les plus furtives sur ces réseaux vitaux, avant qu’elles ne provoquent des coupures de courant, de l’eau contaminée ou l’arrêt des lignes de production.

Comment l’industrie d’aujourd’hui est interconnectée

Dans de nombreux secteurs critiques, une plateforme de contrôle centrale connue sous le nom de SCADA supervise des milliers d’équipements de terrain : des automates programmables qui pilotent pompes et turbines, des capteurs mesurant pression et débit, et des unités distantes qui coupent des disjoncteurs ou des vannes. Ces composants communiquent en permanence sur des réseaux industriels, alimentant les salles de contrôle en données et recevant des commandes en retour. Parce que ces systèmes sont désormais largement connectés — parfois même accessibles depuis l’Internet public — ils sont devenus des cibles attrayantes. Un seul appareil faible ou obsolète, avec une puissance de calcul limitée et une sécurité déficiente, peut fournir une porte d’entrée permettant à un attaquant de perturber une usine ou une région entière.

Pourquoi les défenses classiques sont insuffisantes

Les défenses traditionnelles pour ces réseaux reposent principalement sur des règles fixes : des pare-feu qui bloquent le trafic correspondant à des motifs connus et des outils de détection d’intrusion qui recherchent les signatures de logiciels malveillants familiers. Ces méthodes statiques peinent face à des menaces en constante évolution. Les attaquants modernes emploient des techniques « zéro-day » inédites, des campagnes furtives de longue durée et des manipulations subtiles des relevés de capteurs ou des signaux de commande qui peuvent échapper aux contrôles basés sur des règles. Parallèlement, les analystes humains ne peuvent pas surveiller en temps réel le flot massif de données réseau industrielles. Ces limites ont accru l’intérêt pour l’apprentissage automatique et l’apprentissage profond, qui peuvent apprendre les modèles de comportement normal et signaler automatiquement les activités inhabituelles.

Une façon plus intelligente de surveiller le trafic réseau

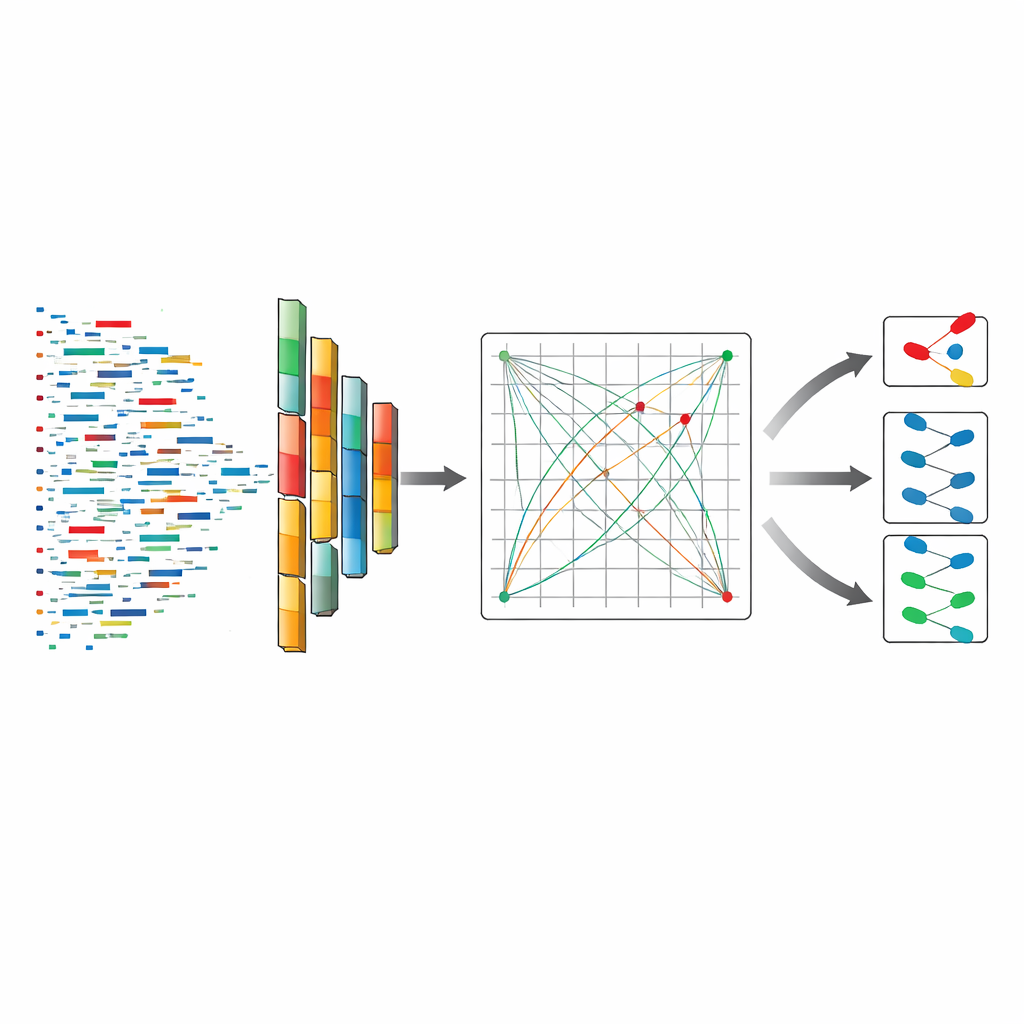

Les auteurs présentent un modèle d’apprentissage profond appelé DeepNonLocalNN, conçu spécifiquement pour le trafic IoT industriel et SCADA. Plutôt que de traiter chaque point de données isolément, le modèle observe les motifs à travers le temps et parmi de nombreuses mesures différentes — comme la taille des paquets, les intervalles temporels et les débits entre appareils. Il commence par des couches de convolution, efficaces pour découvrir des motifs locaux, par exemple des rafales répétées émanant d’un appareil défaillant. Par-dessus, il ajoute des blocs d’« attention non locale », qui permettent au modèle d’évaluer les relations entre des événements distants dans le flux de trafic. Cette combinaison l’aide à détecter des signes subtils et dispersés de comportement malveillant que des modèles plus simples pourraient manquer.

Tester le modèle dans un contexte réaliste

Pour évaluer l’efficacité de DeepNonLocalNN, les chercheurs ont utilisé un grand jeu de données public qui reproduit un réseau industriel réel, contenant plus d’un million d’exemples de trafic quotidien et malveillant. La majeure partie des données semble normale, tandis qu’une infime fraction correspond à des attaques graves comme des portes dérobées cachées ou des injections de commandes soigneusement conçues. Ce déséquilibre reflète la réalité : les attaques sont rares mais critiques. L’équipe a comparé son modèle à plusieurs approches d’apprentissage profond établies, y compris des réseaux récurrents qui suivent des séquences et d’autres architectures basées sur l’attention. Ils ont mesuré non seulement l’exactitude globale, mais aussi la capacité de chaque méthode à reconnaître chaque type d’attaque, en particulier les plus rares.

Ce que révèlent les résultats

DeepNonLocalNN a obtenu des performances remarquables. Il a correctement classé presque tout le trafic, atteignant des scores quasi parfaits sur les métriques standard d’exactitude et de détection. Plus important encore, il a surpassé les modèles concurrents pour repérer les types d’attaque les plus rares et les plus dangereux. Alors que d’autres méthodes classaient souvent à tort ces cas rares comme normaux, le nouveau modèle en a détecté la plupart, grâce à sa capacité à combiner des motifs locaux fins avec une vision d’ensemble du flux de trafic. Les auteurs ont également utilisé des astuces d’entraînement spécialisées pour contrer le déséquilibre des données, garantissant que le modèle n’apprenne pas simplement à privilégier la classe normale, majoritaire.

Ce que cela signifie pour la vie quotidienne

Pour le grand public, la conclusion principale est que des algorithmes plus intelligents peuvent fournir un système d’alerte précoce bien plus robuste pour les infrastructures critiques sur lesquelles nous comptons — électricité, eau, transports et industrie. DeepNonLocalNN montre qu’en laissant un modèle d’IA apprendre à la fois les détails locaux et le contexte global du comportement réseau, il devient possible de détecter des cyberattaques furtives et peu courantes avant qu’elles n’entraînent des dommages physiques. Le travail n’est pas encore prêt à l’emploi pour toutes les usines — des efforts futurs devront réduire ses besoins de calcul et le tester dans davantage d’environnements réels — mais il ouvre la voie à des outils de détection d’intrusion plus rapides, adaptatifs et nettement plus performants que les défenses basées sur des règles du passé.

Citation: Yilmaz, M.T., Polat, O., Algul, E. et al. Non-local attention enhanced deep learning for robust cyberattack detection in industrial IoT-based SCADA systems. Sci Rep 16, 7857 (2026). https://doi.org/10.1038/s41598-026-37146-1

Mots-clés: sécurité de l’IoT industriel, cyberattaques SCADA, détection d’intrusion, apprentissage profond, attention non locale