Clear Sky Science · fr

Analyse de la bifurcation Hopf‑Hopf et chiffrement audio par ADN retardé chaotique utilisant un oscillateur optoélectronique cubique non linéaire

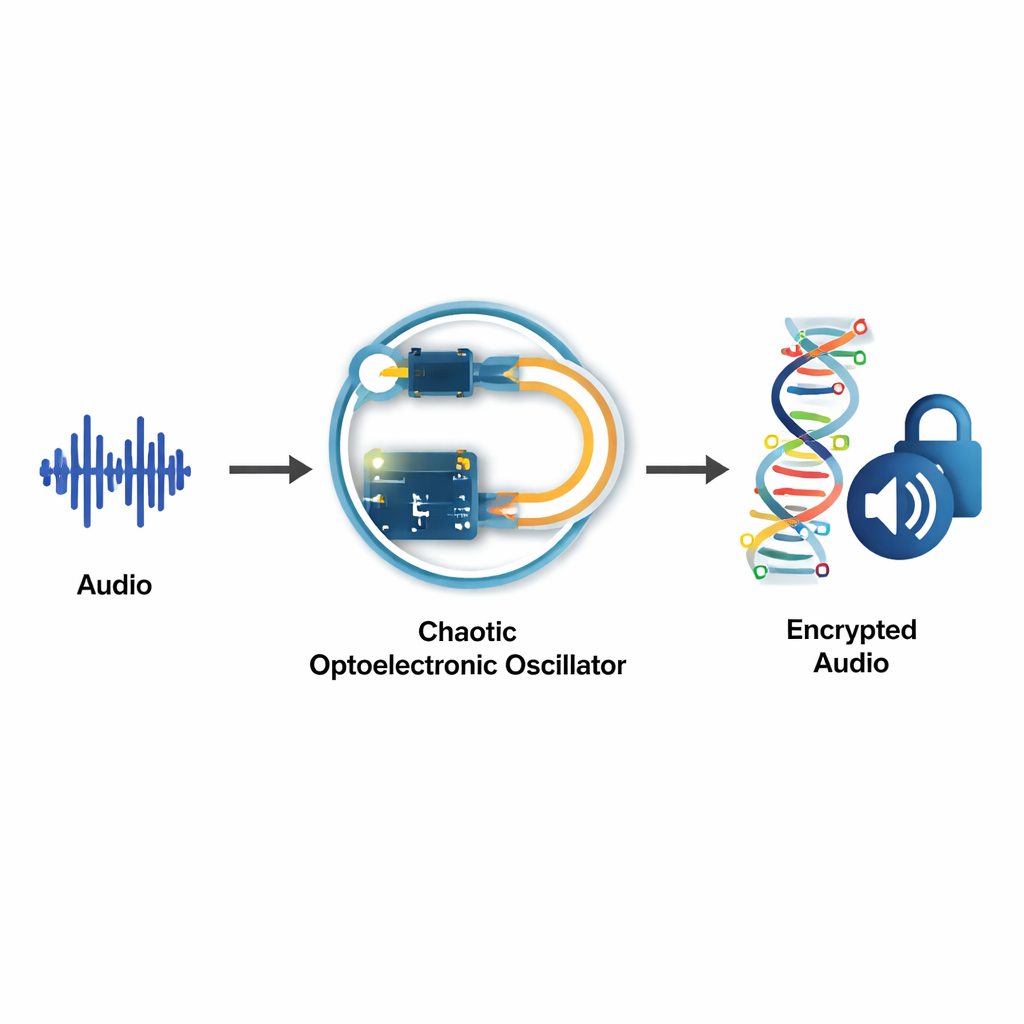

Verrouiller le son avec la lumière et l’ADN

La musique en streaming, les appels en ligne et les messages vocaux transitent sur Internet aussi facilement que du texte, mais protéger ce type de données audio riches sans ralentir les échanges reste difficile. Cette étude explore une idée originale : utiliser le comportement sauvage et apparemment aléatoire d’un circuit optoélectronique, associé à un codage inspiré de l’ADN, pour brouiller l’audio de manière si complète qu’il devient inutilisable pour un espion — tout en pouvant être parfaitement reconstitué par quelqu’un disposant de la bonne clé.

Un circuit qui se comporte comme une tempête

Au cœur du travail se trouve un oscillateur optoélectronique, une boucle qui mélange lumière et électronique pour produire des signaux très stables employés en radar et communications. Lorsque les ingénieurs introduisent un retard temporel dans cette boucle et laissent se développer des effets non linéaires, le circuit cesse de se comporter de façon simple et cadencée. Il peut alors osciller entre tonalités stables, rythmes doux et oscillations complètement chaotiques, semblables à une tempête, extrêmement sensibles à de minuscules changements de paramètres. Les auteurs analysent une version « cubique » particulière de cet oscillateur et montrent comment, en des points de fonctionnement spéciaux appelés bifurcations Hopf doubles, deux rythmes distincts se rencontrent et libèrent tout un zoo de comportements : battements périodiques, motifs quasi‑périodiques et chaos total. Cette analyse n’est pas que théorique ; elle identifie des choix de paramètres précis où le circuit génère des signaux riches et imprévisibles, idéaux comme ingrédients pour des clés cryptographiques.

Transformer le mouvement chaotique en clés secrètes

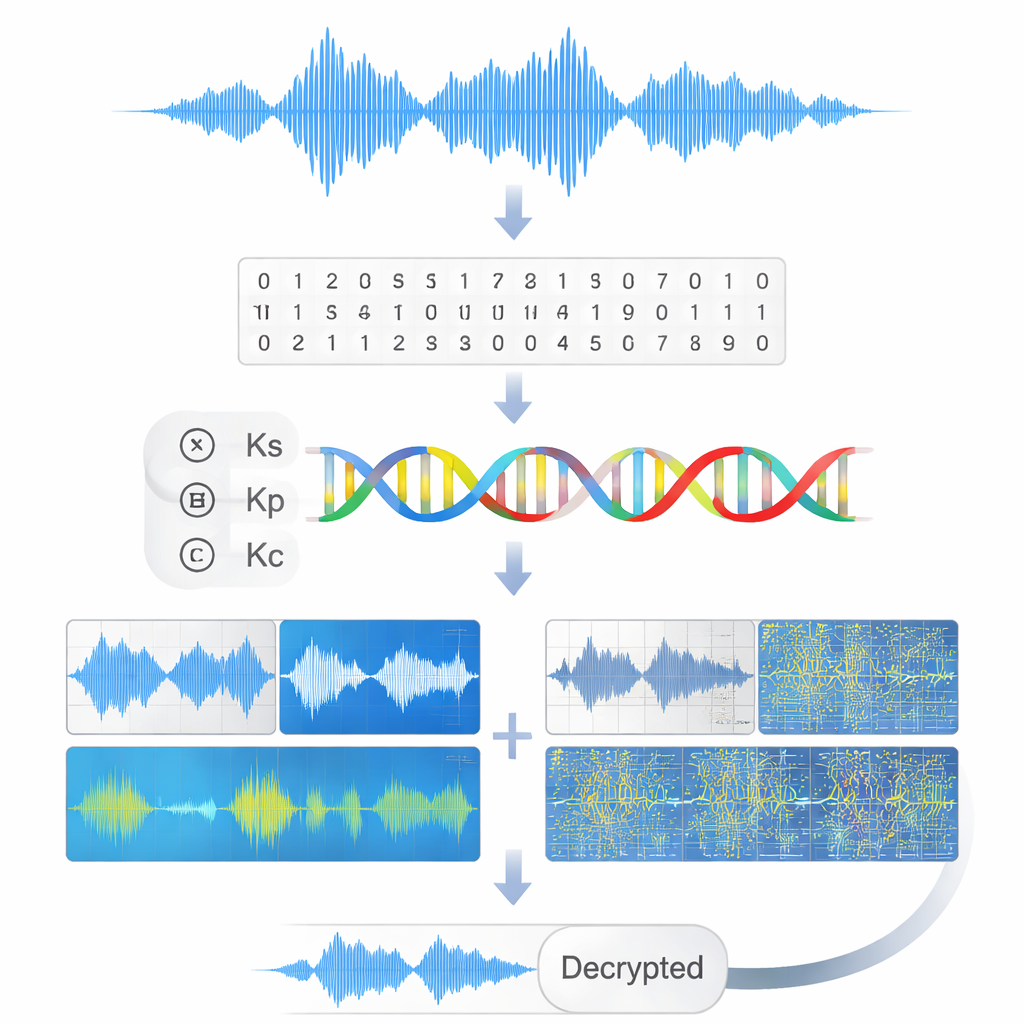

À l’aide d’outils mathématiques avancés et de logiciels numériques, l’équipe cartographie les régions de l’espace des paramètres où apparaissent et restent stables ces mouvements complexes. Ils simulent ensuite l’oscillateur comme un système à équations différentielles retardées et enregistrent ses sorties sous forme de séries temporelles. Après normalisation de ces signaux, ils les convertissent en plusieurs suites de clés : une suite contrôle la façon dont les éléments des données sont permutés, une autre détermine les substitutions de valeurs, et une troisième décide si certains symboles sont inversés. Parce que le mouvement chaotique est si sensible, la moindre modification microscopique d’un paramètre change complètement ces suites de clés, rendant pratiquement impossible pour un attaquant de les deviner ou de les reproduire sans une connaissance parfaite du système.

Emprunter des idées à l’ADN pour brouiller le son

Pour agir sur de l’audio réel, la méthode convertit d’abord un fichier sonore d’entrée en un format uniforme : canal unique, fréquence d’échantillonnage fixe, et l’exprime sous forme de nombres sur 8 bits. Ces bits sont ensuite groupés par paires et mappés sur les quatre bases de l’ADN A, C, G et T. En travaillant avec cette séquence « ADN » synthétique, les clés chaotiques pilotent trois étapes : permutation (réordonner les bases pour que des échantillons proches perdent leur relation), substitutions de type arithmétique (décaler chaque base d’un montant chaotique, comme se déplacer dans un alphabet à quatre lettres) et complémentation conditionnelle (échanger des bases d’une manière qui imite l’appariement biologique). Après ces opérations, la séquence ADN est reconvertie en bits puis en échantillons audio, produisant un son chiffré qui ressemble à du bruit tant dans sa forme d’onde que dans sa représentation temps‑fréquence.

Vérifier la sécurité sans perdre en qualité

Les auteurs soumettent leur schéma à une batterie de tests standards en cryptographie et traitement du signal. Ils mesurent l’entropie, indicateur d’aléa, et trouvent des valeurs très proches de la limite idéale pour de l’audio 8 bits, ce qui indique que les signaux chiffrés révèlent presque aucune structure. Les corrélations entre échantillons voisins, habituellement fortes dans le son naturel, tombent pratiquement à zéro après chiffrement. Les histogrammes des valeurs d’échantillon deviennent presque plats, montrant que les amplitudes sont réparties uniformément plutôt que regroupées. Les tests différentiels, qui mesurent combien le texte chiffré change quand l’audio original est altéré d’un seul échantillon, montrent que plus de 99,9 % des données chiffrées sont affectées et que la variation moyenne approche l’optimum théorique. En parallèle, lorsque les bonnes clés sont utilisées, l’audio déchiffré correspond à l’original avec des erreurs numériques négligeables et un rapport signal sur bruit très élevé, de sorte que l’oreille ne percevrait aucune dégradation.

Pourquoi cela compte pour la sécurité audio future

En termes concrets, l’étude démontre qu’un circuit physique réalisable combinant lumière et électronique, réglé avec soin dans un régime chaotique, peut servir de source de hasard exceptionnellement forte, et que le codage de type ADN offre une façon flexible et stratifiée de répartir cet aléa dans un signal audio. Ensemble, ils forment une méthode de chiffrement à la fois difficile à attaquer et capable de restaurer parfaitement le son. Avec des optimisations et une mise en œuvre matérielle, de tels schémas pourraient soutenir des appels vocaux sécurisés, le streaming média protégé et des liaisons de communication résilientes dans des contextes exigeants comme les satellites et les drones, où rapidité et sécurité sont toutes deux cruciales.

Citation: Aiyaz, M., Yan, J., Abbasi, A.Z. et al. Hopf-Hopf bifurcation analysis and chaotic delayed-DNA audio encryption using cubic nonlinear optoelectronic oscillator. Sci Rep 16, 6201 (2026). https://doi.org/10.1038/s41598-026-37131-8

Mots-clés: chiffrement audio, oscillateurs chaotiques, codage ADN, communications sécurisées, dynamique des bifurcations