Clear Sky Science · fr

Action paramétrique de l’image homomorphe du groupe modulaire et son application au chiffrement d’images

Pourquoi cacher des images est plus difficile qu’il n’y paraît

Chaque jour, nous envoyons des photos sur Internet — clichés médicaux, pièces d’identité, photos de famille — souvent sans nous demander qui d’autre pourrait les voir. Les méthodes de chiffrement classiques ont été conçues pour du texte et des nombres, et peuvent peiner face à la taille et à la structure particulières des images. Cet article présente une manière mathématiquement sophistiquée de brouiller les images de sorte qu’elles résistent à de nombreuses techniques de piratage modernes, tout en restant suffisamment efficace pour un usage réel.

Des serrures simples à des clés numériques plus intelligentes

La plupart des chiffrages modernes pour les données, y compris les images, reposent sur des chiffrements par blocs : des algorithmes qui découpent l’information en petits blocs et les transforment de façon répétée. Au cœur de nombreux chiffrements par blocs se trouve une S-box, ou boîte de substitution, qui prend un petit morceau de données (souvent un octet) et le remplace par une autre valeur selon une table prédéfinie. Cette étape est la principale source de « non-linéarité » — le chaos contrôlé qui rend difficile pour un attaquant de remonter de la donnée chiffrée au texte original. Si la S-box est mal conçue, tout le chiffre devient plus facile à casser. Les auteurs se concentrent sur la construction de S-boxes plus robustes adaptées aux images, où les motifs et corrélations entre pixels voisins peuvent divulguer de l’information si l’on ne les perturbe pas soigneusement.

Utiliser une géométrie exotique pour brouiller les données

L’innovation clé de l’article consiste à construire des S-boxes à partir d’une branche riche de l’algèbre abstraite appelée groupes triangulaires généralisés, liés au célèbre groupe modulaire en théorie des nombres. Plutôt que de s’appuyer uniquement sur des formules arithmétiques simples ou des cartes chaotiques, les auteurs étudient comment ces groupes agissent sur les droites projectives sur des corps finis — des structures mathématiques qui organisent les nombres de manière très symétrique mais complexe. En « paramétrant » soigneusement ces actions, ils obtiennent des diagrammes de cosets : des images de type graphe décrivant comment les éléments sont permutés. Chaque choix de paramètre conduit à un motif différent de cycles et de connexions, qui définit à son tour une S-box distincte. Comme les permutations obtenues sont moins régulières et plus variées que celles produites par des groupes classiques, elles offrent moins de structures prévisibles que les attaquants pourraient exploiter.

Concevoir une boîte de substitution plus solide

En s’appuyant sur ce cadre algébrique, les auteurs génèrent une S-box 8×8 (mappant 256 valeurs d’entrée possibles sur 256 sorties) sur le corps fini à 2⁸ éléments, de la même taille que celui utilisé dans le chiffrement AES largement déployé. Ils fondent la substitution sur des applications répétées d’un mot de groupe spécifique, noté mathématiquement comme un produit de transformations telles que xyxy², puis éliminent les points fixes et les singularités pour éviter les points faibles. La S-box obtenue est rigoureusement testée selon des critères cryptographiques standard : non-linéarité (à quelle distance elle est de toute règle linéaire simple), effet avalanche (à quel point la sortie change quand on inverse un bit d’entrée), indépendance des bits (si les bits de sortie se comportent indépendamment), uniformité différentielle (résistance aux attaques basées sur les différences entrée-sortie) et probabilité d’approximation linéaire. Sur ces mesures, leur S-box égale ou surpasse de nombreuses conceptions récemment proposées, atteignant une forte non-linéarité, un faible biais dans les trails linéaires et un profil favorable contre les attaques différentielles.

Mettre le nouveau design au service des images

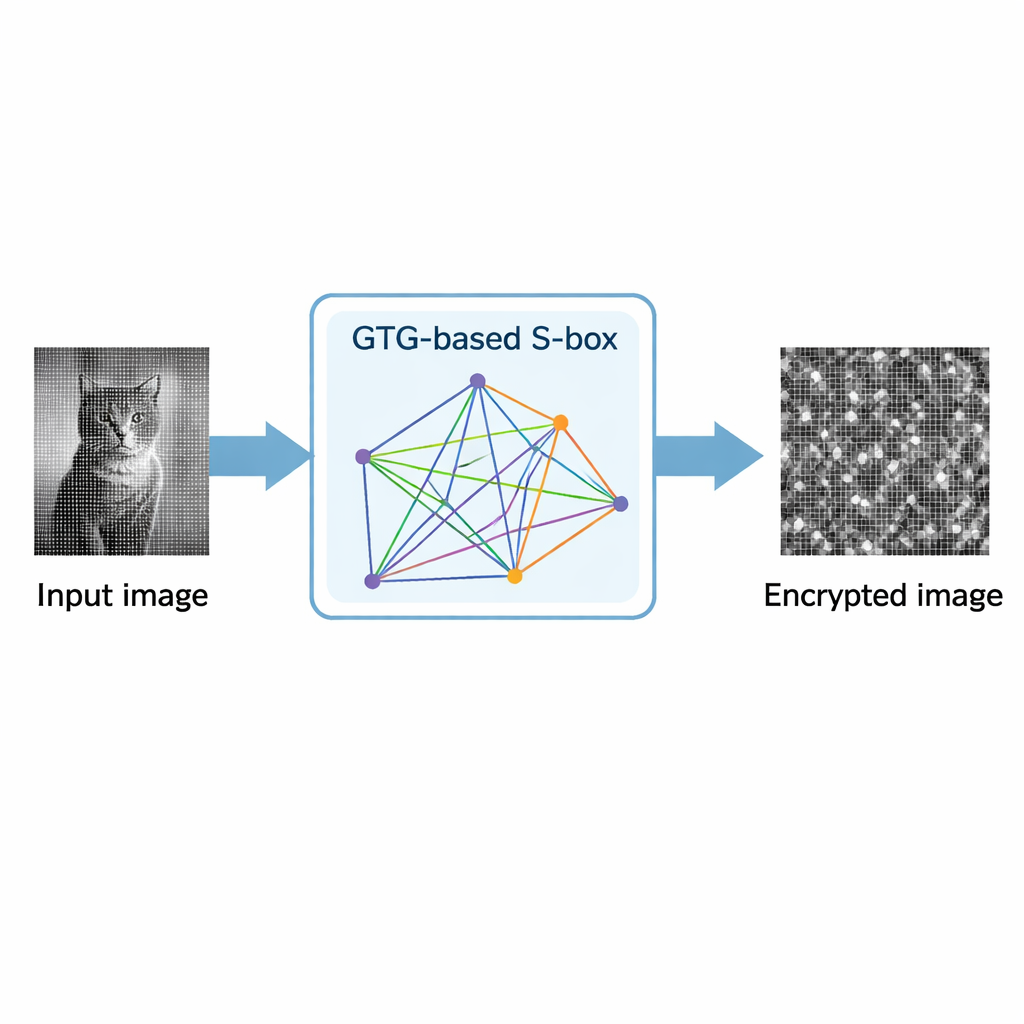

Pour montrer que leur S-box est utile en pratique, les chercheurs l’intègrent dans un schéma de chiffrement d’images en niveaux de gris. Le processus utilise la S-box de façon répétée : d’abord pour décaler et substituer les valeurs de pixels, puis dans une étape de mélange qui propage de petites modifications sur l’ensemble de l’image. Ils testent la méthode sur une photo d’exemple et analysent statistiquement le résultat. L’histogramme des pixels de l’image chiffrée est presque plat, indiquant que les valeurs de luminosité sont distribuées uniformément et qu’aucun motif visuel ne subsiste. Les mesures de corrélation entre pixels voisins passent d’un niveau très élevé (proche de 1) dans l’image originale à presque zéro dans l’image chiffrée. D’autres indicateurs standards, tels que l’entropie (proche de la valeur idéale de 8 bits), le NPCR (environ 0,9959) et l’UACI (environ 0,3348), montrent que de très petits changements dans l’image originale entraînent des modifications importantes et imprévisibles après chiffrement, rendant les attaques différentielles et statistiques extrêmement difficiles.

Ce que cela signifie pour la sécurité au quotidien

En termes simples, l’article montre que des idées provenant de mathématiques profondes et apparemment abstraites peuvent être mises à profit pour construire des défenses très pratiques pour les images numériques. En utilisant les groupes triangulaires généralisés pour générer des S-boxes, les auteurs créent une famille flexible de tables de substitution dotées d’un puissant pouvoir de brouillage et de très peu de motifs détectables. Leur prototype de schéma de chiffrement d’images démontre à la fois une haute sécurité et une efficacité raisonnable, suggérant que de telles constructions algébriques pourraient devenir une alternative robuste aux conceptions plus traditionnelles ou purement basées sur le chaos. Pour les utilisateurs, ce type de travail contribue à garantir que les images sensibles — des scanners médicaux aux photos personnelles — peuvent être protégées contre des attaques de plus en plus sophistiquées.

Citation: Rafiq, A., Bibi, S., Abbasi, A.Z. et al. Parametric action of homomorphic image of modular group and it’s application in image encryption. Sci Rep 16, 6264 (2026). https://doi.org/10.1038/s41598-026-37082-0

Mots-clés: chiffrement d’images, boîte de substitution, groupes triangulaires généralisés, cryptographie, corps finis