Clear Sky Science · fr

Un modèle multi‑couche de renforcement cryptographique de la confiance contre la propagation des menaces pilotées par l’IA et les vulnérabilités zero‑day dans les écosystèmes de données de santé

Pourquoi des défenses cybernétiques plus intelligentes comptent pour les patients

La médecine moderne fonctionne grâce aux données. Chaque battement cardiaque mesuré par un capteur portable, chaque examen et chaque consultation transitent désormais par des clouds hospitaliers et des appareils connectés. Ce système nerveux numérique accélère les diagnostics et le suivi à distance — mais il ouvre aussi de nouvelles voies aux cyberattaques qui peuvent divulguer des dossiers privés ou perturber des équipements de maintien en vie. Cet article explore une feuille de route de sécurité de nouvelle génération pensée pour la santé, visant à maintenir la continuité des soins même lorsque des attaquants exploitent l’intelligence artificielle et des failles logicielles jusque‑là inconnues.

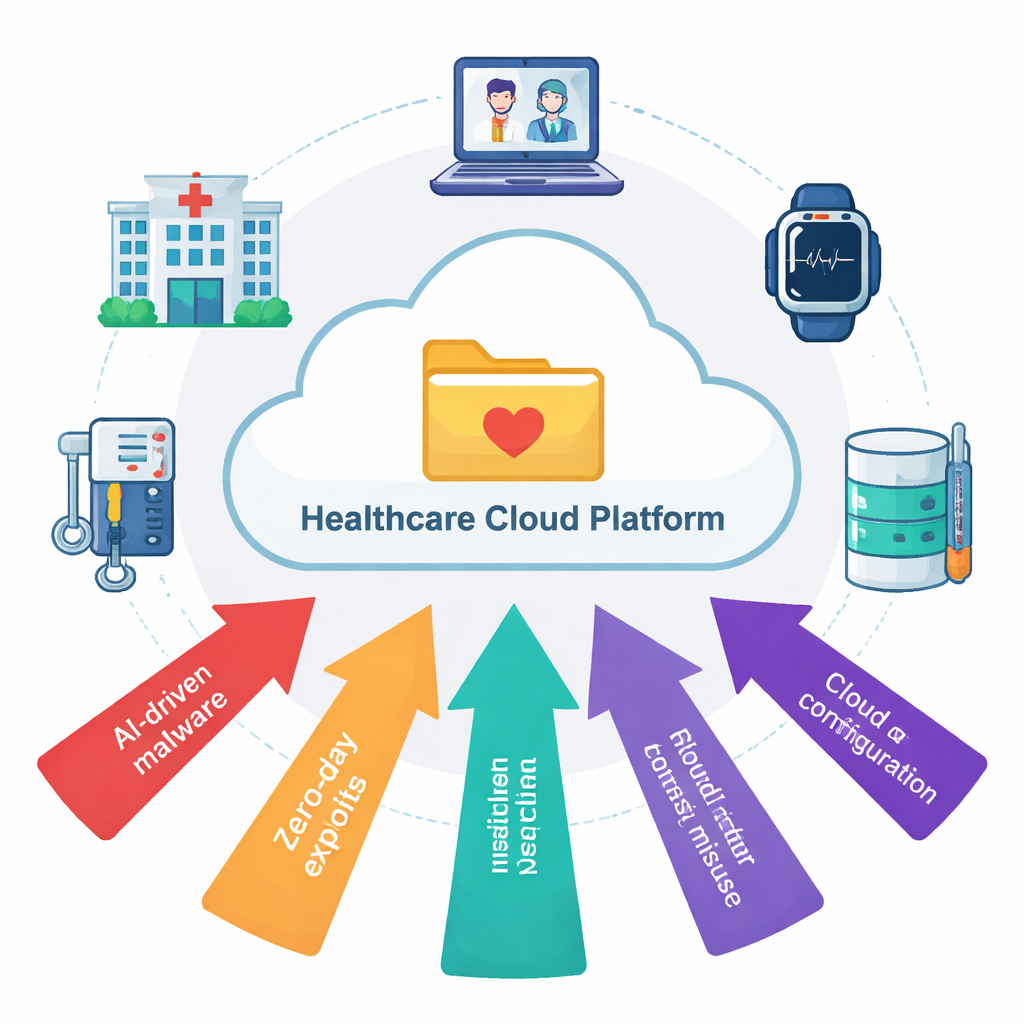

La surface d’attaque numérique croissante dans les hôpitaux

Les systèmes de santé actuels relient les dossiers médicaux électroniques, les moniteurs au chevet, les appareils d’imagerie, les applications de télésanté et les plateformes d’assurance via le cloud. Cette interconnexion est puissante mais fragile. Les criminels et acteurs hostiles utilisent de plus en plus l’IA pour détecter des faiblesses, concevoir des logiciels malveillants plus sophistiqués et se déplacer latéralement à travers les réseaux à la vitesse des machines. Plus préoccupantes encore sont les vulnérabilités « zero‑day » — des bogues logiciels cachés qu’on n’a pas encore corrigés et que les attaquants peuvent exploiter silencieusement. Dans ce contexte, des solutions ponctuelles traditionnelles telles que des pare‑feux simples ou des antivirus basés sur des signatures ne suffisent pas, surtout lorsque les cliniciens ne peuvent tolérer des systèmes lents ou des pannes pendant des soins critiques.

Empiler plusieurs verrous solides plutôt qu’un seul

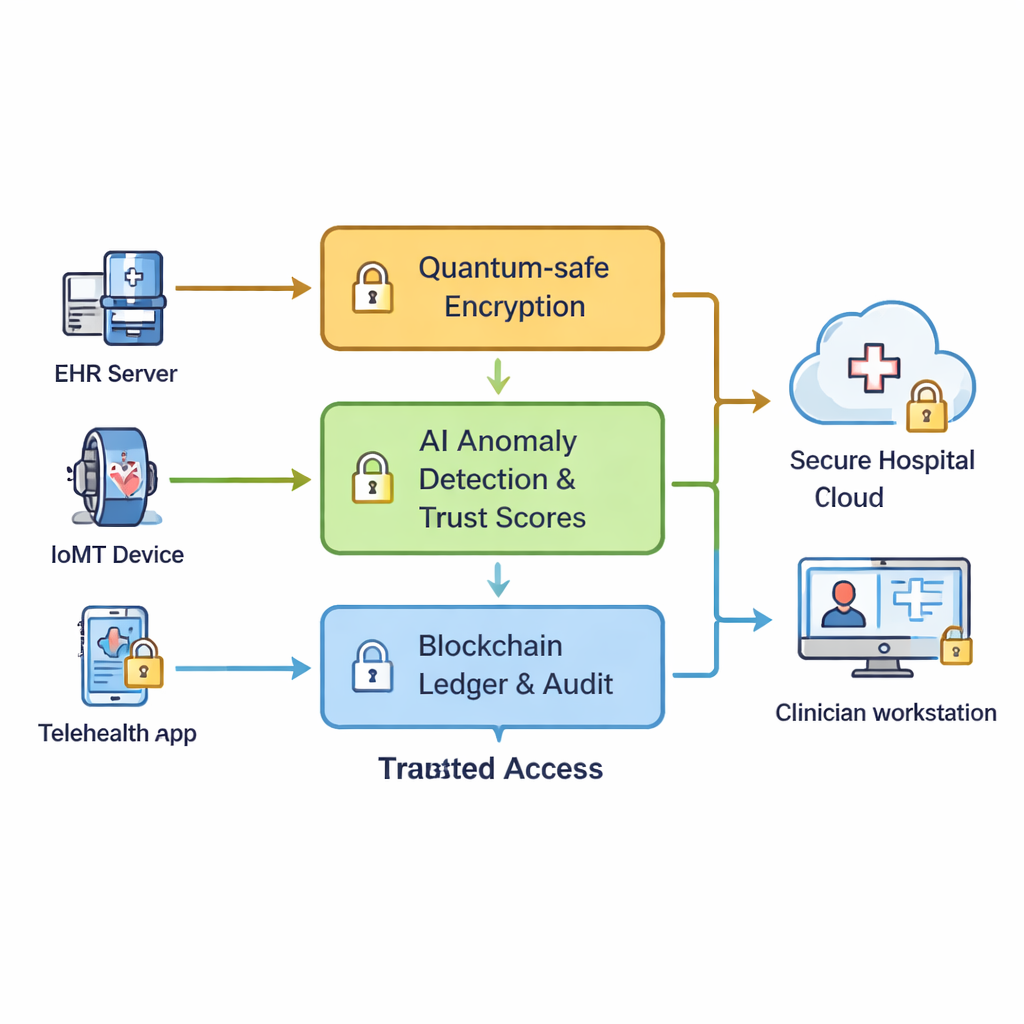

Les auteurs proposent un cadre de renforcement de la confiance cryptographique multi‑couche (MCTR) qui considère la cybersécurité en santé comme un système coordonné plutôt qu’une pile d’outils déconnectés. D’abord, toutes les données sensibles — telles que les résultats de laboratoire ou les mesures d’appareils en soins intensifs — sont chiffrées à double couche. Une couche utilise des méthodes efficaces et bien établies adaptées aux flux à fort volume, tandis qu’une seconde couche s’appuie sur des techniques « post‑quantiques » conçues pour rester sûres même si de futurs ordinateurs quantiques devenaient capables de casser les codes actuels. Ce double emballage est pensé de sorte que si un verrou venait à être brisé, l’autre continue de protéger les dossiers des patients.

Laisser les machines repérer les problèmes et évaluer la confiance

Le chiffrement seul ne suffit pas à arrêter un initié qui dispose déjà d’un accès, ni un logiciel malveillant déguisé en trafic normal. Pour y remédier, le cadre intègre des modèles d’IA à de nombreux points du réseau. Ces modèles observent en continu les schémas de connexion, les comportements d’accès aux données et le trafic des appareils, apprenant à reconnaître ce qui est « normal » pour chaque nœud hospitalier. Quand le comportement commence à dériver — par exemple, une pompe à perfusion qui se met soudainement à communiquer avec un serveur inconnu — l’IA attribue un score d’anomalie plus élevé. Chaque système du réseau reçoit un score de confiance dynamique qui augmente avec un historique propre et diminue en cas de comportements suspects. Les appareils ou serveurs à faible confiance peuvent être automatiquement déplacés dans une zone surveillée ou en quarantaine, avec rotation des clés et réduction des permissions avant que les dégâts ne se propagent.

Utiliser des registres partagés pour s’accorder sur ce qui s’est réellement passé

Parce que les hôpitaux et cliniques partagent souvent des données entre organisations et fournisseurs cloud, le cadre évite de dépendre d’un administrateur central unique. Il utilise plutôt une blockchain permissionnée — un registre partagé géré par des partenaires de santé approuvés — pour consigner les événements de sécurité clés. Chaque changement de score de confiance, de clé cryptographique ou d’incident suspect zero‑day est enregistré comme un document infalsifiable que toutes les parties peuvent vérifier. Quand plusieurs sites détectent indépendamment des comportements étranges similaires, ils combinent leurs observations via un processus de consensus et, si nécessaire, déclenchent des défenses à l’échelle du réseau, comme une rotation accélérée des clés ou un durcissement des règles d’accès. Cette vue partagée complique grandement la tâche des attaquants — ou des initiés — qui chercheraient à effacer les traces d’une intrusion.

Quelle est l’efficacité de l’approche en couches ?

Pour évaluer la faisabilité, les auteurs ont construit de grands réseaux de santé simulés jusqu’à 250 nœuds, en utilisant des jeux de données réels de trafic hospitalier IoT incluant à la fois des activités normales et des attaques variées. Ils ont comparé leur cadre à sept approches existantes, allant de systèmes simples de détection d’intrusion à des solutions basées uniquement sur l’IA ou uniquement sur la blockchain. Dans ces essais, le MCTR a détecté 95–98 % des menaces tout en maintenant les faux positifs sous 2,5 %, ce qui signifie moins d’alertes inutiles susceptibles de distraire les équipes informatiques ou d’interrompre les soins. La couche blockchain a soutenu plus de 130 transactions liées à la sécurité par seconde, suffisant pour des environnements hospitaliers chargés, et le système a bloqué plus de 91 % des tentatives d’attaques zero‑day conçues, tout en maintenant les latences ajoutées dans des plages compatibles avec un usage clinique en temps réel.

Ce que cela signifie pour les soins quotidiens

Pour les non‑spécialistes, la conclusion est que la protection de la médecine numérique exige aujourd’hui plus qu’un seul verrou ou qu’un seul surveillant. Ce travail décrit comment une combinaison soigneusement réglée de chiffrement robuste, de moniteurs IA apprenants en continu et d’enregistrements partagés et audités peut fonctionner de concert pour préserver la confidentialité des données patients et la disponibilité des systèmes médicaux, même lorsque les attaquants deviennent plus automatisés et inventifs. Si le déploiement réel rencontrera encore des obstacles — comme le besoin de données d’entraînement de haute qualité et de puissance de calcul sur des dispositifs contraints — l’étude montre qu’une défense multi‑couche est techniquement réalisable et sensiblement plus efficace que les protections fragmentées actuelles pour protéger les informations les plus sensibles du secteur de la santé.

Citation: Rani, M., Lavanya, R., Shahnaz, K.V. et al. A multi-layered cryptographic trust reinforcement model against AI-driven threat propagation and zero-day cloud vulnerabilities in healthcare data ecosystems. Sci Rep 16, 7150 (2026). https://doi.org/10.1038/s41598-026-36966-5

Mots-clés: cybersécurité des soins de santé, attaques pilotées par l’IA, vulnérabilités zero‑day, sécurité blockchain, chiffrement résistant au quantique