Clear Sky Science · fr

Vers la compréhension de l’applicabilité de la défense à cible mobile en temps d’exécution pour l’internet des objets et les systèmes cyber‑physiques

Pourquoi les petits ordinateurs ont besoin de grandes défenses

Des thermostats intelligents aux robots industriels, la vie quotidienne dépend désormais de petits appareils connectés qui mesurent, contrôlent et automatisent silencieusement notre environnement. Mais ces mêmes appareils peuvent être détournés par des attaquants exploitant des vulnérabilités logicielles connues depuis longtemps pour en prendre le contrôle. Cet article examine si une astuce de sécurité puissante, appelée défense à cible mobile, fonctionne réellement sur le matériel modeste qui alimente la plupart des dispositifs de l’Internet des objets (IoT) et des systèmes cyber‑physiques (CPS) — et ce que cela signifie pour la protection de notre monde de plus en plus automatisé.

Une cible mouvante pour les hackers

Les outils de sécurité traditionnels, comme les pare‑feux ou les antivirus, réagissent le plus souvent après le début d’une attaque. La défense à cible mobile adopte une tactique différente : elle change constamment des éléments clés d’un système pour que les attaquants ne sachent jamais exactement où viser. La technique étudiée ici est la randomisation de l’agencement de l’espace d’adressage (ASLR), qui mélange l’emplacement des programmes et des bibliothèques en mémoire à chaque exécution. Ainsi, même si un attaquant sait qu’il existe une faiblesse, il ne peut pas facilement retrouver son adresse précise. L’ASLR est désormais standard sur les principaux systèmes d’exploitation, mais son comportement sur les petits appareils aux ressources limitées — ceux que l’on trouve couramment dans l’IoT et les CPS — n’était pas bien compris.

Trois systèmes mis à l’épreuve

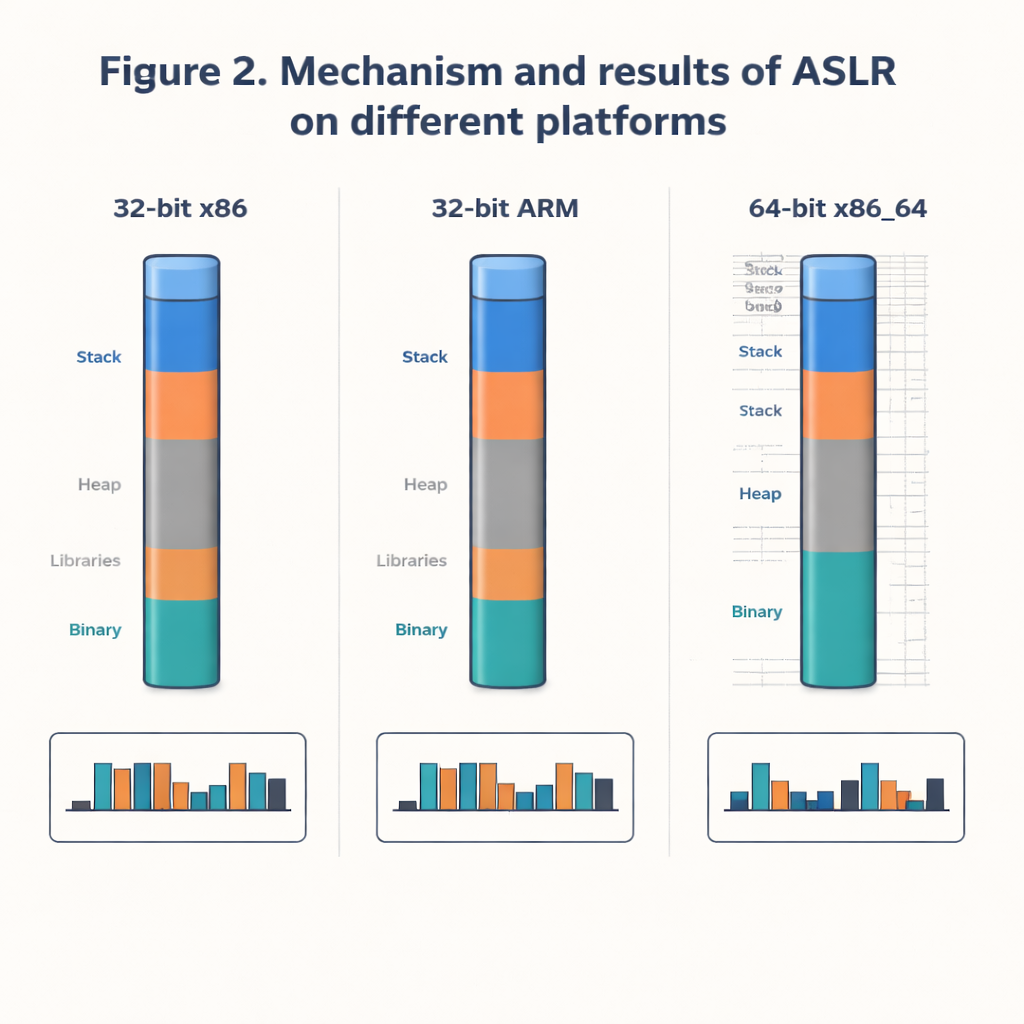

Les auteurs comparent l’efficacité de l’ASLR sur trois configurations basées sur Linux : un système Kali Linux 64 bits sur un processeur Intel typique, et deux systèmes ARM 32 bits exécutant Raspberry Pi OS et OpenWRT, qui se rapprochent davantage de ce que l’on trouve dans les dispositifs en périphérie, les routeurs et les passerelles. Plutôt que d’essayer de pénétrer de manière aveugle, ils adoptent une démarche scientifique : ils enregistrent de manière répétée où une bibliothèque système commune (libc) se place en mémoire, constituant de larges ensembles de données d’adresses réelles. Ils examinent ensuite la dispersion de ces adresses, la variation des octets individuels d’une exécution à l’autre, et l’imprévisibilité globale à l’aide d’une mesure appelée entropie. Cela leur permet de quantifier la difficulté pour un attaquant de deviner la bonne localisation.

À quel point “aléatoire” est‑ce suffisamment aléatoire ?

Les résultats montrent un contraste net entre le grand système 64 bits et les appareils 32 bits. Sur Kali Linux 64 bits, les adresses sont réparties presque uniformément sur une large plage : la plupart des octets de l’adresse varient fortement, très peu d’emplacements se répètent, et un test statistique confirme que les choix semblent proches d’un véritable hasard. Pour un attaquant, cela signifie un espace de recherche énorme et peu d’espoir de deviner rapidement la bonne position. Sur les systèmes 32 bits, en revanche, un petit ensemble de 256 adresses distinctes apparaît effectivement, même lorsque 100 000 échantillons sont collectés. Plusieurs octets changent à peine, principalement en raison de contraintes architecturales et de l’alignement requis des pages mémoire. En pratique, cela signifie qu’un attaquant pourrait n’avoir besoin que de quelques centaines d’essais — et non de millions ou de milliards — pour atteindre la bonne adresse.

Attaque réelle et coûts modestes

Pour vérifier si ces différences ont un impact en pratique, les chercheurs implémentent un type de technique de détournement de contrôle connue sous le nom de programmation orientée retour (ROP) sur les trois systèmes. Lorsque une option de durcissement importante appelée exécutable indépendant de la position (PIE) est désactivée, l’attaque réussit : le flux normal du programme est détourné vers des fonctions cachées choisies par l’attaquant. Mais une fois que PIE est activée, en combinaison avec l’ASLR rendant même l’emplacement du programme principal mobile, l’attaque provoque systématiquement un plantage plutôt qu’une prise de contrôle — tant sur la machine 64 bits puissante que sur les modestes dispositifs ARM 32 bits. Les mesures montrent également que l’activation de l’ASLR, des protections de pile et de la mémoire non exécutable n’ajoute qu’un faible surcoût en mémoire et en temps d’exécution, de l’ordre d’un pour cent.

Ce que cela signifie pour les appareils du quotidien

L’étude conclut que, bien que l’ASLR sur les systèmes ARM 32 bits soit mathématiquement plus faible et moins aléatoire que sur les postes de travail et serveurs 64 bits, elle offre néanmoins une protection comparable aux anciens PC 32 bits et peut bloquer avec succès les attaques simples lorsqu’elle est combinée à d’autres défenses intégrées. Pour les plus petits capteurs IoT, l’ASLR est souvent impossible car le matériel ne dispose pas des fonctionnalités mémoire nécessaires ; dans ce cas, d’autres techniques comme le démarrage sécurisé et le chiffrement léger sont mieux adaptées. Mais pour les dispositifs de périphérie tels que les routeurs et les cartes de type Raspberry Pi, activer l’ASLR, PIE et les protections associées est à la fois pratique et utile. Faire évoluer ces plateformes vers des architectures 64 bits, et associer l’ASLR à d’autres mécanismes à cible mobile au niveau réseau et logiciel, peut significativement relever la difficulté pour des attaquants cherchant à transformer des objets du quotidien en armes.

Citation: Gurung, D., Pradhan, M.P. & Gurung, S. Towards understanding the applicability of runtime moving target defense for the internet of things and cyber physical systems. Sci Rep 16, 5907 (2026). https://doi.org/10.1038/s41598-026-36797-4

Mots-clés: défense à cible mobile, ASLR, Sécurité de l’Internet des objets, systèmes cyber‑physiques, attaques par débordement de tampon