Clear Sky Science · fr

ASTRID-Net : cadre d’apprentissage profond à triple attention renforcé par SE pour la sécurité IoT et IIoT

Pourquoi protéger les appareils intelligents est important

Maisons, usines, hôpitaux et centrales électriques se remplissent d’appareils intelligents qui détectent, mesurent et contrôlent le monde qui nous entoure. Ce réseau d’appareils — souvent appelé Internet des objets (IoT) et son pendant industriel, l’IIoT — apporte commodité et efficacité, mais il ouvre aussi d’innombrables portes numériques aux attaquants. Un seul capteur piraté peut contribuer à arrêter la production, voler des données médicales ou perturber des services critiques. Cette étude présente ASTRID-Net, un nouveau système d’intelligence artificielle conçu pour repérer ces intrusions en temps réel, même lorsque les attaques sont rares, subtiles ou en constante évolution.

Le problème croissant des attaques dissimulées

Les outils de sécurité traditionnels fonctionnent un peu comme des bases de données d’empreintes : ils cherchent des schémas connus de comportement malveillant. Cette approche échoue lorsque des criminels inventent de nouvelles techniques, lancent d’importantes vagues de trafic pour submerger des dispositifs, ou se dissimulent dans le bavardage normal d’un réseau occupé. Les systèmes IoT et IIoT sont particulièrement exposés car ils combinent de nombreux types d’appareils, fonctionnent sur du matériel basse consommation et reposent souvent sur des règles de communication simples. Ces contraintes rendent difficile l’installation de logiciels de sécurité lourds et facile pour les attaquants de se fondre dans le trafic. En conséquence, les organisations ont besoin de gardiens plus intelligents capables d’apprendre de l’expérience, d’observer l’évolution du trafic dans le temps et de déclencher des alertes lorsque quelque chose paraît anormal plutôt que seulement lorsqu’un signe correspond à une signature stockée.

Un nouveau gardien IA pour les réseaux intelligents

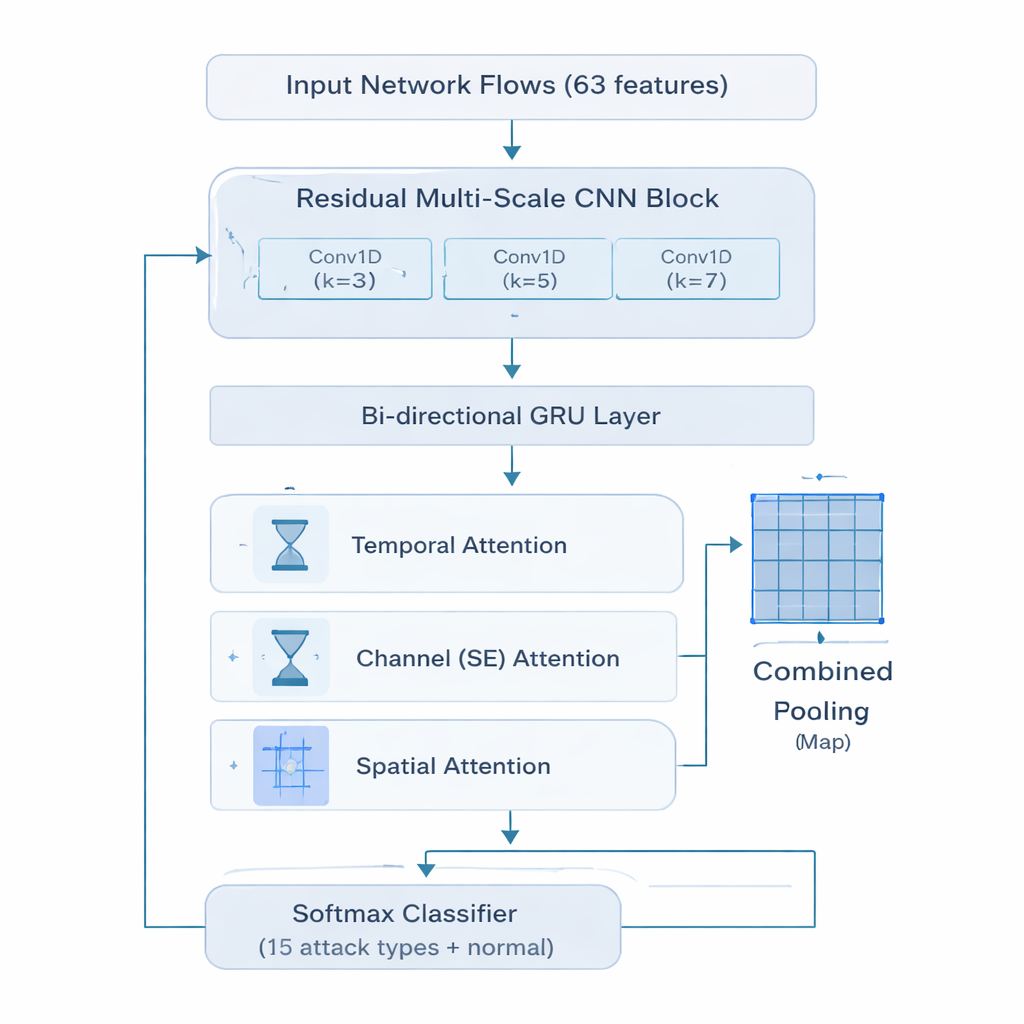

ASTRID-Net (pour Adaptive Spatiotemporal Residual-Interpretable Detection Network) a été conçu pour répondre à ces exigences. Plutôt que de s’appuyer sur des règles manuelles, il apprend directement à partir d’enregistrements réseau réels issus d’un grand jeu de référence réaliste appelé Edge-IIoTset. Cet ensemble de données comprend plus de deux millions d’échantillons couvrant l’activité normale et 15 types d’attaque différents, depuis le test de mots de passe et le balayage de ports jusqu’aux rançongiciels et diverses formes de déni de service distribué. ASTRID-Net convertit chaque enregistrement en une séquence de nombres et le traite à travers plusieurs étapes qui reproduisent la façon dont un analyste humain attentif pourrait travailler : d’abord en scannant les formes reconnaissables dans les données, ensuite en considérant la façon dont les événements se déroulent dans le temps, et enfin en concentrant l’attention sur les détails les plus révélateurs.

Comment le système se concentre sur l’essentiel

La première étape d’ASTRID-Net utilise plusieurs détecteurs de motifs parallèles, chacun examinant les données à travers une « taille de fenêtre » différente. Cette vue multi-échelle l’aide à saisir à la fois des indices fins, comme une brusque pointe dans un seul champ, et des tendances plus larges, comme une accumulation lente de trafic suspect. Une connexion de contournement spéciale permet au système de conserver des signaux utiles de bas niveau tout en construisant des représentations plus complexes, améliorant ainsi la stabilité et la vitesse d’entraînement. Ensuite, un module de séquence bidirectionnel examine l’ordre des événements à la fois vers l’avant et vers l’arrière, capturant la manière dont les paquets avant et après un instant donné se relient entre eux — important pour repérer des attaques coordonnées ou étagées qui se déroulent dans le temps.

Triple attention : temps, canaux et espace

La caractéristique la plus distinctive d’ASTRID-Net est son mécanisme de triple attention. Une composante apprend quels instants d’une séquence sont les plus importants, afin qu’une brève mais révélatrice flambée de trafic étrange ne soit pas noyée par de longues périodes de comportement routinier. Une autre partie, inspirée des idées de « squeeze-and-excitation », apprend quels types de signaux — comme certains comptes ou mesures temporelles — sont les plus informatifs et les amplifie tout en atténuant ceux qui sont moins utiles. La troisième partie met en évidence les positions informatives à travers la carte de caractéristiques combinée, aidant le modèle à se concentrer sur des motifs subtils qui sont répartis plutôt que groupés. Ensemble, ces modules d’attention agissent comme un projecteur qui se déplace à travers le temps et l’espace des caractéristiques, permettant au système de focaliser sa puissance de traitement là où elle compte le plus.

Ce que signifient les résultats pour la sécurité quotidienne

Testé sur le jeu de données Edge-IIoTset, ASTRID-Net a distingué correctement le trafic normal des attaques avec jusqu’à 100 % de précision dans des tâches simples « attaque contre pas d’attaque » et environ 99,97 % de précision lorsqu’il s’agissait d’identifier lequel des 15 types d’attaque était présent. Fait important, il a bien fonctionné même sur des catégories d’attaques rares que beaucoup de systèmes manquent. Pour les non‑experts, cela signifie que la méthode offre une voie prometteuse pour construire des pare‑feu et des outils de surveillance plus intelligents capables de protéger les maisons connectées, les usines et les infrastructures critiques avec très peu d’avertissements manqués ou de fausses alertes. Bien que des travaux supplémentaires soient nécessaires pour l’adapter à des environnements distribués et respectueux de la vie privée, ASTRID-Net ouvre la voie à un avenir où la sécurité pilotée par l’IA veille discrètement sur l’univers croissant des appareils connectés.

Citation: Zannat, A., Ahmmed, M.S., Hossain, M.A. et al. ASTRID-Net: SE-enhanced triple attention deep learning framework for IoT and IIoT security. Sci Rep 16, 5874 (2026). https://doi.org/10.1038/s41598-026-36731-8

Mots-clés: sécurité IoT, détection d’intrusion, apprentissage profond, IoT industriel, détection de cyberattaques