Clear Sky Science · fr

Méthode de filtrage multi-niveaux des alertes de sécurité réseau basée sur l’algorithme DBSCAN et l’inférence par règles Rete

Pourquoi des alertes plus intelligentes comptent

Toute organisation moderne repose aujourd’hui sur des réseaux qui ne s’arrêtent jamais, des hôpitaux et banques aux fournisseurs de cloud et aux infrastructures urbaines. Ces réseaux sont surveillés par des outils de sécurité qui génèrent des milliers d’alertes par jour—bien au-delà de ce que des analystes humains peuvent raisonnablement examiner. Dans ce flot se cachent quelques alertes qui signalent de véritables intrusions ou des vulnérabilités graves. Cet article présente une nouvelle manière de séparer ces signaux cruciaux du bruit, réduisant les faux positifs tout en détectant davantage d’attaques réelles et en consommant très peu de puissance de calcul.

Des journaux en désordre à des données propres et exploitables

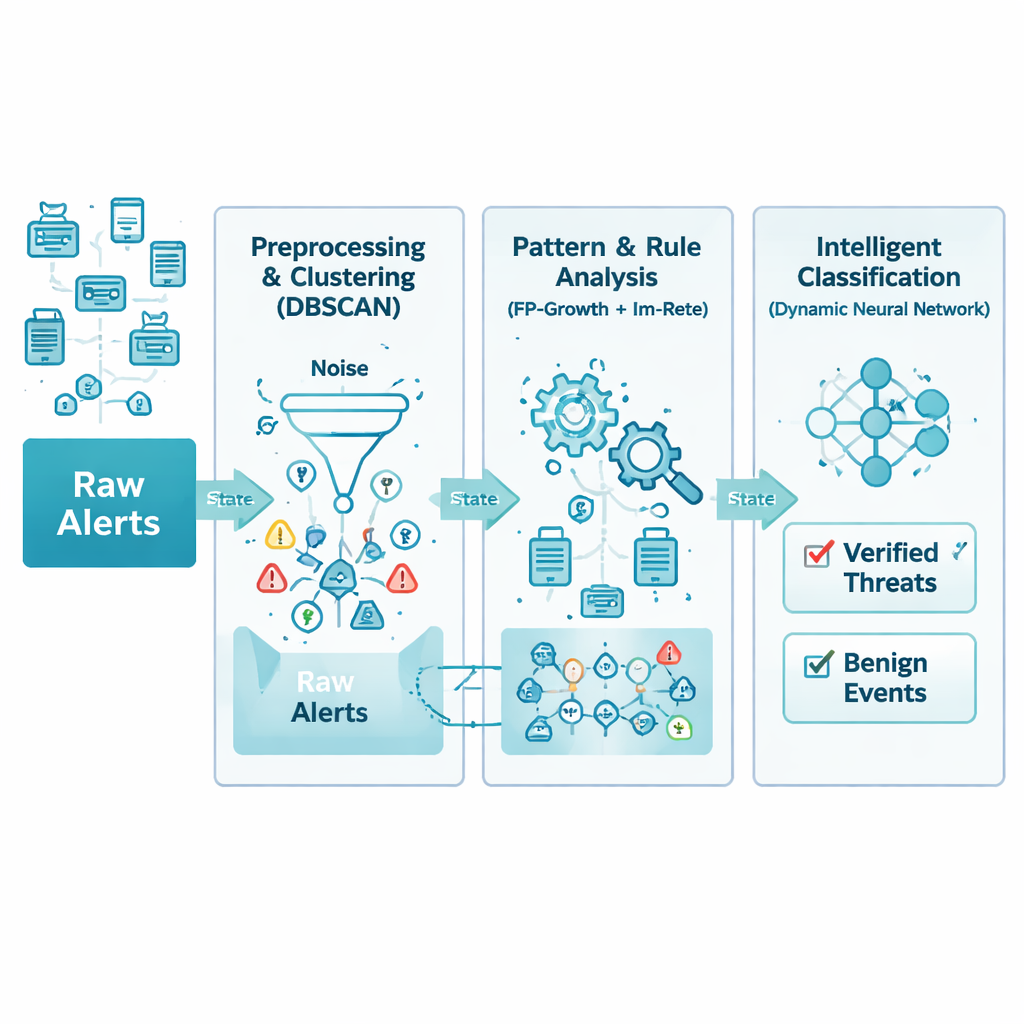

Les alertes réseau proviennent de nombreux appareils et fournisseurs, chacun avec son propre format et son niveau de détail. Les auteurs commencent par traiter ce chaos par une étape rigoureuse de nettoyage et de normalisation. Toutes les alertes entrantes sont traduites dans une structure commune et débarrassées des doublons, des champs manquants et des erreurs évidentes. Par exemple, des avertissements répétés provenant de plusieurs dispositifs au sujet d’une même attaque sur quelques secondes sont fusionnés en un seul enregistrement plus riche. Le résultat est une base d’alertes rationalisée qui préserve l’essentiel—ce qui s’est passé, quand cela s’est produit et quels systèmes étaient concernés—tout en enlevant l’encombrement qui ralentirait l’analyse ultérieure.

Laisser les motifs temporels révéler les vrais problèmes

Même des données nettoyées peuvent être accablantes, la couche suivante recherche donc des groupements naturels dans le temps. La méthode s’appuie sur une technique de regroupement fondée sur la densité, qui identifie essentiellement des périodes où des alertes liées apparaissent à proximité, tout en considérant les alertes isolées ou aléatoires comme du bruit. Cela évite de devoir deviner à l’avance combien de types d’incidents existent. Le système utilise aussi des fenêtres temporelles glissantes qui se chevauchent, de sorte que des attaques rapides ne soient pas accidentellement découpées en plusieurs lots. Avec un réglage soigné, cette étape conserve les rafales d’activité les plus informatives tout en éliminant jusqu’à un tiers du bruit de fond trompeur dans les flux bruts.

Apprendre des règles qui tiennent compte des pièces manquantes

Les réseaux réels sont imparfaits : des paquets se perdent, des appareils se comportent mal et certaines alertes n’arrivent jamais. Les moteurs de règles traditionnels exigent des informations complètes et échouent simplement si un élément manque. Ici, les auteurs repensent le système de règles Rete classique de sorte que chaque condition d’une règle ait un poids, reflétant son importance. Plutôt que d’exiger que chaque détail corresponde parfaitement, le moteur vérifie si un nombre suffisant des éléments importants s’alignent dans le temps. Cette approche « floue » permet au système de reconnaître un schéma d’attaque même si, par exemple, une sonde initiale ou une alarme mineure de capteur n’a pas été enregistrée. En parallèle, les branches de règles rarement utilisées ou longtemps inactives sont élaguées pour maintenir une faible consommation de mémoire.

Un réseau neuronal qui se réajuste lui-même

Après que les motifs et les règles ont transformé les alertes en caractéristiques plus significatives, une étape finale utilise un réseau neuronal pour décider quels événements représentent de véritables menaces et lesquels sont bénins. Contrairement à de nombreux modèles d’apprentissage qui sont fixes une fois conçus, ce réseau peut augmenter ou réduire ses couches cachées pendant l’entraînement. Il commence petit, ajoute des unités lorsque cela améliore clairement les performances et supprime les parties qui n’apportent pas de gain. Cette conception adaptative aide le modèle à s’ajuster à des jeux de données simples comme complexes sans tâtonnements, réduisant le risque de surapprentissage et raccourcissant le temps d’entraînement tout en maintenant une grande précision.

Ce que les tests montrent en pratique

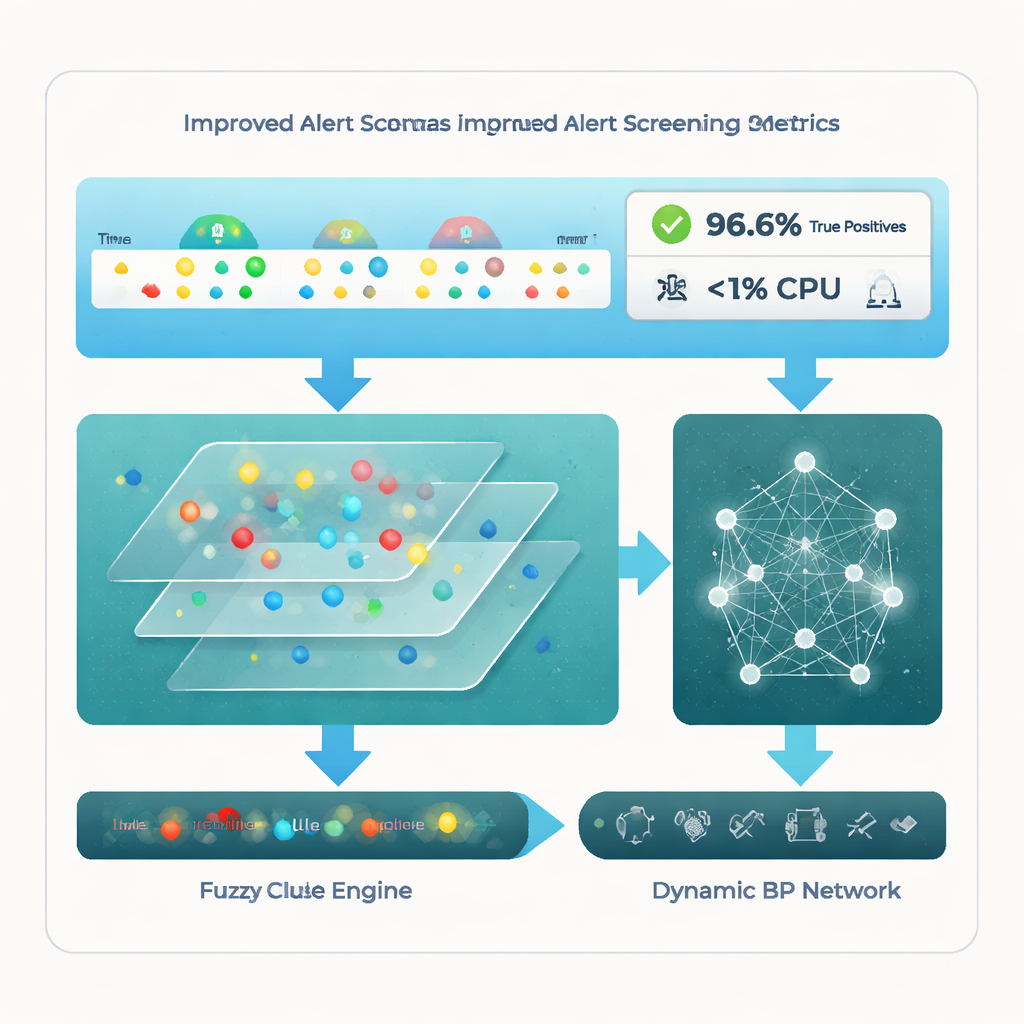

L’équipe évalue leur cadre sur des jeux de données d’intrusion publics bien connus et sur une large collection d’alertes réelles d’entreprise. Comparé à quatre méthodes avancées récentes—y compris le clustering pur, des systèmes d’alerte spécialisés pour l’IoT et des réseaux neuronaux ajustés—le nouveau pipeline multi-niveaux se distingue. Il atteint un taux de vrais positifs d’environ 96,6 %, ce qui signifie qu’il signale correctement presque toutes les attaques réelles, tout en limitant les alertes bruyantes ou non pertinentes à environ 18,7 %. Tout aussi remarquable, il réalise cela avec moins de 1 % d’utilisation CPU, bien en dessous des approches concurrentes. Des tests statistiques confirment que ces gains ne sont pas dus au hasard mais à la manière dont la méthode combine clustering, raisonnement par règles et apprentissage adaptatif.

Ce que cela signifie pour les équipes de sécurité au quotidien

Pour les analystes de sécurité submergés d’alertes chaque jour, ce travail ouvre la voie à des outils à la fois plus précis et plus économes en ressources matérielles limitées. En nettoyant les données, en les regroupant intelligemment dans le temps, en tolérant les pièces manquantes et en utilisant un réseau neuronal auto-ajustable, le cadre aide à mettre en évidence le petit ensemble d’alertes qui mérite réellement une attention. Cela se traduit par des réponses plus rapides aux attaques réelles, moins d’heures perdues à poursuivre de fausses pistes et une meilleure utilisation de l’équipement existant. À mesure que les réseaux augmentent en taille et en complexité, un tel filtrage multi-niveaux pourrait devenir un ingrédient clé pour protéger les infrastructures numériques sans submerger les personnes qui les défendent.

Citation: Ni, L., Zhang, S., Huang, K. et al. Multi-level screening method for network security alarms based on DBSCAN algorithm and rete rule inference. Sci Rep 16, 5632 (2026). https://doi.org/10.1038/s41598-026-36369-6

Mots-clés: sécurité réseau, détection d’intrusion, filtrage d’alertes, apprentissage automatique, détection d’attaques informatiques