Clear Sky Science · fr

Un cadre AES intégré aux réseaux pour une protection biométrique ultra-sécurisée sur des dispositifs edge à ressources limitées

Pourquoi votre empreinte digitale nécessite une protection renforcée

Beaucoup d’entre nous déverrouillent désormais des téléphones, paient des factures ou s’identifient dans des applications avec le bout du doigt plutôt qu’un mot de passe. C’est pratique et high‑tech, mais cela masque un problème sérieux : si quelqu’un vole une copie numérique de votre empreinte, vous ne pouvez pas la changer comme un mot de passe. Cet article présente une nouvelle méthode pour verrouiller les données d’empreintes sur les appareils du quotidien afin que, même en cas d’intrusion, des pirates ne puissent ni réutiliser ni reconstruire votre empreinte.

De l’accès par code simple à un trésor numérique

Nos téléphones et autres « dispositifs edge » collectent en permanence des informations sensibles : ce que nous achetons, où nous allons et comment nous interagissons en ligne. Les empreintes digitales sont devenues un moyen populaire de protéger ces données car elles sont uniques et faciles d’usage. Mais les systèmes actuels stockent souvent un « modèle » d’empreinte traité qui, s’il est copié, peut être rejoué ou utilisé pour tromper d’autres appareils. Les anciens outils de chiffrement tels que RSA, ElGamal ou RC5 peuvent protéger ces modèles, mais ils sont souvent lents et gourmands en énergie sur de petits appareils comme les smartphones ou les serrures connectées, et laissent encore des failles exploitables par des attaquants expérimentés.

Transformer une empreinte en une clé incassable

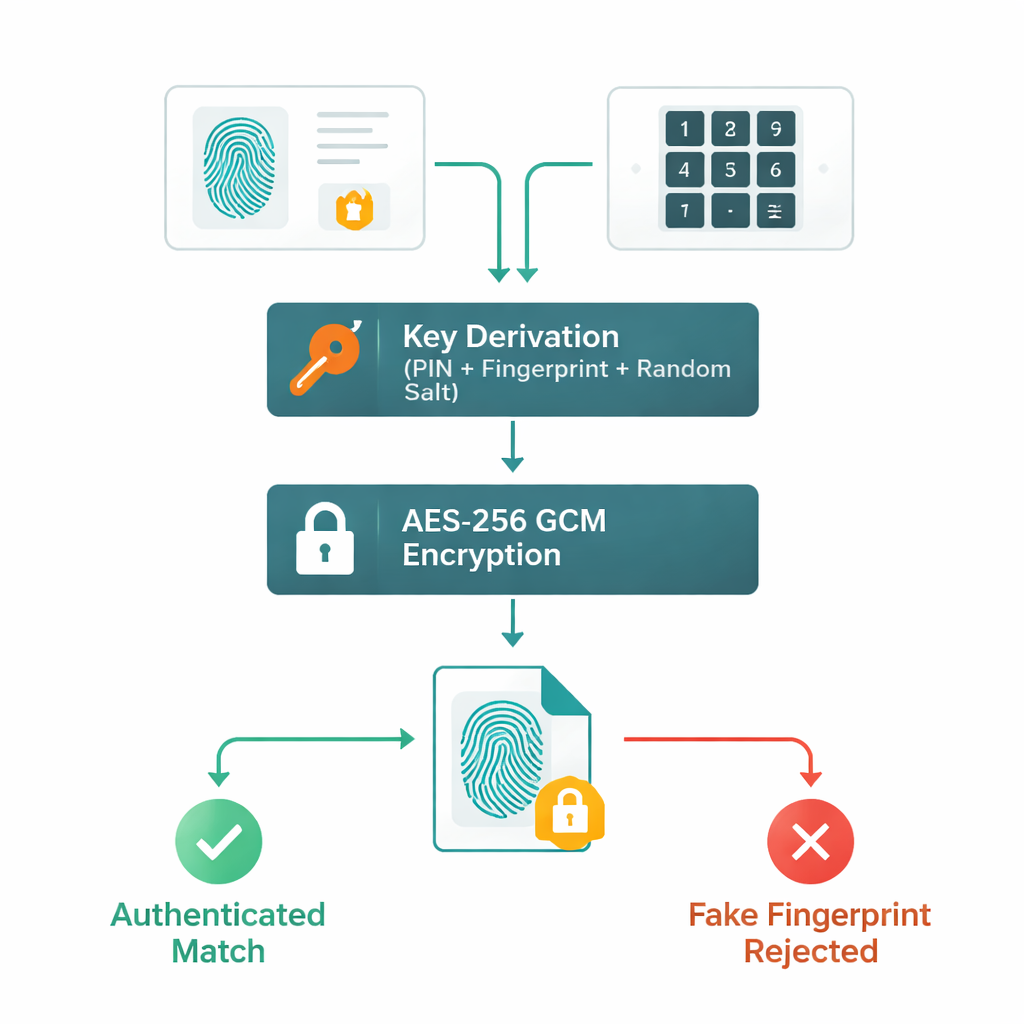

Les auteurs proposent un cadre qui considère votre empreinte non seulement comme une identité, mais comme une partie d’une clé cryptographique à usage unique et extrêmement robuste. D’abord, l’image de l’empreinte est nettoyée et améliorée pour que ses minuscules reliefs, appelés minuties, puissent être capturés dans un modèle numérique compact. Ce modèle est ensuite combiné avec votre code PIN, mais pas de manière simple. Le PIN est soumis à un hachage intensif (SHA‑512) et à une routine d’extension de clé qui répète des calculs des milliers de fois. Parallèlement, un générateur de nombres aléatoires spécial, inspiré des mathématiques des réseaux et d’une technique connue sous le nom de « learning with errors », produit des valeurs de « sel » imprévisibles et des nonces uniques. Tous ces éléments — caractéristiques de l’empreinte, PIN et aléa basé sur les réseaux — sont fusionnés en une clé de 256 bits utilisée par l’algorithme de chiffrement AES‑256 en mode Galois/Counter (GCM).

Verrou et clé rapides sur de petits appareils

Une fois cette clé créée, le modèle d’empreinte lui‑même est chiffré dans un petit bloc de données brouillé de moins d’un kilo-octet. Quand vous déverrouillez ultérieurement votre appareil, le système scanne une nouvelle empreinte, régénère la clé à partir de votre nouvelle saisie et du PIN, puis tente de déchiffrer le bloc stocké. Si quelque chose a été altéré, la vérification d’intégrité intégrée d’AES‑GCM échoue et l’accès est refusé. Parce que le sel aléatoire est produit par un générateur léger basé sur les réseaux plutôt que par un système post‑quantique lourd, l’ensemble du processus s’exécute en moins d’un dixième de seconde sur du matériel de classe smartphone, gardant l’expérience fluide tout en résistant aux attaques par force brute, aux tentatives de rejeu et à de nombreuses attaques par « canaux auxiliaires » qui cherchent à lire les clés indirectement.

Évaluer le système

Pour tester l’efficacité de leur conception, les chercheurs ont utilisé des collections publiques d’empreintes, y compris les jeux de données bien connus FVC2002 et SOCOFing, ainsi que des empreintes synthétiques créées pour imiter de vrais motifs de crêtes. Ils ont mesuré la capacité du système à distinguer les utilisateurs réels des imposteurs et le temps nécessaire au chiffrement et au déchiffrement. Le nouveau cadre a correctement détecté les empreintes factices ou non correspondantes dans 98,69 % des cas — mieux que plusieurs schémas concurrents — et a chiffré ou déchiffré les modèles en seulement environ 20 millisecondes chacun. Des analyses supplémentaires ont montré que les modèles chiffrés ressemblaient essentiellement à du bruit aléatoire, sans structure visible exploitable par des attaquants, tout en pouvant être parfaitement restaurés lors d’un usage autorisé.

Ce que cela signifie pour les utilisateurs quotidiens

En termes simples, ce travail montre une façon de rendre les connexions par empreinte beaucoup plus sûres sans ralentir votre téléphone ou appareil intelligent. Votre empreinte n’est jamais stockée sur l’appareil sous forme d’image lisible ou de modèle simple ; elle contribue plutôt à créer un verrou à usage unique que seule votre combinaison de doigt, de PIN et d’aléa intégré peut ouvrir. Même si des attaquants copiaient les données chiffrées, ils ne pourraient pas les inverser pour reconstruire votre empreinte ni les réutiliser ailleurs. À mesure que les appareils se multiplient dans les maisons intelligentes, les voitures et les villes, des approches comme celle‑ci pourraient nous permettre de compter sur la biométrie avec une plus grande confiance que nos « signatures corporelles » immuables restent privées.

Citation: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

Mots-clés: sécurité des empreintes digitales, authentification biométrique, chiffrement AES-256, dispositifs edge, cryptographie basée sur les réseaux