Clear Sky Science · fr

Nouveau modèle basé sur des Transformers pour la détection d’intrusions dans un environnement de fog computing

Pourquoi des défenses plus intelligentes à la périphérie du réseau sont importantes

Nos maisons, voitures, usines et villes dépendent désormais d’innombrables petits appareils qui communiquent en permanence entre eux et avec le cloud. Pour réduire la latence, une grande partie de ces échanges numériques est traitée dans une couche intermédiaire appelée « fog computing », composée de passerelles locales et de mini-centres de données proches des utilisateurs. Mais cette même commodité ouvre de nouvelles portes aux pirates. Cet article examine comment un nouveau type de modèle d’intelligence artificielle, connu sous le nom de Transformer, peut jouer le rôle d’un chien de garde exceptionnel dans cette couche de fog, repérant les activités dangereuses dans le trafic réseau avant qu’elles n’atteignent des systèmes critiques.

Des ordinateurs entre vous et le cloud

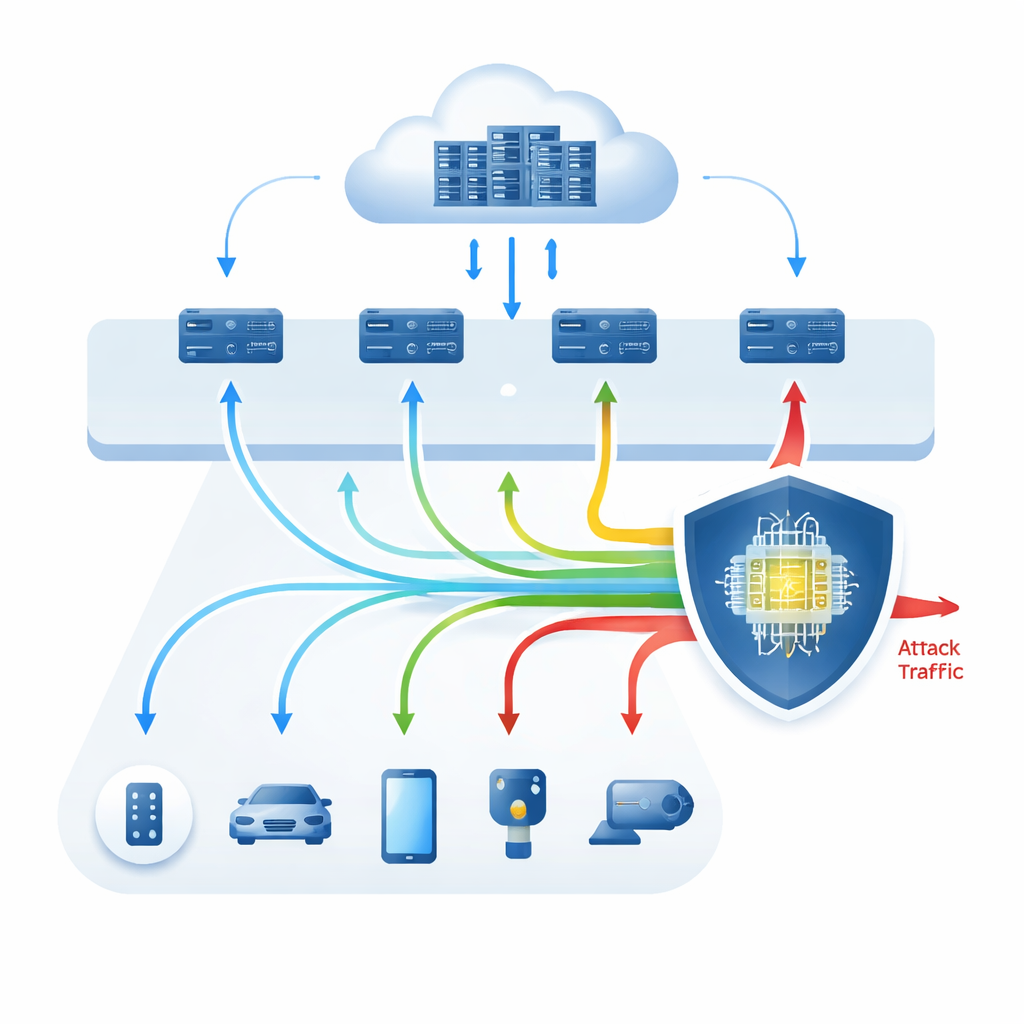

Le fog computing se situe entre les petits dispositifs en périphérie (capteurs, téléphones, appareils connectés) et les puissants centres de données cloud. Plutôt que d’envoyer toutes les données vers des serveurs lointains, une grande partie est brièvement traitée ou filtrée dans des nœuds de fog proches. Cette organisation réduit la latence et économise de la bande passante, mais oblige aussi à effectuer des contrôles de sécurité rapidement et avec des ressources limitées. Les systèmes de détection d’intrusion réseau surveillent le trafic à la recherche de signes d’attaques comme les dénis de service, les scans de reconnaissance ou les tentatives furtives de prise de contrôle. Les systèmes traditionnels reposent sur des règles fixes ou des signatures d’attaques connues et manquent souvent de repérer les menaces nouvelles ou évolutives, en particulier au milieu du trafic volumineux et hétérogène généré par les appareils modernes de l’Internet des objets (IoT).

Des algorithmes classiques au deep learning et au‑delà

Les auteurs commencent par passer en revue les méthodes existantes qui cherchent à détecter les intrusions dans ce contexte exigeant. Les approches classiques d’apprentissage automatique apprennent à reconnaître le trafic « normal » et signalent les écarts, en utilisant des algorithmes tels que k-plus proches voisins, arbres de décision, forêts aléatoires et réseaux neuronaux simples. Les méthodes de deep learning, y compris les réseaux récurrents et leurs variantes (RNN, LSTM, GRU), vont plus loin en découvrant automatiquement des motifs complexes dans le trafic brut et peuvent détecter des attaques auparavant inconnues. Cependant, ces modèles profonds nécessitent généralement de grandes quantités de données étiquetées, sont coûteux en calcul et se comportent souvent comme des boîtes noires, fournissant peu d’explications sur leurs alertes. Ces limites sont particulièrement problématiques en fog computing, où le matériel est modeste et les analystes de sécurité ont besoin d’alertes compréhensibles.

Une nouvelle façon d’interpréter le trafic réseau

Pour surmonter ces problèmes, l’article propose un cadre basé sur les Transformers adapté à la détection d’intrusion réseau dans les environnements de fog. Plutôt que de traiter chaque enregistrement de trafic comme une liste plate de nombres, le modèle considère chaque caractéristique comme un « token » dans une courte séquence, permettant à son mécanisme d’attention d’apprendre comment les caractéristiques se relient entre elles au sein de l’enregistrement. Les auteurs explorent trois variantes : un style decoder-only similaire à GPT, un style encoder-only proche de BERT, et un Transformer complet encodeur–décodeur. Tous sont entraînés et évalués sur un jeu de référence largement utilisé (NSL-KDD) et sur un jeu de données plus moderne axé IoT (IoT-20). Une préparation attentive des données, une validation croisée et des techniques pour traiter les types d’attaque rares sont utilisées afin de réduire le biais et le surapprentissage.

Des performances quasi parfaites et des décisions plus claires

Les résultats sont frappants. Sur le benchmark NSL-KDD, le modèle Transformer complet atteint 100 % de précision, de rappel et de score F1, tant pour les décisions binaires « attaque vs normal » que pour la distinction entre plusieurs catégories d’attaque. Sur le jeu de données IoT-20, qui reflète mieux la diversité du trafic IoT actuel, le modèle obtient toujours des scores très élevés : environ 99,6 % de précision pour la classification binaire et plus de 95 % pour la classification multi-classes. Les auteurs comparent également leur système à de nombreuses méthodes d’apprentissage automatique et de deep learning de pointe et constatent que le Transformer les égale ou les dépasse généralement tout en restant suffisamment rapide pour être déployé sur des nœuds de fog. Pour rendre son comportement plus transparent, l’étude utilise des outils d’IA explicable qui classent les caractéristiques de trafic ayant le plus d’influence sur chaque décision, et teste la robustesse en créant des exemples « adversariaux » délibérément perturbés. Le Transformer conserve de hautes performances même face à de telles attaques et montre sur quelles caractéristiques il s’appuie le plus.

Du succès en laboratoire à la protection dans le monde réel

En termes simples, ce travail montre que la même technologie qui alimente les modèles de langage modernes peut être adaptée en un agent de sécurité performant et plus interprétable pour les réseaux fog. En apprenant comment les différentes données réseau interagissent, le système basé sur Transformer peut détecter à la fois les intrusions courantes et rares avec une précision remarquable, tout en s’exécutant suffisamment vite pour être pratique en périphérie du réseau. Les auteurs notent que des essais supplémentaires sur du trafic en direct, en perpétuelle évolution, sont encore nécessaires, et que les travaux futurs devraient se concentrer sur la montée en échelle de l’approche, la gestion des schémas d’attaque changeants et la protection de la vie privée à travers de nombreux nœuds fog distribués. Néanmoins, l’étude suggère que les modèles de type Transformer pourraient devenir une pierre angulaire de la défense des réseaux étendus et riches en appareils qui soutiennent notre vie quotidienne.

Citation: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

Mots-clés: sécurité du fog computing, détection d’intrusion réseau, modèles Transformer, cyberattaques IoT, IA en périphérie