Clear Sky Science · fr

Identification en temps réel des attaques d’hameçonnage via des extensions de navigateur renforcées par apprentissage automatique

Pourquoi les faux sites concernent tout le monde

Chaque jour, des personnes reçoivent des messages qui semblent provenir de leur banque, d’un service de livraison ou de leur entreprise — mais certains ne sont que des pièges soigneusement fabriqués. Les escroqueries par hameçonnage utilisent des courriels et des sites qui se ressemblent beaucoup pour voler des mots de passe, des numéros de carte bancaire et d’autres données personnelles. À mesure que les criminels deviennent meilleurs pour imiter des sites légitimes, les simples listes de blocage et l’intuition ne suffisent plus. Cet article décrit une nouvelle extension de navigateur qui surveille discrètement les pages que vous visitez et utilise l’apprentissage automatique pour signaler en temps réel les sites dangereux, visant à offrir aux utilisateurs ordinaires une protection robuste sans exiger qu’ils deviennent des experts en sécurité.

Comment les attaques d’hameçonnage modernes nous trompent

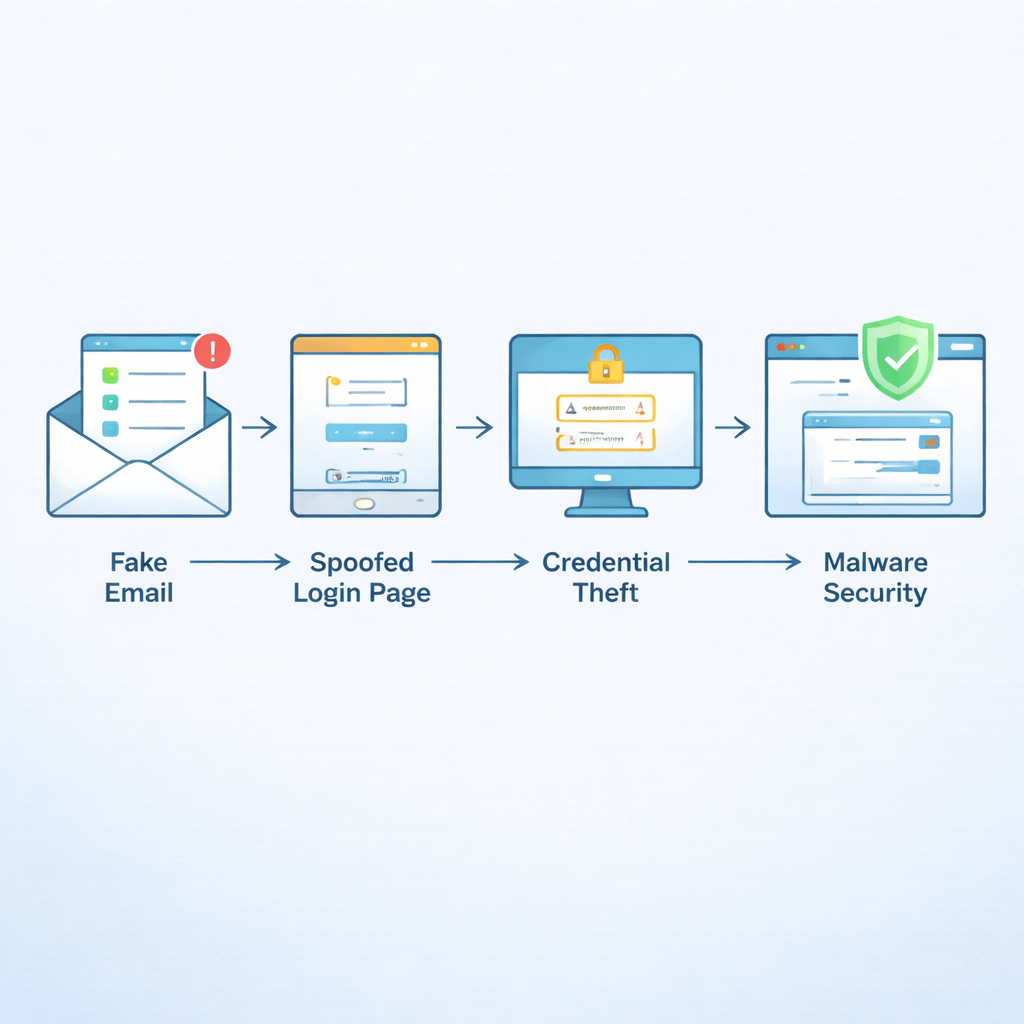

L’hameçonnage est devenu l’un des délits en ligne les plus courants au monde, responsable d’une large part des incidents cybernétiques signalés et des pertes financières. Les attaquants envoient des courriels persuasifs qui incitent à une action rapide — « vérifiez votre compte », « mettez à jour votre paiement », « suivez votre colis » — et dirigent les victimes vers de faux sites qui ressemblent étroitement à des pages bancaires, de commerce ou de services cloud réels. Beaucoup de ces sites utilisent désormais des certificats HTTPS valides et des designs soignés, si bien que les avertissements traditionnels comme « pas d’icône de cadenas » ou « page moche » ne fonctionnent plus. Les enquêtes et rapports de criminalité montrent que les adultes entre 20 et 40 ans sont fortement ciblés, et les équipes de sécurité restent très préoccupées par les attaques par e‑mail qui passent au travers des filtres.

Un regard plus intelligent sur les adresses Web et l’apparence des pages

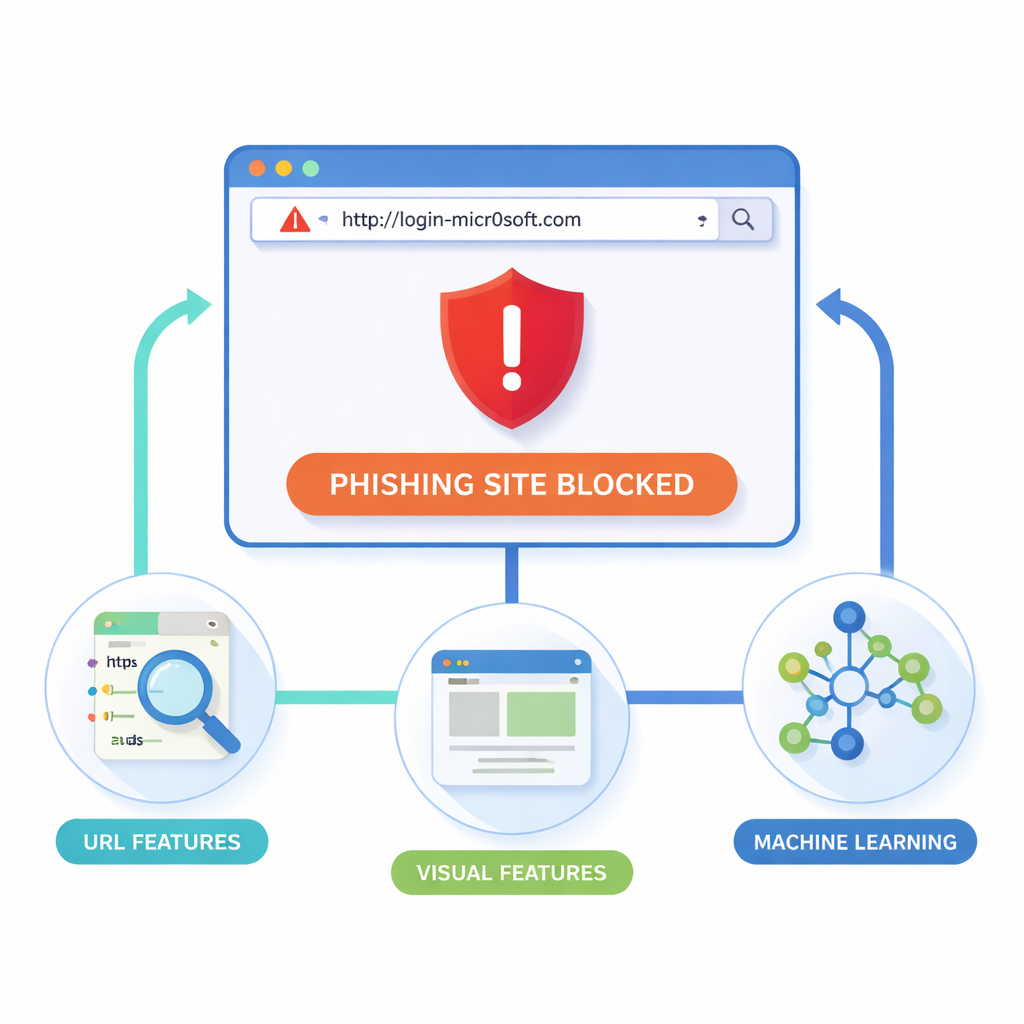

Les chercheurs soutiennent que l’endroit le plus sûr pour arrêter l’hameçonnage est directement dans le navigateur, au moment où une page est chargée. Leur extension pour Google Chrome (et navigateurs compatibles) examine deux indices principaux : l’adresse Web elle‑même et l’apparence de la page. Pour chaque site, elle collecte des détails « lexicaux » à partir de l’URL, tels que la longueur, des symboles inhabituels ou des sous‑domaines suspects ; des détails « structurels » et relatifs au domaine, comme le trafic et les données d’enregistrement ; et des indices « visuels » comme les blocs de mise en page, les couleurs et les logos. Un navigateur sans interface rend chaque page de façon contrôlée, la découpe en régions rectangulaires et enregistre l’emplacement des formulaires, logos et barres de navigation. Il compare ensuite cette empreinte visuelle avec celles de sites de confiance, à la recherche de quasi‑copies susceptibles d’être frauduleuses.

Utiliser des « loups » numériques pour choisir les indices les plus pertinents

Parce que le système recueille des dizaines de mesures par site, il doit déterminer lesquelles aident réellement à séparer les arnaques des pages sûres. Pour cela, les auteurs empruntent un algorithme inspiré de la chasse des loups gris. Dans ce « Grey Wolf Optimizer », de nombreux ensembles de caractéristiques candidates s’affrontent, et l’algorithme converge progressivement vers un sous‑ensemble compact qui offre le meilleur compromis entre détection des sites d’hameçonnage et minimisation des faux positifs. Ces caractéristiques sélectionnées sont ensuite alimentées dans trois modèles d’apprentissage automatique — Support Vector Machine, arbre de décision, et surtout Random Forest, qui combine de nombreux arbres de décision en un ensemble fort. L’entraînement utilise 80 000 sites issus de collections publiques comme PhishTank et d’archives académiques, avec des techniques supplémentaires pour gérer le déséquilibre entre sites légitimes et malveillants.

Transformer des modèles de laboratoire en un outil utile pour le navigateur

Le modèle Random Forest optimisé a atteint environ 98–99 % d’exactitude et un coefficient de corrélation de Matthews proche de 0,96, une mesure stricte qui prend en compte à la fois les attaques manquées et les faux positifs. Lors d’essais en conditions réelles avec une extension Chrome, le système a analysé chaque URL en environ 200 millisecondes, suffisamment rapide pour que les utilisateurs ne remarquent pas de latence. Lorsqu’une page risquée était détectée, l’extension affichait un avertissement clair et laissait l’utilisateur choisir entre revenir en arrière ou poursuivre à ses risques et périls. Comparé à des outils populaires comme Google Safe Browsing et aux extensions anti‑phishing existantes, le nouveau système montrait des taux de détection supérieurs, moins d’avertissements erronés et la capacité de repérer des adresses trompeuses — même lorsqu’elles étaient raccourcies, légèrement obfusquées ou nouvellement créées.

Ce que cela signifie pour la navigation quotidienne

Pour les non‑spécialistes, la conclusion essentielle est que la défense contre l’hameçonnage n’a plus à reposer uniquement sur l’intuition ou des listes noires manuelles. En combinant la manière dont un lien est écrit avec l’apparence d’une page, et en sélectionnant automatiquement les signaux les plus informatifs, l’extension proposée peut reconnaître de nombreuses arnaques dès leur première apparition, pas seulement après qu’elles aient été signalées. Les auteurs reconnaissent que les attaquants continueront d’évoluer et que les modèles devront être réentraînés et étendus aux téléphones et à d’autres navigateurs. Toutefois, leur travail montre qu’une extension intelligente, respectueuse de la vie privée et exécutée sur votre propre appareil peut agir comme une seconde paire d’yeux infatigable — vérifiant discrètement chaque site que vous visitez et intervenant quand quelque chose semble suspect, bien avant qu’un clic précipité ne se transforme en une coûteuse erreur.

Citation: Dandotiya, M., Goyal, N., Khunteta, A. et al. Real time identification of phishing attacks through machine learning enhanced browser extensions. Sci Rep 16, 6612 (2026). https://doi.org/10.1038/s41598-026-35655-7

Mots-clés: détection d’hameçonnage, extension de navigateur, apprentissage automatique, cybersécurité, sites Web frauduleux