Clear Sky Science · fr

Amélioration des performances de détection des malwares via un apprentissage profond hybride et des algorithmes de recherche heuristique

Pourquoi la sécurité de votre téléphone devient plus difficile à garantir

La plupart d’entre nous dépendent aujourd’hui des smartphones pour les opérations bancaires, les achats, le travail et les conversations privées. Parallèlement, des cybercriminels conçoivent des applications malveillantes de plus en plus furtives, capables de voler des données, d’espionner les utilisateurs ou de prendre le contrôle des appareils. Les outils antivirus traditionnels peinent à suivre le rythme. Cette étude présente une nouvelle méthode pour repérer les applications Android dangereuses en combinant des techniques avancées d’apprentissage profond, avec pour objectif d’offrir une protection plus rapide et plus fiable en conditions réelles.

La menace croissante au coeur des applications quotidiennes

Le malware — logiciel malveillant — a évolué, passant de virus gênants à un arsenal sophistiqué pour la cybercriminalité. Sur les téléphones Android en particulier, des applications factices et des téléchargements compromis peuvent, discrètement, donner accès à des informations bancaires, des photos personnelles, des secrets d’entreprise ou même à des réseaux entiers. Les criminels dissimulent de plus en plus leur code par des techniques comme le chiffrement, le « packing » du code et le retardement de l’exécution des fonctions malveillantes, de sorte que des analyses ponctuelles simples ne révèlent plus ce qu’une application fait réellement. En conséquence, les systèmes de sécurité doivent apprendre à reconnaître des motifs comportementaux subtils plutôt que de s’appuyer sur des signatures fixes ou une liste limitée de menaces connues.

Apprendre aux machines à reconnaître les motifs dangereux

L’apprentissage automatique et l’apprentissage profond — des formes d’intelligence artificielle qui apprennent à partir des données — montrent un réel potentiel pour la détection des malwares. Plutôt que de reposer sur des règles rédigées à la main, ces systèmes sont entraînés sur de vastes collections d’applications étiquetées comme sûres ou malveillantes. Ils identifient quelles combinaisons de caractéristiques, telles que les permissions, les instructions de programmation ou les historiques d’utilisation, signalent le danger. Cependant, les modèles existants butent souvent lorsque les ensembles de données sont énormes, déséquilibrés ou bruités, et beaucoup exigent trop de puissance de calcul pour une utilisation pratique sur téléphone ou autres appareils aux ressources limitées. Ils peuvent aussi échouer à s’adapter lorsque les cybercriminels inventent des modes d’attaque entièrement nouveaux, créant des lacunes dans la protection.

Un cerveau hybride pour un filtrage d’applications plus intelligent

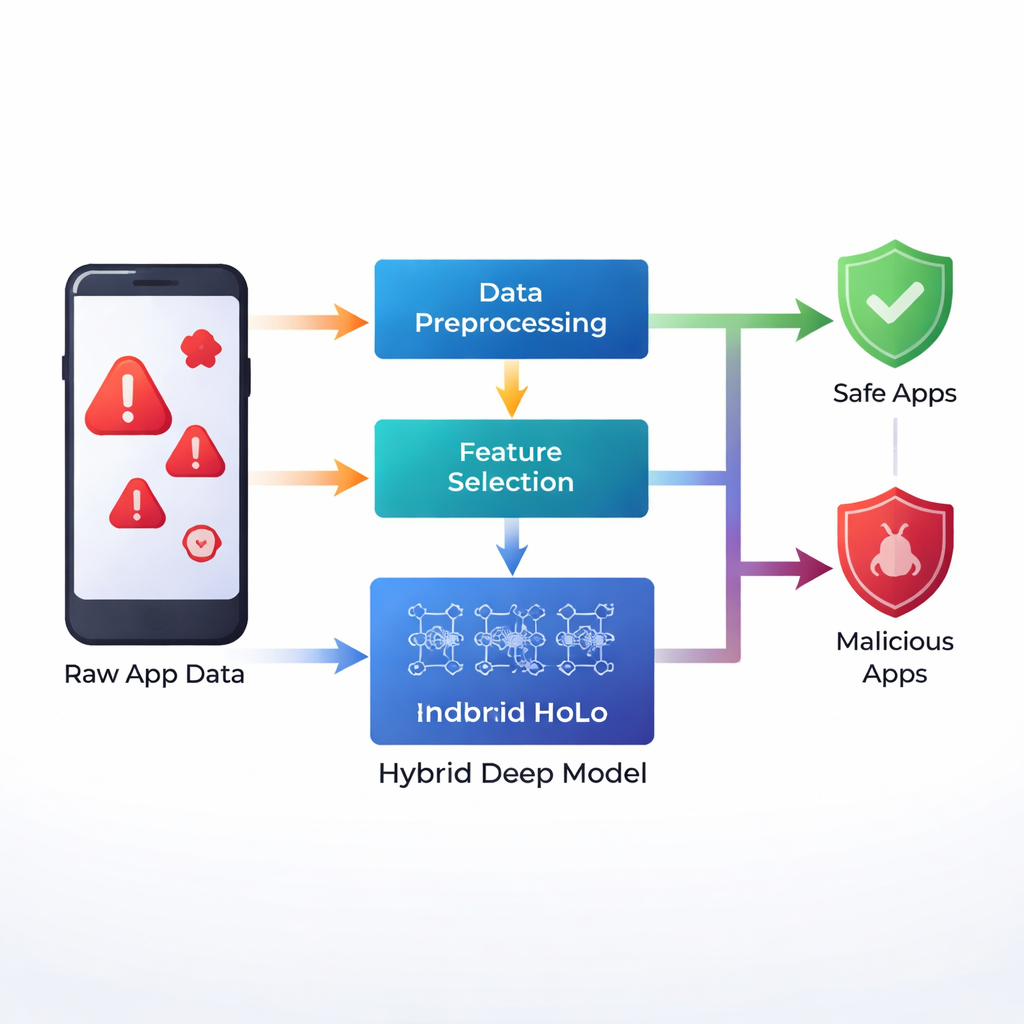

Les auteurs proposent un nouveau cadre, nommé IMDP‑HDL, qui combine plusieurs briques d’apprentissage profond pour mieux capter les indices cachés dans les données des applications Android. D’abord, ils utilisent une étape statistique connue sous le nom de standardisation par score Z, qui remet à l’échelle chaque caractéristique dans une plage commune afin qu’aucun type d’information ne domine le processus d’apprentissage. Ils appliquent ensuite une méthode de recherche heuristique pour ne sélectionner que les caractéristiques les plus informatives, ce qui élimine le bruit et accélère l’entraînement. Le cœur de leur système est un réseau hybride qui mêle trois approches : des couches convolutionnelles, efficaces pour repérer des motifs locaux ; un module BiLSTM (long short‑term memory bidirectionnel), capable de suivre des séquences d’événements dans les deux sens temporels ; et un mécanisme d’auto‑attention, qui apprend au modèle à se concentrer sur les parties les plus pertinentes des données au moment de prendre une décision.

Quelle est la performance du nouveau système

Pour évaluer leur approche, les chercheurs ont utilisé plusieurs jeux de données publics sur les malwares Android, regroupant au total plus de quinze mille applications et des centaines de caractéristiques descriptives par application. Ils ont entraîné leur modèle hybride par étapes, en augmentant progressivement le nombre de cycles d’entraînement, et ont suivi des mesures classiques de performance telles que la précision, la précision positive (precision), le rappel (recall) et un score combiné appelé F1. Sur le principal jeu de données Android, le cadre IMDP‑HDL a atteint une précision d’environ 99,2 %, surpassant diverses méthodes concurrentes, y compris des réseaux neuronaux conventionnels, des réseaux récurrents et d’autres modèles hybrides d’apprentissage profond. Il s’est aussi montré sensiblement plus rapide que les systèmes concurrents, terminant son analyse en moins de cinq secondes là où d’autres mettaient environ deux à trois fois plus de temps.

Limites actuelles et perspectives

Malgré ces résultats prometteurs, les auteurs reconnaissent que le modèle a été entraîné sur des jeux de données spécifiques qui ne reflètent pas forcément la pleine diversité des menaces présentes sur le terrain. Des tactiques en évolution rapide, comme les exploits zero‑day et des familles de malwares fortement mutées, pourraient encore passer entre les mailles du filet. Exécuter un tel modèle directement sur des téléphones, des voitures ou de petits objets connectés peut également poser problème lorsque la mémoire et la puissance de calcul sont limitées. Les chercheurs considèrent donc ce travail comme une base. Ils recommandent d’élargir les jeux de données, d’ajouter des mécanismes permettant au modèle de se mettre à jour au fil de l’apparition de nouvelles menaces, et d’explorer des moyens d’expliquer ses décisions afin que les analystes de sécurité et les utilisateurs puissent comprendre pourquoi une application a été signalée.

Ce que cela signifie pour les utilisateurs quotidiens

En termes simples, cette étude montre qu’en combinant plusieurs techniques avancées d’apprentissage, les ordinateurs peuvent devenir nettement meilleurs pour distinguer les applications sûres des applications dangereuses, même lorsque les auteurs malveillants cherchent à se dissimuler. Si cela ne supprime pas la nécessité d’un comportement utilisateur prudent — comme ne télécharger des applications que depuis des sources de confiance —, cela ouvre la voie à des défenses plus légères, plus rapides et plus précises intégrées aux futurs outils de sécurité. Si ces approches comme IMDP‑HDL sont affinées et déployées largement, elles pourraient rendre beaucoup plus difficile la vie des malwares cachés sur les smartphones et les appareils connectés que nous utilisons au quotidien.

Citation: Anuradha, A., Chouhan, A.S. & Srinivas Rao, S. Improving malware detection performance using hybrid deep representation learning with heuristic search algorithms. Sci Rep 16, 4847 (2026). https://doi.org/10.1038/s41598-026-35481-x

Mots-clés: Malwares Android, sécurité et deep learning, cybersécurité mobile, applications malveillantes, réseaux neuronaux