Clear Sky Science · fr

Une approche hybride d’apprentissage automatique pour détecter les attaques DDoS dans les réseaux définis par logiciel

Pourquoi il est crucial d’arrêter les inondations de trafic Internet

Lorsque vous regardez un film en ligne, faites des achats ou utilisez des applications cloud, vos données circulent sur des réseaux qui doivent rester rapides et fiables. Une façon récente et populaire d’exploiter ces réseaux, appelée réseau défini par logiciel (SDN), offre aux entreprises plus de contrôle et de souplesse — mais elle ouvre aussi la porte à des cyberattaques puissantes connues sous le nom d’attaques par déni de service distribué (DDoS). Ces attaques saturent les systèmes avec du trafic indésirable jusqu’à ce que les utilisateurs légitimes soient exclus. Cette étude montre comment une forme adaptée d’apprentissage automatique peut repérer précocement et avec précision ces inondations de trafic, aidant à maintenir la disponibilité des services en ligne quand nous en avons le plus besoin.

Un nouveau type de réseau, avec de nouvelles vulnérabilités

Les réseaux traditionnels s’appuient sur des équipements comme les routeurs qui décident où envoyer les données et qui les transmettent. Le SDN sépare ces rôles : un « cerveau » central appelé contrôleur décide comment le trafic doit circuler, tandis que des commutateurs plus simples se contentent d’exécuter ses instructions. Cette séparation rend les réseaux plus faciles à gérer, moins coûteux à déployer et plus adaptables pour des usages intensifs tels que les centres de données, les plates-formes cloud, la 5G et l’Internet des objets. Mais il y a un compromis. Parce qu’une grande partie du pouvoir est concentrée dans le contrôleur et exposée via des interfaces logicielles ouvertes, les attaquants peuvent concentrer leurs efforts sur cette cible. S’ils parviennent à noyer le contrôleur sous de fausses requêtes, ils peuvent paralyser l’ensemble du réseau d’un coup.

Comment les attaquants transforment des fonctionnalités utiles en armes

Les attaques DDoS enrôlent des armées d’appareils piratés — tout, des ordinateurs domestiques aux caméras non sécurisées — pour envoyer des vagues de trafic indésirable vers une cible. Dans le SDN, cette cible est souvent le contrôleur ou les commutateurs qui lui rapportent des informations. Chaque flux de données nouveau ou inhabituel peut obliger le contrôleur à prendre une décision et à mettre à jour les règles dans les commutateurs. Lors d’une inondation DDoS, le nombre de flux et de messages de contrôle peut s’envoler, saturant les ressources du contrôleur et bloquant les utilisateurs normaux. Les outils de détection précédents s’appuyaient souvent sur des données anciennes, non spécifiques au SDN, ou sur des seuils fixes, ce qui les rendait inefficaces face à des attaques plus récentes, plus furtives et aux schémas de trafic modernes changeants.

Construire un tableau réaliste de l’attaque et de la vie normale

Pour combler ces lacunes, les chercheurs ont construit leur propre environnement de test SDN au lieu de réutiliser des jeux de données hérités. En utilisant un contrôleur SDN open source largement utilisé (Ryu) et un commutateur virtuel, ils ont créé un réseau simple mais strictement contrôlé dans lequel ils pouvaient générer à la fois le trafic quotidien et plusieurs types d’inondations DDoS (basées sur TCP, UDP et ICMP). Le contrôleur a collecté régulièrement des statistiques détaillées sur chaque flux de données et chaque port de commutateur, comme la durée des flux, le nombre de paquets et d’octets transférés, le nombre de flux actifs et la bande passante utilisée par chaque port. Ces mesures ont été converties en 22 caractéristiques ciblées, incluant de nouvelles moyennes capturant la quantité de données par flux. Chaque enregistrement de flux a été automatiquement étiqueté comme bénin ou malveillant, aboutissant à un jeu de données de taille moyenne spécifique au SDN comprenant 99 225 exemples.

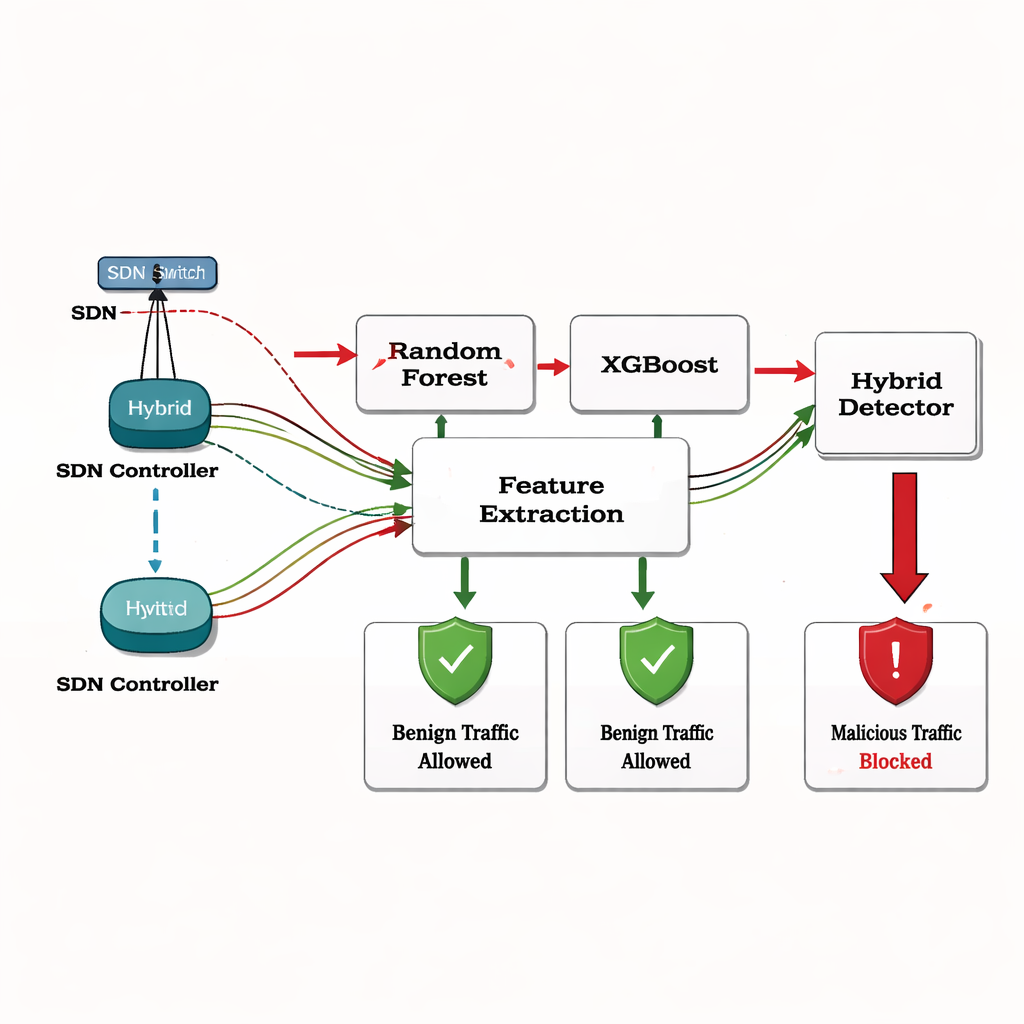

Un moteur d’apprentissage en équipe pour repérer les problèmes

Armée de ce jeu de données, l’équipe a comparé une gamme de méthodes d’apprentissage automatique pour classer les flux en trafic normal ou d’attaque. Ils ont constaté que des modèles simples comme la régression logistique ou les arbres de décision basiques manquaient bon nombre des motifs subtils présents dans les statistiques. Deux méthodes d’ensemble basées sur les arbres — Random Forest et XGBoost — ont émergé, chacune traitant les relations complexes de manière différente. Les chercheurs les ont ensuite combinées en un modèle hybride qui laisse les deux méthodes voter sur le résultat. Ce détecteur en équipe a atteint une précision de 99,36 %, avec très peu de fausses alertes et presque aucune attaque manquée. Les tests utilisant les courbes ROC (receiver operating characteristic) ont montré des performances proches de la perfection, ce qui signifie que le modèle peut distinguer le trafic d’attaque du trafic normal sur une large gamme de paramètres.

De l’alerte précoce à la défense automatique

Au-delà de la détection, les auteurs décrivent comment un tel modèle pourrait être connecté directement à un contrôleur SDN. À mesure que le contrôleur collecte des statistiques en temps réel, il pourrait les transmettre au modèle entraîné et, lorsqu’un flux paraît malveillant, appliquer instantanément de nouvelles règles aux commutateurs pour abandonner, ralentir ou bloquer ce trafic. Bien que cette étude n’ait été testée que dans un dispositif contrôlé à commutateur unique avec du trafic synthétique, elle montre que des caractéristiques adaptées au SDN, combinées à une approche hybride d’apprentissage, peuvent détecter de manière fiable les attaques DDoS à temps pour répondre. Pour les non-spécialistes, le message clé est que l’association de conceptions réseau modernes et de défenses contemporaines basées sur les données peut rendre les services en ligne dont nous dépendons plus résistants face aux inondations de trafic à grande échelle.

Citation: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

Mots-clés: réseau défini par logiciel, attaques DDoS, apprentissage automatique, sécurité réseau, détection du trafic