Clear Sky Science · fr

Combinaison d’un optimiseur inspiré du quantique et d’un réseau de caractéristiques pyramidales pour la détection d’intrusions dans les environnements Cloud‑IoT

Des boucliers plus intelligents pour un monde d’appareils connectés

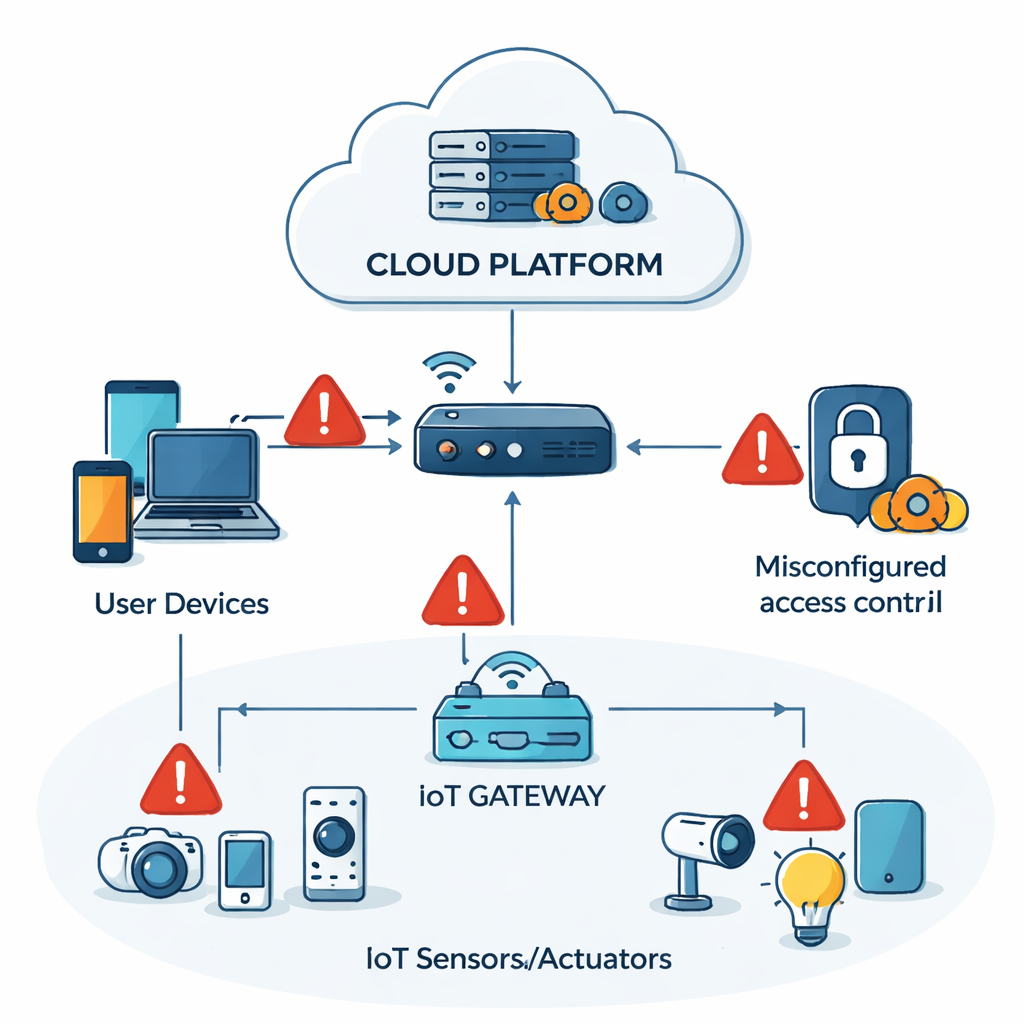

Des serrures intelligentes et moniteurs pour bébés aux capteurs d’usine et équipements hospitaliers, des milliards d’appareils de l’Internet des objets (IoT) communiquent désormais avec de puissants serveurs cloud. Cette commodité a un coût caché : des attaquants peuvent s’infiltrer par de petits dispositifs et se propager dans le cloud, voler des données ou interrompre des services. Cet article présente un nouveau système de défense piloté par l’IA, conçu pour repérer ces intrusions avec plus de précision et s’adapter aux tactiques d’attaque en rapide évolution dans les réseaux Cloud‑IoT modernes.

Pourquoi les appareils du quotidien sont des cibles faciles

La plupart des objets IoT sont conçus pour être bon marché, compacts et économes en énergie, pas pour être fortement blindés. Ils utilisent souvent des chiffremments faibles et des firmwares obsolètes, tandis que les plateformes cloud qui les gèrent offrent de nombreuses portes et couloirs qu’un attaquant peut exploiter. Un exemple concret cité par les auteurs concerne une brèche en 2023 dans une chaîne d’hôtels intelligents, où des pirates ont exploité des serrures de porte et des capteurs CVC vulnérables, puis ont progressé via le backend cloud pour perturber les opérations dans des dizaines d’établissements. Les systèmes traditionnels de détection d’intrusion, qui recherchent soit des signatures d’attaque connues soit des anomalies grossières, peinent dans ce contexte : le trafic réseau est de haute dimension, mélange de nombreux champs numériques et catégoriels, et les modèles d’attaque évoluent rapidement. Par conséquent, des attaques subtiles et multi‑étapes se fondent souvent dans l’activité de fond normale.

Transformer les journaux réseau en images que l’IA peut véritablement voir

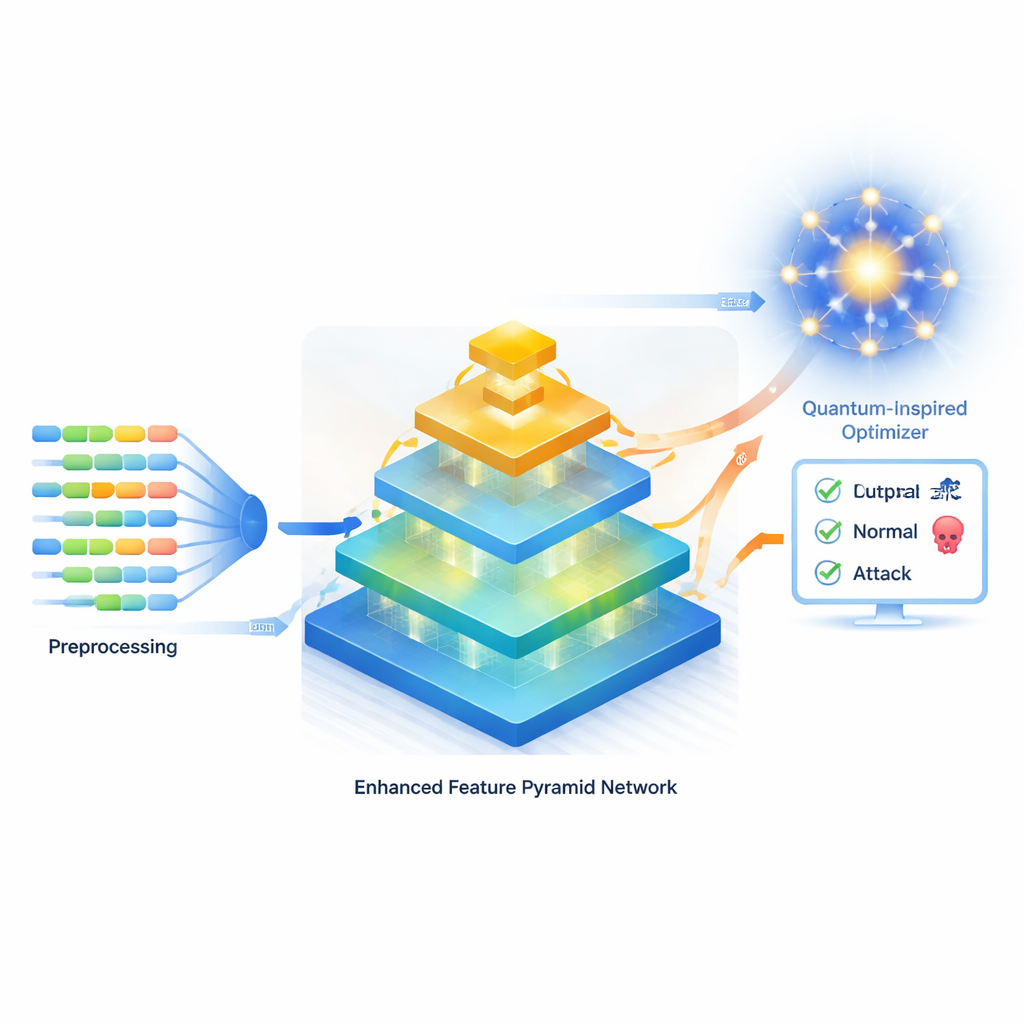

Les auteurs proposent une approche nouvelle qui commence par nettoyer et remodeler soigneusement les journaux réseau bruts. Les champs catégoriels, comme le type de protocole ou le nom du service, sont convertis en vecteurs numériques, tandis que les quantités continues, telles que la taille des paquets et la durée des flux, sont normalisées pour qu’aucune ne domine le processus d’apprentissage. Pour faire face au fait que les attaques réelles sont rares par rapport au trafic normal, ils utilisent une technique appelée SMOTE pour générer des exemples synthétiques réalistes des classes d’attaque sous‑représentées, réduisant le biais en faveur de la classe majoritaire. De manière cruciale, ils réagencent ensuite ces données tabulaires en « pseudo‑images » structurées, permettant à un puissant réseau de type vision, leur réseau pyramidal de caractéristiques amélioré (EFPN), d’analyser des motifs à plusieurs échelles au lieu de traiter chaque caractéristique isolément.

Une « pyramide » multi‑couches qui lit motifs grands et petits

L’EFPN s’inspire des systèmes de reconnaissance d’images qui excellent à repérer à la fois les fins détails et les formes globales. En son cœur se trouve une architecture de base proche de ResNet34, qui construit une hiérarchie de cartes de caractéristiques. Une voie ascendante capture des motifs de plus en plus abstraits, tandis qu’une voie descendante utilise la déconvolution (une forme plus intelligente de suréchantillonnage) pour récupérer des détails spatiaux fins que des méthodes plus simples atténuent souvent. Un module d’Embedding Sémantique Profond mélange ensuite les signaux de bas niveau riches en détails avec ceux de haut niveau porteurs de contexte, préservant à la fois des vues « gros plan » et « grand angle » du trafic. Enfin, une étape de fusion à deux branches traite en parallèle les motifs globaux et les nuances locales — utilisant des convolutions spécialisées qui élargissent efficacement le champ réceptif — avant de les réunir en une représentation compacte unique utilisée pour la classification.

Emprunter des idées aux gribouillis d’enfants et à la physique quantique

Concevoir le réseau n’est que la moitié du travail ; régler ses nombreux paramètres — tels que le taux d’apprentissage, la taille des filtres et le nombre de cartes de caractéristiques — influence fortement la précision. Plutôt que de s’appuyer sur une recherche en grille lente ou des optimiseurs standard, les auteurs présentent une méta‑heuristique améliorée par le quantique appelée Q‑CDDO (Quantum‑Enhanced Child Drawing Development Optimizer). Elle s’inspire librement de l’évolution des dessins d’enfants : premiers gribouillis, imitation d’exemples meilleurs, émergence d’un sens des proportions (lié au nombre d’or), créativité et mémoire des schémas réussis. Mathématiquement, cela s’encode par une recherche basée sur une population qui explore et affine des ensembles de valeurs d’hyperparamètres candidates. La partie « améliorée par le quantique » représente chaque candidat comme une chaîne de qubits en superposition ; en appliquant des portes de rotation guidées par les meilleures solutions trouvées jusqu’alors, l’algorithme peut explorer un vaste espace de recherche plus largement tout en se concentrant sur des régions prometteuses.

Évaluer la nouvelle défense

Le cadre complet EFPN–Q‑CDDO a été évalué sur deux jeux de données de référence largement utilisés : CIC‑IDS‑2017, qui simule un réseau d’entreprise conventionnel avec plusieurs types d’attaque, et Bot‑IoT, qui se concentre sur le trafic de botnet de type IoT. Après une validation croisée en cinq plis et un traitement soigné du déséquilibre des classes, le système a atteint 96,3 % de précision sur CIC‑IDS‑2017 et 94,6 % sur Bot‑IoT, surpassant plusieurs baselines solides, y compris des hybrides avancés d’apprentissage profond et d’autres modèles réglés par méta‑heuristiques. Il a également montré des scores F1 plus élevés — un équilibre entre précision et rappel — indiquant moins d’attaques manquées et moins de fausses alertes. Des études d’ablation ont démontré que les deux ingrédients principaux sont importants : améliorer une pyramide de caractéristiques standard vers la version améliorée fait progresser les résultats, et remplacer les optimiseurs conventionnels par Q‑CDDO augmente encore les performances et produit une convergence d’entraînement plus lisse et plus rapide.

Ce que cela implique pour la sécurisation du monde connecté

Pour les non‑spécialistes, la conclusion clé est que défendre les systèmes Cloud‑IoT ne se résume pas à des mots de passe plus forts ou à de meilleurs pare‑feux ; il faut une reconnaissance des motifs plus intelligente capable de lire un trafic complexe et bruité sans submerger les analystes de fausses alertes. En convertissant des journaux réseau bruts en structures de type image et en associant une « pyramide » neuronale multi‑échelle à une stratégie d’ajustement inspirée du quantique, ce travail propose un détecteur d’intrusion à la fois plus précis et plus adaptable que de nombreux systèmes existants. Bien que les effets quantiques ici soient simulés plutôt que fondés sur du matériel quantique réel, ces idées aident l’optimiseur à échapper à des solutions locales étroites et à trouver de meilleurs réglages. À mesure que les déploiements IoT se multiplient dans les foyers, les villes et les infrastructures critiques, des approches comme EFPN–Q‑CDDO pourraient constituer une part puissante du tissu invisible de sécurité qui rend ces environnements connectés résilients face à des menaces cybernétiques en constante évolution.

Citation: Hajlaoui, R., Shalaby, M., Alfilh, R.H.C. et al. Combination of quantum-based optimizer and feature pyramid network for intrusion detection in Cloud-IoT environments. Sci Rep 16, 7244 (2026). https://doi.org/10.1038/s41598-026-35242-w

Mots-clés: détection d’intrusion, sécurité Cloud IoT, apprentissage profond, optimisation inspirée du quantique, analyse du trafic réseau