Clear Sky Science · fr

Cadre hybride classant les caractéristiques efficace pour la détection de logiciels malveillants Android IoT

Pourquoi vos objets connectés ont besoin de meilleurs gardes du corps

Des sonnettes et téléviseurs intelligents aux capteurs industriels et voitures connectées, des milliards d’appareils fonctionnent désormais sous Android. Cette commodité a un coût caché : ces appareils sont de plus en plus ciblés par des maliciels capables de voler des données, d’espionner les utilisateurs ou d’entraver des réseaux entiers. Cet article propose une nouvelle méthode pour repérer ces attaques rapidement et efficacement, même sur des appareils peu puissants, ouvrant la voie à des maisons, hôpitaux, villes et industries plus sûrs.

Le problème croissant à l’intérieur des objets du quotidien

Android est devenu le système d’exploitation par défaut pour de nombreux objets connectés parce qu’il est flexible, ouvert et peu coûteux à adapter. Cette ouverture le rend aussi attractif pour les criminels. De nombreux appareils basés sur Android n’ont aucune protection antivirus, dépendent de stores d’applications non fiables et reçoivent rarement des mises à jour de sécurité en temps voulu. Les menaces récentes — y compris d’importants botnets qui lancent des attaques saturant Internet et des logiciels espions qui récoltent en silence mots de passe, messages et même données biométriques — montrent la rapidité d’évolution des maliciels mobiles et IoT. Les défenses traditionnelles, comme la recherche de signatures ou de simples vérifications de permissions, peinent à suivre, surtout quand les attaquants dissimulent leur code ou modifient leur comportement à la volée.

Regarder les applications sous deux angles à la fois

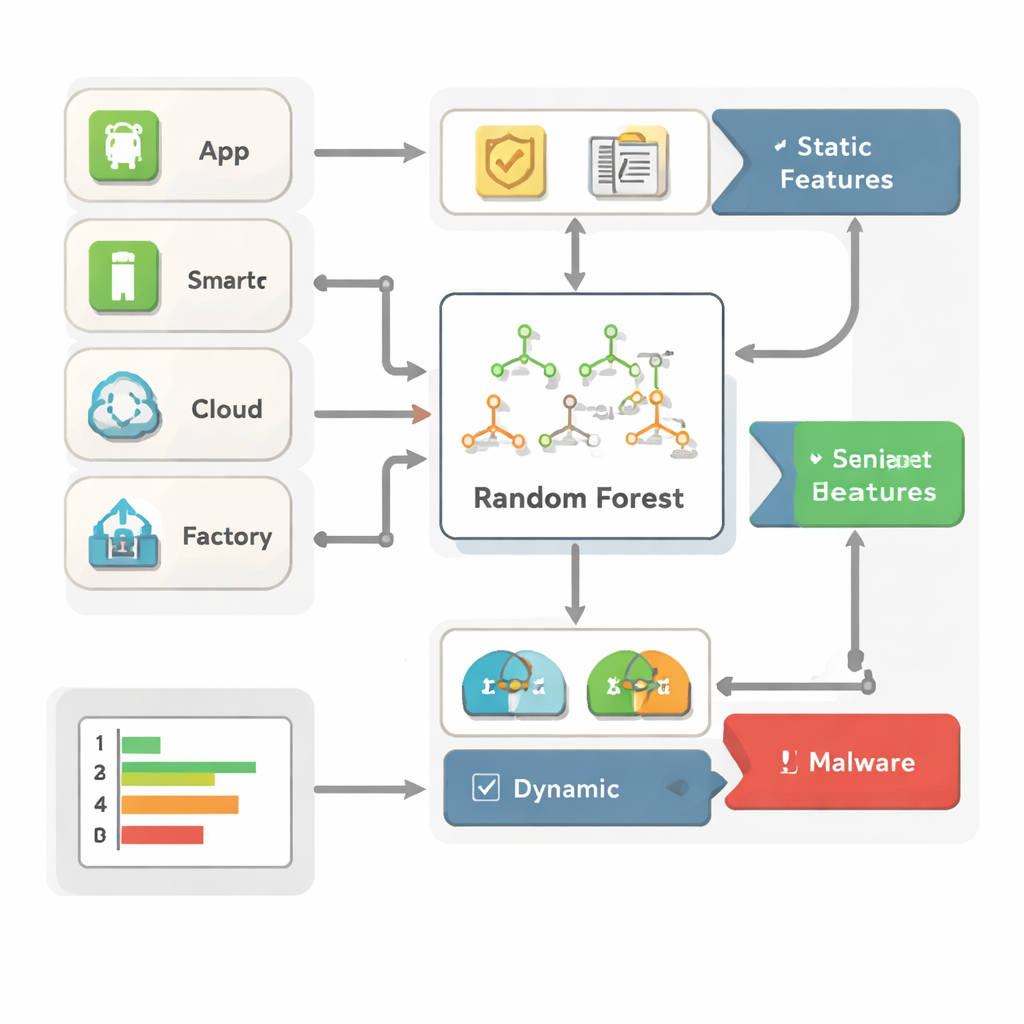

Les auteurs soutiennent qu’une seule vue d’une application ne suffit plus. Ils combinent donc deux approches complémentaires. La première, souvent appelée analyse statique, inspecte ce que l’application demande et comment elle est construite — ses permissions, les interfaces de programmation qu’elle utilise et des métadonnées de base — sans l’exécuter. La seconde, l’analyse dynamique, observe ce que l’application fait réellement lors de son exécution : l’utilisation de la mémoire et du processeur, les appels système effectués et ses communications réseau. En fusionnant ces deux types d’indices, le cadre peut détecter à la fois les menaces évidentes et les maliciels plus subtils et changeants qui pourraient tromper une méthode prise isolément.

Apprendre à une forêt d’arbres de décision à repérer les mauvais comportements

Pour transformer ce mélange riche d’indices en décisions, le système utilise une méthode d’apprentissage automatique appelée Forêt Aléatoire (Random Forest), que l’on peut voir comme une foule d’arbres de décision simples qui votent pour déterminer si une application est bénigne ou malveillante. Crucialement, les auteurs n’alimentent pas le modèle avec tous les détails bruts. Ils classent les caractéristiques selon deux mesures d’utilité et ne conservent que les plus informatives. Cette étape de sélection réduit la taille des données à traiter, accélère la détection et clarifie quels signaux — comme certaines permissions de SMS, des ports réseau suspects ou des schémas mémoire étranges — orientent les verdicts. Parce que les Forêts Aléatoires mettent naturellement en évidence les entrées les plus pertinentes, les analystes en sécurité peuvent mieux comprendre et faire confiance aux choix du système.

Tests sur différents types d’attaques et de jeux de données

Le cadre est évalué sur quatre collections bien connues de données Android et IoT industrielles. L’une (Drebin) se concentre sur les permissions et le code des applications, une autre (TUANDROMD) inclut des traits d’application plus détaillés, une troisième (CCCS‑CIC‑AndMal‑2020) suit le comportement des applications à l’exécution, et une quatrième (CIMD‑2024) enregistre des années d’activité réseau provenant de véritables appareils industriels. Sur les trois premiers jeux, le système atteint une précision remarquable — autour de 99 à 100 % — avec une précision et un rappel également élevés, ce qui signifie qu’il manque rarement des maliciels ou ne classe pas à tort des applications propres. Il fonctionne aussi rapidement et avec des besoins mémoire modestes, ce qui le rend adapté aux dispositifs périphériques incapables d’héberger de lourds modèles de deep learning. Le jeu de données industriel met en lumière une limitation importante : comme le trafic bénin est largement majoritaire par rapport aux attaques, un modèle simple peut sembler précis tout en manquant de nombreuses menaces rares mais dangereuses, soulignant la nécessité de techniques spécifiques pour traiter des données déséquilibrées.

Limites actuelles et pistes d’amélioration

Bien que l’approche proposée donne d’excellents résultats sur plusieurs repères, elle est moins efficace lorsque le trafic malveillant est rare et varié, comme dans les réseaux industriels réels. Les auteurs notent ouvertement que, dans de tels cas, le modèle a tendance à privilégier la classe majoritaire « sûre » et à négliger des familles de maliciels plus petites. Ils suggèrent d’améliorer cela par des échantillonnages plus intelligents, un entraînement sensible au coût et un peaufinage continu des caractéristiques, ainsi que des tests contre des maliciels délibérément déguisés qui cherchent à tromper les systèmes basés sur l’apprentissage. Malgré tout, le travail montre qu’un modèle transparent et bien conçu peut offrir une protection proche de l’état de l’art sans les coûts lourds du deep learning, fournissant un plan d’action pratique pour défendre l’univers croissant des objets propulsés par Android.

Ce que cela signifie pour la sécurité au quotidien

Pour les non‑experts, la conclusion est simple : il est possible de construire des défenses contre les maliciels à la fois intelligentes et suffisamment légères pour fonctionner sur des appareils courants, tout en restant assez claires pour que des experts humains puissent en auditer le fonctionnement. En combinant ce que les applications déclarent vouloir faire avec ce qu’elles font réellement en pratique, et en se concentrant sur les signes d’alerte les plus révélateurs, ce cadre rend les téléphones et objets basés sur Android beaucoup moins attractifs pour les attaquants. Avec une amélioration continue pour des données réelles fortement déséquilibrées, des systèmes similaires pourraient devenir un élément clé du filet de sécurité invisible protégeant nos maisons, hôpitaux, usines et villes connectés contre les intrusions numériques.

Citation: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

Mots-clés: Logiciels malveillants Android, Sécurité IoT, apprentissage automatique, analyse hybride, forêt aléatoire