Clear Sky Science · fr

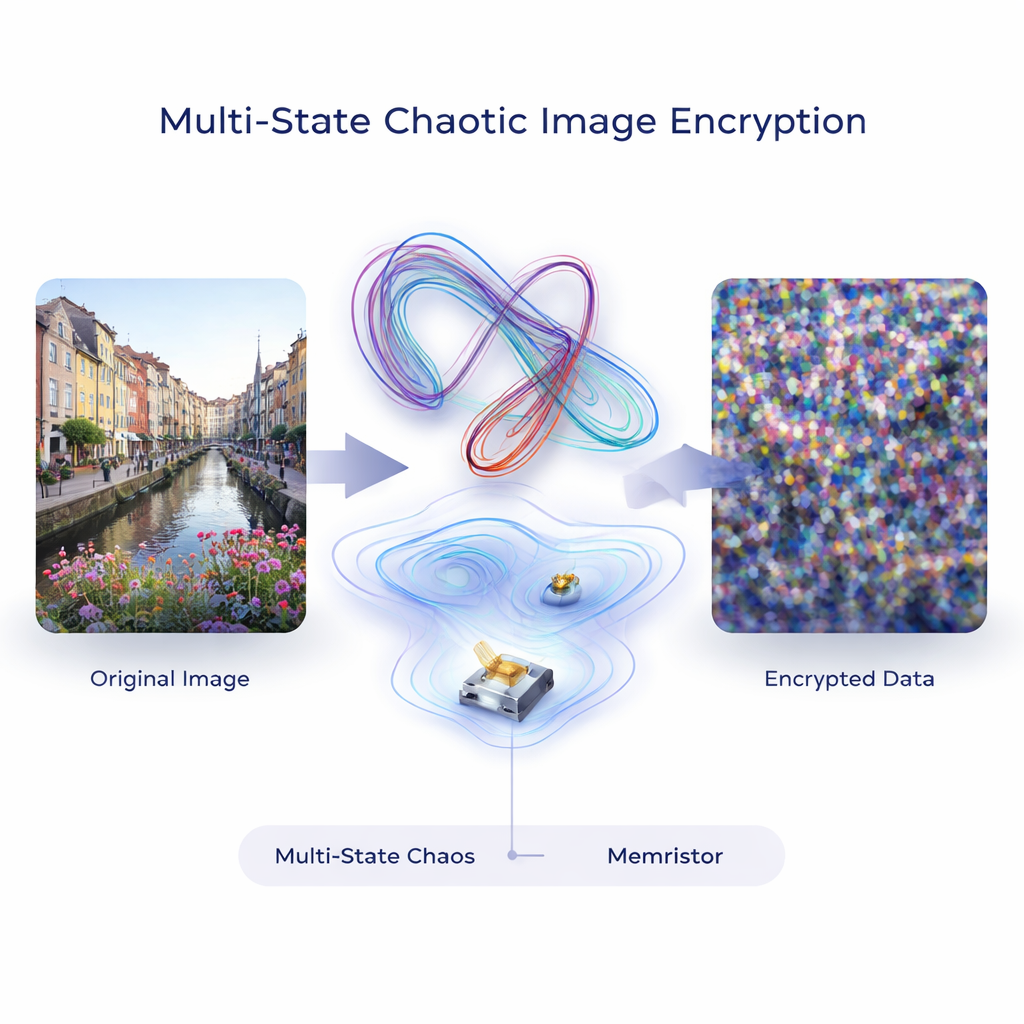

Construction de systèmes chaotiques multi-états et applications au chiffrement d’images

Pourquoi brouiller les images est important pour votre vie privée

Photos et vidéos circulent désormais en permanence via les téléphones, les clouds et les réseaux sociaux, il est donc essentiel de les protéger des regards indiscrets. Les outils de chiffrement conventionnels comme l’AES fonctionnent bien pour les textes et les petits fichiers, mais ils peuvent être lents ou inefficaces pour les images volumineuses et colorées qui dominent aujourd’hui le trafic de données. Cet article explore une approche différente : utiliser l’imprévisibilité intrinsèque des systèmes chaotiques — des modèles mathématiques qui se comportent comme la turbulence ou la météo — pour concevoir des verrous d’image plus rapides et plus difficiles à casser.

Une nouvelle façon d’agiter le chaos numérique

Les auteurs partent d’une question simple : peut-on obtenir un chaos plus puissant sans inventer des équations entièrement nouvelles, mais en modifiant soigneusement ce que l’on connaît déjà ? Ils se concentrent sur le système classique de Lorenz, un modèle à trois équations célèbre pour son attracteur en forme de papillon, et montrent que son comportement sauvage peut être enrichi en ajustant deux ingrédients. D’abord, ils élèvent chaque variable interne à des puissances différentes, ce qui remodèle subtilement la façon dont le système évolue dans le temps. Ensuite, ils ajoutent de petits décalages constants — des « petits paramètres » — à ces variables. Même si ces modifications paraissent modestes sur le papier, les simulations révèlent qu’elles altèrent significativement la dynamique du système tout en maintenant un état pleinement chaotique.

Ajouter de la mémoire au chaos avec de l’« encre » électronique

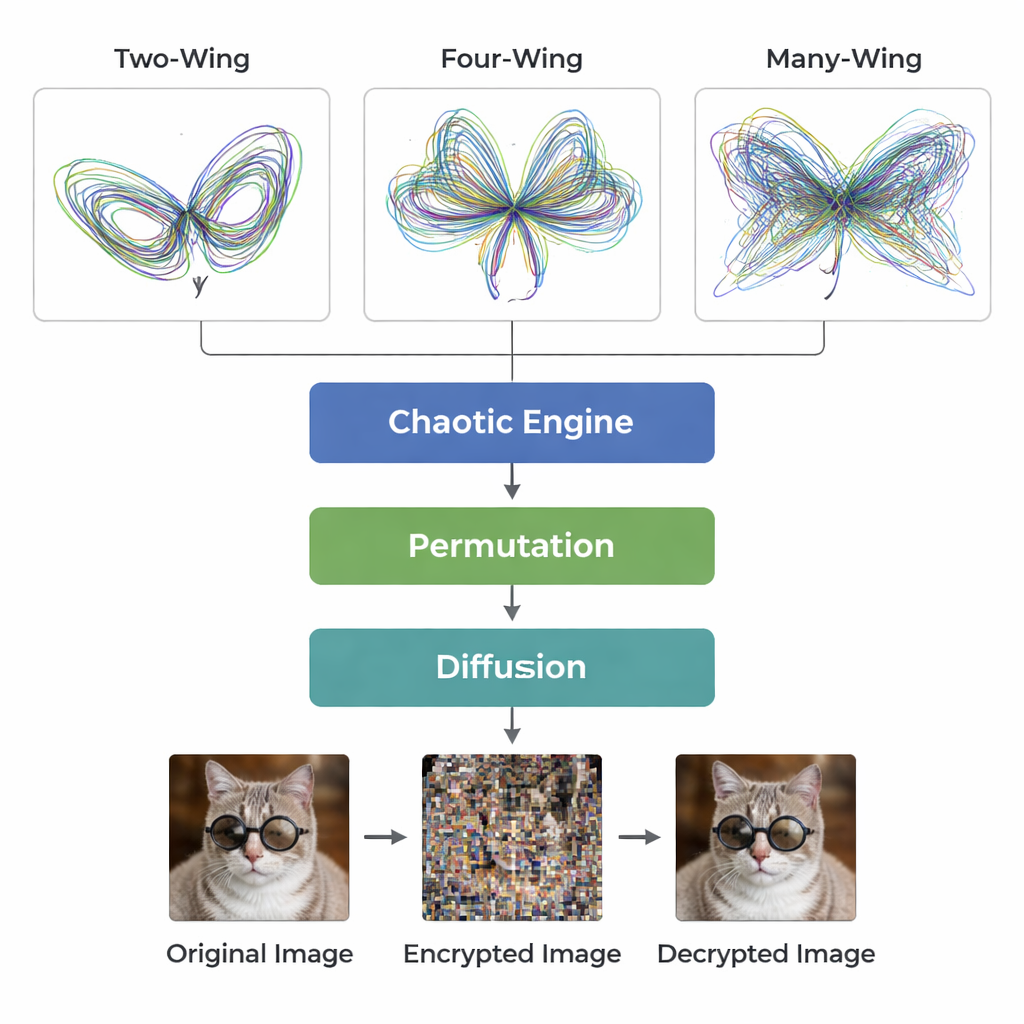

Pour pousser l’idée plus loin, l’équipe couple le modèle chaotique à un memristor, un composant électronique dont la résistance dépend du passé — comme un conducteur qui se souvient des courants qui l’ont traversé. En réinjectant le comportement temporel du memristor dans les équations, les trajectoires du système se développent en motifs à multiples ailes : au lieu du « papillon » classique à deux lobes, le modèle peut afficher quatre, huit ou même seize ailes, selon la force du couplage avec le memristor. La variation des conditions initiales ou des paramètres reconfigure ces ailes sans détruire le chaos sous-jacent. Des tests basés sur les exposants de Lyapunov et un diagnostic appelé SALI confirment que, sur de nombreux réglages, le système reste très sensible et imprévisible, deux caractéristiques essentielles d’une bonne source d’aléa cryptographique.

S’assurer que la recette fonctionne dans de nombreux contextes

Les signaux du monde réel présentent souvent de la mémoire et des effets à longue portée, aussi les auteurs vérifient-ils si leur construction reste efficace lorsqu’ils dépassent le calcul classique pour recourir au calcul fractionnaire, qui permet des dérivées d’ordre non entier. En réécrivant leurs équations dans ce cadre et en les simulant avec des méthodes numériques spécialisées, ils observent à nouveau un mouvement chaotique multi-ailes robuste. Ils appliquent également la même stratégie de conception à deux autres modèles bien connus, le système T et le système Liu. Dans chaque cas, la combinaison de la reformulation des variables d’état, de petits paramètres et de termes de type memristor produit des attracteurs chaotiques riches. Cela suggère que leur méthode n’est pas liée à une équation particulière, mais offre une recette générale pour concevoir un chaos complexe.

Du tourbillon mathématique à des verrous d’images renforcés

À partir de ce moteur chaotique, les auteurs conçoivent un schéma complet de chiffrement d’images. Le système chaotique génère de longues suites de nombres apparemment aléatoires, qui sont transformées en cartes bidimensionnelles servant à mélanger les lignes et les colonnes d’une image (permutation) puis à modifier les valeurs de pixels (diffusion). Parce que de petites variations des conditions initiales modifient drastiquement la suite chaotique, l’espace de clés effectif est énorme — de l’ordre de 2^172 clés possibles — bien au-delà de la portée d’une recherche exhaustive. Des tests sur des photographies couleur standard montrent que les images chiffrées ressemblent à du bruit uniforme, avec des histogrammes plats, une entropie d’information élevée proche du maximum théorique, et presque aucune corrélation entre pixels voisins.

Résister au bruit et aux attaques

L’équipe examine aussi le comportement de leur système face à des abus réalistes. Lorsque du bruit aléatoire de type « sel et poivre » ou de larges zones noircies sont injectés dans les images chiffrées, les résultats déchiffrés conservent encore un contenu reconnaissable, et les scores de qualité se dégradent progressivement plutôt que de s’effondrer. Des tests statistiques comme l’analyse du khi-deux, ainsi que des mesures de l’impact sur le texte chiffré lorsqu’un seul pixel de l’image originale est modifié, indiquent tous une forte résistance aux stratégies cryptanalytiques courantes. En résumé, le schéma est à la fois suffisamment sensible aux modifications pour contrer les attaquants et assez robuste pour tolérer la perte et l’altération des données.

Ce que cela signifie pour la sécurité quotidienne

Pour les non‑spécialistes, le message principal est que le même type de chaos à effet papillon qui influence les prévisions météorologiques peut être conçu et exploité pour protéger des images numériques. En ajustant systématiquement des modèles chaotiques existants par de petits décalages de paramètres, la reformulation des variables et l’ajout de composants à mémoire, les auteurs créent une famille flexible de générateurs chaotiques et montrent comment transformer l’un d’entre eux en un chiffre d’image efficace. Leurs tests indiquent que cette approche peut dissimuler très efficacement l’information visuelle tout en restant suffisamment rapide pour un usage pratique, ouvrant une voie prometteuse pour des outils de chiffrement adaptés aux flux massifs d’images de l’ère numérique.

Citation: Wang, X., Wu, H., Yan, A. et al. Construction of multi-state chaotic systems and applications to image encryption. Sci Rep 16, 5518 (2026). https://doi.org/10.1038/s41598-026-35222-0

Mots-clés: chiffrement d’images chaotique, attracteur multi-ailes, mémoire résistive (memristor), chaos d’ordre fractionnaire, sécurité de l’information