Clear Sky Science · fr

Gestion d'identité pour l'IoT basée sur la blockchain : une défense multi‑couches contre l'IA antagoniste

Pourquoi protéger les appareils connectés exige aujourd’hui de nouvelles approches

Les foyers, hôpitaux, usines et villes se remplissent d’appareils connectés à Internet, des serrures intelligentes et caméras aux capteurs médicaux et contrôleurs de réseau électrique. Ces dispositifs fonctionnent souvent en silence, mais si leur identité est falsifiée ou volée, des criminels — ou des États hostiles — peuvent ouvrir des portes, détourner du matériel ou interrompre des services. Cet article examine une nouvelle façon de protéger le « qui est qui » de l’Internet des objets (IoT) en utilisant la blockchain et la cryptographie avancée pour devancer des attaques d’intelligence artificielle de plus en plus sophistiquées.

Ce qui cloche dans les systèmes de confiance actuels

La plupart des appareils connectés reposent aujourd’hui sur des autorités centrales, comme des serveurs de certificats, pour prouver leur identité. Si l’un de ces nœuds centraux est compromis, un attaquant peut usurper un très grand nombre d’appareils simultanément. Parallèlement, les outils d’IA — en particulier les modèles génératifs — peuvent falsifier des signaux biométriques et des profils comportementaux qui semblent presque réels, trompant des lecteurs de visage ou de rythme cardiaque et imitant même la façon dont on tape ou déplace une souris. Les auteurs notent que plus de quatre systèmes IoT sur cinq restent vulnérables à de telles ruses avancées. Ils soulignent aussi que de nombreux « smart contracts » actuels, ces petits programmes qui automatisent des actions sur une blockchain, contiennent des bugs cachés que des attaquants pilotés par l’IA pourraient exploiter.

Construire un annuaire partagé et inviolable pour les appareils

Le système proposé remplace l’autorité centrale unique par un registre partagé basé sur la blockchain. Chaque appareil IoT crée une paire de clés cryptographiques, et seule une version brouillée unidirectionnelle (un hash) de sa clé publique est stockée sur la chaîne comme identifiant permanent. Cela rend l’enregistrement d’identité résistant à la falsification et extrêmement difficile à contrefaire. Avant d’être accepté, un appareil doit réussir un test de vivacité — démontrer que son signal biométrique ou autre signature physique provient vraiment d’un appareil réel et présent, et non d’un modèle génératif — puis prouver, de manière préservant la vie privée, qu’il détient la clé privée correspondante. Un comité de validateurs indépendants vérifie cette preuve et vote pour approuver l’appareil, de sorte qu’aucune partie unique ne puisse injecter silencieusement de faux dispositifs dans le système.

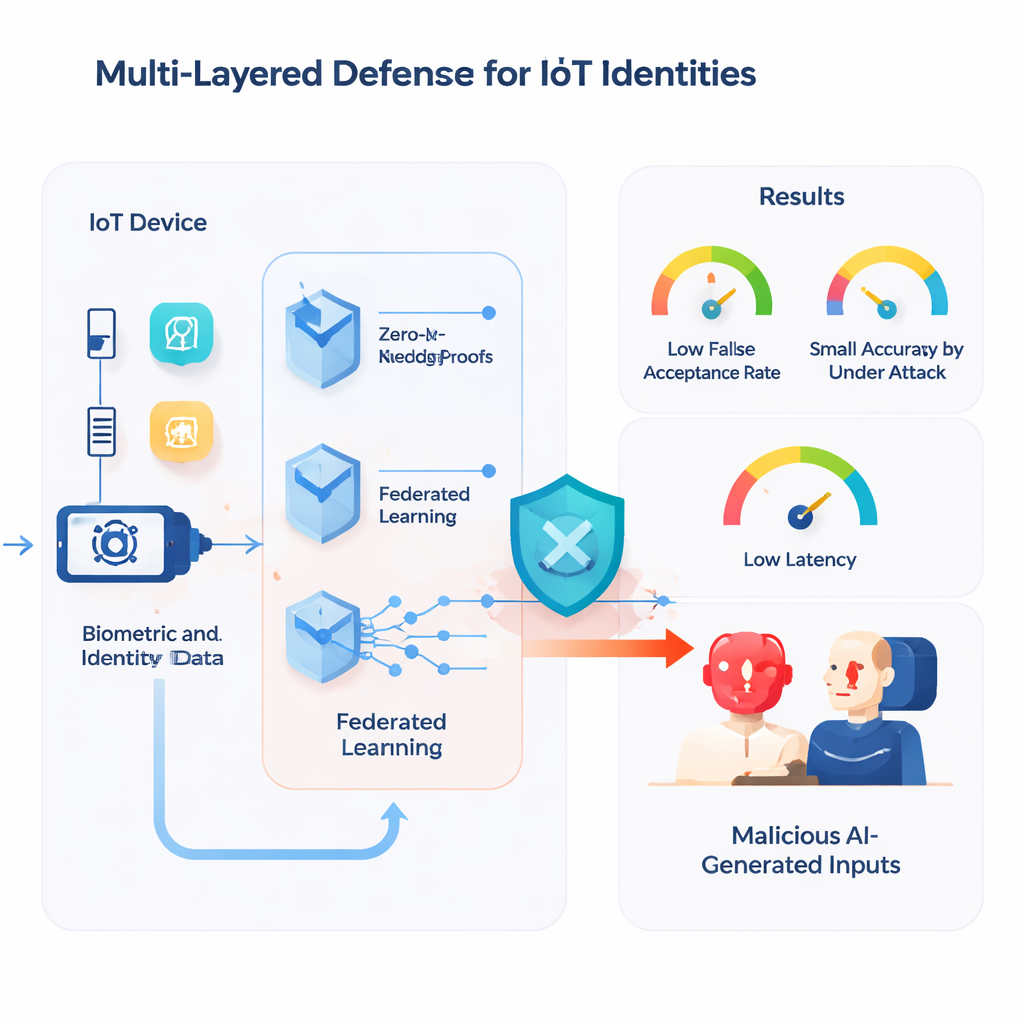

Ajouter des smart contracts, de l’apprentissage et le comportement aux défenses

Au‑dessus de cette couche d’identité s’appuient des smart contracts qui gèrent automatiquement le cycle de vie des appareils : enregistrement, vérification, révocation et contrôle d’accès. Ces contrats sont écrits pour suivre des règles strictes et formellement vérifiées de sorte qu’un appareil ne puisse pas, par exemple, être enregistré deux fois sous des identités différentes. Pour se protéger contre des attaques IA visant à corrompre des modèles d’apprentissage partagé, le système utilise une forme robuste d’apprentissage fédéré : les appareils entraînent des modèles localement et n’envoient que des mises à jour, lesquelles sont filtrées par un algorithme qui écarte les contributions suspectes. Les auteurs intègrent aussi des biométries comportementales au niveau de l’interface utilisateur, apprenant les habitudes de frappe et de mouvement de souris d’un individu. Si le comportement en direct s’écarte trop du profil appris, le système peut exiger une authentification supplémentaire ou bloquer l’accès, contribuant ainsi à contrecarrer des écrans de phishing basés sur des deepfakes.

Garantir l’intégrité des portefeuilles et des logiciels sous pression

Comme les utilisateurs interagissent avec le système via des portefeuilles numériques et des interfaces web, ces composants reçoivent eux aussi des protections renforcées. Les actions sensibles, comme la révocation d’un appareil critique ou le changement d’identifiants, requièrent des signatures par seuil : plusieurs parties de confiance doivent chacune ajouter une approbation partielle avant que la blockchain n’accepte la transaction. Un modèle d’IA embarqué surveille les schémas inhabituels de frais de transaction ou des pics d’activité susceptibles de signaler des bots ou des fraudes automatisées. En coulisses, les auteurs testent leurs smart contracts dans un environnement blockchain simulé qui reproduit des conditions réelles, puis les soumettent à des entrées automatiquement générées « étranges » conçues pour révéler des bugs ou vulnérabilités rares avant le déploiement.

Quelle résistance offre le bouclier multi‑couches face aux attaquants IA

L’équipe a construit un prototype fonctionnel en utilisant des outils Ethereum, une interface frontale basée sur React et des portefeuilles populaires comme MetaMask. Elle a ensuite mené une série de tests adversariaux. Des contrefaçons biométriques générées par IA ont été utilisées pour tenter de faire passer de faux appareils à l’enregistrement, des modèles d’apprentissage ont été intentionnellement empoisonnés, et des transactions spécialement conçues ont cherché à contourner les protections des portefeuilles. Dans ces expériences, le système a maintenu le taux de fausse acceptation pour les biométries falsifiées à seulement 0,07 %, limité la perte d’exactitude des modèles sous empoisonnement à environ 1,5 % et vérifié des preuves préservant la vie privée en approximativement 142 millisecondes sur du matériel edge modeste — assez rapide pour de nombreux usages IoT en temps réel. Aucune transaction frauduleuse n’a été acceptée dans leurs scénarios de test, et des outils formels ont confirmé que des règles contractuelles clés, comme l’empêchement des enregistrements en double, tenaient dans tous les cas explorés.

Ce que cela signifie pour la vie connectée de tous les jours

En clair, l’étude montre qu’il est possible d’offrir à des milliards d’appareils peu coûteux un « passeport » plus fiable et difficile à falsifier par des imposteurs alimentés par l’IA, sans ralentir le système de manière significative. En combinant l’enregistrement partagé de la blockchain, des techniques mathématiques de preuve qui masquent des secrets, une vérification rigoureuse du code automatisé et une gestion plus intelligente du comportement et de l’apprentissage, les auteurs proposent une feuille de route pratique pour rendre les écosystèmes IoT à la fois plus sûrs et plus résilients. À mesure que les attaquants feront de plus en plus appel à l’IA, des défenses comme ce cadre d’identité multi‑couches pourraient devenir une pierre angulaire pour sécuriser tout, des appareils domestiques au matériel hospitalier et aux infrastructures nationales.

Citation: Usama, M., Aziz, A., Alasbali, N. et al. Blockchain-enabled identity management for IoT: a multi-layered defense against adversarial AI. Sci Rep 16, 4371 (2026). https://doi.org/10.1038/s41598-026-35208-y

Mots-clés: Sécurité de l'Internet des objets, identité blockchain, IA antagoniste, preuves à divulgation nulle de connaissance, apprentissage fédéré