Clear Sky Science · fr

Marquage numérique pour la dissimulation et l’authentification des données de fonctions physiquement non clonables virtuelles

Pourquoi des marques invisibles dans les données comptent

Chaque jour, des milliards de petits appareils — compteurs intelligents, capteurs, caméras et objets connectés portables — envoient discrètement des données par voie radio. Si un attaquant peut écouter ou rejouer ces transmissions, il peut se faire passer pour votre appareil et s’introduire dans le réseau. Cet article explore une nouvelle manière de protéger ces mini‑appareils en dissimulant une « marque » invisible dans les données qu’ils envoient pour les contrôles d’identité, ajoutant une serrure supplémentaire sans matériel encombrant ni calcul lourd.

Une empreinte numérique pour chaque petit appareil

Beaucoup de systèmes sécurisés reposent déjà sur une sorte d’empreinte numérique appelée Fonction Physiquement Non Clonable, ou PUF. Une PUF exploite de minuscules variations incontrôlables dans l’électronique d’un dispositif pour produire des réponses très difficiles à reproduire. Lorsqu’un serveur envoie un challenge — une sorte de question — l’appareil répond selon sa propre architecture unique. L’appariement des paires challenge–réponse permet au serveur de distinguer les appareils authentiques des imposteurs. Mais les PUF classiques exigent du matériel spécialisé, vieillissent avec le temps et peuvent toujours être étudiées et imitées par des attaquants ingénieux. Pour contourner ces limites, les auteurs ont précédemment construit une « PUF virtuelle » (VPUF) à l’aide d’un réseau neuronal : un logiciel qui apprend à imiter le comportement imprévisible d’une vraie PUF tout en s’exécutant sur du matériel ordinaire et peu coûteux.

Menaces dans l’air entre l’appareil et le serveur

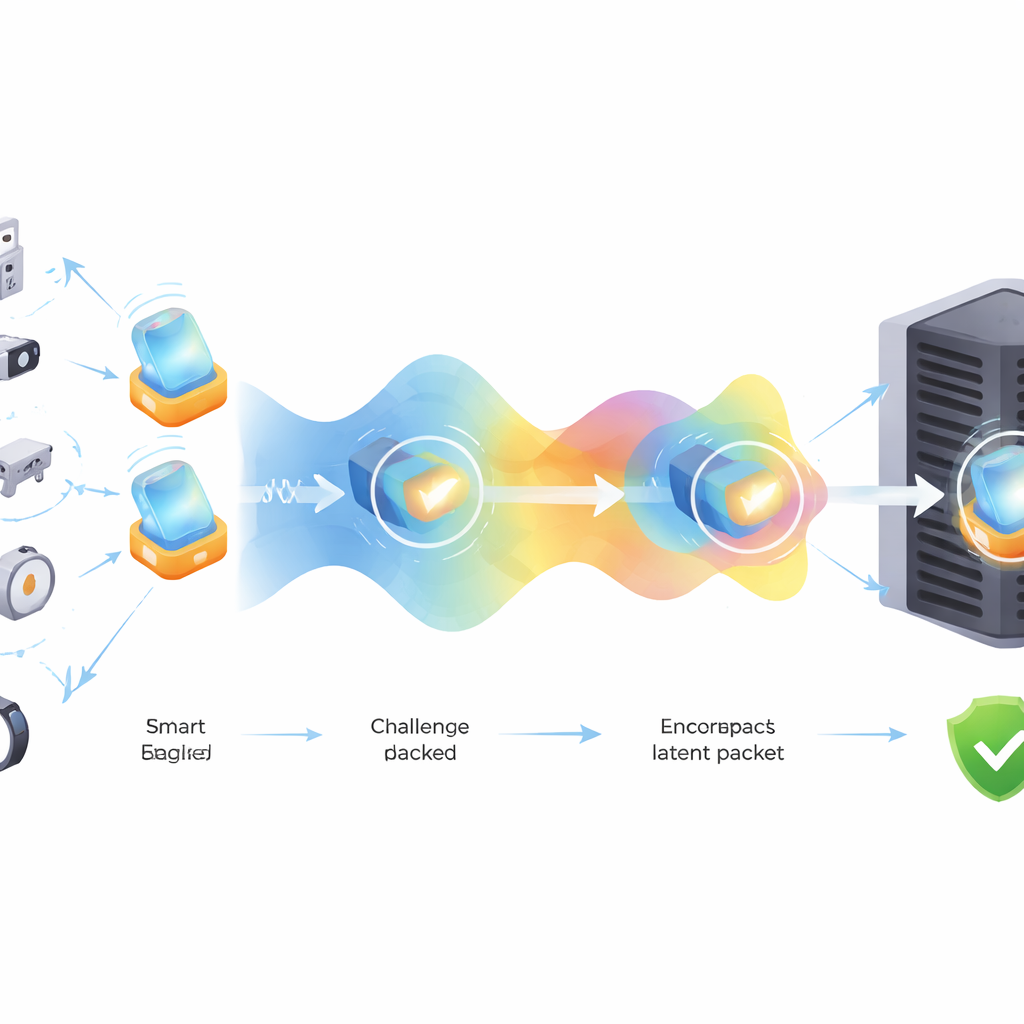

Même avec une VPUF, un point faible subsiste : les messages qui traversent le canal sans fil. Dans la conception par apprentissage réparti utilisée ici, un encodeur sur l’appareil transforme chaque challenge en un code interne compact, appelé représentation latente, et n’envoie que ce code au décodeur côté serveur. Cela cache déjà les données brutes, mais si un espion enregistre suffisamment de ces codes, il peut encore rétroconstruire le système ou simplement rejouer d’anciens codes pour tromper le serveur. Le problème est de protéger ces codes intermédiaires de sorte que les signaux interceptés soient inutiles pour les tiers, tout en permettant au serveur d’authentifier l’appareil rapidement et précisément.

Cacher un secret mouvant à l’intérieur du signal

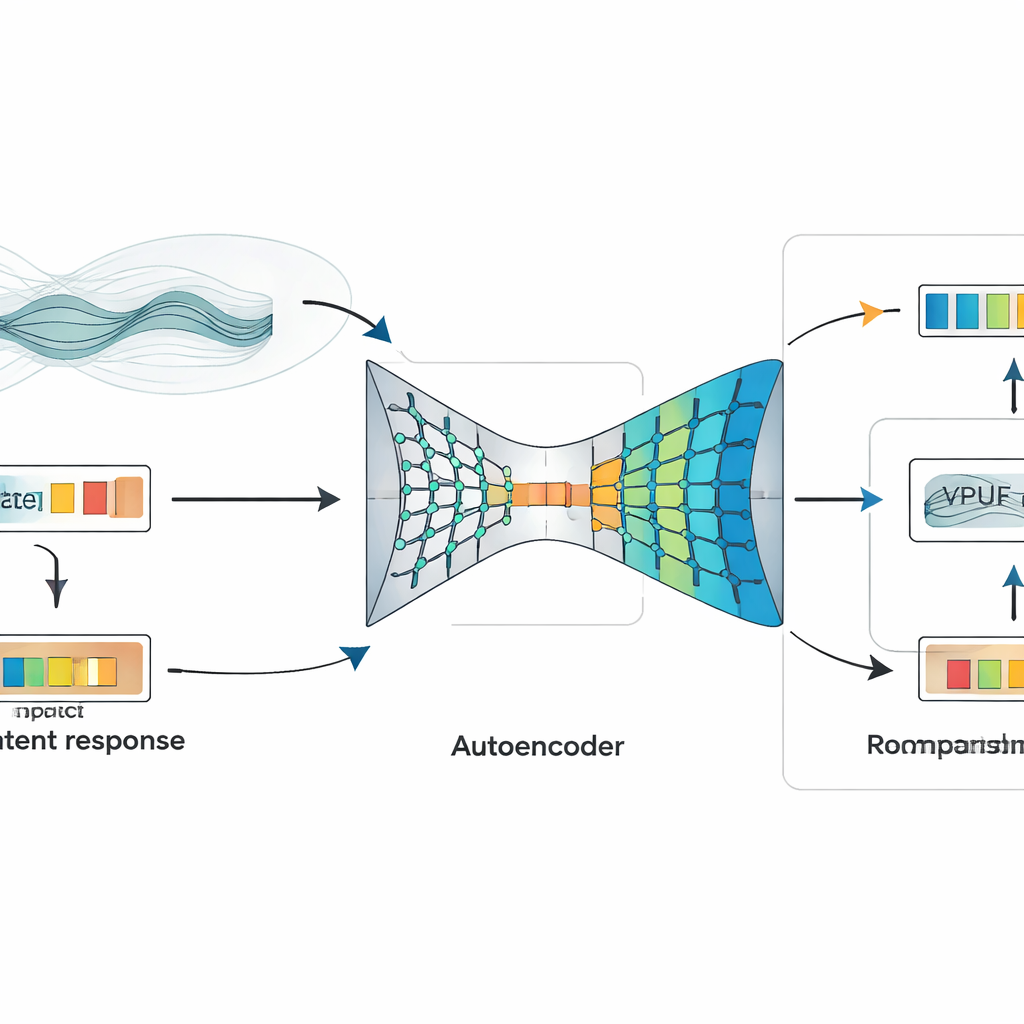

L’idée centrale de l’article est de dissimuler une marque supplémentaire et significative — un filigrane numérique — dans le code latent de la VPUF avant qu’il ne quitte l’appareil. Plutôt que d’utiliser un motif fixe et dénué de sens, le filigrane est construit à partir des particularités du canal radio lui‑même. Les signaux sans fil rebondissent, se dispersent et s’atténuent en se propageant ; les ingénieurs modélisent cela par l’affaiblissement de Rayleigh. Les auteurs simulent cet affaiblissement avec un modèle standard et injectent les variations de signal résultantes dans un autoencodeur, un réseau neuronal qui apprend à compresser les données en un code interne compact. Ce code compressé devient le filigrane. L’appareil fusionne ensuite ce filigrane avec la réponse latente de la VPUF à l’aide d’un autre autoencodeur léger, produisant un code unique filigrané qui est envoyé par voie hertzienne.

Deux verrous, une conception légère

Côté serveur, un réseau apparié déroule le code filigrané, le séparant en une réponse latente VPUF prédite et un filigrane estimé. La réponse prédite passe par le décodeur de la VPUF pour fournir la réponse attendue au challenge original. En parallèle, le filigrane extrait est comparé à ce que le serveur attend en fonction de sa propre vision des conditions du canal. Ce n’est que si les deux éléments — la réponse VPUF et le filigrane — sont conformes que le système accepte l’appareil. Lors des tests, ce traitement supplémentaire a maintenu la précision d’authentification autour de 99 %, a montré une récupération quasi‑parfaite du filigrane en conditions normales, et a résisté à des tentatives aléatoires de falsification même après dix mille essais.

Équilibrer robustesse, discrétion et coût

Les auteurs étudient aussi le comportement du schéma face au bruit, simulant des attaquants qui cherchent à perturber les transmissions pour effacer ou brouiller le filigrane. Le système reste fiable jusqu’à des niveaux de bruit modérés, après quoi la récupération du filigrane décline tandis que la précision globale d’authentification reste élevée. Cela reflète un choix délibéré : la méthode est optimisée pour un coût de calcul faible et des contrôles d’identité solides plutôt que pour une résistance maximale contre des interférences extrêmes. Parce que tout se déroule à l’intérieur de réseaux neuronaux compacts travaillant sur de petits codes, l’approche convient aux contraintes strictes de mémoire et d’énergie de nombreux appareils de l’Internet des objets.

Ce que cela signifie pour des appareils connectés plus sûrs

En termes simples, l’article montre qu’il est possible d’insérer un secret mouvant, dépendant de l’environnement, à l’intérieur des données d’identité déjà compressées que les petits appareils envoient pour s’authentifier. Cette marque cachée brouille le signal pour les regards indiscrets et offre au serveur un second moyen indépendant de vérifier l’identité de l’émetteur. Le résultat est une couche de sécurité logicielle flexible pouvant fonctionner sur du matériel modeste tout en rendant l’écoute, le rejet de trames et les attaques par imitation beaucoup plus difficiles. Bien que des tests complémentaires en conditions réelles soient nécessaires, notamment face à des attaques plus puissantes, cette stratégie de filigranage dans l’espace latent ouvre la voie à des réseaux plus fiables de petits appareils peu coûteux.

Citation: Khan, R., Saleh, H., Mefgouda, B. et al. Digital watermarking for virtual physically unclonable function data concealment and authentication. Sci Rep 16, 10472 (2026). https://doi.org/10.1038/s41598-026-35159-4

Mots-clés: sécurité IoT, marquage numérique, authentification des appareils, réseaux neuronaux, canaux sans fil