Clear Sky Science · fr

Approche hybride BERT-spaCy en TAL et CTI adaptative renforcée par blockchain pour l'extraction d’IOC et la prédiction de menaces

Pourquoi des défenses cybernétiques plus intelligentes comptent

La vie quotidienne dépend désormais de systèmes numériques — des dossiers hospitaliers et services bancaires en ligne aux maisons connectées et robots industriels. Pourtant, les cyberattaques se multiplient et gagnent en sophistication plus rapidement que ne peuvent s’adapter de nombreuses défenses. Cet article présente une approche avancée mais pragmatique du renseignement sur les cybermenaces visant à repérer les attaques plus tôt, à apprendre automatiquement des nouveaux incidents et à permettre aux organisations de partager des signaux d’alerte en toute sécurité, sans crainte de falsification.

Transformer des indices désordonnés en signaux d’alerte clairs

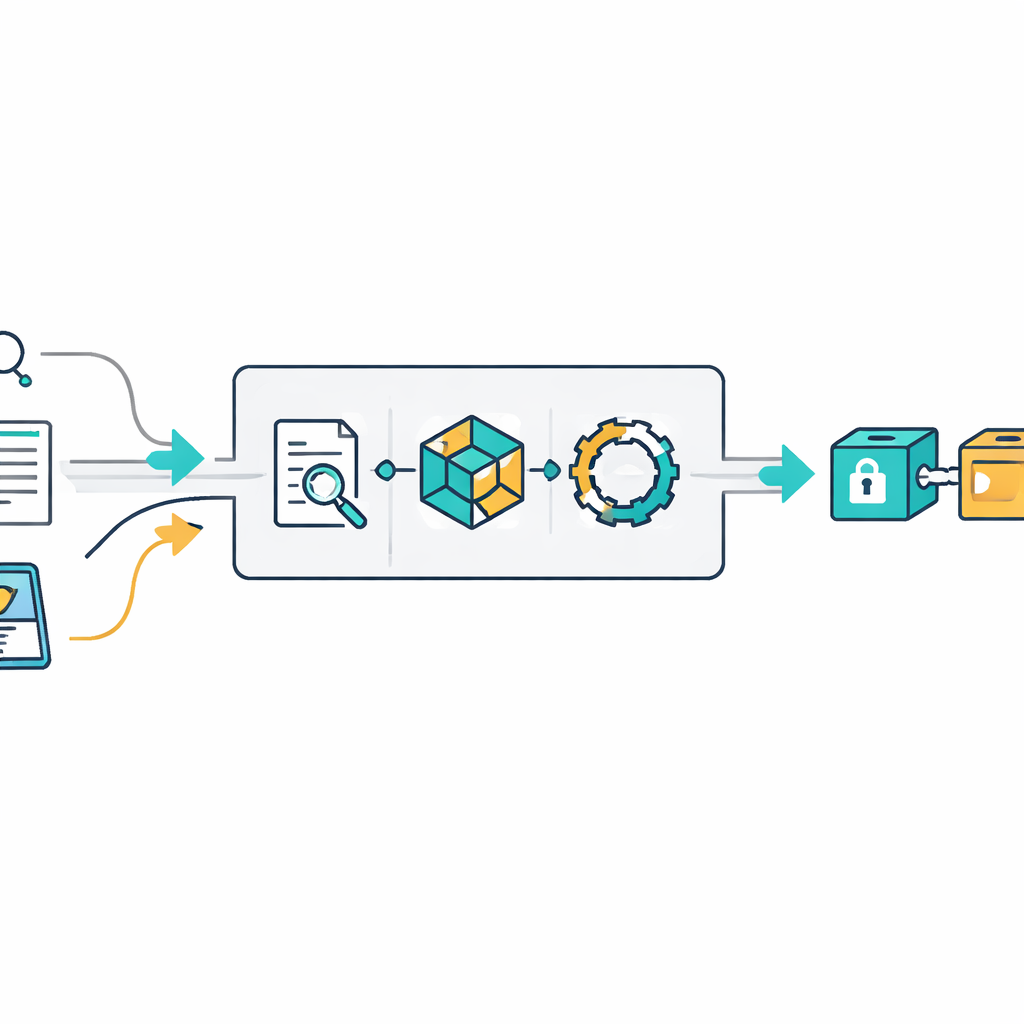

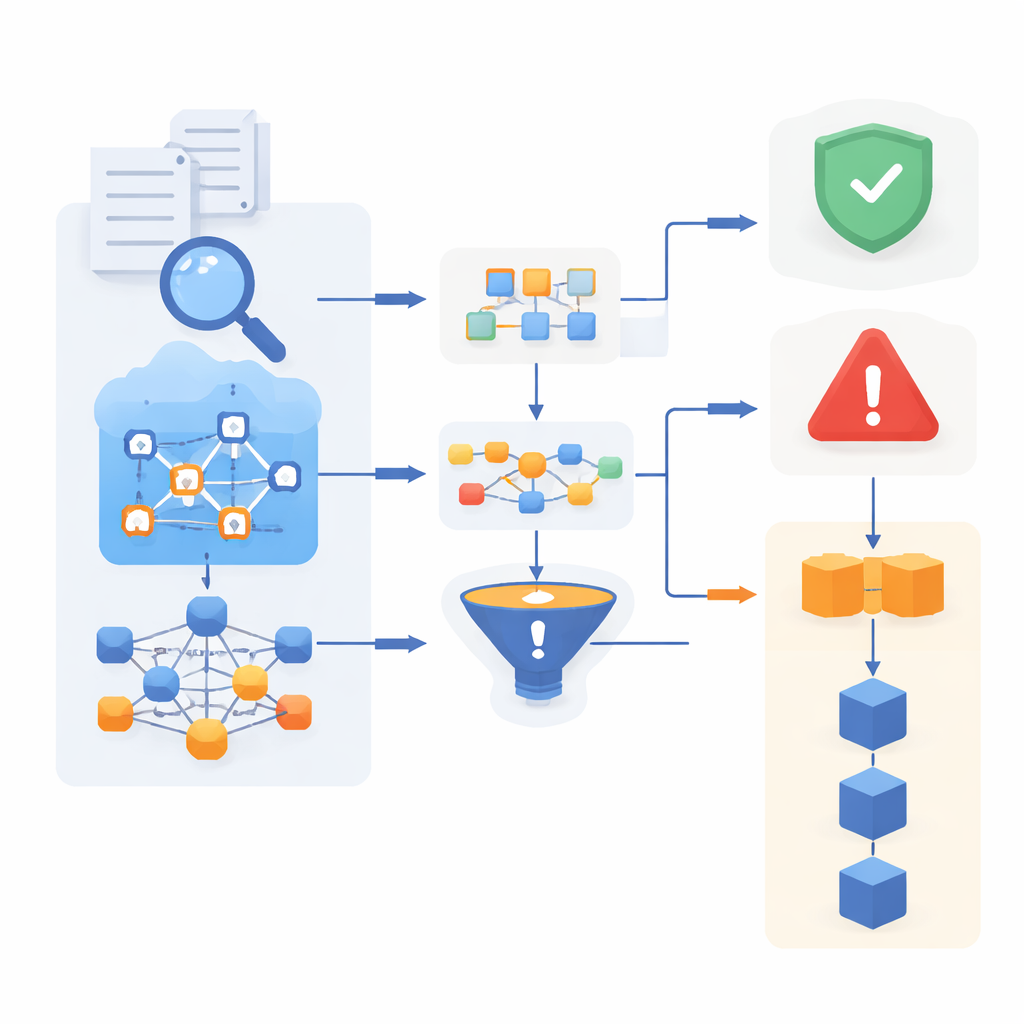

Les attaques modernes laissent des traces dispersées dans les courriels, les journaux de sécurité, les publications sur les réseaux sociaux et les rapports techniques. Ces traces, appelées indicateurs de compromission, comprennent des adresses web suspectes, des adresses IP, des noms de logiciels malveillants et des empreintes de fichiers. Les auteurs construisent un moteur d’analyse textuelle hybride qui combine trois techniques : des motifs manuels pour les éléments très structurés, une boîte à outils linguistique rapide (spaCy) pour le traitement général du texte, et un modèle de deep learning puissant (BERT) pour saisir le contexte. Ensemble, ces outils peuvent extraire des indices de menace utiles à partir de textes non structurés avec une précision d’environ 95 %, même lorsque le langage est bruité ou informel.

Apprendre aux machines à reconnaître et à s’adapter aux attaques

Les indices extraits ne suffisent pas ; le système doit décider si un événement est probablement bénin ou dangereux. Pour ce faire, le cadre utilise un ensemble de modèles d’apprentissage automatique, incluant BERT, un réseau récurrent (LSTM) et une méthode probabiliste plus simple. Chaque modèle apporte des forces différentes — compréhension profonde du contexte, traitement de séquences ou robustesse sur de petits échantillons — et leurs avis sont combinés dans un vote pondéré par la confiance. Le système est conçu pour continuer à apprendre : lorsque de nouveaux exemples étiquetés arrivent, il met à jour ses paramètres internes sans repartir de zéro. Sur une année d’exploitation simulée, cette approche adaptative augmente la précision de détection de 75 % à 93 % et réduit les fausses alertes, en particulier dans des jeux de données déséquilibrés où les attaques réelles sont rares.

Sceller la confiance avec un registre immuable

Un problème persistant en cybersécurité est la confiance : les organisations peuvent hésiter à partager des informations sur les menaces si elles craignent qu’elles puissent être modifiées, détournées ou contestées ultérieurement. Pour y remédier, le cadre ajoute un registre léger inspiré de la blockchain. Chaque rapport traité — ses indices extraits, le verdict du système et l’heure d’observation — est scellé dans un bloc cryptographique lié au précédent, créant une piste d’audit extrêmement difficile à réécrire discrètement. Dans les tests, toute falsification délibérée de la chaîne est détectée de manière fiable. Comme le design est épuré et fonctionne sur un seul nœud, il n’ajoute que quelques millisecondes par entrée, maintenant le système assez rapide pour des centres d’opérations de sécurité chargés.

Évaluer la fiabilité à travers différents environnements numériques

Les défenses cybernétiques performent souvent bien sur un jeu de données mais faiblissent lorsque l’environnement change. Les auteurs testent donc leur système sur deux collections de trafic réseau largement utilisées, qui diffèrent par les types et les schémas d’attaque. Ils introduisent un « indice de robustesse inter-jeux de données » pour mesurer la constance des performances d’un modèle lorsqu’il est transféré d’un jeu de données à l’autre. Le composant basé sur BERT obtient un score quasi parfait sur cette échelle, devançant légèrement le LSTM et battant nettement les méthodes plus traditionnelles. Des vérifications statistiques détaillées, incluant de nombreuses simulations et une analyse de taille d’effet, montrent que ces gains sont peu susceptibles d’être dus au hasard et restent stables sous des conditions bruitées et inégales.

Ce que cela signifie pour la sécurité au quotidien

En résumé, ce travail montre comment transformer des rapports rédigés par des humains et des traces réseau brutes en un système d’alerte précoce vivant et fiable. En combinant une compréhension linguistique avancée, un apprentissage adaptatif et un registre à preuve de falsification, le cadre repère les menaces avec plus de précision, réagit plus vite — réduisant le temps de traitement par lot de rapports d’environ moitié — et conserve un historique fiable de ce qui a été observé et décidé. Pour les banques, les hôpitaux, les sites industriels et les environnements Internet des objets, un tel système pourrait fournir une ossature partagée et transparente pour la défense cybernétique — qui s’améliore au fur et à mesure que de nouvelles attaques émergent, au lieu d’attendre que des jeux de règles statiques rattrapent le retard.

Citation: Mishra, S., Alfahidah, R.A. & Alharbi, F. BERT-spaCy hybrid NLP and blockchain-enhanced adaptive CTI for IOC extraction and threat prediction. Sci Rep 16, 8147 (2026). https://doi.org/10.1038/s41598-025-34505-2

Mots-clés: renseignement sur les cybermenaces, détection de logiciels malveillants, sécurité blockchain, apprentissage automatique, intrusion réseau