Clear Sky Science · fr

Un jeu de données collecté dans des systèmes de contrôle industriels réels pour la détection d’attaques réseau

Pourquoi les attaques cachées sur les réseaux d’usine vous concernent

L’électricité, l’eau potable et les biens manufacturés dépendent tous d’ordinateurs invisibles qui gouvernent discrètement pompes, turbines et vannes. À mesure que ces systèmes de contrôle industriels se connectent à des réseaux plus larges pour devenir « intelligents » et efficaces, ils héritent aussi des mêmes risques cyber que les PC de bureau et les routeurs domestiques. Cet article présente ICS-NAD, une vaste collection réaliste de données réseau provenant de sites industriels réels, conçue pour aider les chercheurs à repérer et arrêter les cyberattaques avant qu’elles ne perturbent la vie quotidienne.

Les usines modernes ne sont plus isolées

Les systèmes de contrôle industriels étaient autrefois physiquement isolés, avec peu ou pas de liaison vers Internet. Dans la transition vers l’Industrie 4.0, les entreprises relient désormais ces systèmes pour surveiller les équipements à distance, analyser les performances et appliquer l’intelligence artificielle. L’envers de la médaille est que les attaquants peuvent aussi pénétrer par ces voies numériques. Partout dans le monde, des incidents sérieux ont déjà frappé l’énergie, l’eau et d’autres services critiques, montrant que les enjeux sont élevés. Détecter les intrusions tôt exige de bonnes données d’entraînement pour les outils de sécurité, mais les rares jeux de données existants sont souvent petits, artificiels ou dépourvus des bons types d’attaques et d’étiquettes.

Construire une image plus fidèle des réseaux industriels

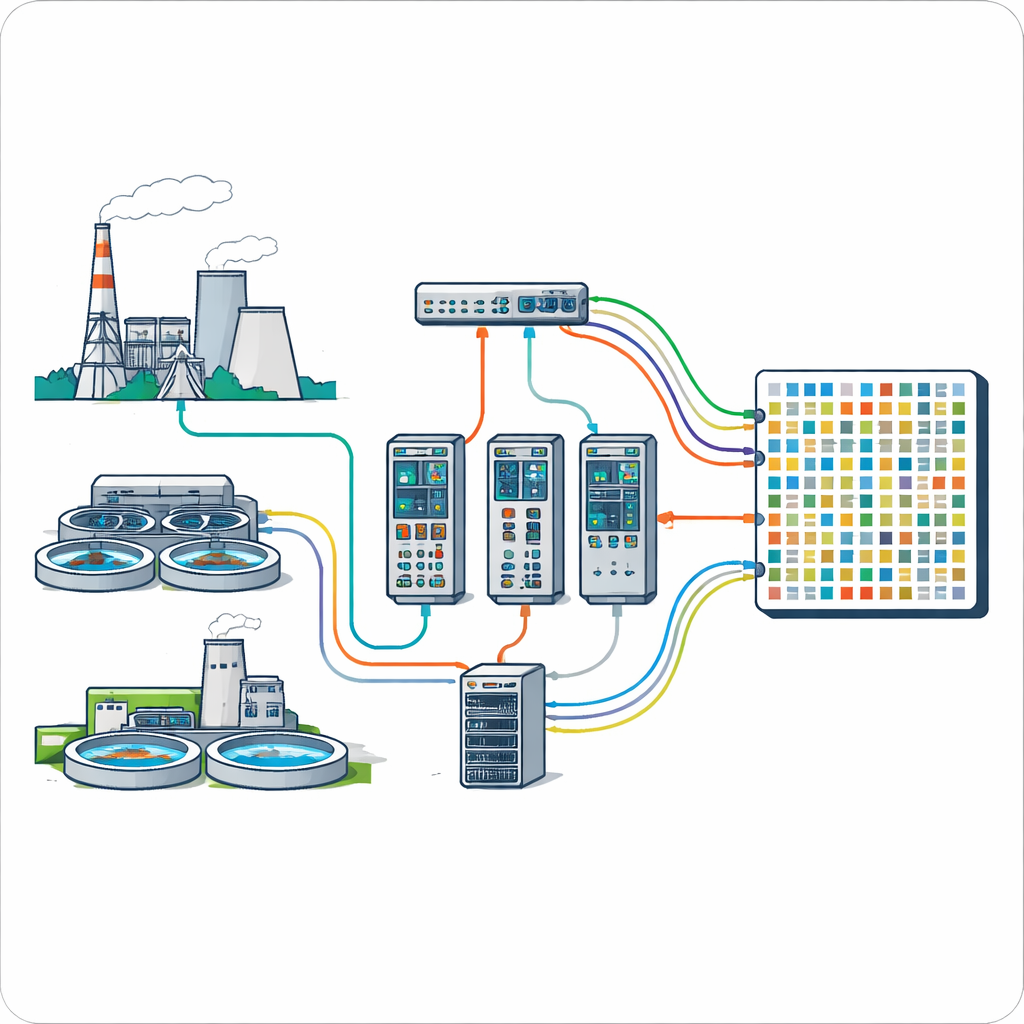

Les auteurs comblent ces lacunes en créant ICS-NAD, un jeu de référence enregistré sur un grand site d’essai qui reflète l’industrie réelle. Le site inclut dix marques d’automates industriels et dix configurations de processus différentes ; pour le jeu de données, ils se concentrent sur trois marques bien connues utilisées dans une maquette de centrale thermique et une maquette de station d’épuration. Chaque marque utilise un protocole industriel différent, largement déployé, qui transmet des messages sans chiffrement, permettant aux chercheurs d’observer des détails fins des communications entre appareils. Le trafic réseau est capté directement depuis des commutateurs alors que les interfaces homme‑machine envoient des commandes aux automates programmables, qui pilotent à leur tour pompes, chauffe‑eau et autres équipements.

Capturer de nombreuses façons de perturber un système

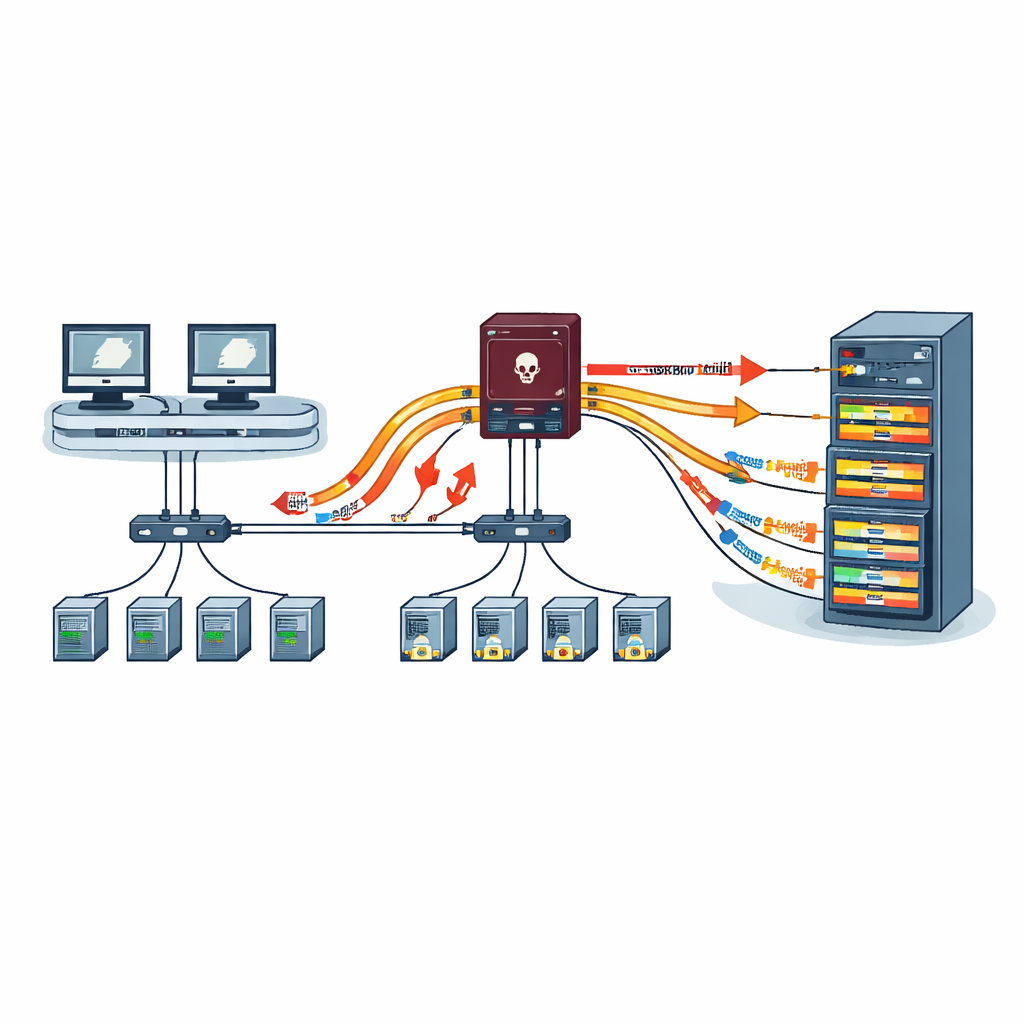

Pour refléter la diversité des menaces réelles, ICS-NAD comprend 20 types d’attaques courantes regroupées en quatre familles. Les attaques de reconnaissance scannent discrètement les appareils actifs et les ports ouverts. Les attaques par déni de service et déni de service distribué inondent le réseau de paquets, visant à saturer les appareils pour que les commandes légitimes soient retardées ou perdues. Les attaques d’injection de fausses données falsifient messages et réponses pour tromper les automates ou les opérateurs, tandis que les attaques de type « homme du milieu » se placent entre les appareils et altèrent le trafic en transit. Pour chaque scénario, les chercheurs enregistrent non seulement les paquets bruts mais aussi les moments de début et de fin de chaque attaque, puis appliquent une méthode d’étiquetage en deux étapes qui combine ces journaux temporels avec des règles spécifiques aux attaques. Cela produit des étiquettes claires indiquant si chaque flux observé est inoffensif ou appartient à une attaque particulière.

Observer les motifs de trafic avant et pendant une attaque

Au‑delà de la simple journalisation des paquets, l’équipe extrait 60 caractéristiques descriptives du trafic, comme le nombre de paquets dans chaque sens, leur taille et leur cadence d’arrivée. Ces caractéristiques couvrent à la fois des tendances globales dans le temps et des détails fins au sein des paquets individuels. En examinant le trafic d’un des systèmes de contrôle, ils montrent comment une attaque d’inondation intensive modifie le rythme des communications : les rafales de paquets deviennent plus marquées, les pics plus élevés et les intervalles d’inactivité plus courts, autant d’effets capturables par des mesures statistiques. Cette vue enrichie aide les algorithmes à distinguer les fluctuations naturelles de l’activité industrielle des poussées suspectes provoquées par un intrus.

Mettre le jeu de données à l’épreuve avec des machines d’apprentissage

Pour démontrer que ICS-NAD est exploitable, les auteurs l’utilisent pour entraîner et évaluer dix méthodes différentes d’apprentissage automatique et profond, allant des arbres de décision classiques et méthodes des plus proches voisins aux arbres boostés modernes et réseaux neuronaux. Après un nettoyage et un redimensionnement de base, ils sélectionnent automatiquement un petit ensemble des caractéristiques les plus informatives, principalement liées à la taille et au contenu des flux de trafic. Même avec seulement quatre caractéristiques par modèle, la plupart des méthodes atteignent des scores élevés pour identifier les attaques dans les quatre familles, souvent supérieurs à 90 % pour la précision, le rappel, la précision positive et le score F1. Cela suggère qu’ICS-NAD contient suffisamment de variété et de réalisme pour permettre aux chercheurs de construire et comparer des outils de détection avancés.

Ce que cela signifie pour des infrastructures plus sûres

Concrètement, ICS-NAD ressemble à un enregistreur de vol détaillé pour les réseaux d’usine : il capture comment les systèmes industriels réels se comportent en conditions normales et sous de nombreux types d’attaques informatiques. Parce qu’il est vaste, diversifié et accessible publiquement, il offre aux chercheurs en sécurité, aux ingénieurs et aux étudiants un terrain d’essai commun pour développer de meilleurs systèmes d’alerte pour les infrastructures critiques. À mesure que les services publics et les usines continuent de connecter davantage d’équipements, des jeux de données comme ICS-NAD seront indispensables pour transformer le bavardage brut du réseau en systèmes d’alerte précoce qui aident à maintenir l’éclairage, la distribution d’eau et la production en marche.

Citation: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

Mots-clés: systèmes de contrôle industriels, détection de cyberattaques, jeu de données d’intrusion réseau, sécurité des infrastructures critiques, sécurité et apprentissage automatique