Clear Sky Science · es

Un modelo de confianza para sistemas en red

Por qué la confianza importa en nuestro mundo conectado

Desde los altavoces inteligentes en casa hasta los sensores en fábricas y hospitales, nuestra vida depende cada vez más de dispositivos que se comunican entre sí sin que lo notemos. Pero, ¿cómo pueden estos aparatos decidir rápidamente en cuáles máquinas confiar, sobre todo cuando los atacantes intentan engañarlos o dejarlos fuera de servicio? Este artículo presenta una nueva forma de medir y actualizar la confianza dentro de esas comunidades digitales, de modo que los dispositivos poco fiables o comprometidos queden discretamente al margen mientras los de confianza mantienen el sistema funcionando con normalidad.

La confianza como marcador vivo

En lugar de tratar la confianza como una etiqueta fija, los autores la conciben como una puntuación que cambia con el tiempo para cada dispositivo de la red. Cada dispositivo tiene un número que representa cuán confiable es en ese momento. Cuando otros dispositivos lo ven comportarse bien—enviando mensajes correctos a tiempo—su puntuación puede subir. Cuando se porta mal, permanece en silencio o parece bajo ataque, esa puntuación desciende. De forma crucial, la puntuación de confianza de un dispositivo también es su “poder de voto”: solo los dispositivos con puntuación positiva pueden dar opiniones sobre otros, y emitir una opinión agota ligeramente su propia puntuación. Esta regla simple tanto registra la reputación como limita la frecuencia con la que un mismo dispositivo puede influir en la mayoría.

Compartir opiniones sin permitir que las voces más ruidosas dominen

En este modelo, cada dispositivo puede enviar señales que signifiquen “confío en este par” o “desconfío de este par”. Las probabilidades de enviar cada tipo de señal se codifican como probabilidades, y la intensidad de estas conexiones puede cambiar con el tiempo. Un regulador fuera de la red—por ejemplo, un gestor del sistema—proporciona a cada dispositivo un goteo constante de nuevos “derechos de voto”, pudiendo además reducirlos si lo desea. Dado que cada opinión cuesta un derecho de voto, los dispositivos que hablan con demasiada frecuencia pierden gradualmente su influencia. Al mismo tiempo, los dispositivos ampliamente confiables ganan más oportunidades para votar. El resultado es una especie de “plutocracia de la confianza” en la que los dispositivos fiables modelan de forma natural el panorama general, y los no confiables se ven impedidos de dirigir al conjunto.

Matemáticas rápidas en lugar de ensayo y error lento

Un desafío al diseñar dicho sistema de confianza es predecir cómo se comportará sin ejecutar simulaciones largas y detalladas. Los autores se basan en un marco matemático conocido como la Red Neuronal Aleatoria para derivar ecuaciones compactas que describen el nivel de confianza a largo plazo de cada dispositivo. Resolver estas ecuaciones, lo que puede hacerse con software estándar, proporciona la probabilidad de que cada dispositivo esté en un estado “confiable”. Los diseñadores del sistema pueden entonces definir umbrales, por ejemplo marcando como inseguros a los dispositivos por debajo de un corte, como claramente fiables a los que estén por encima de otro, y como inciertos al resto. Este atajo analítico hace practicable ajustar redes grandes y entender qué componentes están más en riesgo.

Vigilar cómo la confianza sube y baja durante ciberataques

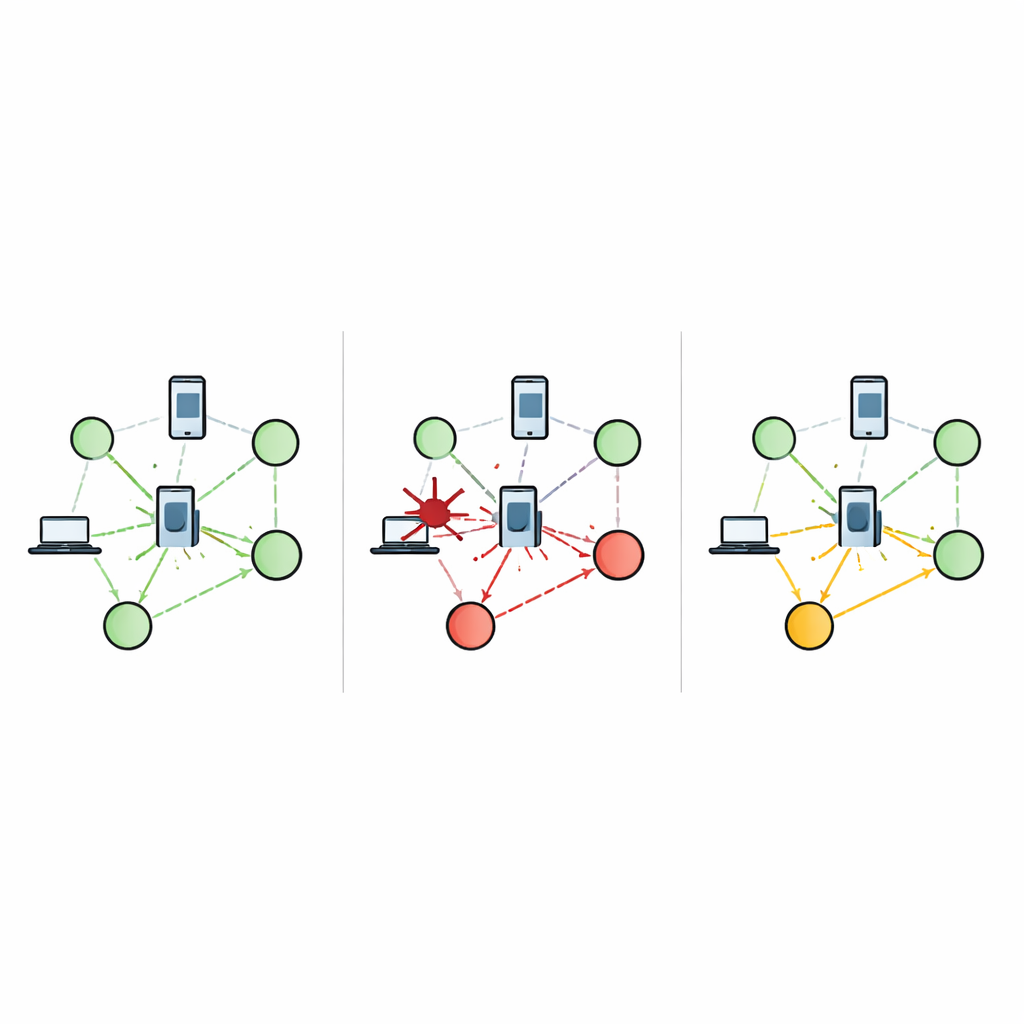

Para probar su modelo, los autores simulan redes de dispositivos del Internet de las Cosas (IoT) y pasarelas que intercambian mensajes cada pocos segundos. Introducen pérdidas de mensajes y varios ciberataques—como denegación de servicio, denegación de servicio distribuida y ataques de botnet—basándose en un conjunto de datos de tráfico de intrusión de uso real y ampliamente empleado. Cuando un ataque afecta a un dispositivo, los demás nodos dejan de oírlo gradualmente o detectan comportamientos sospechosos y empiezan a bajar su confianza en él. El modelo traduce esto en puntuaciones de confianza reducidas e influencia debilitada para ese dispositivo, mientras que los pares honestos mantienen o recuperan puntuaciones altas. Las visualizaciones muestran valores de confianza desplomándose para los nodos atacados durante el asalto y luego recuperándose lentamente cuando vuelve el comportamiento normal, mientras que los dispositivos vecinos pueden experimentar ondas menores en sus propios niveles de confianza.

Uso práctico en redes cotidianas

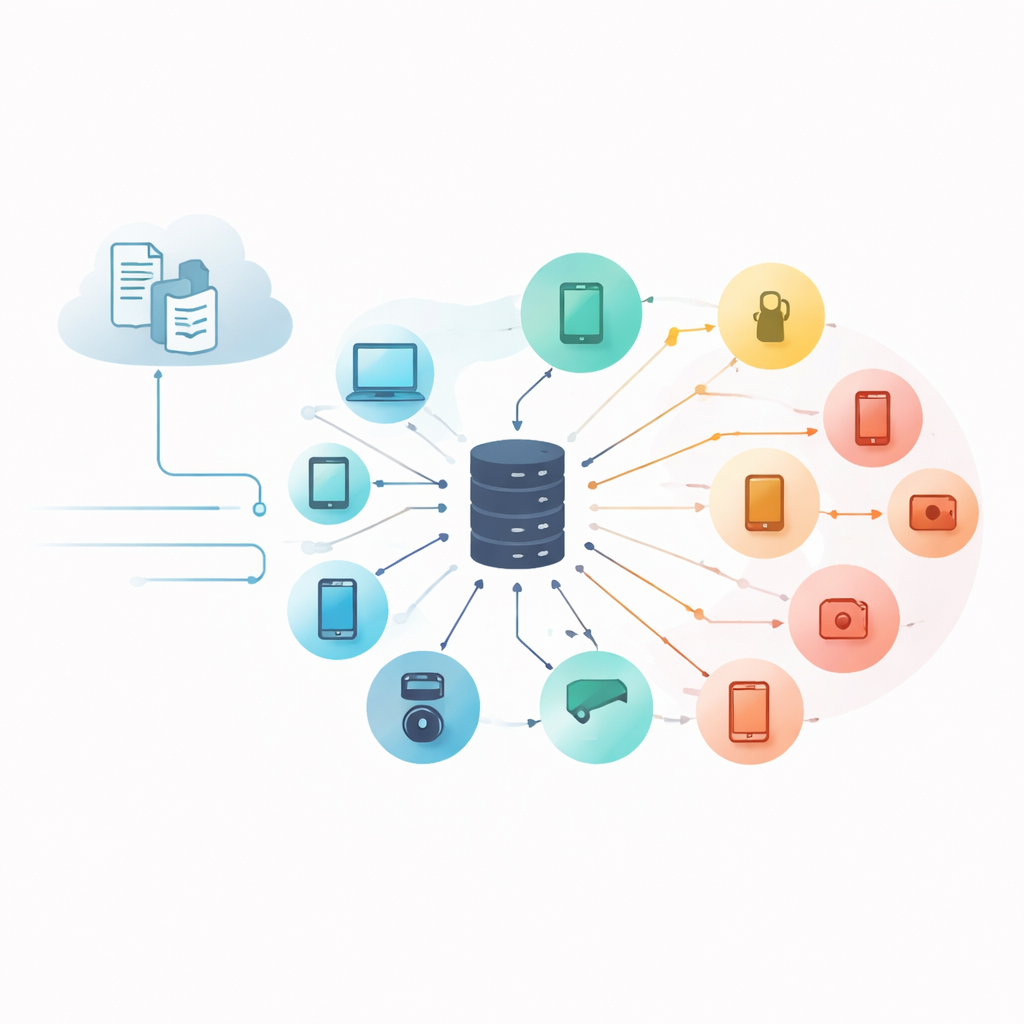

El modelo de confianza puede ejecutarse en un servidor dedicado que escucha los informes de todos los dispositivos, actualiza sus puntuaciones de confianza y retransmite el mapa de confianza actual a la red. Este enfoque centralizado dificulta que un dispositivo malicioso aumente en secreto su propia reputación o la de sus aliados. En un despliegue IoT, dicho servidor podría decidir automáticamente qué pasarelas deben manejar los datos, si exigir comprobaciones adicionales a dispositivos sospechosos o cuándo descartar mensajes por completo para bloquear malware. Dado que el núcleo matemático es eficiente, el sistema puede reaccionar rápidamente conforme cambian las condiciones.

Qué supone esto para ecosistemas digitales más seguros

En conjunto, el artículo muestra que la confianza en una red no tiene por qué ser una idea vaga o estática: puede convertirse en una cantidad dinámica y medible que responde tanto a la comunicación cotidiana como a los ciberataques raros pero dañinos. Al vincular el derecho de un dispositivo a hablar con su fiabilidad demostrada, el modelo propuesto asegura que el comportamiento honesto se premie y que los componentes dañinos o defectuosos pierdan influencia. Para el público no especializado, el mensaje es sencillo: este enfoque ofrece una manera fundada de permitir que los dispositivos conectados “ganen” nuestra confianza con el tiempo, ayudando a que futuros sistemas inalámbricos e IoT se mantengan resilientes incluso cuando la propia red sufra ataques.

Cita: Gelenbe, E., Ren, Q. & Yan, Z. A trust model for networked systems. npj Wirel. Technol. 2, 10 (2026). https://doi.org/10.1038/s44459-026-00030-5

Palabras clave: confianza en redes, Internet de las cosas, ciberseguridad, red neuronal aleatoria, ataques de intrusión