Clear Sky Science · es

Hackeando la distribución de claves cuánticas de variables continuas mediante el efecto fotorrefractario en guías de onda proton-exchange/annealed-proton-exchange

Por qué esto importa para la comunicación segura

Cada día, más de nuestros datos privados viajan a través de fibras ópticas: transacciones financieras, historiales médicos e incluso comunicaciones gubernamentales. La distribución de claves cuánticas (QKD) suele presentarse como la forma a prueba de futuro para proteger esos secretos, porque se basa en las leyes de la física en lugar de suposiciones sobre la potencia computacional. Este artículo muestra que incluso los sistemas cuánticos pueden ser saboteados en silencio —no rompiendo la física, sino desviando el comportamiento real del hardware respecto a su ideal mediante un débil haz de luz visible.

Cómo se supone que las claves cuánticas permanecen seguras

En la distribución de claves cuánticas de variables continuas, la información se codifica en propiedades delicadas de la luz láser y se envía por fibras ópticas. Dos usuarios, convencionalmente llamados Alice y Bob, comparten claves aleatorias modulando la intensidad y la fase de pulsos de luz y luego midiéndolos con detectores sensibles. Las pruebas de seguridad que garantizan que un eavesdropper no pueda aprender la clave asumen que los dispositivos de Alice y Bob se comportan exactamente como en el modelo: por ejemplo, que un «atenuador óptico variable» aplica realmente la cantidad de atenuación prevista a cada pulso saliente. Si un dispositivo real se desvía de este modelo ideal, puede aparecer un canal lateral oculto que abre una puerta trasera para un atacante.

Una forma sutil de desviar el hardware

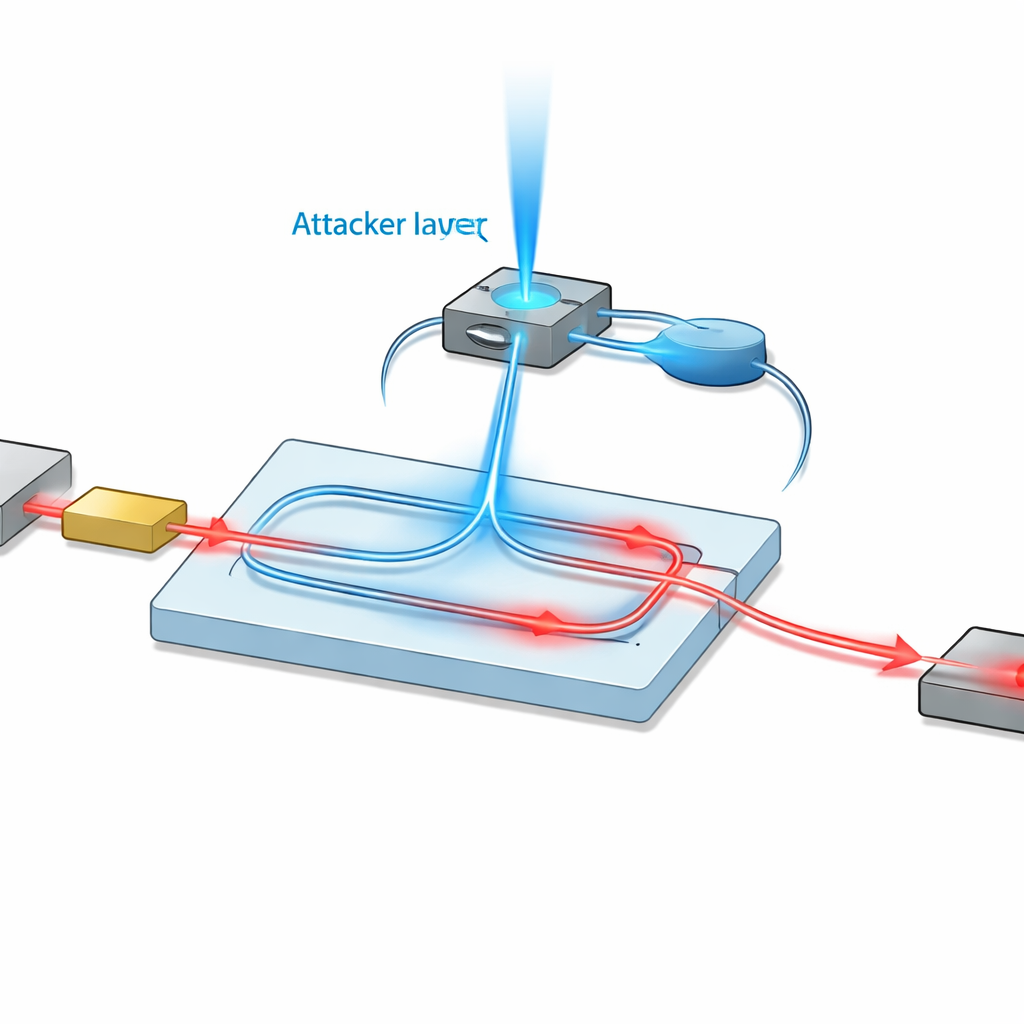

Muchos componentes en sistemas modernos de comunicación cuántica están hechos de niobato de litio, un cristal valorado por su capacidad para manipular y modular la luz en un chip. El niobato de litio tiene un efecto menos conocido: cuando se ilumina, su estructura interna puede reorganizarse de forma que cambia ligeramente cómo refracta la luz, un fenómeno llamado efecto fotorrefractario. Los autores examinan qué ocurre cuando una atacante, Eve, inyecta un haz visible de 488 nanómetros muy débil en el atenuador basado en niobato de litio de Alice. Esa luz adicional induce cambios pequeños pero duraderos en el índice de refracción del cristal, lo que a su vez altera el equilibrio de fase dentro de un minúsculo interferómetro que realiza la atenuación. El resultado neto es que el dispositivo deja de atenuar la señal tanto como Alice cree, sin hacer ruido.

De cambios minúsculos a huecos explotables

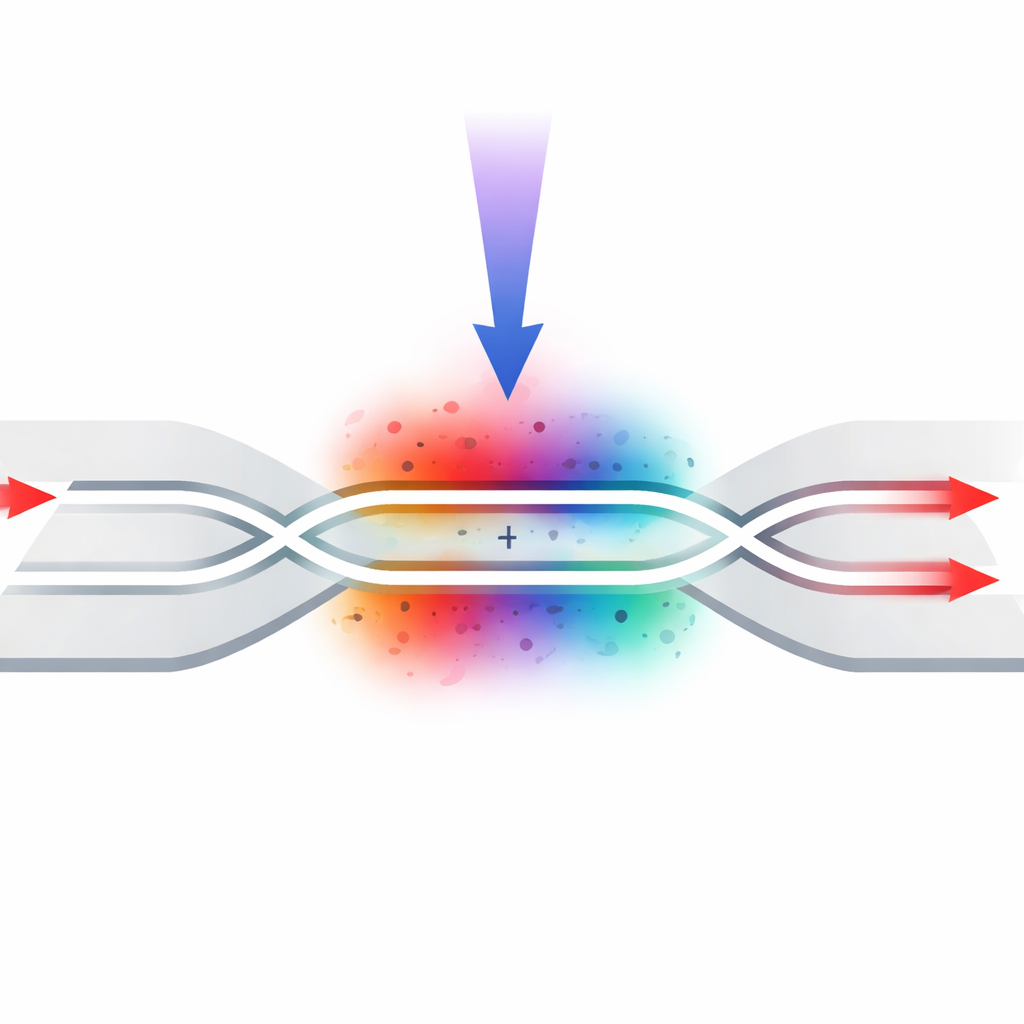

El estudio modela este efecto en detalle para dos tecnologías comunes de guías de onda de niobato de litio, conocidas como proton-exchanged y annealed-proton-exchanged. Al relacionar la potencia de la luz inyectada con el cambio de índice del cristal y luego con la intensidad de salida del interferómetro, los autores muestran cómo incluso una irradiación baja —del orden de algunos vatios por centímetro cuadrado, correspondiente a una potencia total sub-microwatio— puede reducir la atenuación de forma notable. De manera crucial, Alice y Bob suelen inferir cuánto ruido y pérdida hay en el canal de comunicación comparando un subconjunto de sus datos con un modelo teórico. Cuando el atenuador ha sido alterado, sus estadísticas se desplazan de una forma que parece un canal más limpio y menos ruidoso: sobreestiman la calidad de la fibra y subestiman la perturbación, llevándoles a creer que pueden extraer más bits de clave de forma segura de lo que realmente pueden, sin ver jamás una anomalía evidente.

Atacando protocolos avanzados de estilo “independiente del dispositivo”

El trabajo va más allá de la distribución de claves cuánticas unidireccional básica y analiza esquemas de variables continuas medidos en un nodo independiente (CV-MDI), diseñados específicamente para cerrar todos los huecos en el lado del detector ubicando las mediciones más vulnerables en un relé no confiable. Eso deja a los dispositivos fuente como el último gran punto débil. Los autores muestran que los mismos cambios inducidos por la luz en atenuadores de niobato de litio en los extremos de los usuarios pueden socavar la seguridad de CV-MDI también. Dependiendo de cómo se organice la corrección de errores clásica —si se usa como referencia los datos de Alice o de Bob— Eve gana más atacando a un usuario, al otro o a ambos. Las simulaciones revelan que con una potencia inyectada modesta, ella puede crear una gran discrepancia entre la tasa de clave “aparente” segura que los usuarios calculan y la tasa mucho menor que es realmente segura.

Defensas posibles y sus límites

Reconociendo que rediseñar completamente el hardware es difícil, los autores discuten contramedidas prácticas. Filtros y componentes selectivos por longitud de onda pueden reducir la luz no deseada, pero el efecto fotorrefractario abarca un amplio rango de colores, y los filtros comerciales o multiplexores por división en longitud de onda densos pueden no proporcionar supresión suficiente. Los aisladores ópticos pueden debilitarse bajo iluminación intensa o campos magnéticos, e incluso los dispositivos mejorados limitadores de potencia pueden dejar pasar más luz de la que requiere este ataque. Un enfoque más prometedor es la monitorización activa: extraer una pequeña fracción de la señal atenuada con un fotodiodo adicional y comprobar continuamente si su intensidad coincide con el valor esperado. Si no es así, Alice puede corregir sus datos o detener el protocolo, cerrando la brecha creada por los cambios inducidos en su dispositivo.

Lo que el estudio demuestra en última instancia

En términos llanos, esta investigación demuestra que la seguridad cuántica puede fallar no porque la teoría cuántica sea incorrecta, sino porque los componentes reales fabricados con niobato de litio son sutilmente sensibles a la luz parásita. Al explotar esta sensibilidad, un atacante puede sesgar el comportamiento de chips críticos lo justo para engañar las comprobaciones de seguridad estándar, incluso usando niveles de luz extremadamente bajos que son difíciles de detectar. Los hallazgos subrayan que construir redes cuánticas verdaderamente seguras requiere no solo protocolos y pruebas sólidas, sino también una comprensión profunda de los materiales y dispositivos en los que se apoyan esas pruebas —y pueden inspirar diseños y estrategias de monitorización más robustos para la infraestructura de comunicación cuántica futura.

Cita: Mao, N., Zhang, H., Zuo, Z. et al. Hacking continuous-variable quantum key distribution using the photorefractive effect on proton-exchanged/annealed-proton-exchanged waveguide. Sci Rep 16, 8934 (2026). https://doi.org/10.1038/s41598-026-42620-x

Palabras clave: distribución de claves cuánticas, ataque por canal lateral, niobato de litio, efecto fotorrefractario, criptografía de variables continuas