Clear Sky Science · es

Autenticación segura mediante un método multidimensional de cifrado biométrico retiniano

Por qué tus ojos podrían ser la próxima contraseña

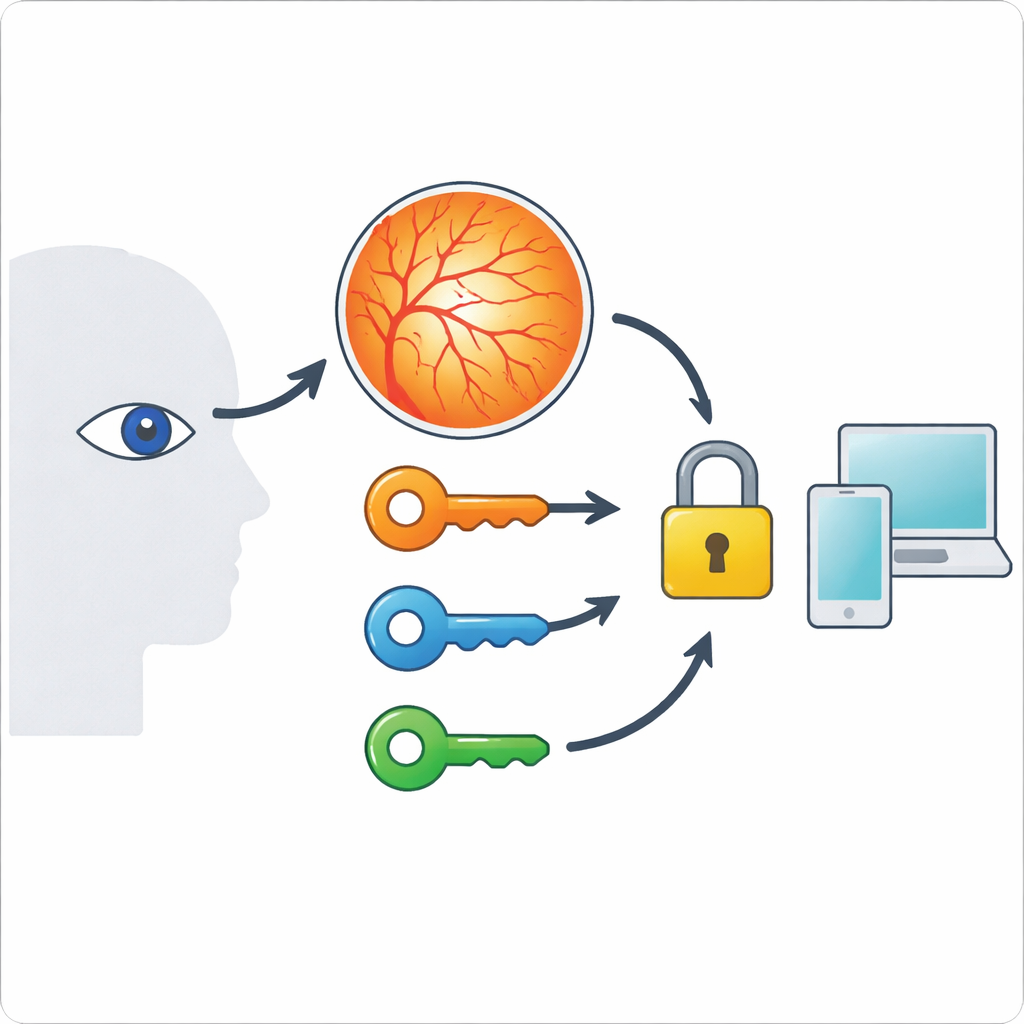

La mayoría de nosotros gestionamos demasiadas contraseñas, y aun las fuertes pueden ser robadas o adivinadas. Este estudio explora una vía diferente: usar el patrón único de los vasos sanguíneos en la parte posterior del ojo—la retina—para ayudar a bloquear y desbloquear información digital. En lugar de sustituir herramientas de cifrado consolidadas como AES, los autores muestran cómo una sola imagen retiniana puede generar tres claves digitales separadas a la vez, lo que dificulta mucho que un atacante acceda por pura adivinación.

El mapa oculto dentro del ojo

La retina se sitúa en la parte posterior del globo ocular y está cruzada por una delicada red de vasos sanguíneos. Esa malla es prácticamente imposible de ver desde el exterior, suele permanecer estable durante muchos años y es distinta en cada persona. Estas características la hacen atractiva para la identificación segura. Sistemas anteriores que usaban imágenes retinianas normalmente extraían una sola clave digital de este mapa de vasos, lo que limitaba la cantidad de claves posibles y la resistencia del sistema ante ataques por fuerza bruta. El trabajo nuevo plantea una pregunta simple: si la retina ofrece un patrón tan rico, ¿por qué conformarse con una sola clave?

De los vasos a las claves digitales

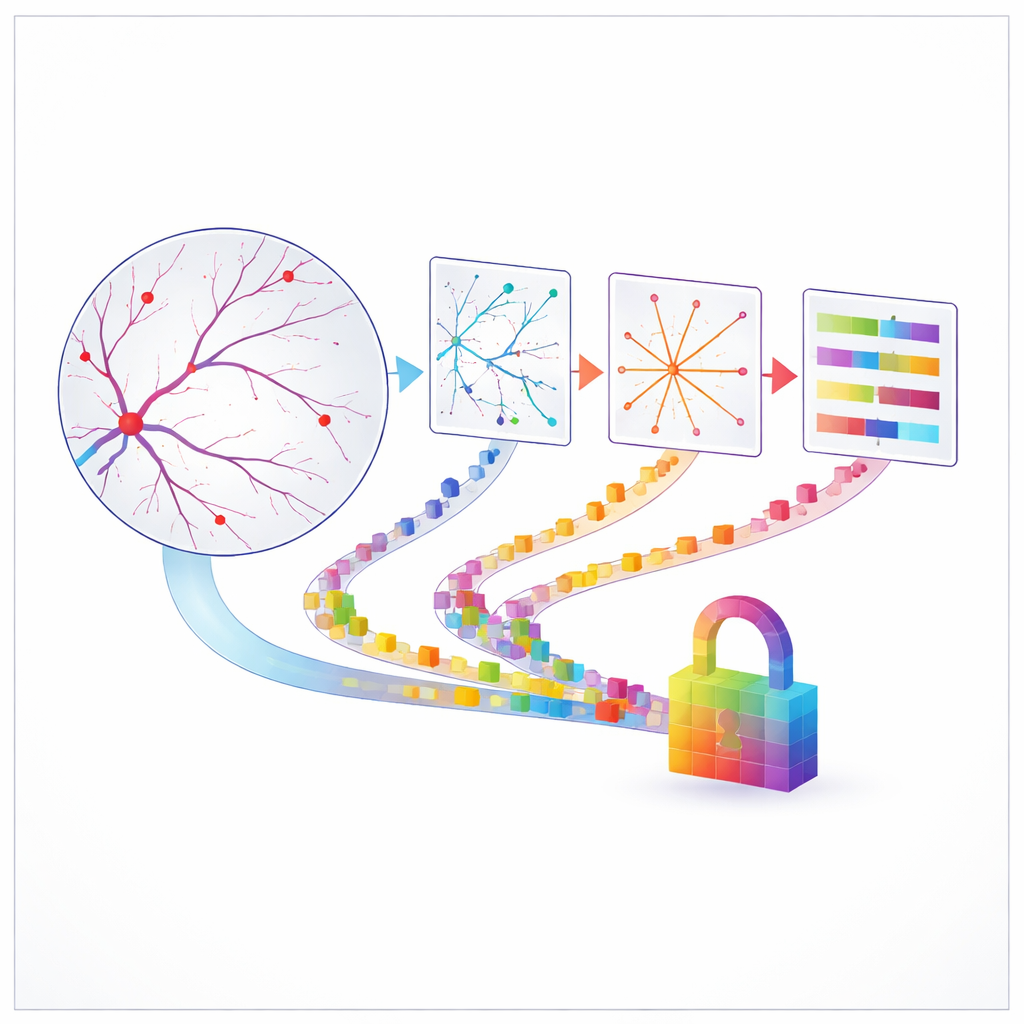

Para responder a esto, los autores hacen pasar cada foto retiniana por un cuidadoso proceso de limpieza y trazado. Mejoran el contraste, aíslan el canal de color verde donde los vasos destacan más, eliminan estructuras brillantes que podrían confundir el proceso y convierten los vasos en líneas esqueléticas finas. Las puntas de estas líneas—llamadas extremos—actúan como puntos de referencia. Midiendo la distancia de esos extremos respecto a distintos puntos de referencia, el sistema genera tres conjuntos separados de números. Cada conjunto forma una de las tres claves: una basada en distancias diagonales entre puntos de los vasos, otra en distancias desde el centro de la retina hacia afuera y una tercera basada en la diferencia entre ambas. Debido a que estas medidas se apoyan en anatomía real, son consistentes para la misma persona pero marcadamente distintas entre diferentes personas.

Convertir la geometría del ojo en cifrado

Una vez extraídas estas tres claves numéricas, se escalan a rangos adecuados para cifrado y se combinan en patrones deslizantes que mezclan el texto, algo así como una versión moderna de los cifrados polialfabéticos clásicos. Los autores detallan la matemática exacta utilizada para convertir caracteres en números, mezclar con valores de clave y coordenadas de píxeles, y volver a convertir a símbolos, siempre manteniéndose dentro de un conjunto fijo de 124 posibilidades. También diseñan el sistema de modo que cualquiera de las tres claves pueda usarse por sí sola, o en conjunto, para reforzar una contraseña o ayudar a generar claves de sesión de corta duración durante el inicio de sesión. Crucialmente, el modelo de amenaza es moderado y claro: el método pretende endurecer la autenticación en entornos controlados donde los atacantes no tienen acceso al escaneo retiniano del usuario, no resistir los ataques más avanzados de actores estatales.

¿Realmente parece aleatorio?

Para comprobar si estas claves retinianas son realmente difíciles de predecir, el equipo ejecuta una batería de pruebas usadas habitualmente en criptografía. Miden la entropía, o impredecibilidad, de cada flujo de claves y encuentran valores cercanos al máximo teórico. Luego someten las claves a una batería estándar de pruebas de aleatoriedad del gobierno de EE. UU. y muestran que la mayoría de las pruebas se superan holgadamente, especialmente para las claves basadas en distancias diagonales y la combinación diagonal–radial. También estiman cuánto tiempo necesitaría un ordenador potente que pruebe un billón de claves por segundo para intentar todas las claves posibles: para la muestra retiniana más rica, la respuesta es un número de años asombrosamente grande. Experimentos adicionales muestran que las claves generadas a partir de versiones ligeramente ruidosas o desenfocadas del mismo ojo permanecen similares, mientras que las claves de distintas personas difieren marcadamente y nunca colisionan cuando se hashean, confirmando tanto la estabilidad como la distintividad.

Dónde encaja este enfoque—y sus límites

Los autores insisten en aclarar qué es y qué no es su sistema. Es una forma de convertir la geometría detallada de la retina en múltiples claves de alta calidad que pueden respaldar el inicio de sesión y las comprobaciones de identidad, reduciendo el peligro que suponen las contraseñas robadas o las bases de datos filtradas. No está pensado para sustituir estándares de cifrado industriales ni para defender frente a atacantes que puedan suplantar un ojo o espiar el propio hardware. El método también depende de imágenes de buena calidad y de un trazado preciso de vasos diminutos; escaneos pobres o redes vasculares muy escasas podrían debilitar las claves. Aun así, los resultados sugieren que el mapa silencioso dentro de tu ojo podría ser un aliado potente para mantener segura tu vida digital, especialmente cuando se combina con otras salvaguardas como comprobaciones de vitalidad y algoritmos de cifrado establecidos.

Cita: Banu, Y., Rath, B.K. & Gountia, D. Secure authentication using a multidimensional retinal biometric encryption method. Sci Rep 16, 9205 (2026). https://doi.org/10.1038/s41598-026-40962-0

Palabras clave: biometría retiniana, cifrado biométrico, autenticación segura, claves criptográficas, pruebas de aleatoriedad