Clear Sky Science · es

Detección de intrusiones conductual en tiempo real potenciada por aprendizaje federado aprovechando LSTM, atención, GANs y modelos de lenguaje a gran escala

Por qué una defensa cibernética más inteligente importa para todos

Cada correo electrónico que envías, foto que compartes o factura que pagas en línea viaja por redes que están constantemente bajo ataque. Las herramientas de seguridad tradicionales tienen dificultades para detectar intrusiones nuevas, raras o hábilmente escondidas sin invadir la privacidad del usuario o saturar a los analistas con alertas confusas. Este artículo presenta una nueva forma de vigilar el tráfico digital que pretende ser a la vez muy precisa y respetuosa con la privacidad, además de explicar sus decisiones en un lenguaje comprensible.

Vigilar los ataques sin recopilar tus datos

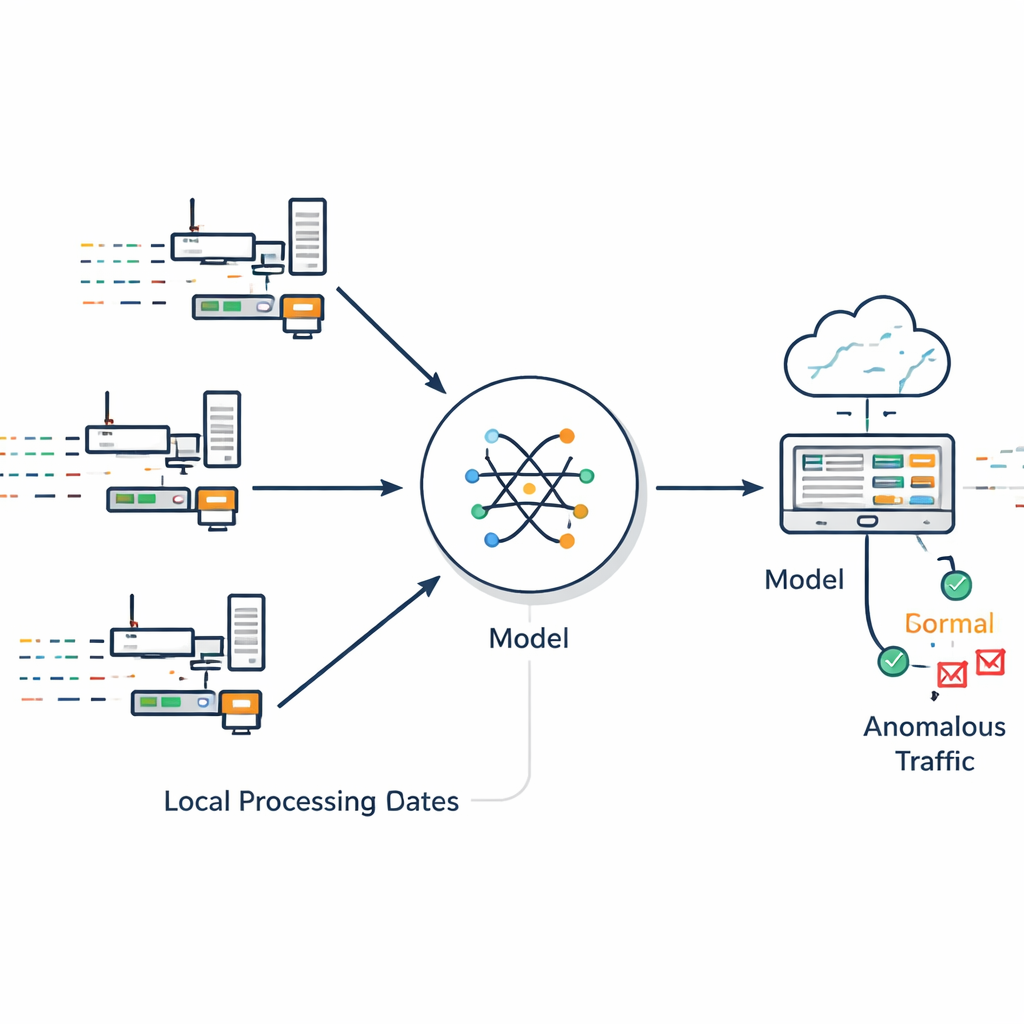

La mayoría de los sistemas de detección de intrusiones funcionan como un punto de control central: recogen datos sin procesar de muchos dispositivos en un solo lugar y los analizan en busca de problemas. Eso plantea preocupaciones obvias de privacidad y se vuelve más difícil de escalar a medida que las redes crecen. Los autores proponen un enfoque distinto llamado Marco Federado de Detección y Mitigación de Intrusiones, o FIDMF. En lugar de enviar registros de tráfico sin procesar a un servidor central, cada dispositivo o sitio participante entrena un modelo de detección local con sus propios datos. Solo se comparten las actualizaciones aprendidas del modelo, que se combinan en un modelo global y se envían de nuevo a los dispositivos. De este modo, el sistema aprende a partir de una amplia variedad de entornos reales sin exponer nunca los datos privados subyacentes.

Aprender del comportamiento a lo largo del tiempo

Los ataques a menudo se desarrollan como secuencias: un escaneo, luego una sondeo, luego una intrusión, a veces extendida en el tiempo. FIDMF se centra en estos patrones conductuales en lugar de en simples firmas. Utiliza una red neuronal consciente de secuencias que puede recordar lo que ocurrió antes en una conexión y un componente de “atención” que resalta las partes más importantes de un flujo de tráfico. Esto ayuda al sistema a concentrarse en características que realmente señalan comportamiento sospechoso, como ráfagas súbitas de intentos de conexión o combinaciones inusuales de protocolos, en lugar de distraerse con variaciones rutinarias del uso normal.

Rellenar las lagunas con información sintética y semántica

Las redes reales incluyen mucha más actividad ordinaria que ataques, y algunos tipos de ataques son extremadamente raros. Entrenar un detector con datos tan desequilibrados suele llevar a que pase por alto amenazas inusuales. FIDMF afronta esto de dos maneras. Primero, utiliza técnicas matemáticas para generar ejemplos adicionales de tipos de ataque raros, de modo que el modelo pueda aprender mejor sus patrones. Segundo, emplea modelos generativos guiados por contexto basado en lenguaje para inventar nuevas variaciones de ataques realistas que coincidan con la descripción que hacen los expertos de las amenazas. Esta estrategia dual proporciona al detector muchos más ejemplos significativos para aprender, preparándolo mejor para detectar intrusiones desconocidas o de “día cero” que difieren de cualquier cosa vista antes.

Enseñar a las máquinas a entender historias de red

Una innovación clave en este trabajo es incorporar modelos de lenguaje orientados al texto en el mundo de la defensa de redes. Muchas características de la red—como nombres de servicios, tipos de protocolo y estados de conexión—llevan significados sutiles que los simples códigos numéricos no pueden captar. Los autores convierten estos detalles categóricos en frases cortas y las alimentan a modelos de lenguaje compactos que producen representaciones ricas y conscientes del contexto. Estas representaciones ayudan al detector a captar relaciones que de otro modo serían invisibles, por ejemplo cómo ciertos servicios y banderas tienden a aparecer juntos en situaciones de riesgo. La misma tecnología de lenguaje también guía al generador de datos sintéticos, asegurando que los patrones de ataque inventados permanezcan coherentes y realistas en lugar de ruido aleatorio.

Explicaciones claras para analistas humanos

Los equipos de seguridad recelan, con razón, de herramientas “caja negra” que generan alertas sin explicar por qué. FIDMF aborda esto emparejando su detector basado en comportamiento con otro modelo de lenguaje especializado en explicaciones. Después de que el sistema marque un evento como sospechoso, extrae las características que más contribuyeron a la decisión—como una ráfaga de conexiones cortas o un uso inusual de protocolos—y las convierte en una narrativa breve y legible. En pruebas con revisores expertos, estas explicaciones se valoraron como comprensibles y útiles para la respuesta a incidentes, ayudando a que los analistas confíen en los hallazgos del sistema y actúen en consecuencia.

Qué significan los resultados para la seguridad cotidiana

En varios conjuntos de datos de referencia ampliamente usados, FIDMF alcanzó una precisión muy alta, identificando correctamente tanto el tráfico normal como el malicioso en más de 99 de cada 100 casos, mientras dejaba los datos sin procesar en los dispositivos locales. Igual de importante, manejó tipos de ataques raros mucho mejor que métodos anteriores y mantuvo un rendimiento sólido en diferentes tipos de redes. Para los usuarios cotidianos, la conclusión es que se está volviendo posible construir defensas que no solo sean más fuertes y adaptables, sino también más privadas y transparentes. Marcos como FIDMF apuntan hacia un futuro en el que tus dispositivos colaboran silenciosamente para mantenerte seguro en línea—sin renunciar a tus datos ni dejarte en la oscuridad sobre cómo se toman las decisiones.

Cita: AlHayan, A., Al-Muhtadi, J. Federated learning-powered real-time behavioral intrusion detection leveraging LSTM, attention, GANs, and large language models. Sci Rep 16, 10172 (2026). https://doi.org/10.1038/s41598-026-40763-5

Palabras clave: detección de intrusiones, aprendizaje federado, ciberseguridad, aprendizaje profundo, modelos de lenguaje a gran escala