Clear Sky Science · es

Un esquema robusto de marca cero y signcryptación para la protección del copyright de imágenes y la verificación de licencias

Por qué importa proteger imágenes sin modificarlas

La medicina moderna y los medios en línea dependen de imágenes que deben permanecer fieles a la realidad. Las exploraciones radiológicas guían decisiones de vida o muerte, y fotografías y gráficos de alta calidad sustentan el trabajo creativo y empresarial. Sin embargo, estas imágenes se copian, editan y comparten en redes donde la propiedad puede ser disputada y las licencias fácilmente mal utilizadas. El marcado tradicional oculta una señal dentro de la imagen alterando ligeramente sus píxeles, lo cual suele ser inaceptable para uso médico y además es vulnerable a ediciones intensas. Este artículo presenta una forma de demostrar quién posee una imagen y quién está autorizado a usarla —sin cambiar ni un solo píxel— y que además resiste rotaciones, recortes, compresión u otros ataques.

Cómo reclamar la titularidad sin tocar la imagen

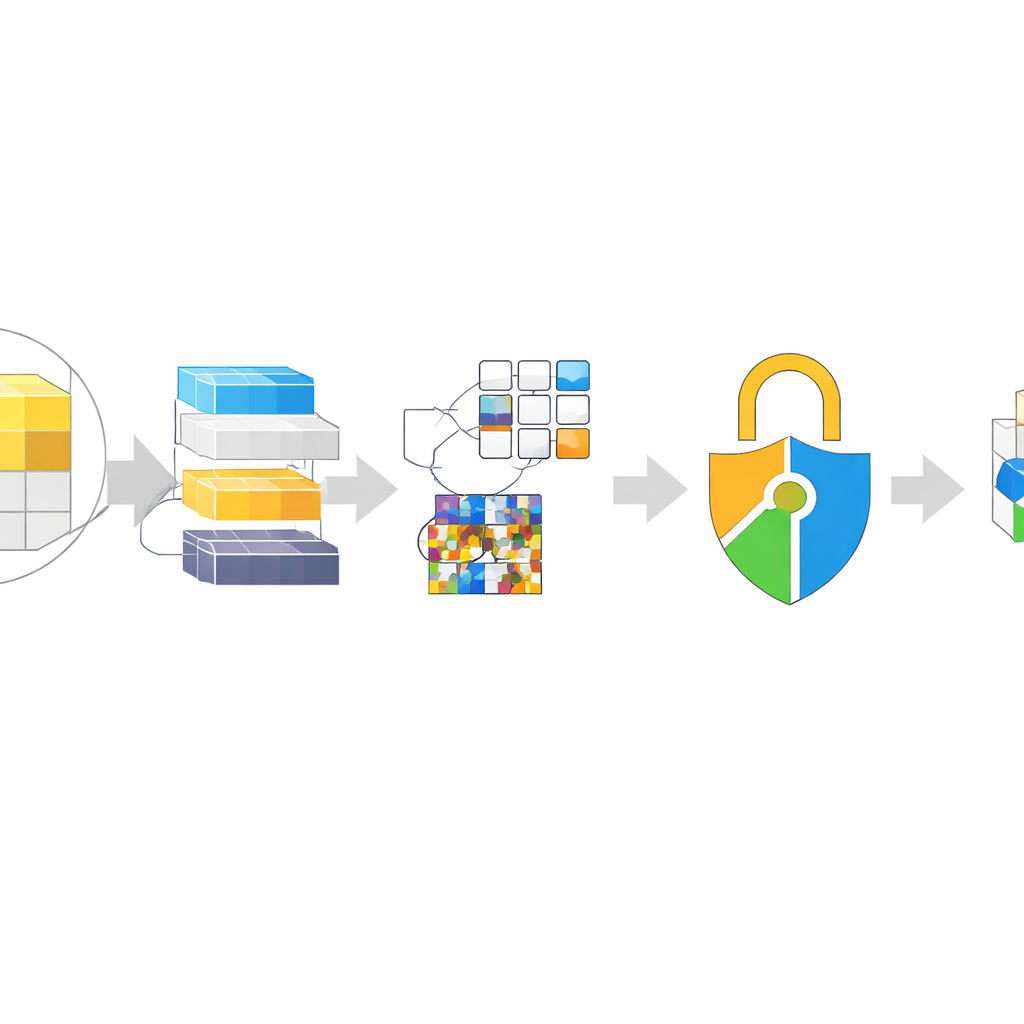

La idea central se llama marcado cero (zero‑watermarking). En lugar de inyectar una marca en la propia imagen, el sistema analiza la imagen y construye una especie de huella dactilar a partir de sus detalles más estables. Esas huellas se combinan matemáticamente con un logotipo secreto que representa al propietario. El resultado combinado se almacena en una base de datos separada gestionada por una autoridad certificadora, no dentro de la imagen. Cuando surge una disputa, la autoridad puede recalcular la huella a partir de la imagen sospechosa y compararla con el registro almacenado. Si coinciden, se confirma la titularidad, y la imagen original en la que confían médicos, artistas o empresas nunca ha sido alterada.

Seleccionar las partes más informativas de una imagen

Un desafío importante es asegurarse de que la huella sobreviva a cambios del mundo real como rotación, cambio de tamaño o ruido. Los autores abordan esto escogiendo cuidadosamente las partes de la imagen en las que confiar. Primero, un algoritmo busca puntos visualmente distintivos —pequeñas esquinas, bordes o patrones que tienden a reaparecer incluso si la imagen se amplía o rota. Alrededor de cada punto se examina un parche pequeño y se mide su “riqueza informativa”. Solo se conservan los parches con la estructura más compleja. A partir de estas zonas seleccionadas, un análisis de frecuencia en dos etapas destila un patrón compacto que actúa como una tarjeta de identificación robusta para esa subregión. Se generan muchas de estas tarjetas de identificación locales a lo largo de la imagen, de modo que, incluso si algunas áreas se recortan o se difuminan, sobreviven suficientes para reconstruir el logotipo del propietario.

Bloquear la marca con criptografía moderna

Almacenar estos códigos de marcado cero en una base de datos central crea otro riesgo: si un atacante accede a la base de datos, podría intentar falsificar o revertir registros de titularidad. Para contrarrestarlo, los autores envuelven cada código local en un procedimiento combinado de cifrado y firma conocido como signcryptación. Aquí, el patrón de características y el logotipo mezclado se fusionan y luego se protegen usando un método de clave pública relacionado con el cifrado ElGamal. Cada registro almacenado está vinculado no solo a la imagen sino también a las claves del propietario y, cuando se emite una licencia, a las claves del usuario autorizado. Incluso si la base de datos se ve comprometida, el atacante no puede leer la marca subyacente ni alterar de forma convincente quién posee o puede usar una imagen sin vulnerar fuertes protecciones criptográficas.

Resistiendo ataques de imágenes del mundo real

Los investigadores probaron su esquema en una colección de exploraciones médicas y fotografías a color estándar, sometiéndolas a muchas transformaciones comunes: añadir ruido, comprimir con JPEG, difuminar con filtros, rotar en ángulos grandes, cambiar el tamaño, desplazar y recortar. Para cada imagen atacada intentaron recuperar el logotipo y midieron qué tan parecido era al original. Frente a la mayoría de los cambios geométricos y de procesamiento cotidiano, la similitud se mantuvo casi perfecta, superando claramente a un método reciente de última generación. La capa criptográfica adicional añadió solo unos pocos milésimos de segundo por imagen —mínimo comparado con el tiempo necesario para el análisis de imagen— lo que sugiere que el método es práctico para sistemas hospitalarios y grandes plataformas de derechos de autor.

Qué significa esto para el uso cotidiano de imágenes

En términos sencillos, el artículo demuestra que es posible probar quién posee una imagen y quién está autorizado a usarla sin modificar nunca la imagen, y mantener esa prueba firme incluso cuando la imagen se edita intensamente. Combinando la selección inteligente de las regiones más informativas con una huella matemática robusta y un paso integrado de cifrado más firma, el esquema ofrece tanto robustez técnica como confianza de grado legal. Aunque aún queda margen para mejorar su resistencia a ruidos extremos y para acelerar la verificación en colecciones masivas, este enfoque apunta hacia sistemas futuros donde exploraciones médicas y medios valiosos puedan circular libremente mientras sus orígenes y derechos de uso permanecen anclados de forma segura.

Cita: Hung, P.T., Thanh, T.M. A robust zero-watermarking and signcryption scheme for image copyright protection and license verification. Sci Rep 16, 9103 (2026). https://doi.org/10.1038/s41598-026-38991-w

Palabras clave: derechos de autor de imágenes, seguridad en imágenes médicas, marcado digital, marcado cero, signcryptación