Clear Sky Science · es

Un nuevo mapa cuadrático de Chebyshev potenciado 1D para cifrado de imágenes mediante permutación‑difusión dinámica

Por qué importa de verdad ocultar las imágenes

Enviamos fotos todo el tiempo—a médicos, bancos, portales gubernamentales o copias de seguridad en la nube—a menudo sin pensar en quién más podría verlas. Pero las imágenes de exploraciones médicas, instalaciones militares o documentos de identidad pueden ser extremadamente sensibles. Si alguien puede interceptarlas o alterarlas ligeramente, las consecuencias pueden ser graves. Este artículo presenta una nueva forma de mezclar imágenes digitales de modo tan exhaustivo que incluso atacantes decididos tienen extraordinarias dificultades para adivinar, analizar o manipular su contenido.

Una nueva forma de generar caos digital

En el núcleo del trabajo hay una nueva receta matemática que los autores llaman “Mapa Cuadrático de Chebyshev Potenciado 1D”. A pesar del nombre intimidante, es básicamente una fórmula compacta que, aplicada repetidamente, produce una secuencia de números que se comportan como caos: cambios diminutos al inicio se amplifican hasta dar resultados completamente distintos más adelante. Las fórmulas caóticas clásicas ya se usan en cifrado, pero muchas presentan debilidades: solo son caóticas para rangos estrechos de parámetros, pueden predecirse en ciertas condiciones o no reaccionan con suficiente intensidad ante pequeños cambios. El nuevo mapa se ha diseñado para evitar estas limitaciones combinando dos ingredientes caóticos bien conocidos de forma potenciada, o amplificada, controlada por apenas dos parámetros afinables.

Evaluando cuán intenso es realmente el caos

Para ser útil en seguridad, el caos debe ser tanto fuerte como cuantificable. Por ello, los investigadores sometieron su nuevo mapa a una serie extensa de pruebas dinámicas. Examinaron la rapidez con que valores vecinos divergen (exponente de Lyapunov), cómo cambia el comportamiento del sistema al variar los parámetros (diagramas de bifurcación) y cuán complejos se vuelven sus patrones geométricos (dimensión de correlación y secciones de Poincaré). También aplicaron diagnósticos modernos de caos como la llamada prueba 0–1, junto con varias medidas de entropía que cuantifican la aleatoriedad. En amplios rangos de parámetros, el nuevo mapa mantuvo exponentes de Lyapunov grandes y positivos, alta entropía y patrones irregulares y no repetitivos, superando a varios mapas caóticos establecidos. Pruebas de aleatoriedad utilizadas por organismos estándares para evaluar generadores criptográficos de números aleatorios confirmaron que las secuencias producidas por este mapa son estadísticamente indistinguibles de ruido ideal.

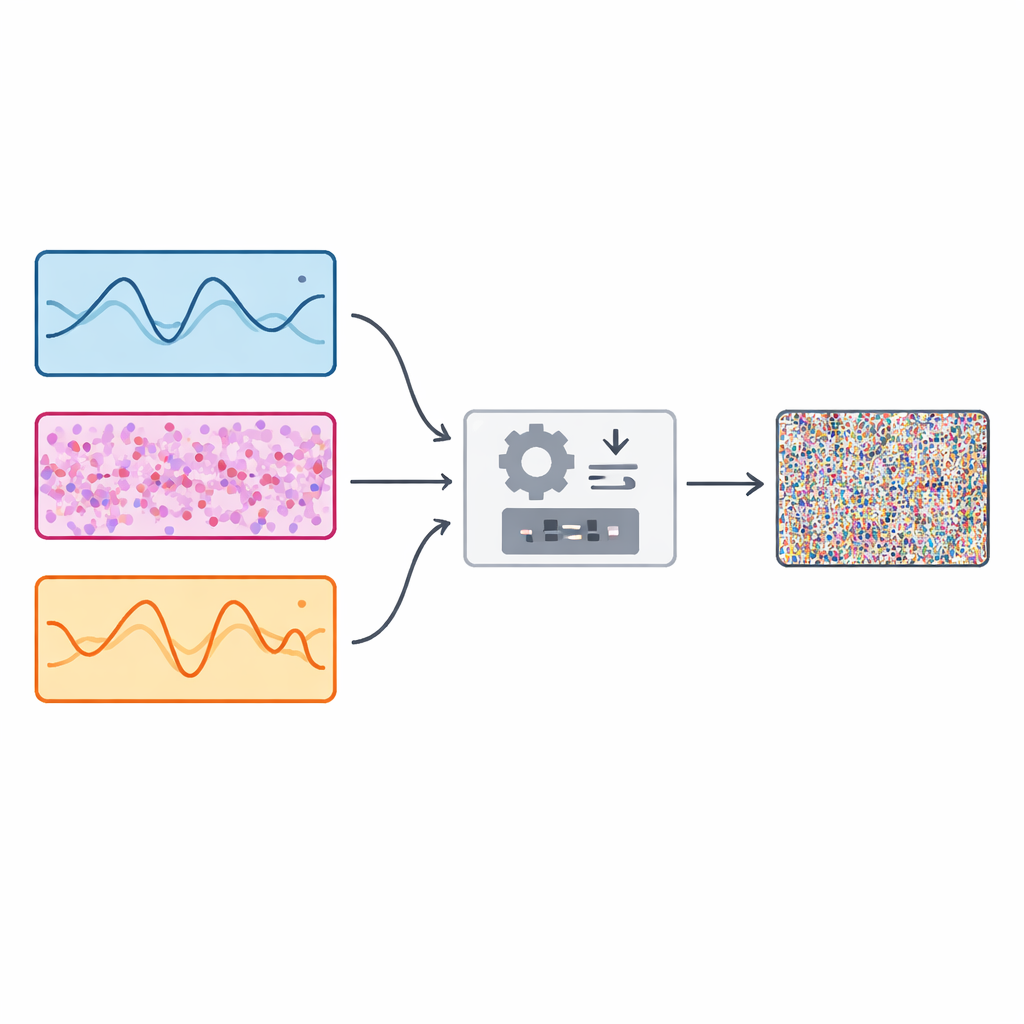

De las ecuaciones a un bloqueo práctico para imágenes

Con este motor caótico, los autores diseñan un esquema de cifrado de imágenes al que llaman D3CM‑IES. En lugar de confiar en una única fuente de caos, el sistema ejecuta tres generadores caóticos diferentes en paralelo, incluyendo el nuevo mapa y dos existentes basados en funciones seno y tangente. Para cada píxel de una imagen, el algoritmo elige dinámicamente una de estas tres secuencias caóticas para guiar los pasos de cifrado. Primero, un paso de permutación reordena los píxeles en posiciones nuevas con un patrón que parece aleatorio pero que solo puede reproducirse exactamente si se conoce la clave secreta. Luego, un paso de difusión altera la intensidad de cada píxel, usando números caóticos para desplazar los valores casi como si se hubiera añadido ruido. Debido a que la fuente caótica elegida cambia de píxel a píxel, la transformación global es altamente irregular y difícil de invertir sin la clave y los parámetros exactos.

Poniendo la cerradura a prueba

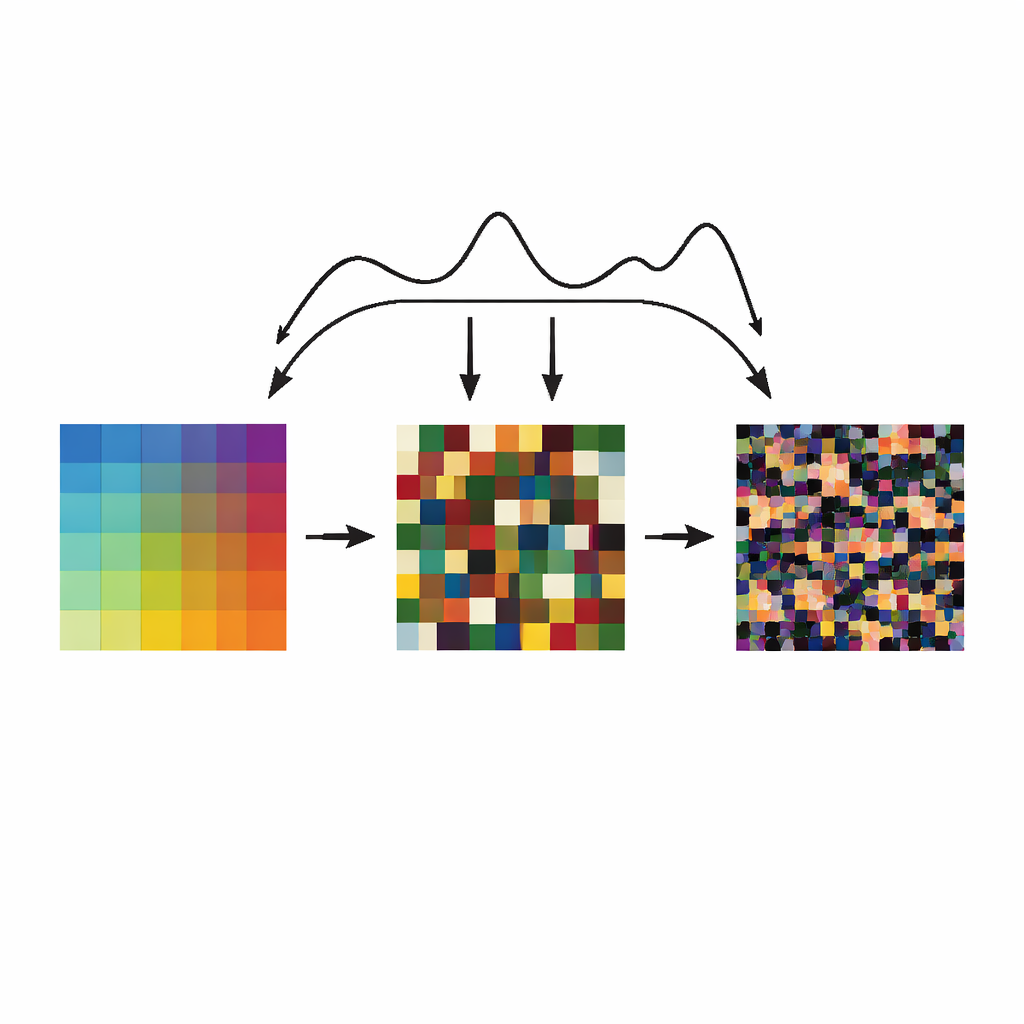

El equipo comprueba si su esquema realmente oculta la estructura realizando una batería de evaluaciones de seguridad y calidad de imagen. Cuando cifran imágenes de prueba estándar, las imágenes resultantes se parecen a estática multicolor pura, y las medidas estadísticas muestran casi ninguna correlación entre píxeles vecinos. Los histogramas—el recuento de cuántas veces aparece cada nivel de intensidad—se aplanan, lo que significa que los atacantes no pueden explotar patrones visibles. Cuando cambian un solo píxel en la imagen original, casi todos los píxeles en la versión cifrada cambian, y la magnitud del cambio de intensidad en toda la imagen está cerca del ideal teórico para resistir ataques diferenciales. El método también supera pruebas de texto plano elegido, donde a los atacantes se les permite escoger imágenes de entrada especiales como completamente negras o completamente blancas; incluso estas producen cifras que parecen aleatorias y no relacionadas. Al mismo tiempo, el algoritmo sigue siendo eficiente: con optimizaciones de software sencillas, puede cifrar imágenes de tamaño medio en mucho menos de un segundo en un portátil estándar, y sus operaciones se prestan a aceleración adicional en chips gráficos o hardware dedicado.

Qué significa esto para la seguridad cotidiana

En esencia, el artículo muestra que, al diseñar y analizar cuidadosamente una nueva fórmula caótica y entretejerla con otras dos de forma dinámica, podemos construir un “candado” para imágenes que es a la vez más fuerte y más flexible que muchos diseños existentes. El nuevo sistema convierte imágenes corrientes en patrones similares a ruido que revelan casi nada, incluso ante sondeos matemáticos sofisticados, y al mismo tiempo es lo bastante ligero para uso en tiempo real en dispositivos y sistemas de comunicación. Para quien se preocupe por la privacidad e integridad de los datos visuales—desde la telemedicina y cámaras inteligentes hasta satélites y drones—este trabajo apunta a formas más seguras de proteger lo que nuestras imágenes revelan.

Cita: Sarra, B., Sun, H., Dua, M. et al. A novel 1D powered Chebyshev quadratic map-based image encryption using dynamic permutation-diffusion. Sci Rep 16, 9469 (2026). https://doi.org/10.1038/s41598-026-38483-x

Palabras clave: cifrado de imágenes, mapas caóticos, privacidad digital, imagen segura, criptografía