Clear Sky Science · es

Aprendizaje automático en conjunto para la detección proactiva de ransomware en Android mediante tráfico de red

Por qué importa el ruido de internet de tu teléfono

Nuestros teléfonos inteligentes conversan silenciosamente con internet todo el día. Oculto en ese tráfico, los cibercriminales pueden colar un ataque desagradable llamado ransomware, que bloquea tus archivos o incluso todo el dispositivo hasta que pagues un rescate. Este artículo explora cómo vigilar cuidadosamente ese tráfico de red —no las apps en sí— puede desenmascarar el ransomware en Android de forma temprana, empleando un conjunto de modelos de aprendizaje automático que aprenden y se adaptan a medida que los delincuentes cambian sus tácticas.

Cómo el ransomware secuestra un teléfono Android

El ransomware suele comenzar con un error simple: instalar lo que parece una app inofensiva desde una tienda de terceros, seguir un enlace en un mensaje o aceptar una actualización falsa. Una vez en el teléfono, la app solicita permisos amplios, como acceso al almacenamiento, cámara, micrófono o controles del sistema. Con esos permisos concedidos, cifra silenciosamente fotos, documentos y mensajes, y puede enviar datos sensibles a servidores remotos. Solo entonces revela su verdadera naturaleza, mostrando una pantalla de bloqueo o un mensaje de advertencia y exigiendo un pago, a menudo en criptomoneda, para restaurar el acceso. Algunas variantes están diseñadas para sobrevivir a intentos de eliminación, lo que las hace especialmente difíciles de erradicar y convierte un momento de descuido en días de interrupción para particulares y empresas.

Vigilar el flujo en lugar de los archivos

Las herramientas antivirus tradicionales buscan «firmas» de código malicioso conocidas, lo que funciona mal cuando los atacantes reescriben y disfrazan constantemente su software. Este estudio sigue un camino distinto: se centra en los metadatos del tráfico de red, cifras que describen cómo los datos entran y salen del teléfono, como tamaños de paquetes, tiempos entre paquetes y patrones de conexión. Usando más de 200.000 registros de tráfico que incluyen actividad normal y diez familias de ransomware notorias, los autores construyen un sistema que aprende el ritmo característico del ransomware: ráfagas súbitas de tráfico, duraciones de conexión inusuales o combinaciones extrañas de flags técnicos que raramente aparecen en el uso cotidiano. Dado que este método observa el comportamiento en lugar del código, puede detectar familias nuevas o modificadas de ransomware que nunca se han catalogado antes.

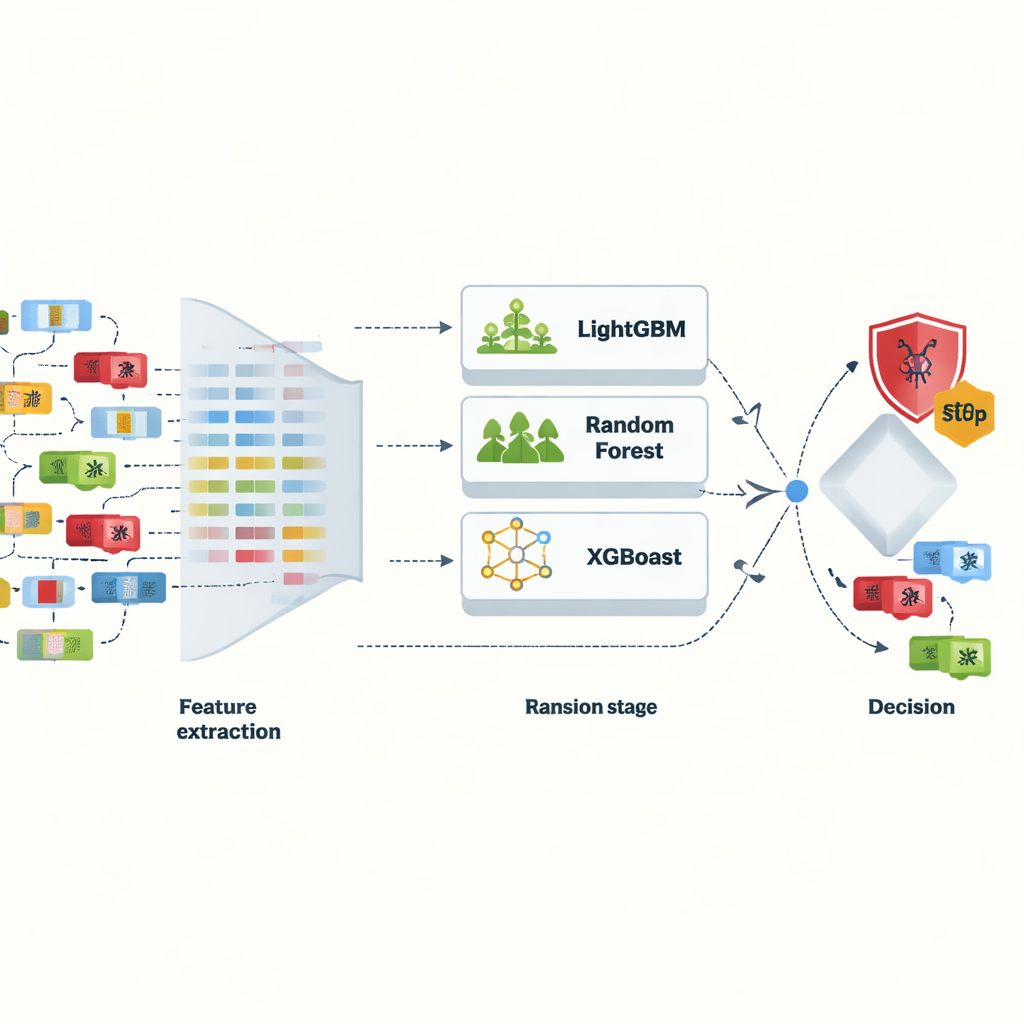

Construyendo un equipo de “jueces” digitales

En lugar de confiar en un solo modelo, los investigadores combinan varios enfoques de aprendizaje automático —Light Gradient Boosting Machine, XGBoost, Random Forest y otros— en un ensamblaje, similar a consultar un panel de expertos en vez de un único evaluador. Primero limpian y normalizan los datos, luego seleccionan las características más informativas mediante una canalización de tres pasos que filtra, prueba y ordena atributos de la red. Técnicas como SMOTE se utilizan para equilibrar el conjunto de datos y evitar que los ejemplos de ransomware queden ahogados por el tráfico ordinario. Tras un ajuste cuidadoso y una validación cruzada de cinco particiones, los modelos se comparan cara a cara. LightGBM en particular ofrece un rendimiento notable, distinguiendo correctamente el ransomware del tráfico benigno en casi todos los casos de prueba, mientras utiliza un conjunto de características relativamente pequeño y eficiente, adecuado para uso en tiempo real en dispositivos con recursos limitados.

Abriendo la caja negra para los analistas humanos

La alta precisión por sí sola no es suficiente para los equipos de seguridad, que necesitan comprender por qué un sistema marcó una conexión como peligrosa. Para abordar esto, los autores aplican herramientas de IA explicable llamadas SHAP y LIME. Estos métodos revelan qué patrones de tráfico influyeron más en cada decisión —por ejemplo, intervalos extremadamente cortos entre paquetes que recuerdan a un cifrado a ritmo rápido, o flujos de datos inusualmente largos que parecen información siendo exfiltrada a un servidor remoto. Al mapear tales características a tácticas de atacantes bien documentadas en el marco MITRE ATT&CK, las alertas del sistema dejan de ser respuestas binarias; se convierten en pistas que los investigadores pueden seguir. Esta transparencia facilita confiar en el modelo, afinar las reglas de defensa y responder más rápido cuando aparece una nueva oleada de ransomware.

Mantenerse adaptativo a medida que los atacantes evolucionan

Los cibercriminales no se quedan quietos, por lo que un modelo entrenado una sola vez perderá gradualmente eficacia a medida que el ransomware evoluciona. Para explorar cómo mantenerse al día, los investigadores simulan el paso del tiempo dividiendo sus datos de tráfico en cinco bloques cronológicos y actualizando un modelo LightGBM paso a paso, emulando un escenario de aprendizaje en línea. Mientras que la precisión de un modelo estático se erosiona bajo este panorama cambiante, la versión actualizada incrementalmente mantiene un mejor rendimiento, aunque aún pierde algo de terreno en el bloque final. Este experimento subraya tanto el valor como los límites del aprendizaje incremental: las actualizaciones continuas ayudan, pero la robustez a largo plazo requerirá reentrenamientos periódicos o estrategias adaptativas más avanzadas, especialmente cuando los atacantes inventen nuevas formas de ocultarse en entornos de red cifrados y ruidosos.

Qué significa esto para los usuarios cotidianos

Para los no especialistas, el mensaje es tranquilizador: al prestar atención a cómo se mueve la información en lugar de intentar catalogar cada posible archivo malicioso, las herramientas de seguridad pueden detectar ransomware en Android de forma rápida y precisa —incluso cuando cambia de forma. El marco propuesto en este artículo muestra que un ensamblaje bien diseñado de modelos de aprendizaje automático, respaldado por un manejo cuidadoso de los datos y explicaciones claras, puede constituir la columna vertebral de una protección práctica y en tiempo real para dispositivos móviles. Aunque se necesita más trabajo para fortalecer estos métodos frente a amenazas futuras y para ejecutarlos eficientemente en teléfonos y dispositivos edge, este estudio apunta hacia un futuro en el que los patrones sutiles del tráfico de red de tu teléfono sirvan como sistema de alerta temprana, bloqueando silenciosamente el ransomware antes de que tenga oportunidad de bloquear tu vida digital.

Cita: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

Palabras clave: Ransomware en Android, análisis de tráfico de red, seguridad con aprendizaje automático, modelos en ensamblaje, ciberseguridad móvil