Clear Sky Science · es

Investigación sobre estrategia de protección de redes de infraestructura basada en el juego de Stackelberg bayesiano bajo condiciones asimétricas

Por qué importa proteger las arterias ocultas

La electricidad, el transporte, las comunicaciones y los sistemas de agua son las arterias ocultas que mantienen en marcha la sociedad moderna. Sin embargo, incidentes recientes —desde apagones hasta ataques a puentes y centrales eléctricas— muestran lo vulnerables que pueden ser estas redes interconectadas. Este estudio plantea una pregunta simple pero vital: si atacantes decididos están sondeando estos sistemas, ¿cómo pueden los defensores usar recursos limitados y un poco de astucia para mantener las luces encendidas y los trenes en funcionamiento? Tomando ideas de la ciencia de redes y de la toma de decisiones estratégica, los autores proponen una forma de engañar a los atacantes mientras se planifica para adversarios tanto reflexivos como impulsivos.

Ver la infraestructura como una red de conexiones

El artículo trata la infraestructura crítica como una red de nodos y enlaces: centrales eléctricas, centros de comunicaciones y nudos de transporte conectados por cables, tuberías y rutas. Debido a que tanto depende de estos sistemas entrelazados, la falla de un único nodo clave puede desencadenar fallos en cascada. Los métodos de protección anteriores a menudo asumían que los defensores simplemente reaccionaban después de que algo saliera mal, o que conocían probabilidades de fallo fijas para cada componente. También tendían a considerar a los atacantes como jugadores perfectamente racionales y omniscientes. Los autores sostienen que los enfrentamientos reales son más desordenados: la información es incompleta, los atacantes tienen objetivos y recursos distintos, y las decisiones humanas pueden estar lejos de la lógica perfecta.

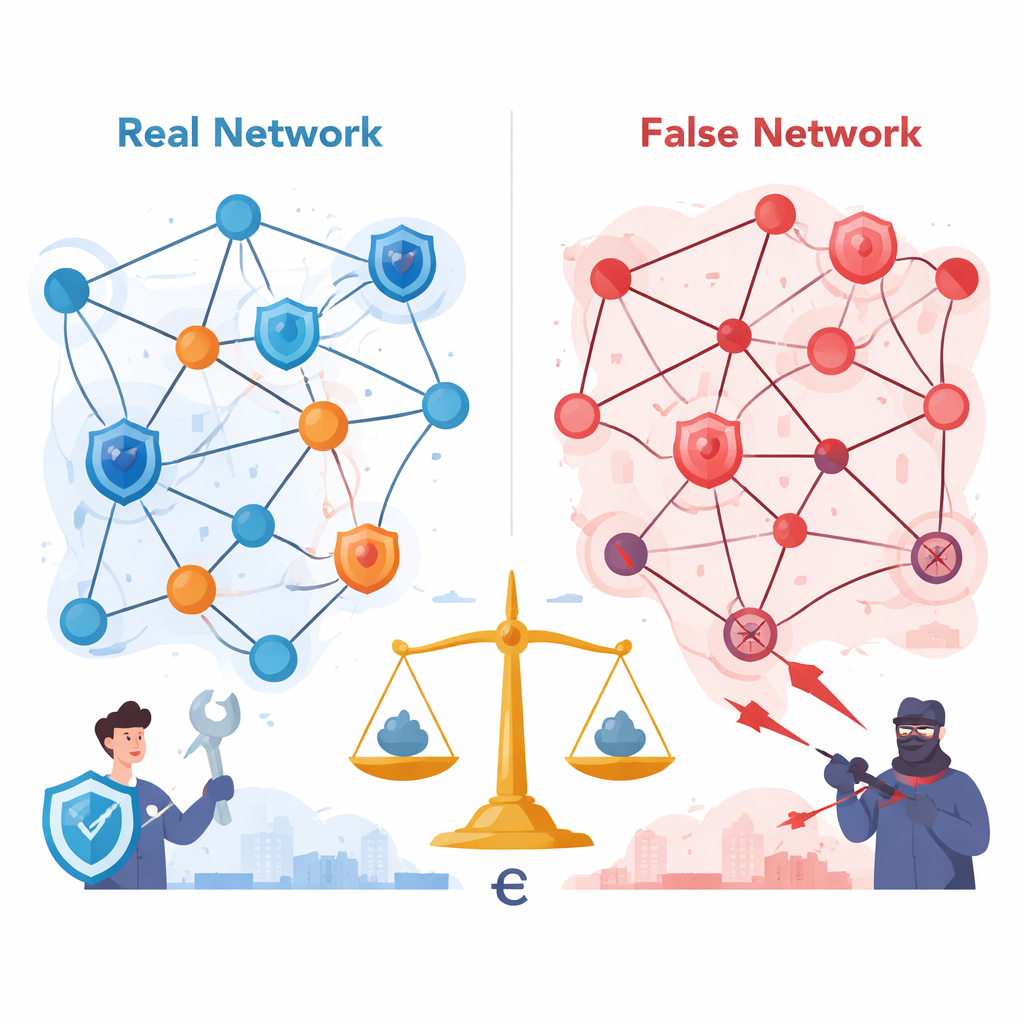

Superar a los atacantes con un mapa falso

En lugar de limitarse a reforzar los puntos débiles conocidos, los autores exploran una idea de «defensa activa»: dejar que el atacante vea una versión ligeramente errónea de la red. Definen una red falsa, una copia deliberadamente alterada del sistema real. En esta red de camuflaje, algunas conexiones genuinas se ocultan y se añaden enlaces ficticios, de modo que la red sigue «pareciendo» realista pero sus puntos aparentemente débiles se desplazan lejos de los nodos realmente críticos. Para diseñar este engaño sin reescribir manualmente cientos de reglas, usan una red neuronal convolucional sobre grafos que aprende patrones estructurales de la infraestructura real. Luego sugiere qué enlaces añadir u ocultar para que el mapa falso resulte convincente pero guíe a los atacantes hacia objetivos menos dañinos.

Planificar para muchos tipos de atacantes

Sabiendo que no todos los adversarios piensan igual, el estudio distingue entre atacantes a corto plazo y a largo plazo. Los atacantes a corto plazo buscan causar la mayor interrupción inmediata, como reducir la mayor porción aún funcional de la red. Los atacantes a largo plazo se preocupan más por degradar la capacidad global con el tiempo. Los autores sitúan estos comportamientos dentro de un marco de decisión «líder–seguidor»: los defensores primero eligen un patrón mixto de protección en la red, y luego los atacantes escogen su forma preferida de atacar tras observar ese patrón. Dado que el defensor no sabe qué tipo de atacante aparecerá, asigna probabilidades a cada tipo y calcula estrategias que funcionen razonablemente bien en promedio entre ellos.

Permitir elecciones imperfectas, incluso irracionales

Los atacantes reales no siempre eligen la jugada matemáticamente óptima: pueden juzgar mal los riesgos, precipitar decisiones o dejarse llevar por sesgos. Para reflejar esto, los autores introducen un concepto de «equilibrio fuerte ε». Aquí, ε mide cuánto puede desviarse la elección de un atacante del mejor rendimiento posible. El defensor entonces planifica para el peor caso dentro de esa banda de respuestas cercanas al mejor resultado, asumiendo efectivamente que el atacante puede comportarse de forma algo errática pero no completamente aleatoria. Usando un procedimiento de optimización especializado, calculan estrategias de defensa que mantienen el beneficio esperado mínimo del defensor relativamente alto, incluso cuando los atacantes son parcialmente irracionales. Simulaciones en una red de prueba de 500 nodos muestran que estas estrategias hacen que los resultados del defensor sean más estables y reducen el riesgo de sorpresas catastróficas.

Qué tan eficaz es la decepción en la práctica

Los autores comparan sus redes falsas aprendidas con dos formas más sencillas de añadir y eliminar enlaces: cambios aleatorios y cambios basados únicamente en la importancia de los nodos. Su método mueve ligeramente menos enlaces que un esquema aleatorio, pero produce un beneficio defensivo notablemente mayor, y ofrece una mejor relación coste–beneficio que el enfoque basado en el grado. Cuando no se usa camuflaje, los ataques óptimos pueden dañar mucho el sistema una vez que los recursos alcanzan un nivel moderado. Con las redes falsas propuestas y las estrategias de defensa basadas en el equilibrio fuerte ε, una porción significativa del daño potencial se desvía hacia partes menos críticas del sistema, aumentando el beneficio promedio del defensor y reduciendo la vulnerabilidad efectiva de la red real.

Qué significa esto para la seguridad cotidiana

Para un lector no especializado, el mensaje central es que los defensores de la infraestructura crítica no tienen que ser más fuertes en todas partes; pueden ser más inteligentes. Moldeando cuidadosamente lo que los atacantes ven y planificando para múltiples tipos de atacantes que no siempre actúan de forma lógica, es posible desviar los ataques de componentes verdaderamente vitales y amortiguar el impacto de las fallas que ocurran. Aunque el artículo se centra en modelos y simulaciones, sus ideas apuntan a futuras herramientas de seguridad que combinen engaño, probabilidad y análisis de redes para mantener los servicios esenciales resilientes frente a amenazas impredecibles.

Cita: Zhang, J., Gao, Y., Kang, W. et al. Research on infrastructure network protection strategy based on bayesian stackelberg game under asymmetric conditions. Sci Rep 16, 7045 (2026). https://doi.org/10.1038/s41598-026-37843-x

Palabras clave: infraestructura crítica, seguridad de redes, teoría de juegos, defensa por engaño, fallos en cascada