Clear Sky Science · es

Un marco híbrido de conjunto XGBoost–SVM para la detección robusta de ciberataques en el Internet de las Cosas Médicas (IoMT)

Por qué los dispositivos médicos más inteligentes necesitan guardianes más inteligentes

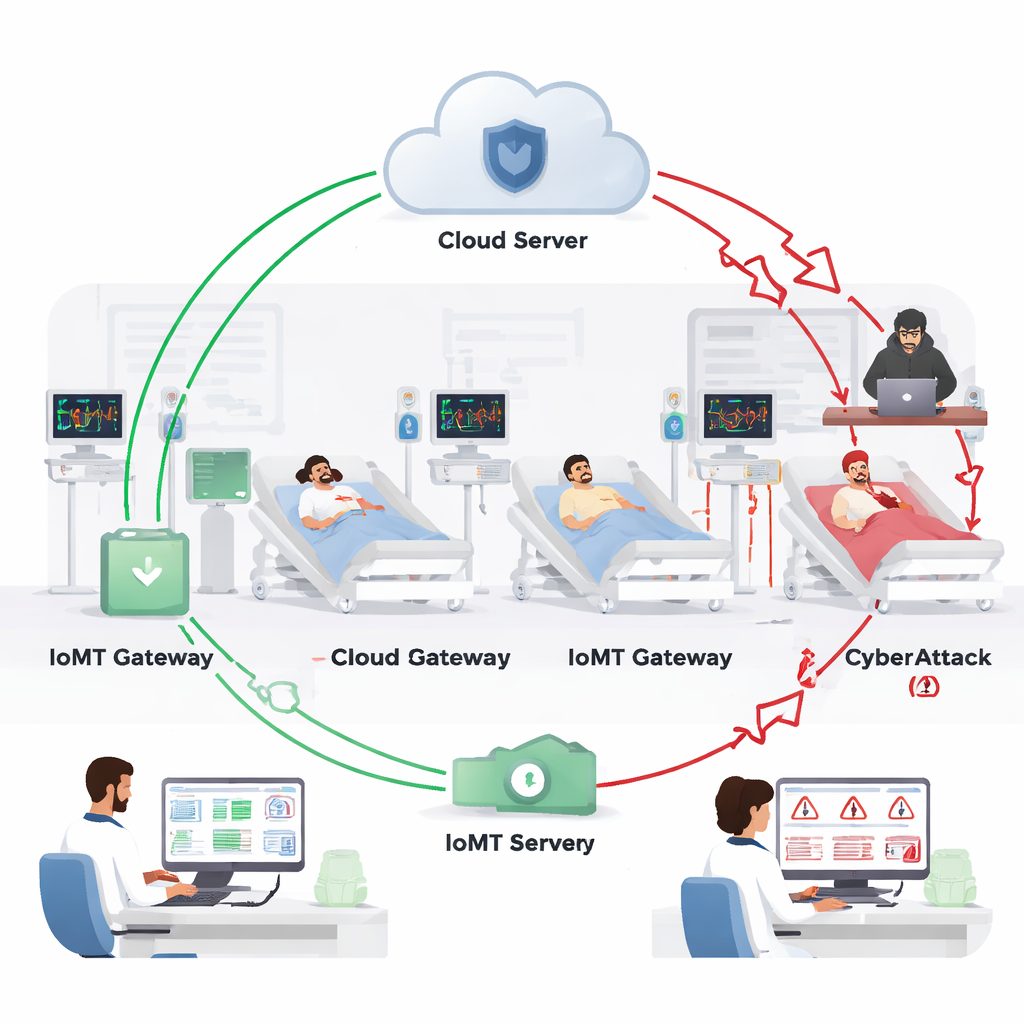

Los dispositivos que hoy vigilan silenciosamente a los pacientes —monitores cardíacos, sensores de glucosa, bombas inteligentes y wearables— forman parte del creciente Internet de las Cosas Médicas (IoMT). Estas herramientas hacen la atención más cómoda e incluso pueden salvar vidas, pero también abren nuevas puertas digitales para los atacantes. Este artículo explora cómo un nuevo tipo de “sistema de alarma” basado en datos puede detectar ciberataques contra dispositivos médicos de forma rápida y precisa, ayudando a proteger tanto los datos de los pacientes como su seguridad.

El auge de la atención conectada —y sus puntos débiles

El IoMT conecta sensores médicos, equipos hospitalarios, aplicaciones de salud móvil y servicios en la nube para que signos vitales y otros datos fluyan en tiempo real entre pacientes y clínicos. Esta conectividad se ha disparado desde la pandemia de COVID‑19, respaldando la monitorización remota, menos visitas hospitalarias y menores costes. Sin embargo, las mismas redes que transportan información crítica para la vida son objetivos atractivos para los delincuentes. Ataques como ransomware, robo de datos y manipulación tipo hombre‑en‑medio pueden alterar lecturas, bloquear el acceso a registros o dejar servicios fuera de servicio, con consecuencias directas para el diagnóstico y el tratamiento.

Por qué las defensas tradicionales no bastan

Protecciones tradicionales como contraseñas y cifrado básico ayudan, pero no fueron diseñadas para la gran cantidad y diversidad de dispositivos IoMT, muchos de los cuales tienen poca potencia de cálculo y rara vez reciben actualizaciones. Investigaciones previas han probado cortafuegos basados en reglas, modelos pesados de aprendizaje profundo y numerosos algoritmos individuales de aprendizaje automático. Estos enfoques o bien tienen dificultades para seguir el ritmo de nuevas tácticas de ataque, consumen demasiados recursos para dispositivos pequeños o generan demasiadas falsas alarmas. Los autores sostienen que lo que se necesita es un “lector de patrones” ligero pero afilado que pueda aprender de datos reales de red y médicos cómo se comportan realmente los ataques.

Enseñar a las máquinas a reconocer comportamientos hostiles

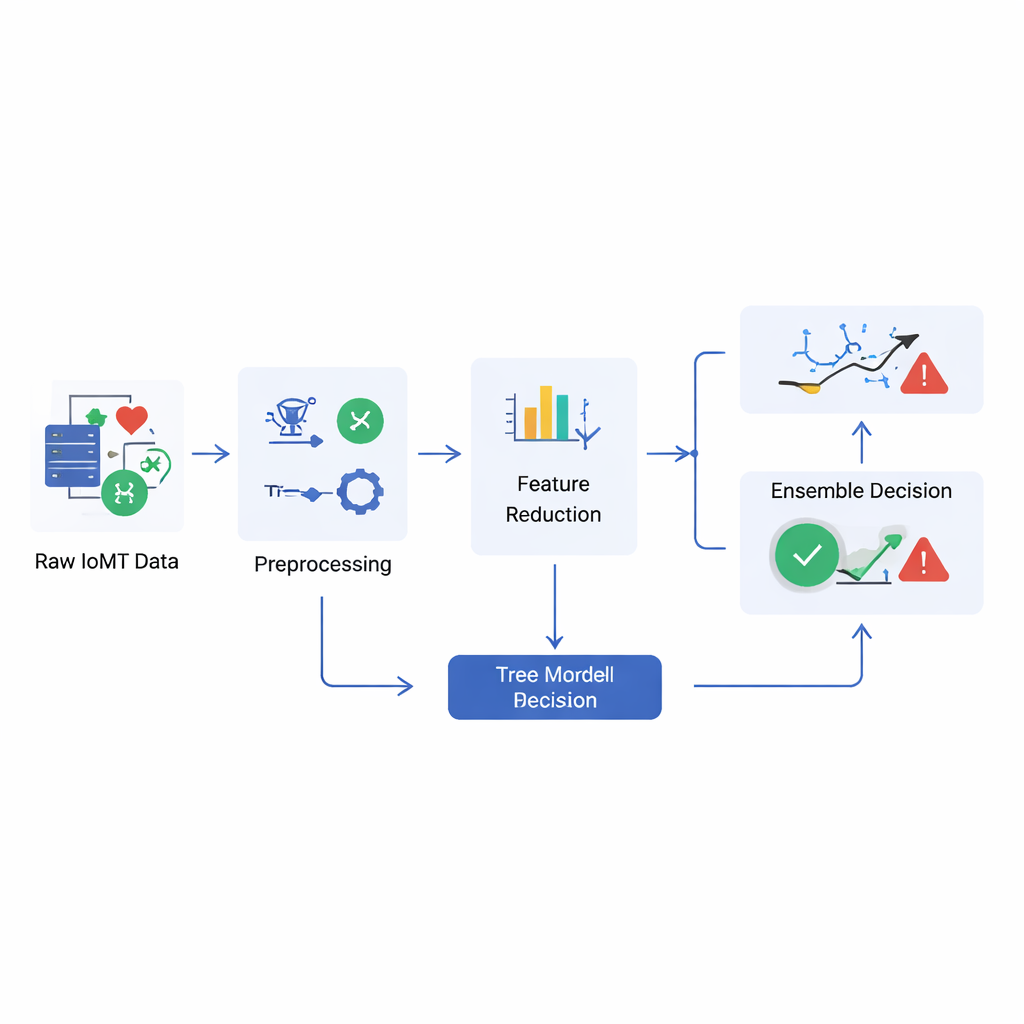

El estudio construye dicho detector usando un conjunto híbrido —un equipo de algoritmos que votan en conjunto— entrenado con un banco de pruebas hospitalario real llamado WUSTL‑EHMS‑2020. Este conjunto de datos mezcla tráfico normal de sensores y gateways con ataques cuidadosamente recreados que imitan denegación de servicio, inyección de datos y espionaje de flujos de pacientes. El sistema primero limpia y condensa los datos, y luego los alimenta a dos tipos de aprendices: un método basado en árboles conocido por encontrar combinaciones complejas de pistas, y métodos de vectores de soporte que sobresalen en trazar límites nítidos entre comportamientos “seguros” e “inseguros” en datos complejos. Cada modelo produce su propia valoración, y un esquema de voto blando promedia sus probabilidades para llegar a una decisión final.

Cómo rinde la nueva alarma

En el conjunto principal de IoMT, el modelo combinado clasificó correctamente alrededor del 98 % de los casos, con muy pocos ataques no detectados y pocas alertas erróneas sobre eventos normales. Para comprobar si funcionaría más allá del entorno de laboratorio original, los autores también lo evaluaron en dos colecciones de seguridad bien conocidas, TON‑IoT y CICIDS‑2017, que contienen una amplia gama de amenazas de red. Allí, el detector alcanzó una exactitud superior al 99 %, lo que sugiere que puede generalizar a diferentes entornos y estilos de ataque. Importante, los autores midieron cuánta memoria, tiempo de procesamiento y energía emplea el método, mostrando que puede ejecutarse en gateways y nodos edge típicos de redes hospitalarias sin la pesada huella de las redes neuronales profundas.

Qué significa esto para pacientes y hospitales

Para un público no especializado, el mensaje central es sencillo: al aprender de datos reales de redes médicas, este modelo híbrido se convierte en un sensor muy sensible y eficiente frente a la manipulación digital. No sustituye las medidas básicas de seguridad, pero añade una capa de monitorización inteligente que puede avisar a clínicos y equipos de seguridad cuando algo inusual empieza a ocurrir en los flujos de datos que guían la atención. Si se adopta y refina, estas técnicas podrían hacer los sistemas de salud conectados más fiables, de modo que los beneficios de los dispositivos inteligentes —atención más rápida, menos complicaciones y mayor confort en casa— no queden ensombrecidos por el riesgo de ciberataques invisibles.

Cita: Abdelhaq, M., Palanisamy, S., Gopinath, M. et al. A hybrid XGBoost–SVM ensemble framework for robust cyber-attack detection in the internet of medical things (IoMT). Sci Rep 16, 6855 (2026). https://doi.org/10.1038/s41598-026-37832-0

Palabras clave: Internet de las Cosas Médicas, seguridad de dispositivos médicos, detección de ciberataques, aprendizaje automático, protección de datos sanitarios