Clear Sky Science · es

Mejorar la seguridad en IoMT usando TinyGAN federado para una detección de malware ligera y precisa

Por qué importa una seguridad más inteligente para los dispositivos médicos conectados

Desde camas de hospital hasta relojes de actividad, un número creciente de aparatos médicos están ahora en línea, recopilando de forma continua ritmos cardíacos, niveles de insulina y otros datos sensibles. Esta “Internet de las Cosas Médicas” (IoMT) promete atención más rápida y mejor—pero también abre nuevas puertas a los atacantes. El artículo aquí resumido presenta una nueva manera de detectar software malicioso, o malware, en estos dispositivos que es a la vez muy precisa y respetuosa con sus limitadas batería, memoria y capacidad de procesamiento.

El riesgo creciente en un mundo de dispositivos inteligentes

Miles de millones de objetos cotidianos—desde bombas de infusión hasta tensiómetros domésticos—se comunican por internet. Al ser baratos, pequeños y fabricados por muchos proveedores distintos, a menudo carecen de una seguridad sólida y homogénea. El malware que infecta incluso un solo dispositivo puede propagarse rápidamente por la red de un hospital o un hogar, robar datos privados o lanzar ataques disruptivos como el célebre botnet Mirai que dejó fuera de línea a grandes sitios web. Las defensas tradicionales suelen depender de servidores centrales que recopilan datos sin procesar de cada dispositivo, los analizan y devuelven decisiones. Aunque efectivas, estas soluciones pueden sobrecargar dispositivos frágiles, introducir retardos y crear blancos atractivos para atacantes que solo necesitan vulnerar la base de datos central para acceder a todo.

Una nueva forma de aprender de los dispositivos sin exponer sus datos

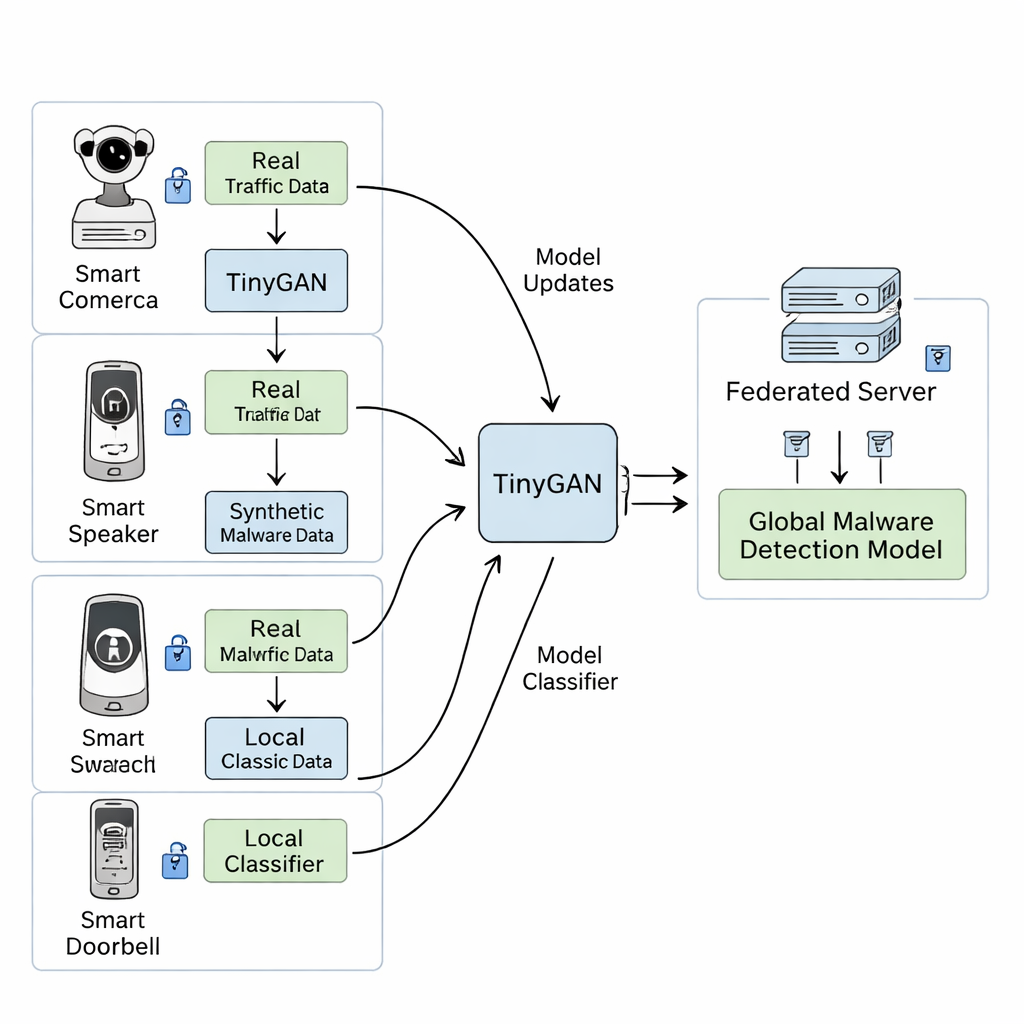

Los autores proponen una estrategia diferente basada en una técnica llamada aprendizaje federado. En lugar de enviar datos sin procesar a un servidor central, cada dispositivo entrena localmente su propio modelo de detección pequeño usando sus propios registros de tráfico. Periódicamente, los dispositivos envían solo actualizaciones anonimizada del modelo—como “reglas empíricas” refinadas—al servidor central, que las promedia para obtener un modelo compartido más sólido y devuelve la versión mejorada. Ningún dato personal o médico abandona los dispositivos. Este diseño reduce el uso de ancho de banda, respeta las leyes de privacidad y la confianza del paciente, y puede adaptarse conforme surgen nuevos patrones de ataque en el entorno real.

Enseñar al sistema sobre ataques raros y nuevos

Un reto clave en seguridad es detectar malware raro o nunca antes visto (los llamados “zero‑day”). Los conjuntos de datos del mundo real suelen estar desequilibrados: ataques comunes aparecen en muchos lugares, mientras que algunas variantes peligrosas ocurren solo unas pocas veces. Para afrontarlo, el marco incorpora un generador compacto de datos sintéticos llamado TinyGAN. En cada dispositivo, TinyGAN aprende la “forma” estadística de los flujos de red maliciosos y luego crea ejemplos falsos realistas que se parecen a malware difícil de encontrar. Estas muestras sintéticas se mezclan con el tráfico real para entrenar el detector local, dándole una visión más rica de cómo puede manifestarse el comportamiento malicioso sin necesidad de recopilar grandes cantidades de datos reales de ataque.

Poner el sistema a prueba con tráfico de red real

Los investigadores probaron su enfoque con IoT‑23, un gran conjunto de datos público de tráfico de internet que incluye muchas familias de malware de IoT bien conocidas, como Mirai y Hajime. Desplegaron el sistema en dos dispositivos de borde modestos—una Raspberry Pi y una NVIDIA Jetson Nano—conectados a un servidor central, imitando una configuración IoMT pequeña pero realista. Compararon tres opciones: una red neuronal simple (MLP), un modelo más profundo que mezcla capas feedforward y de memoria (FNN/LSTM), y su diseño federado con TinyGAN. Mientras que el FNN/LSTM más pesado alcanzó muy alta precisión en una tarea simple de dos clases (malicioso vs. benigno), tuvo dificultades al diferenciar muchas clases de malware y requirió más tiempo y recursos. El MLP simple funcionó sin problemas en dispositivos pequeños pero no logró generalizar entre los datos muy distintos que veía cada dispositivo. En contraste, el sistema federado TinyGAN convergió rápidamente—en unas 20 rondas de entrenamiento—y ofreció una precisión del 99,30%, una exhaustividad (recall) perfecta del 100% y una puntuación F1 global cercana al 99,5%, todo ello manteniendo el tamaño del modelo y el uso de memoria lo suficientemente bajos para hardware IoT real.

Protección robusta y privada para la internet médica

Más allá de la precisión bruta, los autores examinaron cómo se comporta su sistema bajo estrés. Mostraron que incluso si un dispositivo en la pequeña red resulta comprometido y etiqueta deliberadamente mal los datos, o si el canal de comunicación es ruidoso, el rendimiento del modelo global solo se degrada ligeramente y continúa mejorando con el tiempo. Los análisis de los datos sintéticos confirmaron que TinyGAN produce ejemplos de malware variados y realistas en lugar de copiar simplemente el conjunto de entrenamiento, ayudando al modelo a evitar el sobreajuste y a manejar mejor ataques desconocidos. En general, el estudio concluye que combinar aprendizaje federado con un generador de datos sintéticos ligero ofrece una vía práctica y respetuosa con la privacidad para fortalecer dispositivos médicos y otros dispositivos IoT frente al malware en evolución, sin exigir hardware pesado ni exponer información sensible de los pacientes.

Cita: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

Palabras clave: seguridad IoT, dispositivos médicos, detección de malware, aprendizaje federado, datos sintéticos