Clear Sky Science · es

Colocación adaptativa de bits para biometría dual usando firma y huella dactilar para esteganografía de imágenes DWT-DCT

Por qué importa ocultar la identificación dentro de una imagen

Cada vez que desbloqueamos un teléfono con una huella dactilar o enviamos una firma escaneada por Internet, estamos cediendo fragmentos de nuestra identidad. Si alguien intercepta o copia esos datos, puede suplantarnos de formas potentes. Este artículo explora una forma ingeniosa de ocultar dos tipos de información biométrica —una firma manuscrita y una huella dactilar— dentro de una sola foto de apariencia corriente. El objetivo es que los datos ocultos sean muy difíciles de detectar, resistentes a la destrucción y, al mismo tiempo, fáciles de recuperar en comprobaciones de seguridad legítimas.

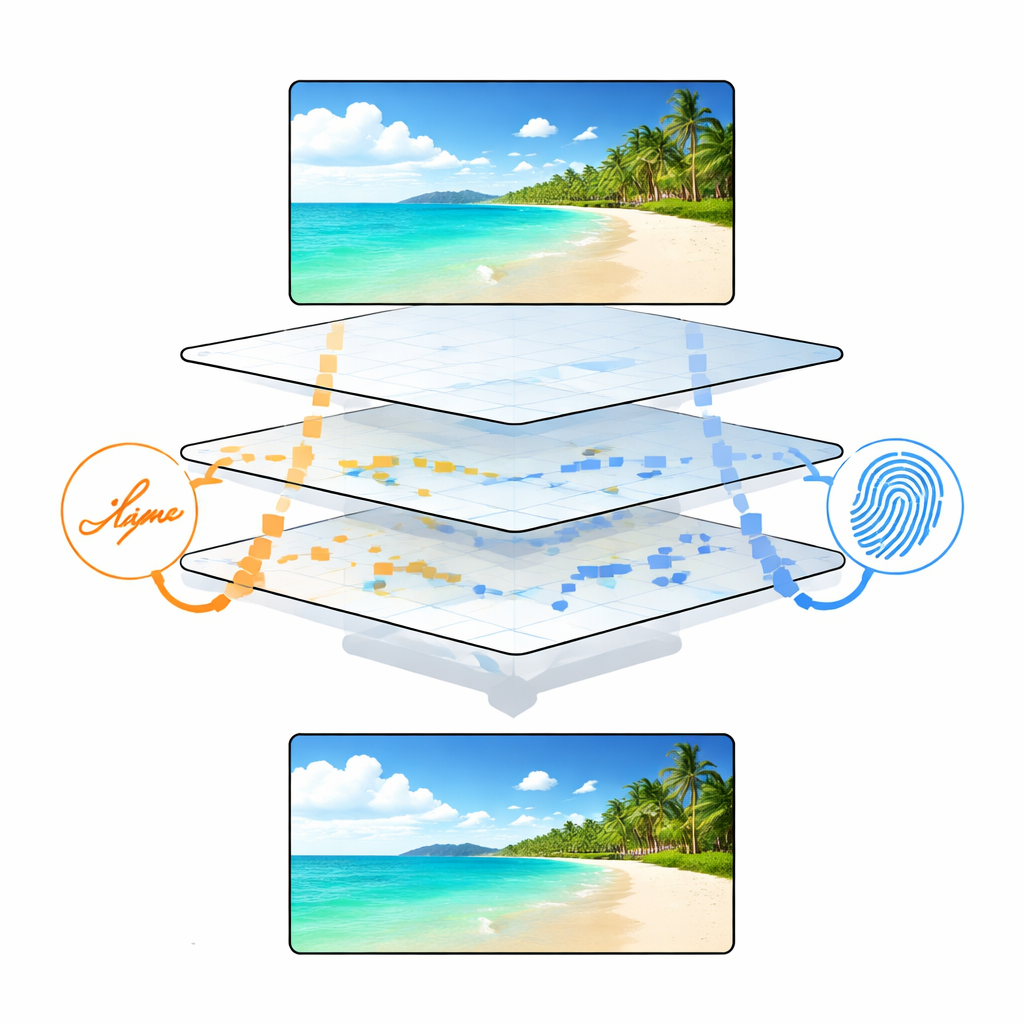

Convertir una imagen en un portador secreto

Los investigadores parten de una imagen común y detallada, como la famosa foto de prueba “Baboon”. Fotos con texturas y mucho detalle son lugares ideales para ocultar información porque los cambios pequeños se pierden visualmente en el ruido natural. Antes de ocultar cualquier dato, la imagen se descompone matemáticamente en distintas capas que representan formas generales y detalles finos. Esto se realiza con un par de herramientas estándar del procesamiento digital de imágenes: una que separa la imagen en bandas de baja y alta frecuencia, y otra que descompone esas bandas en bloques de distintas frecuencias. Juntas, estas herramientas permiten al sistema decidir dónde un cambio minúsculo será menos perceptible al ojo humano y, al mismo tiempo, resistirá operaciones comunes sobre imágenes como la compresión o el ruido.

Ocultando dos signos corporales a la vez

Las biometrías dobles —firma y huella— se limpian y simplifican primero, de modo que cada una quede como una cuadrícula ordenada de píxeles en blanco y negro. Estas cuadrículas se convierten luego en flujos de bits (ceros y unos). En lugar de insertar esos bits en posiciones fijas, el método asigna cada tipo de biometría a una capa diferente de la imagen transformada: los bits de la firma se colocan en una banda rica en detalle horizontal, mientras que los de la huella van a otra rica en detalle vertical. Esta separación significa que, incluso si parte de la imagen queda dañada o alterada, a menudo se pueden recuperar las dos biometrías de forma independiente, lo que ofrece una especie de copia de seguridad y dificulta que un atacante falsifique o borre ambas a la vez.

Permitir que la imagen elija dónde van los bits

El eje central del trabajo es la “colocación adaptativa de bits”. En lugar de sobrescribir las mismas posiciones en todas partes, el algoritmo mide cuán fuerte o importante es cada pequeño coeficiente en la imagen transformada. Los bits solo se ocultan donde los valores son grandes o la textura local es compleja —lugares donde los pequeños ajustes se mezclan con la variación natural. Un umbral, derivado de estadísticas simples de estos valores, decide qué ubicaciones son seguras. También se ajusta la intensidad de cada cambio para controlar la compensación entre invisibilidad y robustez. En efecto, la propia imagen guía dónde vive el secreto, lo que dificulta mucho más la detección estadística y la esteganálisis basada en aprendizaje automático.

Poner el método a prueba

Para comprobar si este enfoque funciona de verdad, los autores insertan ambas biometrías en una variedad de imágenes de prueba estándar y miden tres aspectos: cuánto se parece la imagen estego al original, cuánta información puede transportar y cómo sobreviven las biometrías ocultas ante el abuso. Las diferencias visuales son tan pequeñas que resultan prácticamente invisibles, lo que confirman las altas puntuaciones en medidas comunes de calidad. El método transporta algo más de datos que esquemas biométricos dobles anteriores, aun cuando oculta dos plantillas completas. Cuando las imágenes se rotan, recortan, comprimen como JPEG o se contaminan con ruido, las firmas y huellas recuperadas siguen coincidiendo lo suficientemente bien como para una autenticación fiable, con tasas de error marcadamente inferiores a las de métodos competidores.

Qué significa esto para la seguridad cotidiana

En términos sencillos, esta investigación muestra cómo una sola imagen de apariencia inocua puede “transportar” de forma segura tanto la huella dactilar como la firma de una persona de forma difícil de detectar y difícil de vulnerar. Al permitir que la estructura misma de la imagen decida dónde y cómo ocultar los bits, el sistema mantiene la apariencia natural de la foto mientras protege la identidad incrustada frente a la manipulación digital habitual. Un marco así podría reforzar las comprobaciones de identidad en entornos de alta seguridad —desde defensa y trabajo forense hasta dispositivos médicos y ciudades inteligentes— donde perder o filtrar datos biométricos no es una opción.

Cita: Bhattacharya, A., Welekar, A.R., Sarkar, P. et al. Adaptive bit placement for dual biometric using signature and finger print for DWT-DCT picture steganography. Sci Rep 16, 8758 (2026). https://doi.org/10.1038/s41598-026-37827-x

Palabras clave: seguridad biométrica, esteganografía de imágenes, privacidad digital, reconocimiento de huellas dactilares, verificación de firmas