Clear Sky Science · es

Aplicaciones inteligentes de IoT para la detección múltiple de ataques mediante el enfoque Cluster F1MI

Por qué tus dispositivos conectados necesitan una protección más inteligente

Desde timbres y cámaras inteligentes hasta sensores médicos y máquinas industriales, el Internet de las Cosas (IoT) gestiona ahora, de forma discreta, gran parte de la vida cotidiana. Pero estos dispositivos conectados suelen estar pobremente protegidos y son blancos fáciles para los piratas informáticos, que pueden espiarnos, interrumpir servicios o robar datos. Este artículo presenta un sistema de defensa automatizado y de bajo costo que supervisa el tráfico de red, detecta múltiples tipos de ataques en tiempo real y da la alarma antes de que se produzcan daños graves.

Una vigilancia vecinal digital para dispositivos inteligentes

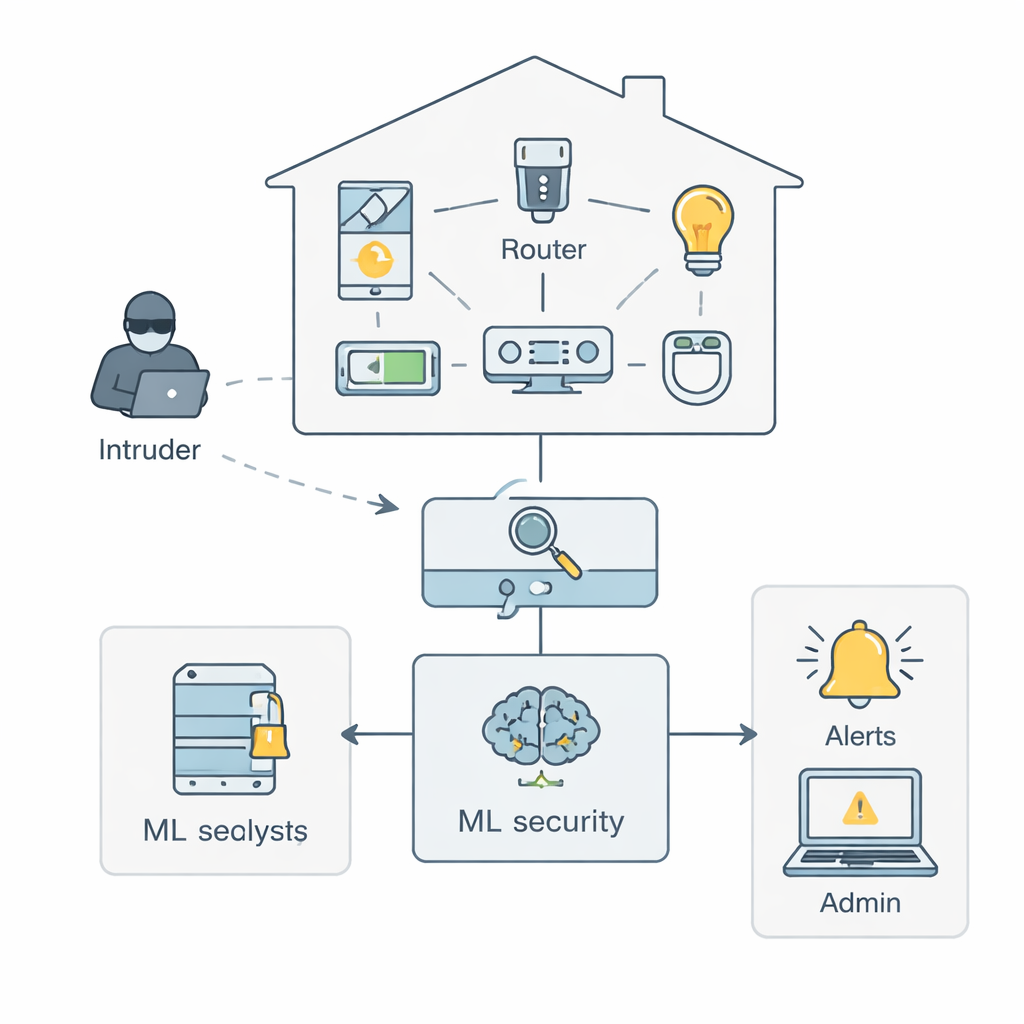

Imagina tu hogar o lugar de trabajo lleno de gadgets inteligentes que se comunican entre sí a través de un router común. En el escenario que describen los autores, un intruso intenta infiltrarse en ese intercambio, inundando la red con tráfico malicioso o desviando datos de forma silenciosa. Una herramienta de monitorización captura primero todos los paquetes que pasan por el router y los convierte en un conjunto de datos estructurado. Un módulo de seguridad con aprendizaje automático estudia entonces esos datos para distinguir el comportamiento normal de los patrones sospechosos y, cuando detecta problemas, alerta a los administradores y puede activar alarmas. Esta configuración actúa como una especie de vigilancia vecinal para tus dispositivos, escaneando continuamente en busca de comportamientos anómalos sin necesidad de que una persona vigile paneles todo el día.

Enseñar a las máquinas a centrarse en las señales de alerta adecuadas

Los datos de red en bruto son desordenados: contienen millones de registros y docenas de medidas técnicas por conexión, muchas de ellas repetitivas o poco útiles. Los autores proponen un Marco Inteligente y Seguro para IoT (SSIF) que primero limpia y estandariza estos datos, y luego los balancea para que los ataques raros pero peligrosos no queden ocultos por el tráfico cotidiano. A continuación viene el núcleo de su método: un esquema de ingeniería de características llamado Cluster F1–MI. En términos sencillos, el sistema aprende qué mediciones aportan las pistas más útiles sobre los ataques —como la duración de una comunicación, cuántos paquetes se envían en una dirección o cuán irregular es el tiempo entre paquetes—. Clasifica estas mediciones según su capacidad para separar ataques del tráfico normal, elimina las que aportan poco valor y agrupa las similares en clústeres para quedarse con un representante por cada grupo.

Convertir los patrones de tráfico en etiquetas de ataque

Una vez que el marco reduce los datos a un conjunto compacto de señales sólidas, entrena varios modelos de aprendizaje automático para reconocer distintas amenazas. Los modelos se entrenan usando el conjunto de datos BoT‑IoT, una colección amplia y realista de tráfico procedente de dispositivos IoT simulados que incluye tanto actividad normal como numerosos ataques. Estos ataques se agrupan en tres familias generales: reconocimiento (como el escaneo de red e identificación de tipos de dispositivos), interrupción de servicio (incluyendo oleadas de tráfico falso que saturan un dispositivo) y exfiltración de datos (robo de credenciales, pulsaciones o información sensible). Los autores prueban varios algoritmos populares —Support Vector Machines, Random Forests, métodos de Gradient Boosting, XGBoost y redes neuronales— utilizando una validación cruzada rigurosa y ajuste de parámetros para evitar resultados excesivamente optimistas.

¿Qué tan bien funciona realmente el marco?

El conjunto de características refinado y los modelos ajustados demuestran una alta eficacia. En 11 tipos diferentes de ataque, el modelo con mejor rendimiento, Random Forest, alcanza una precisión superior al 97%, con puntuaciones de precisión, recall y F1 igualmente sólidas. En la práctica, esto significa que el sistema no solo detecta la mayoría de los ataques, sino que también mantiene bajas las falsas alarmas. Incluso ante amenazas sutiles como el robo de credenciales o brechas de datos, que aparecen con mucha menos frecuencia en los datos, el marco mantiene altas puntuaciones de detección. En comparación con enfoques anteriores de detección de intrusiones que usaban muy pocas características o demasiadas, SSIF logra un equilibrio: reduce el número de medidas que los modelos deben considerar mientras mejora la calidad de la detección y mantiene los costes computacionales lo bastante bajos para entornos IoT con recursos limitados.

Del marco de laboratorio al escudo cotidiano

Para los no especialistas, la conclusión clave es que es posible construir una capa de seguridad automatizada y siempre activa que proteja grandes flotas de dispositivos inteligentes sin requerir hardware caro ni supervisión humana constante. Al permitir que los algoritmos aprendan qué patrones del tráfico de los dispositivos importan de verdad y al comprobar continuamente tres tipos principales de comportamiento malicioso —reconocimiento, interrupción y robo de datos—, el Marco Inteligente y Seguro para IoT puede proporcionar advertencias tempranas por correo electrónico y alarmas siempre que se detecte actividad anómala. Aunque trabajos futuros ampliarán los experimentos hacia conjuntos de datos del mundo real más ricos y variados, este estudio muestra un camino claro para convertir los hogares, hospitales e industrias inteligentes vulnerables de hoy en sistemas conectados mucho más resilientes.

Cita: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

Palabras clave: seguridad IoT, detección de anomalías, aprendizaje automático, ataques de red, detección de intrusiones