Clear Sky Science · es

Marco de ciberseguridad con IA para las futuras infraestructuras inalámbricas 5G

Por qué asegurar el 5G importa en la vida cotidiana

Las redes inalámbricas de quinta generación (5G) prometen descargas ultrarrápidas, videollamadas más fluidas, ciudades inteligentes, cirugía remota y coches autónomos. Pero las mismas cualidades que hacen poderoso al 5G —conectar un gran número de dispositivos, desplazar la capacidad de cómputo hacia los bordes de la red y fragmentar una red física en muchas virtuales— también abren nuevas vías a los ciberataques. Este artículo explora cómo proteger estas redes futuras para que los servicios de los que la gente depende a diario sigan siendo seguros, confiables y disponibles.

Nuevas fortalezas, nuevos puntos débiles

Las redes móviles anteriores se centraban sobre todo en un internet más rápido y llamadas más claras. Por el contrario, el 5G está diseñado como una columna vertebral digital flexible para todo, desde sensores domésticos hasta robots industriales. Emplea técnicas como el network slicing (múltiples redes virtuales en hardware compartido), edge computing (procesamiento de datos cerca del lugar donde se generan) y despliegues densos de pequeñas estaciones base. Estos avances aumentan enormemente la velocidad y la capacidad de respuesta, pero también multiplican los puntos por donde los atacantes pueden irrumpir. Dispositivos baratos e inseguros, interfaces de software expuestas y enlaces complejos entre dispositivos, torres de radio, servidores de borde y centros de datos centrales crean en conjunto una superficie de ataque mucho mayor que en 4G.

Cómo podrían explotar los atacantes el 5G

Los autores describen un amplio panorama de amenazas que abarca tanto el mundo físico como el digital. Equipos físicos como antenas y cajas en la carretera pueden ser vandalizados o manipulados. Los enlaces de radio pueden ser interferidos o suplantados para que teléfonos y sensores se conecten a estaciones base falsas. Dentro de la red, el intenso uso de software y virtualización significa que un único programa de control comprometido podría redirigir el tráfico, espiar a los usuarios o interrumpir servicios. Los slices de red destinados a diferentes fines —por ejemplo, transmisión de entretenimiento y cirugía remota— podrían filtrarse entre sí si falla el aislamiento. Miles de millones de dispositivos de Internet de las Cosas baratos y mal protegidos pueden ser secuestrados para formar botnets que inunden la red con tráfico malicioso. Además de esto, grupos bien financiados y patrocinados por estados pueden infiltrarse silenciosamente en la infraestructura 5G, esperando el momento oportuno para robar datos o causar cortes a gran escala.

Defensas más inteligentes mediante capas y aprendizaje

Para responder, el artículo propone un marco de seguridad multinivel que trata al 5G como una pila de zonas interconectadas en lugar de un único perímetro que proteger. En la base, cada dispositivo debe demostrar que es confiable antes de conectarse, usando comprobaciones de hardware seguras, software verificado y una "puntuación de confianza" dinámica que se actualiza conforme se observa su comportamiento con el tiempo. En el medio, cada slice de red obtiene sus propias reglas de seguridad a medida y una separación estricta de otros slices, limitando hasta dónde puede moverse un intruso. Una capa de control especial vigila cómo las funciones de red virtuales se comunican entre sí; cualquier conexión inesperada entre componentes de software se marca y puede cerrarse automáticamente. En la capa superior, inteligencia artificial avanzada analiza los patrones de tráfico en tiempo real, buscando señales sutiles de ataques que las herramientas antiguas podrían pasar por alto.

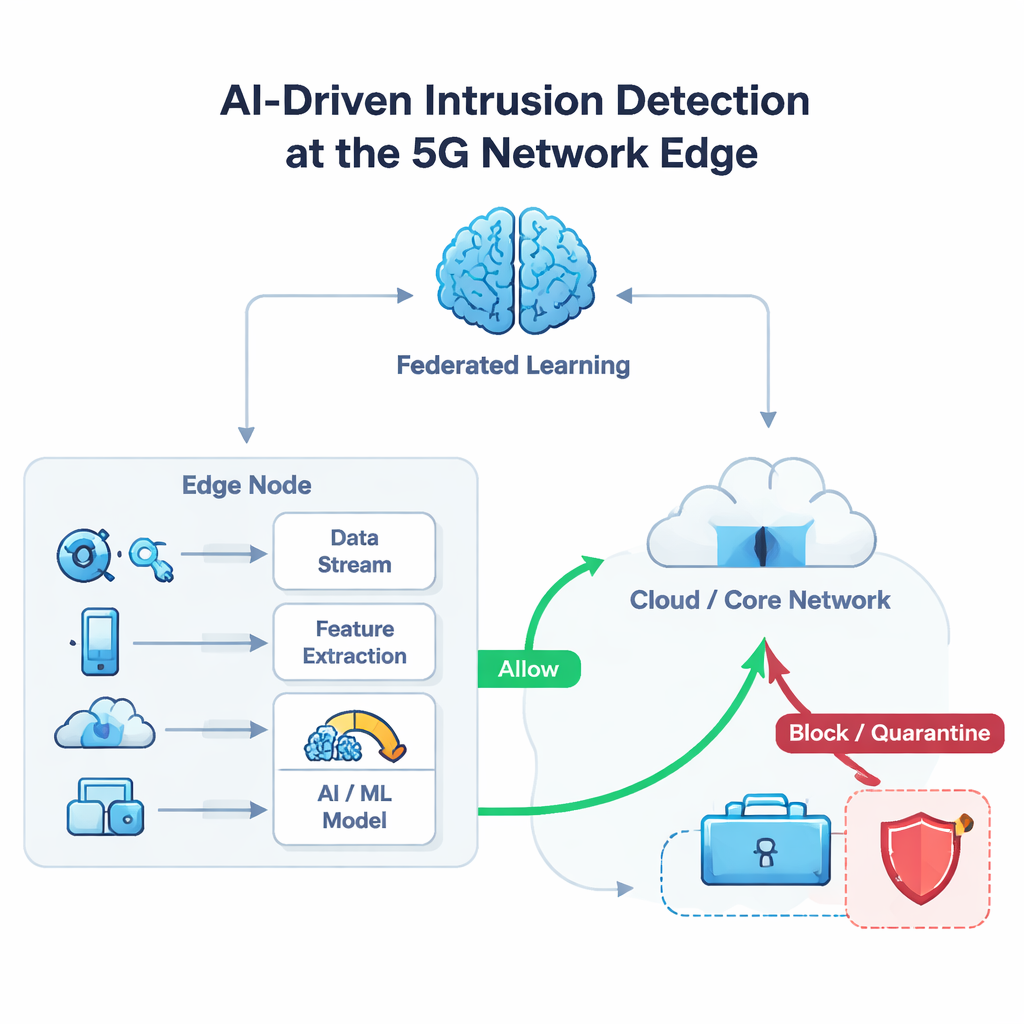

IA vigilando desde el borde

Una idea clave del marco es llevar la inteligencia al borde de la red, donde se genera primero la información. Los servidores de borde ejecutan modelos de aprendizaje automático que examinan flujos de paquetes de dispositivos cercanos y asignan a cada flujo una probabilidad de ser malicioso. Si el riesgo parece alto, el nodo de borde puede bloquear instantáneamente ese dispositivo, poner en cuarentena su tráfico o redirigirlo, deteniendo muchos ataques antes de que lleguen al núcleo de la red. Para entrenar estos modelos sin copiar información sensible en una base de datos central, el sistema utiliza aprendizaje federado: los nodos de borde aprenden a partir de datos locales y luego comparten solo actualizaciones abstractas del modelo, no registros crudos. En pruebas realizadas en un entorno 5G emulado con hasta un millón de dispositivos simulados y una mezcla de tráfico normal y malicioso, este enfoque detectó amenazas con aproximadamente un 97,6% de precisión mientras mantenía retrasos tan bajos como 6,5 milisegundos incluso bajo ataque activo.

Qué significa esto para el futuro de la conectividad

Para los no expertos, el mensaje principal es que mantener el 5G seguro no dependerá de un único escudo mágico, sino de muchas capas coordinadas que miden constantemente la confianza, vigilan comportamientos inusuales y reaccionan automáticamente en fracciones de segundo. El estudio muestra que combinar ideas tradicionales de seguridad con IA y un diseño de red cuidadoso puede hacer que los sistemas inalámbricos futuros sean tanto rápidos como resilientes, incluso cuando sirven a millones de dispositivos a la vez. Los autores sostienen que tales defensas proactivas potenciadas por IA serán esenciales no solo para los despliegues de 5G actuales sino también para las redes 6G del mañana, que quizá tengan que proteger aplicaciones aún más exigentes como reuniones holográficas y control en tiempo real de máquinas alrededor del mundo.

Cita: Alam, A., Umer, A., Ullah, I. et al. AI-enabled cybersecurity framework for future 5G wireless infrastructures. Sci Rep 16, 7055 (2026). https://doi.org/10.1038/s41598-026-37444-8

Palabras clave: Ciberseguridad 5G, Detección de amenazas impulsada por IA, Seguridad del slicing de red, Seguridad en edge computing, Seguridad IoT