Clear Sky Science · es

Detección de intrusiones eficiente en energía con un modelo híbrido protocolo‑consciente transformador‑espiking

Por qué importa una defensa cibernética más inteligente y ligera

A medida que nuestros hogares, oficinas y ciudades se llenan de dispositivos conectados, las redes que los vinculan se han vuelto imprescindibles y vulnerables. Los sistemas de detección de intrusiones vigilan este tráfico digital en busca de señales de ataque, pero muchas herramientas modernas consumen demasiada energía para dispositivos pequeños o no detectan las intrusiones raras y sutiles que causan el mayor daño. Este artículo presenta un nuevo tipo de detector de intrusiones que toma ideas tanto de los modelos de lenguaje como de la computación inspirada en el cerebro para identificar amenazas con mayor precisión y usando menos energía, lo que lo hace más adecuado para la próxima generación de hardware siempre conectado y con recursos limitados.

Las defensas actuales chocan con un límite

La detección de intrusiones convencional dependía primero de firmas fijas, como buscar huellas conocidas de malware. Ese enfoque falla cuando los atacantes cambian de táctica o inventan trucos nuevos. El aprendizaje automático y, más recientemente, el aprendizaje profundo mejoraron las cosas al aprender patrones directamente a partir de los datos de red. Sin embargo, estos modelos siguen tropezando en tres áreas cruciales: requieren computación y potencia considerables; a menudo se comportan como cajas negras difíciles de interpretar; y tienden a pasar por alto tipos de ataques raros pero peligrosos ocultos en un tráfico abrumadoramente normal. Los modelos transformer, la misma familia de algoritmos que impulsa muchas herramientas avanzadas de lenguaje, han mejorado la precisión al capturar patrones de largo alcance en las conexiones de red. Aun así, son computacionalmente exigentes, lo que los hace poco adecuados para sensores de baja potencia y dispositivos edge en el Internet de las Cosas.

Un enfoque híbrido inspirado en el cerebro

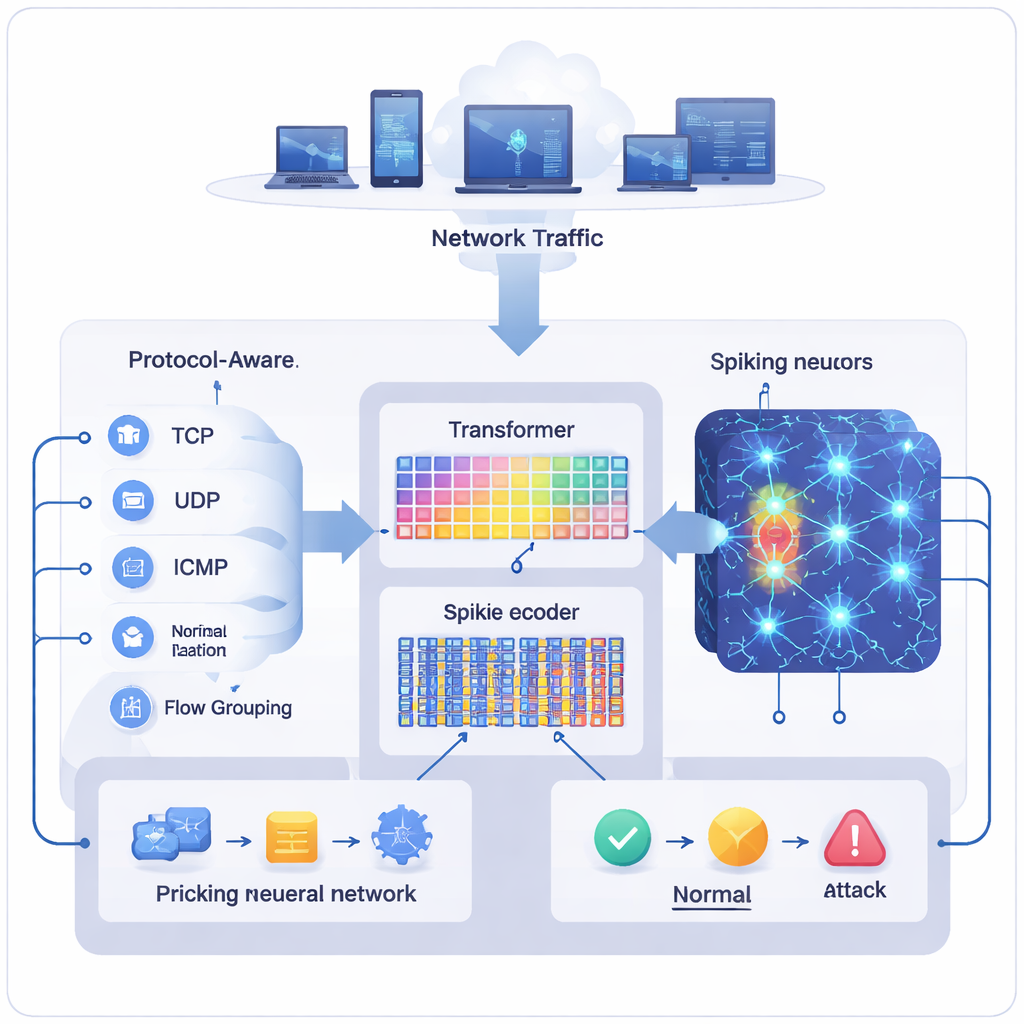

Los autores proponen un modelo híbrido llamado Transformer‑Augmented Spiking Neural Network (TASNN) que combina un transformer compacto con una red neuronal espiking, una clase de modelos que procesan la información como pulsos eléctricos breves, de forma análoga a las neuronas biológicas. El lado transformer se especializa en comprender el contexto: cómo el protocolo de una conexión, el servicio y la actividad reciente se relacionan entre sí a lo largo de cortos “pseudo‑flujos” de tráfico. La parte espiking destaca en cómputo eficiente y orientado a eventos, despertándose solo cuando ocurren cambios significativos. Entre ambos, el sistema utiliza un preprocesamiento especializado para tratar los distintos protocolos de red de forma justa, reconstruye patrones cortos de interacción incluso a partir de datos tabulares de registros y codifica características en trenes de spikes dispersos para que la mayoría de las neuronas permanezcan en silencio salvo cuando aparece algo sospechoso.

Enseñar al modelo qué es realmente importante

Gran parte de la fortaleza de TASNN proviene de cómo prepara y filtra los datos antes de tomar una decisión. En lugar de normalizar todo el tráfico en un solo bloque, ajusta las características por separado para registros TCP, UDP e ICMP para que un protocolo no domine el proceso de aprendizaje. También agrupa registros relacionados en secuencias cortas, parecidas a flujos, capturando señales como cambios bruscos en el recuento de bytes o ráfagas de flags inusuales que suelen acompañar exploraciones o intentos de intrusión. Estas señales diseñadas se convierten luego en spikes que se disparan solo cuando los valores cambian lo suficiente como para ser relevantes. Un mecanismo de atención dentro del transformer resalta qué campos —como la duración, el tipo de protocolo o los roles de puerto— son más influyentes, mientras que un mecanismo de compuerta usa esa atención para decidir cuánta actividad espiking permitir. Una etapa de selección de características contrasta la atención del transformer con cuántos spikes desencadena una característica, podando entradas que añaden coste sin mejorar las decisiones.

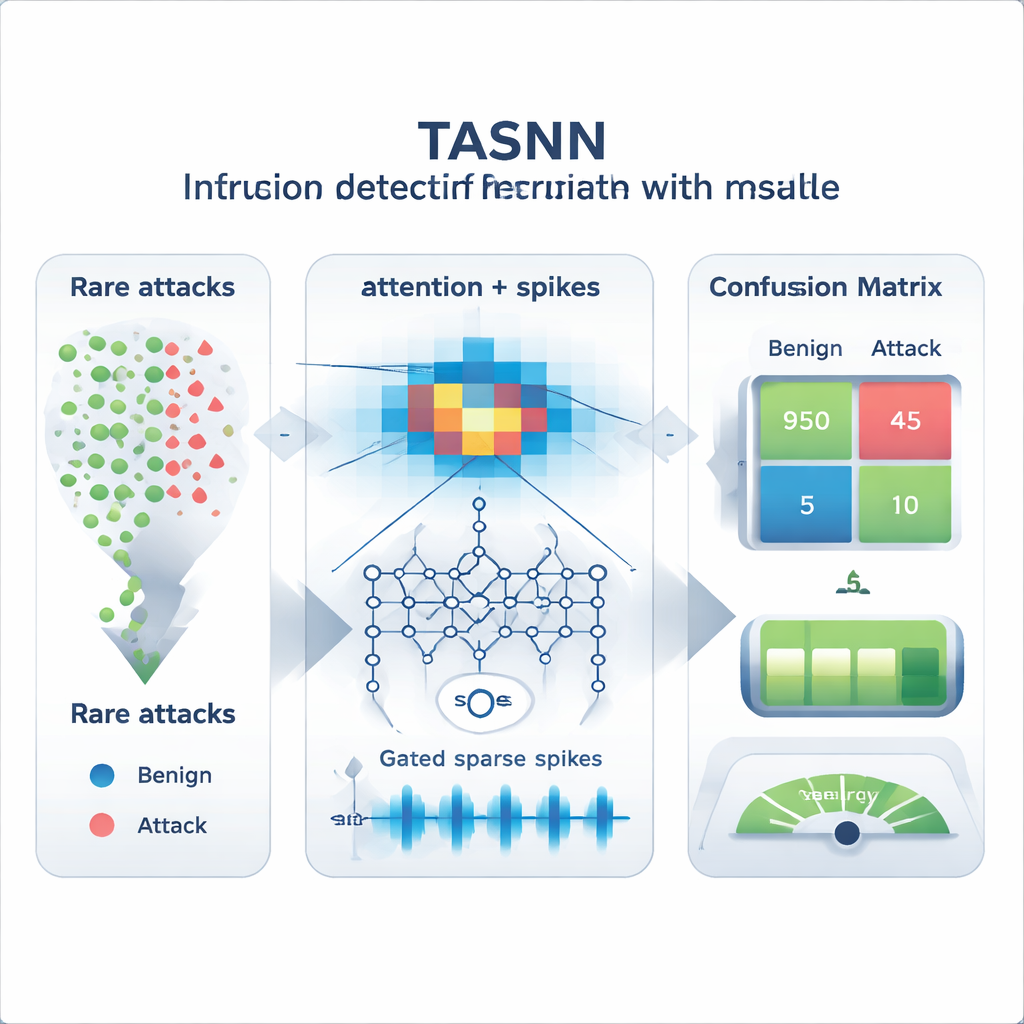

Mejor en detectar lo raro y hacer más con menos

Los investigadores evaluaron TASNN en varios conjuntos de datos estándar de intrusiones, incluidos NSL‑KDD, su partición más difícil KDDTest+21 y porciones de CICIDS‑2017. A través de distintas formas de dividir los datos en conjuntos de entrenamiento y prueba, el modelo híbrido alcanzó consistentemente mayor precisión global y puntuaciones macro‑promediadas más altas que el aprendizaje automático tradicional, las redes convolucionales y las líneas base basadas solo en transformers. En términos sencillos, se mantuvo eficaz clasificando el tráfico común mientras mejoró notablemente la detección de ataques raros que sistemas anteriores con frecuencia etiquetaban como normales. Al mismo tiempo, las simulaciones de actividad espiking mostraron que las neuronas disparaban solo alrededor de una o dos veces por muestra de media, y las decisiones se alcanzaban en apenas unos pocos milisegundos. En comparación con un modelo similar sin spikes, esto se tradujo en aproximadamente un 22 por ciento menos de consumo energético, una señal prometedora para hardware con batería o neuromórfico.

Qué significa esto para la seguridad de redes cotidiana

Para los no especialistas, la conclusión clave es que TASNN actúa como un vigilante de seguridad digital más observador y ahorro. Presta atención a los detalles correctos para cada tipo de tráfico, recuerda ráfagas cortas de comportamiento inusual y reacciona solo cuando los cambios realmente importan, en lugar de funcionar constantemente a máxima potencia. El resultado es un detector de intrusiones mejor para captar tanto ataques comunes como raros mientras conserva recursos computacionales, acercando la ciberdefensa de alto nivel a los dispositivos diminutos y con restricción energética que ahora sustentan nuestras vidas digitales.

Cita: Karthik, M.G., Keerthika, V., Mantena, S.V. et al. Energy-efficient intrusion detection with a protocol-aware transformer–spiking hybrid model. Sci Rep 16, 7095 (2026). https://doi.org/10.1038/s41598-026-37367-4

Palabras clave: detección de intrusiones, ciberseguridad, redes neuronales espiking, modelos transformer, IA eficiente en energía