Clear Sky Science · es

Marco categórico para la seguridad de IA de confianza cero resistente a la computación cuántica

Por qué asegurar la IA necesita un nuevo tipo de cerradura

A medida que la inteligencia artificial se extiende a hospitales, fábricas y hogares, los modelos que alimentan estos sistemas se convierten en objetivos preferentes para los hackers. Al mismo tiempo, las futuras computadoras cuánticas amenazan con romper muchos de los esquemas de cifrado que protegen los datos actuales. Este artículo introduce una nueva forma de blindar los modelos de IA diseñada para resistir tanto a atacantes humanos ingeniosos como a las máquinas cuánticas del mañana, y que además puede ejecutarse en dispositivos pequeños y económicos.

Construyendo una fortaleza de “nunca confiar” alrededor de la IA

Los autores parten de una filosofía de seguridad llamada “confianza cero”. En lugar de asumir que todo lo que hay dentro de la red de una empresa es seguro, la confianza cero trata cada intento de acceso como sospechoso. En el diseño propuesto, los clientes externos deben pasar por un corredor basado en ESP32 y luego por un agente de seguridad también basado en ESP32 antes de poder alcanzar los modelos de IA en una red local protegida. Cada solicitud se verifica en cuanto a quién la realiza, qué modelo solicita, cuándo lo hace y desde dónde. El acceso es limitado, con tiempo acotado y ligado a roles específicos, de modo que incluso si una parte del sistema se ve comprometida, los atacantes no pueden desplazarse libremente hacia otros modelos o datos.

Cerraduras que sobreviven a las computadoras cuánticas

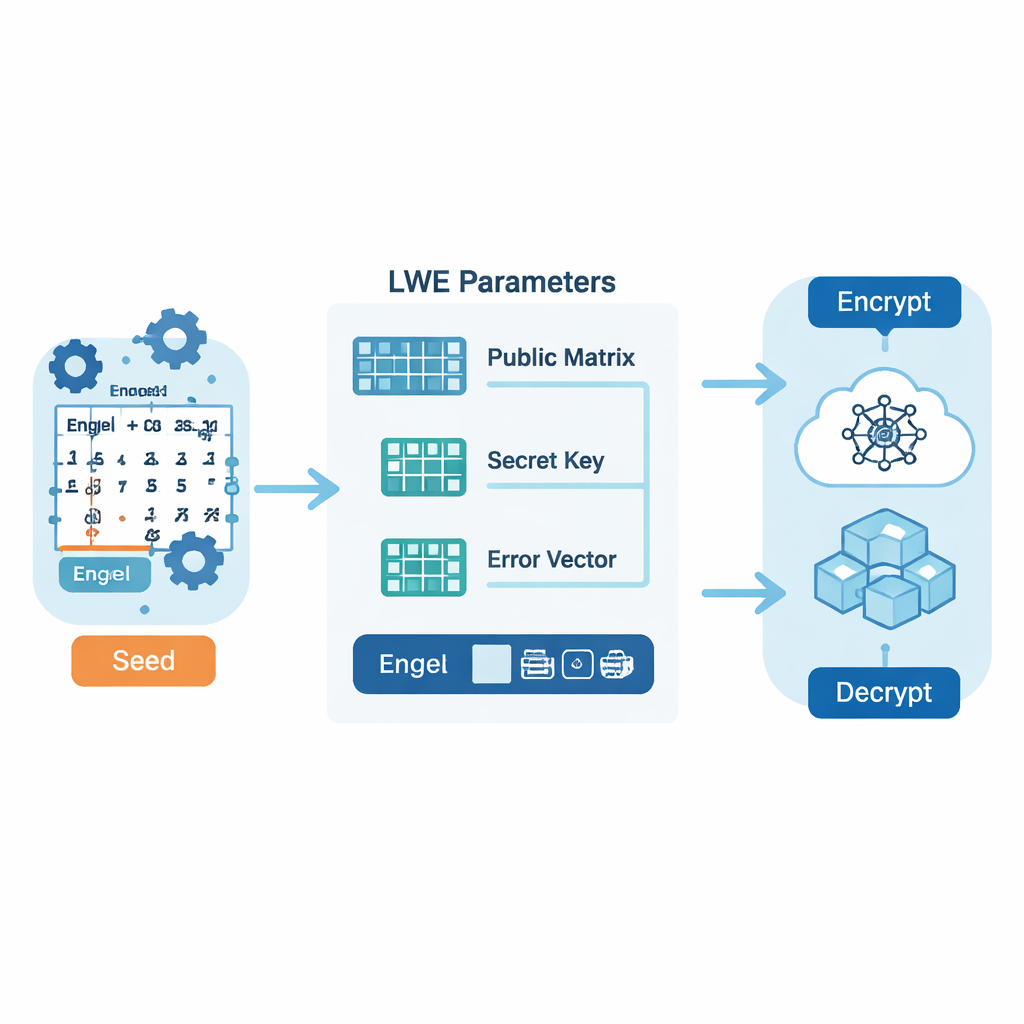

Para proteger los mensajes que fluyen a través de esta pasarela de confianza cero, el sistema se apoya en una familia de técnicas conocidas como criptografía post‑cuántica basada en retículos. En lugar de los habituales rompecabezas de teoría de números, estos esquemas ocultan información en retículos de alta dimensión que se considera difícil de resolver incluso para máquinas cuánticas. Un giro técnico clave en este trabajo es cómo los autores generan los números de «apariencia aleatoria» que impulsan el cifrado. En vez de usar un generador de números aleatorios convencional, parten de un número real secreto y lo expanden en una larga secuencia de dígitos mediante un método llamado expansión de Engel, para luego mezclarla con un mapa caótico. Esto produce una corriente de valores suficientemente estructurada para almacenarse y reproducirse eficientemente, pero lo bastante impredecible para resistir los ataques conocidos.

Convertir matemáticas profundas en un plan de seguridad

Lo que distingue a este marco es su uso de una rama de la matemática llamada teoría de categorías para describir todo el flujo de trabajo de seguridad. En lugar de centrarse en código de bajo nivel, la teoría de categorías trata cada operación criptográfica —como la generación de claves, el cifrado o la permutación de secuencias aleatorias— como una especie de flecha entre objetos abstractos, y considera las políticas de seguridad como mapeos de nivel superior entre esas flechas. Al organizar el sistema de este modo, los autores pueden expresar garantías importantes —como “desencriptar tras encriptar devuelve el mensaje original” o “cambiar un parámetro no debilita la seguridad de forma inadvertida”— como reglas simples de diagramas. Esto proporciona una lista de verificación rigurosa que ayuda a asegurar que el diseño siga siendo sólido incluso cuando los componentes se sustituyen o se actualizan.

Hacer que una seguridad fuerte funcione en hardware diminuto

Además de la teoría, el artículo presenta una implementación completa en microcontroladores ESP32 de bajo coste que actúan como corredor y agente frente a los servicios de IA. A pesar de realizar cifrado resistente a la computación cuántica, los dispositivos siguen siendo muy eficientes: el cifrado tarda aproximadamente 11 milisegundos, el descifrado menos de 3 milisegundos, y el uso de memoria deja más del 90% del heap libre tras las operaciones criptográficas. Las mediciones de consumo muestran una línea base estable alrededor de 300 miliwatios con picos breves por debajo de 500 miliwatios durante cálculos intensivos con retículos, niveles adecuados para sensores alimentados por batería. En las pruebas, el sistema bloqueó el 100% de más de 1.000 intentos de acceso no autorizados mientras añadía menos de un segundo al tiempo de respuesta general de la IA, gran parte del cual se gastaba en los propios modelos más que en el cifrado.

Prepararse para futuras actualizaciones sin romper la seguridad

El mismo marco matemático también soporta la «cripto‑agilidad»: la capacidad de sustituir un bloque criptográfico por otro —por ejemplo, reemplazar el esquema de retículos actual por un estándar futuro— sin rediseñar el resto del sistema desde cero. En la visión categórica, cada algoritmo criptográfico es un módulo enchufable, y las transiciones seguras entre ellos se expresan como mapeos estructurados que preservan objetivos de seguridad como la confidencialidad y la integridad. Esto reduce la cantidad de código que debe cambiar y la necesidad de volver a probar cuando llegan nuevos estándares post‑cuánticos u optimizaciones de hardware.

Qué significa esto para los usuarios cotidianos

Para los no especialistas, el mensaje práctico es que una seguridad robusta y a prueba de futuro para la IA no tiene por qué reservarse a grandes centros de datos. Combinando verificaciones de confianza cero, matemáticas resistentes frente a la cuántica y un razonamiento cuidadoso sobre cómo encajan todas las partes, los autores muestran que incluso chips pequeños y baratos pueden funcionar como guardianes confiables de modelos de IA potentes. Su prototipo rechaza todas las solicitudes no autorizadas, mantiene las latencias bajas y puede evolucionar conforme cambien las mejores prácticas criptográficas. Si se adoptara ampliamente, enfoques como este podrían ayudar a garantizar que los servicios de IA en que la gente confía —desde la agricultura inteligente hasta la monitorización médica— sigan siendo seguros a medida que los atacantes y la tecnología informática se vuelven más sofisticados.

Cita: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

Palabras clave: criptografía post-cuántica, arquitectura de confianza cero, seguridad de modelos de IA, cifrado basado en retículos, seguridad integrada para IoT